我們的使命是戰術

識別真實世界的弱點

我們不斷發現重要的漏洞:CVE-2025-23061、CVE-2024-53900、CVE-2021-39226 等等。

加強OPSWAT的Vulnerability Detection

我們強化MetaDefender Endpoint SDK、MetaDefender Endpoint、MetaDefender Kiosk、MetaDefender Core、MetaDefender OT Security 等產品偵測 CVE 的能力。

測試和硬化OPSWAT 產品

我們確保我們的產品能持續阻止已知和未知的威脅

模擬進階威脅情境

我們利用內部和機密模擬,超越並超越針對OPSWAT 及其客戶的對手。

強化客戶環境

我們提供保密的結果和可行的建議,讓客戶的網路安全防禦更趨成熟

第 515 單元 CVE 發現資料庫

為何選擇 515 單位?

OPSWAT的紅色精英團隊不只是檢查核對測試。透過模擬真實世界的攻擊者,並專注於關鍵基礎架構環境,515 單位提供深入的洞察力,協助組織保持安全。

發現並修復關鍵漏洞

在威脅者以關鍵環境為目標時保持知名。

獲得對手層面的洞察力

利用已知 APT 團體基於真實世界 TTP 的威脅模擬。

Drive 整個生態系統的主動安全性

為內部團隊和協力廠商提供超越傳統窺探測試的可行結果。

降低風險暴露

在威脅擾亂作業或危害敏感系統之前,先行識別並修復威脅。

由公認的對抗模擬專家組成的精英團隊

勝利

- 美國國務院排名第一的道德駭客

- 發現主要企業平台的 CVE,包括 Schneider Electric 和 SuiteCRM

- 安全漏洞披露歸功於 Atlassian

- 通過 OSCP、OSWE 認證

黑龜

- 報告了 Apple、Yahoo、Snapchat、Walmart、Amazon、Adobe、OPPO、American Airlines、Sony、Ford 等公司的 150 多個安全漏洞

- Grafana 的已識別關鍵 CVE

- 開放原始碼安全工具的作者與貢獻者:GoSpider (2.4k stars) & Osmedeus (5.6k stars)

- 通過 OSWE 認證

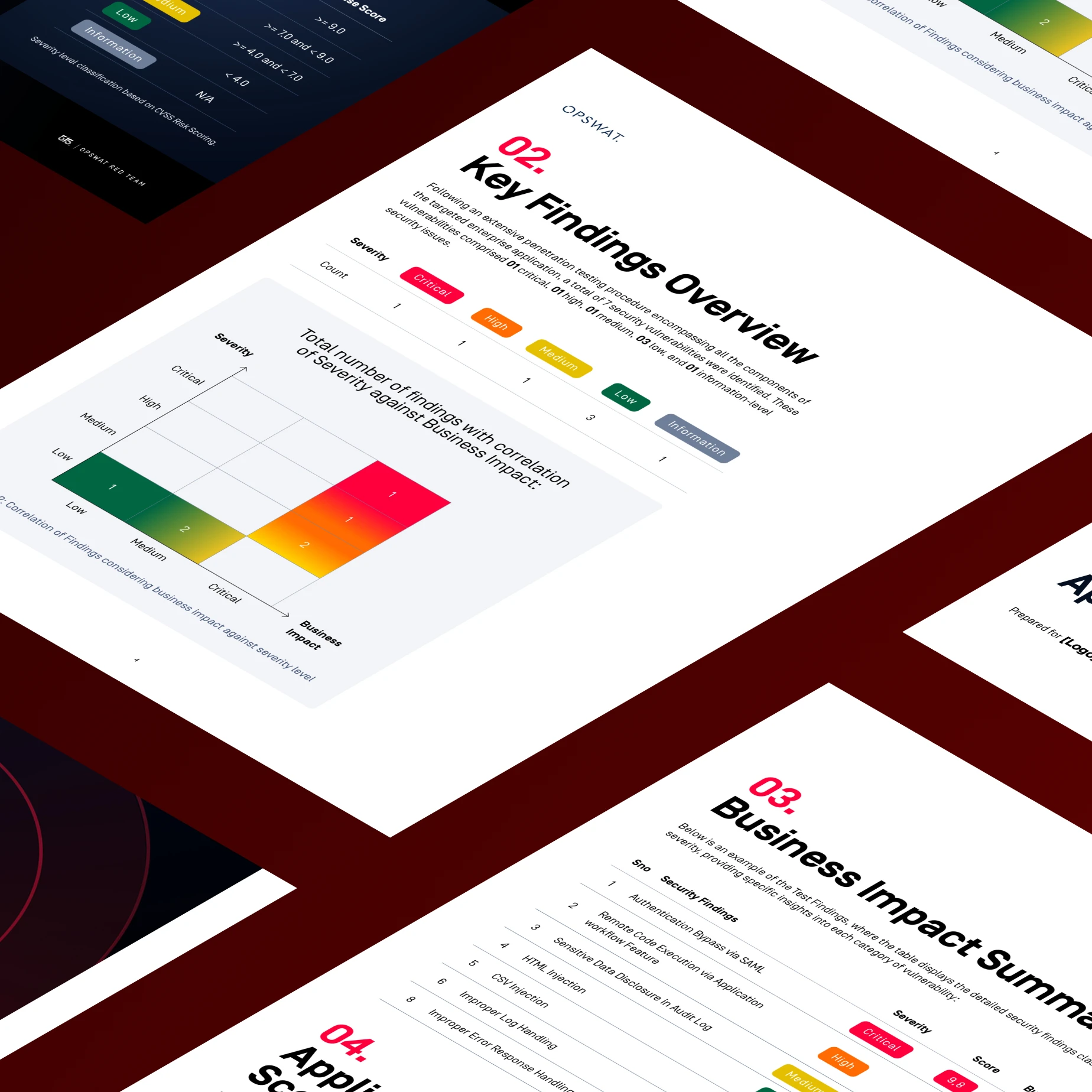

Pen 測試服務

此套件非常適合初創公司、中型企業,以及正在尋找快速有效的方式來驗證其網路應用程式安全性的企業團隊,而無需瀏覽複雜的服務層級。

暴露漏洞 在攻擊者之前

由世界級網路安全專業人員組成的OPSWAT精銳內部研究團隊提供支援,Unit 515 已在工業控制系統和作業技術平台中發現數個極具影響力的漏洞。

他們在 ICS、OT 及嵌入式裝置安全方面的專業知識,現在可協助您的組織遠離威脅。

此產品非常適合具有安全意識、希望強化網路防禦並對其安全勢態有信心的組織,尤其是對於正常運作時間和復原能力要求極高的產業而言。