介紹

在不斷演變的網路安全領域中Industrial 系統(ICS)與營運技術(OT)網路構成了重要的關注焦點。這些系統不僅對企業營運的持續性至關重要,更是國家關鍵基礎設施不可或缺的組成部分。 MetaDefender (Filescan Sandbox)團隊持續監測ICS/OT風險,並發現存在持續性且潛在高影響力的活動。

當前威脅態勢

最近網路安全威脅的模式顯示出令人擔憂的攻擊趨勢:國家資助的團體已經開始專門針對ICS,例如Sandworm(俄羅斯)和 Volt Typhoon(中國),而網路犯罪分子則意識到對工業系統的影響嚴重性。安全部隊全面意識到這些威脅對所有行業部門的重要性,因此發佈了旨在加強ICS安全的聯合報告和活動。

持續存在的問題和建議

降低這些風險的長期建議之一是減少系統暴露。然而,暴露系統的普遍存在仍然是網路安全領域中一個令人不安的問題。隨著偵察和利用技術的傳播越來越廣泛,機會主義攻擊的威脅越來越大,使複雜程度較低的威脅行為者能夠對關鍵系統產生影響。9月份的一份報告強調了一個令人擔憂的趨勢: OT過去三年中,ICS網路安全事件已超過1991年至2000年報告的總數。僅這一統計數位就凸顯了負責這些環境安全的人員所面臨的挑戰日益升級。

抵禦威脅

框架和更新

MITRE公司意識到需要特別關注,因此開發了一個特定於ICS的ATT&CK矩陣,為部門間交流提供一種通用語言,並使代表性不足的部門能夠利用其映射,促進有關風險和威脅的有意義的溝通。相對較新的版本繼續精心更新,最新版本僅在上個月發佈。

的相互關聯性 IT 和 OT

OPSWAT MetaDefender 團隊在密切關注這些更新的同時,強調了IT與OT之間的本質連結——因為IT資產不僅存在於普渡模型頂層,更遍佈該模型的所有層級。

妥協 IT 導致 OT 組成。受訪者主要關注並經歷過涉及惡意軟體威脅或攻擊者違反 IT 業務網路。這些漏洞通常允許訪問和轉向ICS/OT環境。妥協 IT 導致威脅進入 OT/ICS 網路的系統排名最高,其次是工程工作站和外部遠端服務的入侵。

共同點:惡意檔

在各類與工業控制系統相關的網路攻擊中,惡意檔案的存在始終是關鍵因素,無論入侵途徑是資訊技術系統或營運技術系統。這MetaDefender 解決方案發揮作用之處。此類工具專為審查穿越組織網路邊界定義區域的檔案而設計,能根據不同情境進行客製化以實現最佳效能,甚至適用於物理隔離的環境。

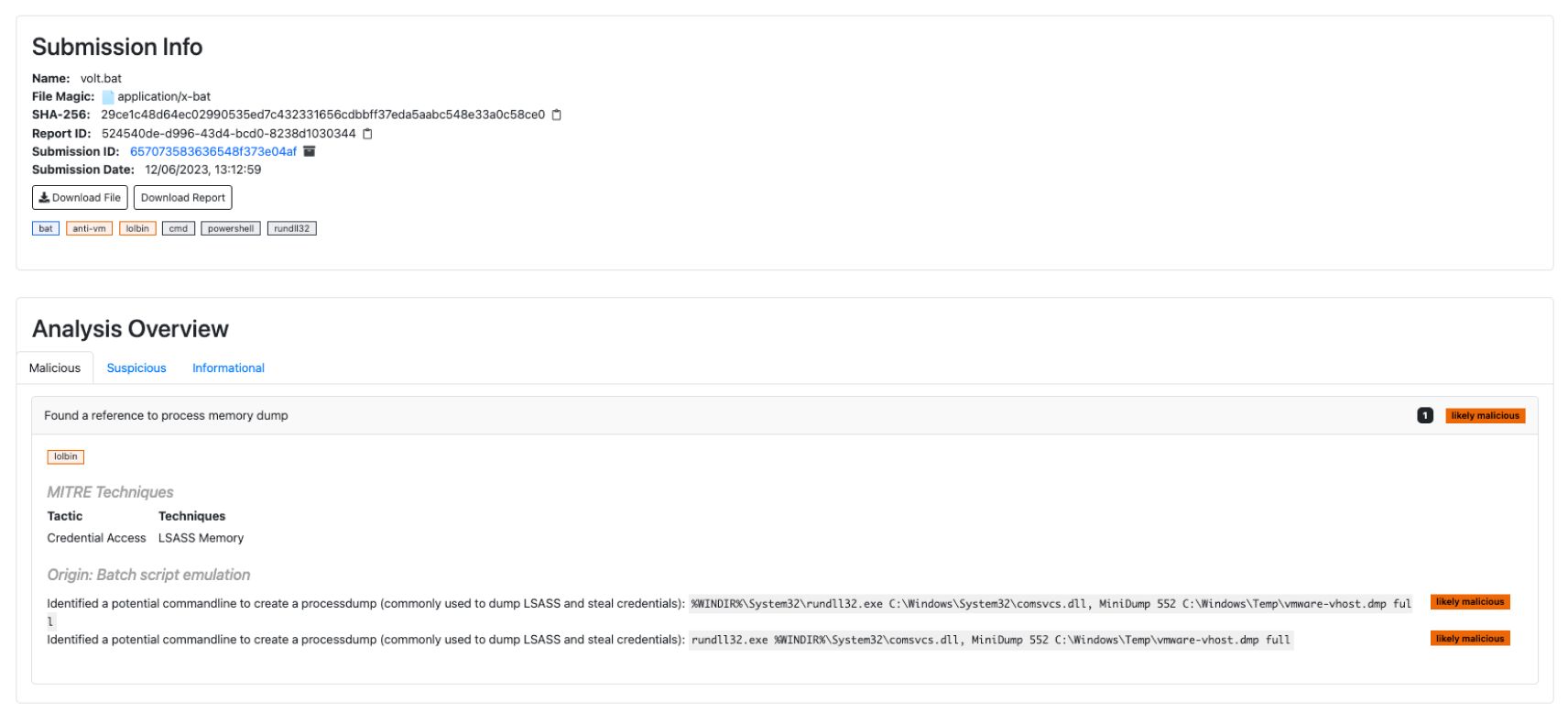

OPSWAT Adaptive Sandbox結合了多種威脅指標集,運用內部分析器及廣為人知的技術(如Yara規則)。先前提及的Volt Typhoon與Sandworm攻擊皆高度依賴「借地為生」二進位檔(LOLBINS),MetaDefender 對此類攻擊實現了多項指標。然而最早的攻擊案例因具備樣本資料,成為指標組合應用的絕佳範例。 首個通報的有效載荷為包含Base64編碼PowerShell指令的批次腳本,此指令除其他指標外,更觸發了本案例中兩項值得關注的指標。

圖1 伏特颱風有效載荷分析

報告連結

前面顯示的指標的起源是腳本模擬,其中也可以觀察到其他相關指標。以下螢幕截圖顯示了由腳本的解碼base64內容觸發的嚴重性更高的不同指示器。此外,這兩個已識別的元素都相應地使用相應的MITRE ATT&CK技術進行映射。

圖2 伏特颱風有效載荷分析

報告連結

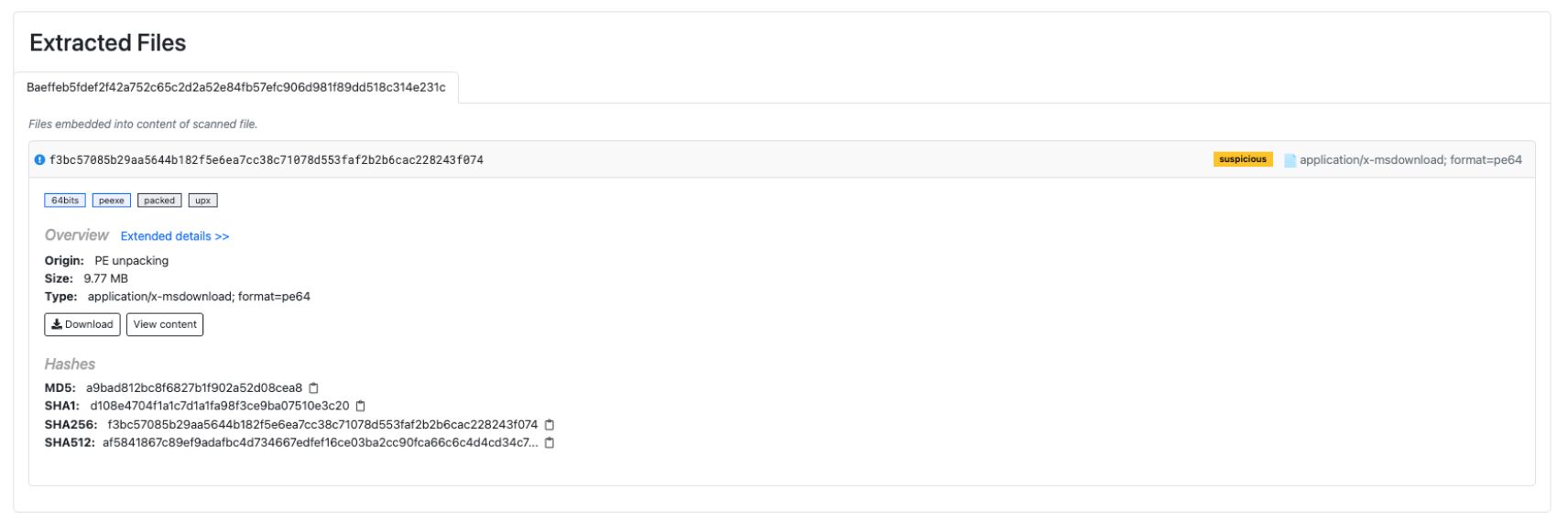

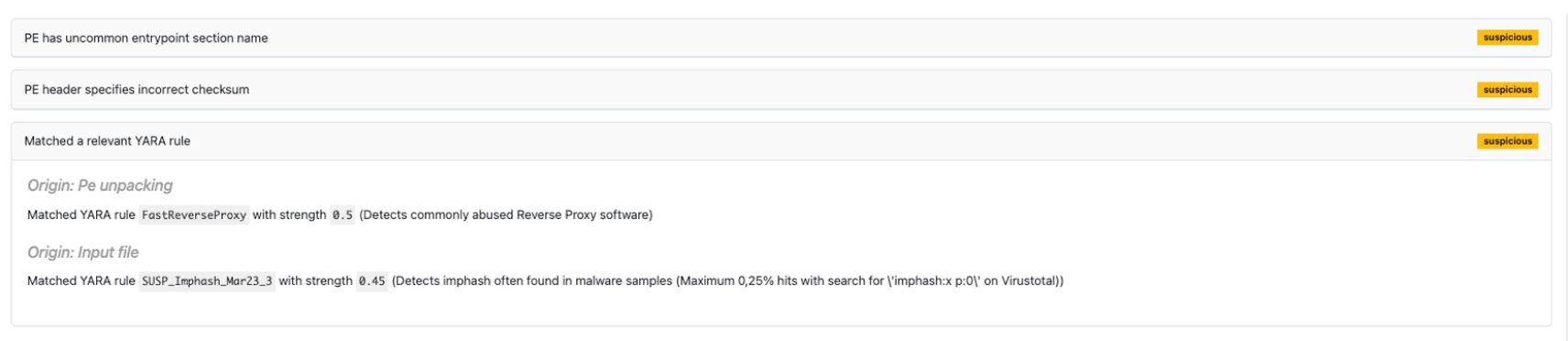

此外,此次攻擊還涉及使用了快速反向代理樣本。儘管這些樣本經過UPX壓縮,MetaDefender 成功解壓,使多個額外指標得以在提取的檔案上匹配,從而識別出威脅。

圖 3 解壓的 Volt Typhoon 的 FRP 樣品

報告連結

圖4 雅苒將拆封的樣品識別為FRP

報告連結

總結:關鍵OT系統受到保護 服務不間斷

隨著威脅態勢不斷演變,我們的防禦體系也必須與時俱進。OPSWAT工業控制系統(ICS)與營運技術(OT)網路安全的承諾始終MetaDefender 致力提供持續更新的解決方案,以應對這些新興挑戰。保持資訊暢通,做好萬全準備,確保安全無虞。