以行為為中心的

Threat Intelligence

一款技術引擎,能將檔案痕跡與行為訊號轉化為可執行的情報,適用於雲端、混合式及物理隔離環境。

- 高保真 IOC

- 相似度與相關性

- 支援離線使用

OPSWAT 獲得以下機構的信賴

50B+

全球威脅指標

Sandbox

行為指標

MISP 與 STIX

匯出

威脅情報共享與

自動化

基於機器學習的

相似性搜尋

線下聲譽方案

支援 SIEM 與 SOAR

MITRE 映射的偵測情境

僅憑聲譽是不夠的

企業每天處理數以千計的檔案、電子郵件及資料傳輸。若缺乏深入的檢查與政策

執行,敏感資訊便可能在未被察覺的情況下外洩,進而造成嚴重的合規與安全風險。

噪音太多,背景資訊太少

僅基於聲譽的資訊流僅提供原始指標,卻缺乏行為洞察,迫使分析師必須手動在各工具間切換,才能判斷真正的風險。

多型態惡意軟體規避簽名檢測

重新編譯的變體與微小的程式碼變異能繞過基於雜湊值的偵測機制,導致跨活動與基礎架構的偵測範圍出現漏洞。

情報孤島拖慢調查進度

當沙箱結果、聲譽資料與追蹤工作流程彼此脫節時,調查過程會變得更耗時,且零日威脅的關聯性也將被忽略。

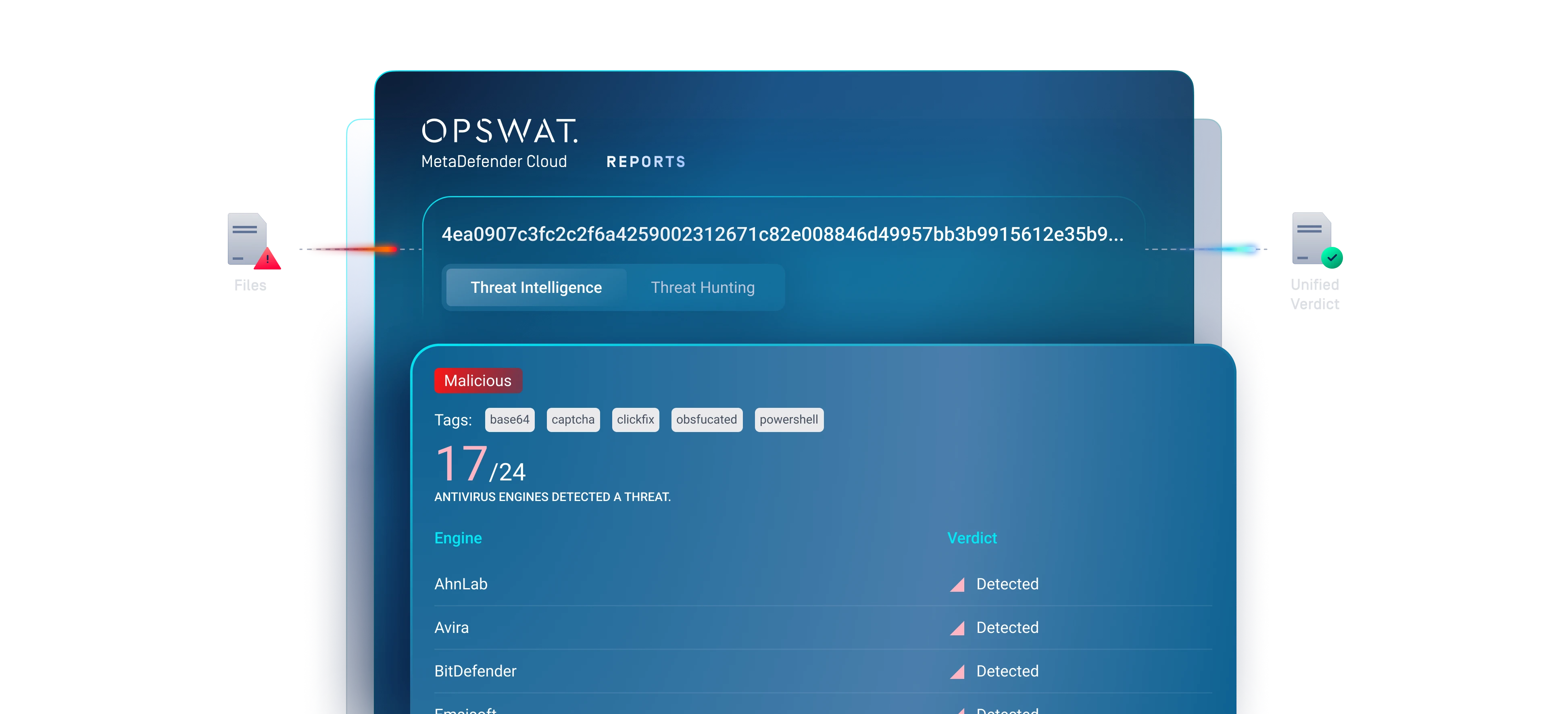

從指標到情報

一個整合式威脅情報引擎,能將全球聲譽與行為分析及基於相似度的分析相互關聯。

相互關聯的智慧,

不僅僅是蒐集

一個多層次的情報處理流程,旨在揭示指標、行為與攻擊者基礎設施之間的關聯。

超越指標的智慧

結合全球聲譽資料、行為指標 (IOC) 及相似性搜尋,以揭露未知威脅、縮短調查時間並提升偵測準確度。

Sandbox

情報

透過從動態分析中提取的行為指標(IOC)來強化聲譽檢查,相較於僅依賴聲譽情報的平台,能提升偵測精準度。

變異體檢測

大規模的

相似性搜尋能偵測經過修改及具有多型態的惡意軟體,從而減少攻擊者在輪替雜湊值或基礎設施時所造成的偵測盲點。

支援自動化的

資料豐富化

透過 REST API、MISP、STIX 和 JSON 進行結構化匯出,可讓 SIEM 與 SOAR 快速整合,同時將工程開銷降至最低。

親眼見證情報關聯分析的實際運作

探索行為指標(IOC)、聲譽評分及相似度搜尋如何揭示隱藏的活動關聯性。

行為智能與僅基於聲譽的資訊源

傳統的威脅情報平台主要依賴已知的雜湊值、IP 位址和網域。雖然這些指標很有用,但攻擊者很容易就能進行輪替。

此智慧引擎會將執行流程、持久化方法、配置模式及基礎架構重用等行為跡象相互關聯。這種轉變將偵測能力提升至攻擊者運作層級的更高層,使攻擊者規避偵測的代價更高,且更易被察覺。

其結果是,這種智慧系統能夠偵測跨活動的關聯性,而非僅關注孤立的元素。

在您的資安運作之處部署智慧技術

利用雲端 API、混合式資料增強技術或離線智慧分析套件,將威脅背景資訊提供給 SIEM、SOAR 及威脅獵捕工作流程。

混合部署

Cloud 與本地分析。支援企業安全營運中心(SOC)及技術資訊與程序(TIP)工作流程。

物理隔離支援

離線聲譽管理方案。受監管環境中的情報連續性。

Cloud智慧

即時API 。持續更新的全球資料集。

全球領先企業的信賴

全球超過 2,000 家組織OPSWAT 保護其關鍵資料、資產及網路

免受來自裝置及檔案的威脅。