With the release of MetaDefender Aether 2.3.0, OPSWAT delivers key advancements in AI-driven malware analysis, reverse engineering workflows, and behavior-based threat detection to meet these demands head-on.

此版本標誌著策略性的躍進 - 結合機器輔助的逆向工程、擴大的惡意軟體系列支援,以及雲端與身分整合,為組織提供所需的情報,以對抗現今最狡猾的威脅。

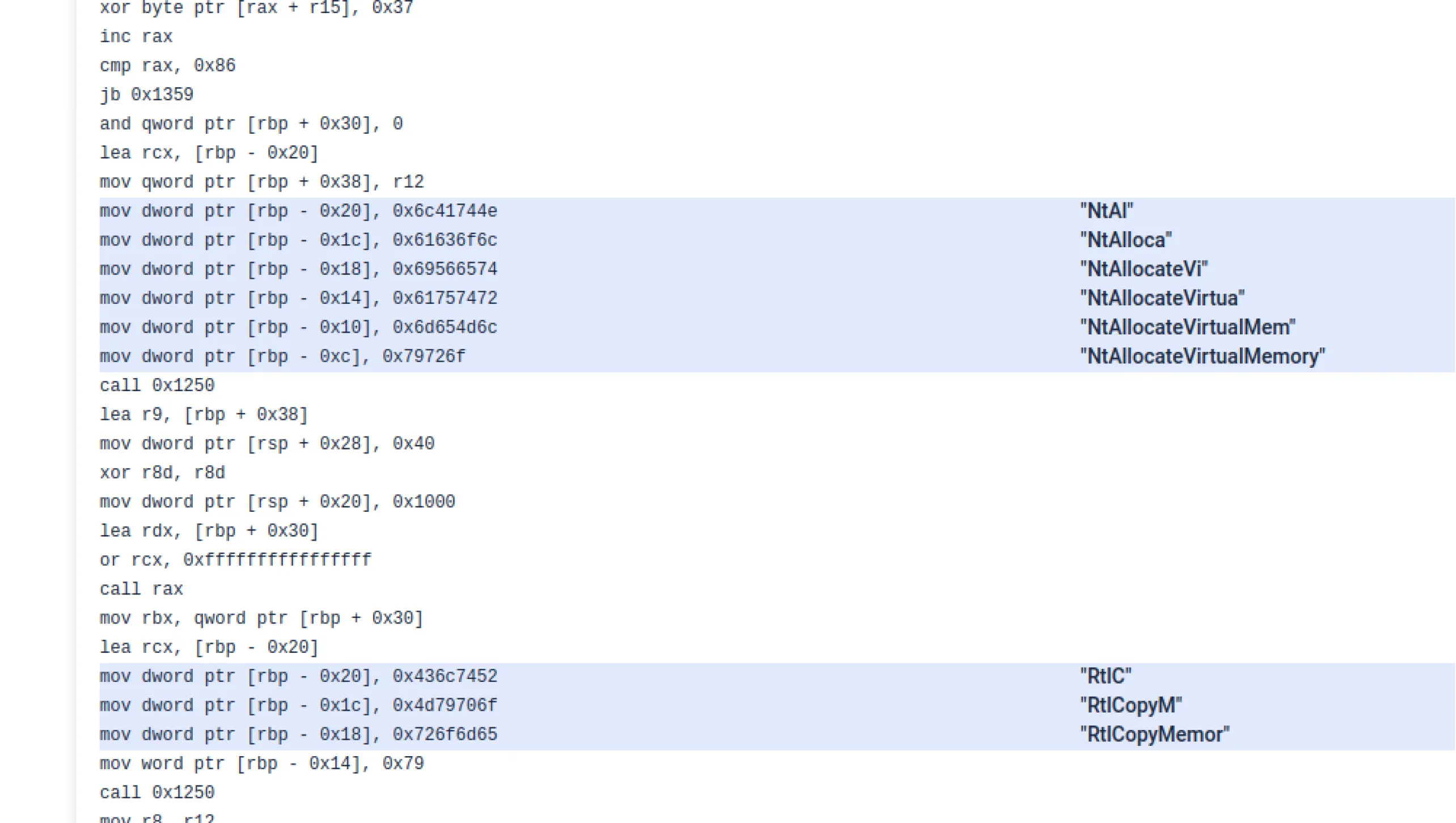

使用人工智慧驅動的解碼器加速逆向工程

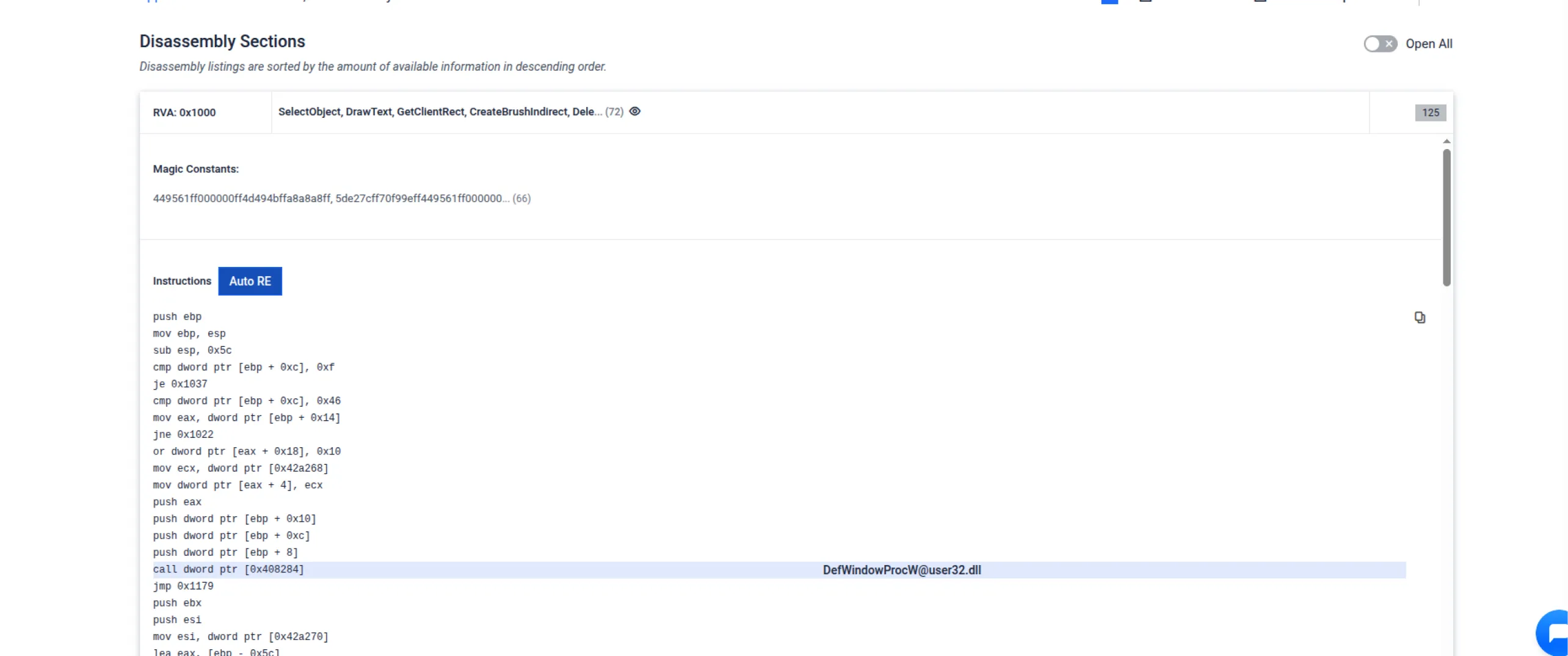

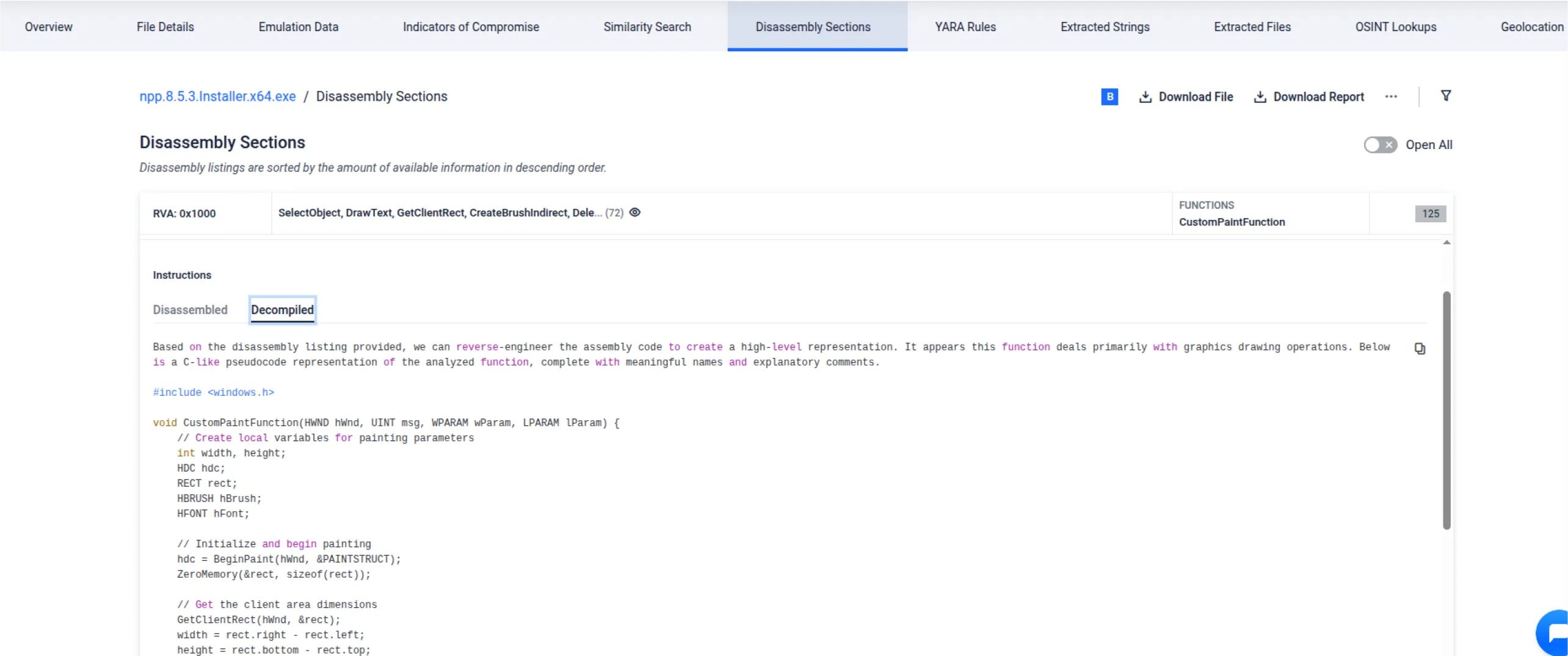

MetaDefender Aether now introduces an OpenAI-powered decompiler, embedded directly into the disassembly interface. With the click of a new “Automatic RE” button, analysts can instantly generate:

- 具有推斷函數名稱的解譯程式碼

- 上下文註解可改善程式碼理解

- 可在拆解與反編譯檢視之間快速切換的分割檢視佈局

這項強化功能可簡化惡意軟體的逆向工程,並能更快、更明智地分流未知的二進位檔案 - 這對於事件回應者和威脅研究人員來說是非常重要的能力。

增強威脅指標分類以加快分流速度

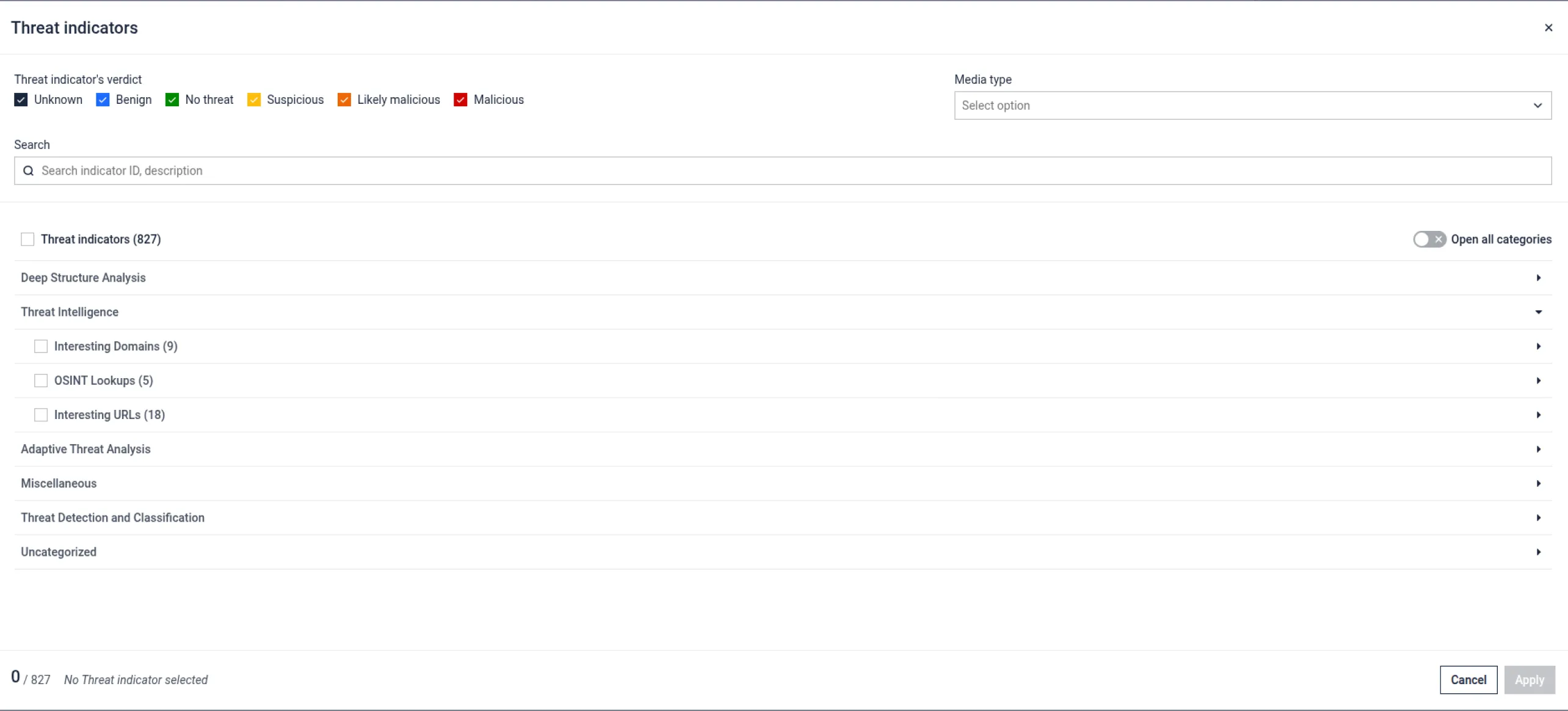

MetaDefender Aether 2.3.0 features a revamped classification engine for behavioral threat indicators, introducing:

- 改善多語言環境的翻譯支援

- 精確的風險分類和嚴重性評分

- 進階過濾功能可優先處理高風險事件

上述所列的升級功能可讓分析師專注於動態執行期間偵測到的最重要威脅,縮短洞察時間。

針對新興惡意軟體威脅的延伸偵測

With this release, MetaDefender Aether expands its detection capabilities for new malware families, evasive loaders, and advanced persistence mechanisms. Key additions include:

- 適用於 XWorm、Stealc 及更新的 Lumma Stealer 變種的組態擷取器

- 針對 PrivateLoader、Millennium RAT 及類似進階惡意軟體的偵測增強功能

- 透過散列混淆API 調用的新簽章,以及濫用短期憑證的新簽章

這可確保更廣泛地涵蓋當今最活躍的惡意軟體活動,包括那些利用反分析和沙箱逃脫技術的惡意軟體。

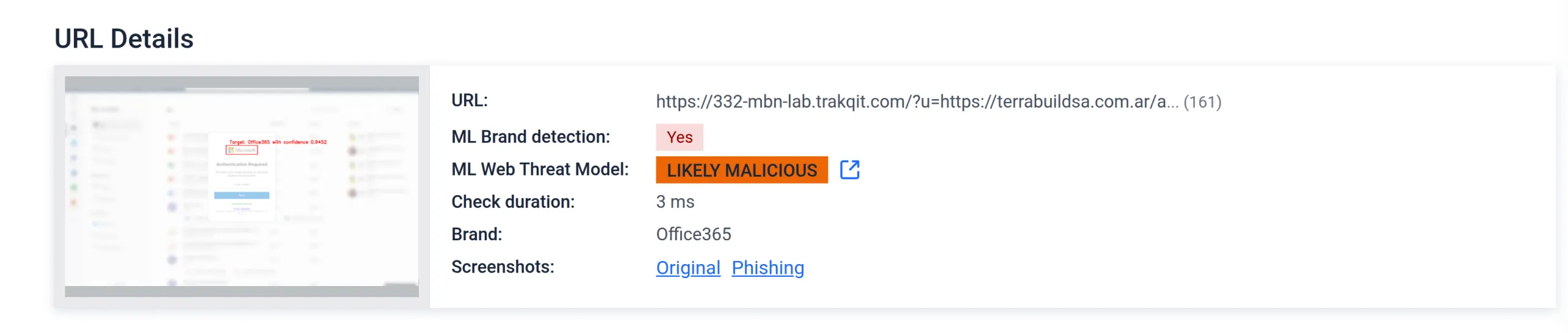

改善網路威脅與品牌偵測

網路釣魚和瀏覽器型威脅不斷演進,我們的偵測堆疊也是如此。

- 新的 HTML URL 解析器可深入檢查電子郵件和惡意檔案中的內嵌 URL

- 網路釣魚偵測引擎已更名為品牌偵測,以更好地反映其擴大的重點

- 新增 OCR 支援,可捕捉視覺上偽造的品牌內容

- 支援高風險的冒充行為,現在包括 Marvell 和其他全球品牌

這些改進共同增強了MetaDefender識別網路釣魚活動、憑證盜竊企圖以及繞過傳統防禦措施的惡意重定向的精確性。

與 Microsoft Entra (Azure AD) 無縫整合

使用 Microsoft Entra ID(前身為 Azure AD)的機構現在可從自動使用者配置和群組對應中獲益。這可簡化身分與存取管理,同時維持跨企業環境的強大控制。

此整合可支援大型組織和 MSSP 安全、可擴充地採用。

平台與工作流程強化

MetaDefender Aether 2.3.0 also introduces multiple usability, performance, and compatibility improvements:

- 報告刪除控制:終端使用者現在可以刪除自己的分析報告;管理員保留整個系統的權限

- YARA 規則管理介面:透過中央介面檢視、過濾及標記系統產生及自訂的 YARA 規則

- Ubuntu 24.04 LTS 支援:Sandbox 現在已相容於 Ubuntu 24.04 (CIS硬化功能將於未來更新中提供)

- 最佳化字串擷取,以改善 UTF-8 處理及二進位轉換的效率

- 增強 Dropbox 惡意軟體擷取功能,以分析來自釣魚連結的第二階段有效載荷

惡意軟體實驗室增強精準偵測功能

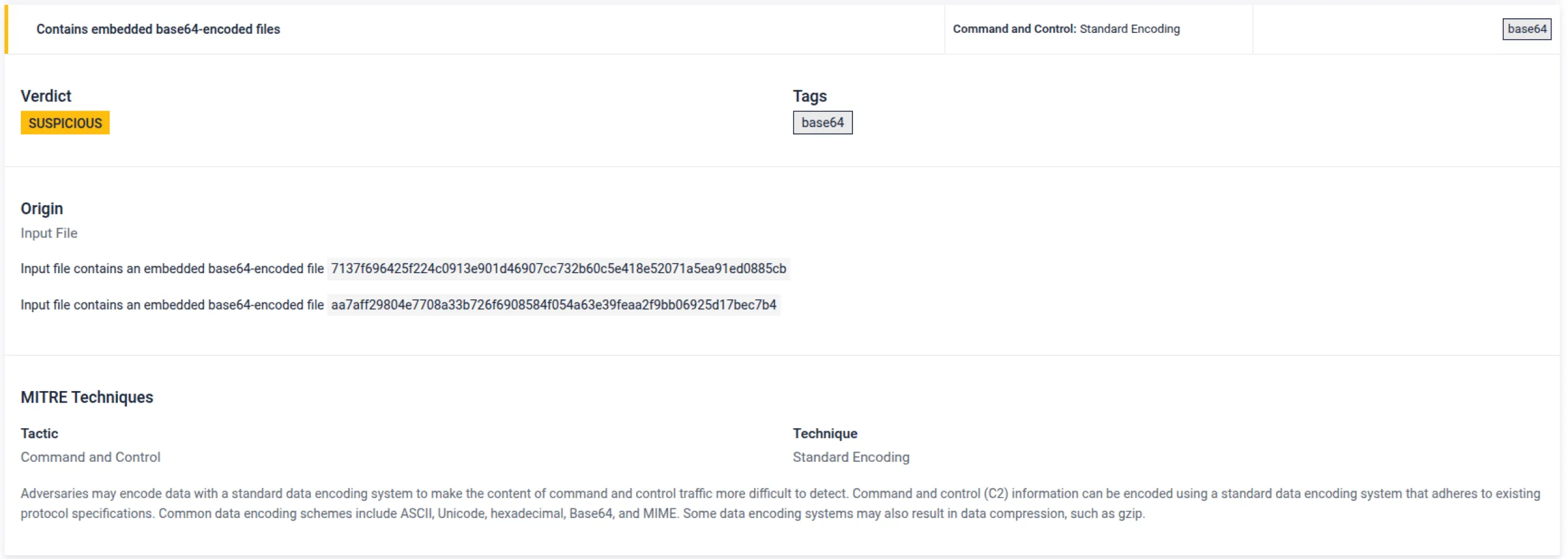

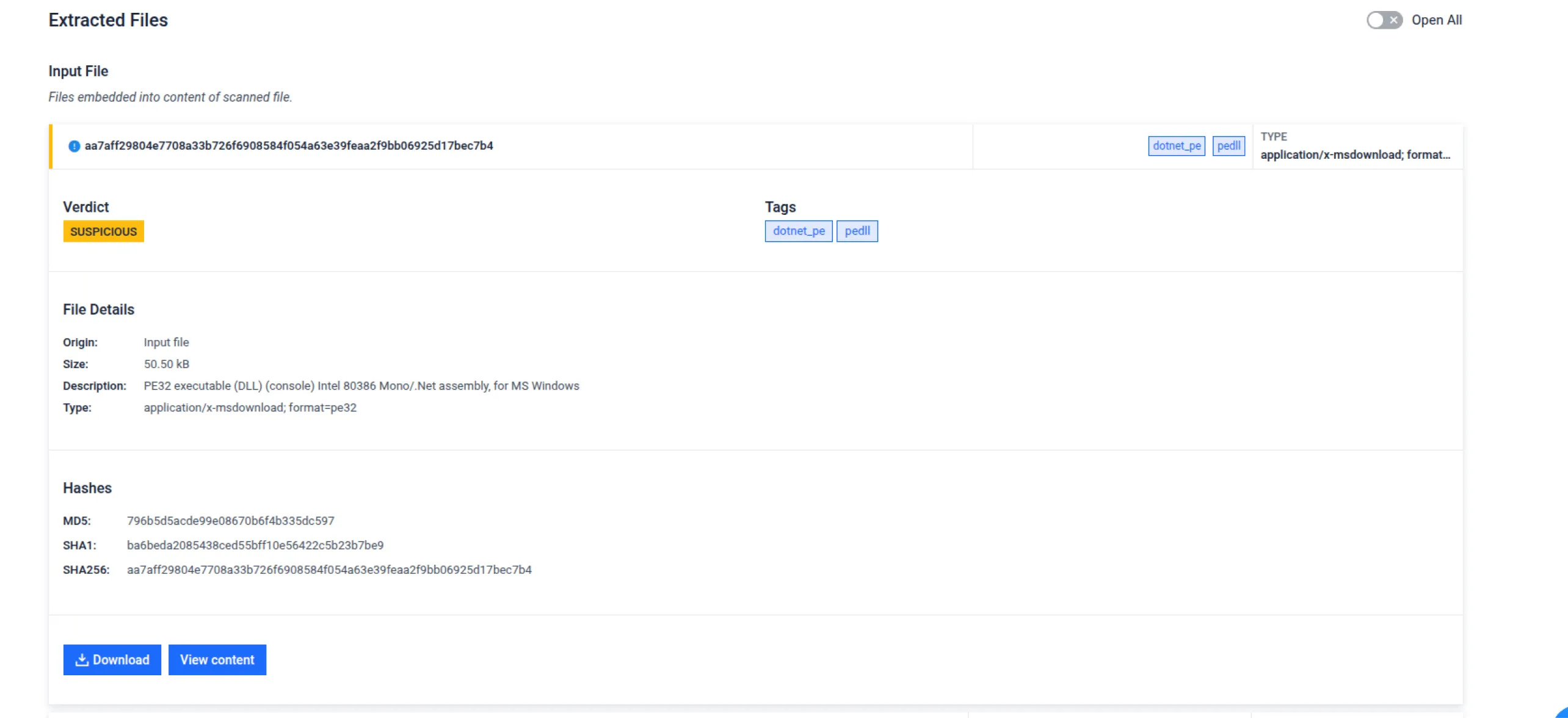

MetaDefender Aether 2.3.0 further enhances capabilities with:

- 基於腳本的威脅偵測:提高對混淆 JavaScript、VBA 和 PowerShell 的可視性

- Base64 檔案擷取:支援內嵌與反向編碼的藝術品

- 精密反匯編:改善指令處理與字串註解,提供更可靠的反向組譯輸出

- PE 結構分析:40 多個新簽章,可偵測 PE 標頭中的結構異常。

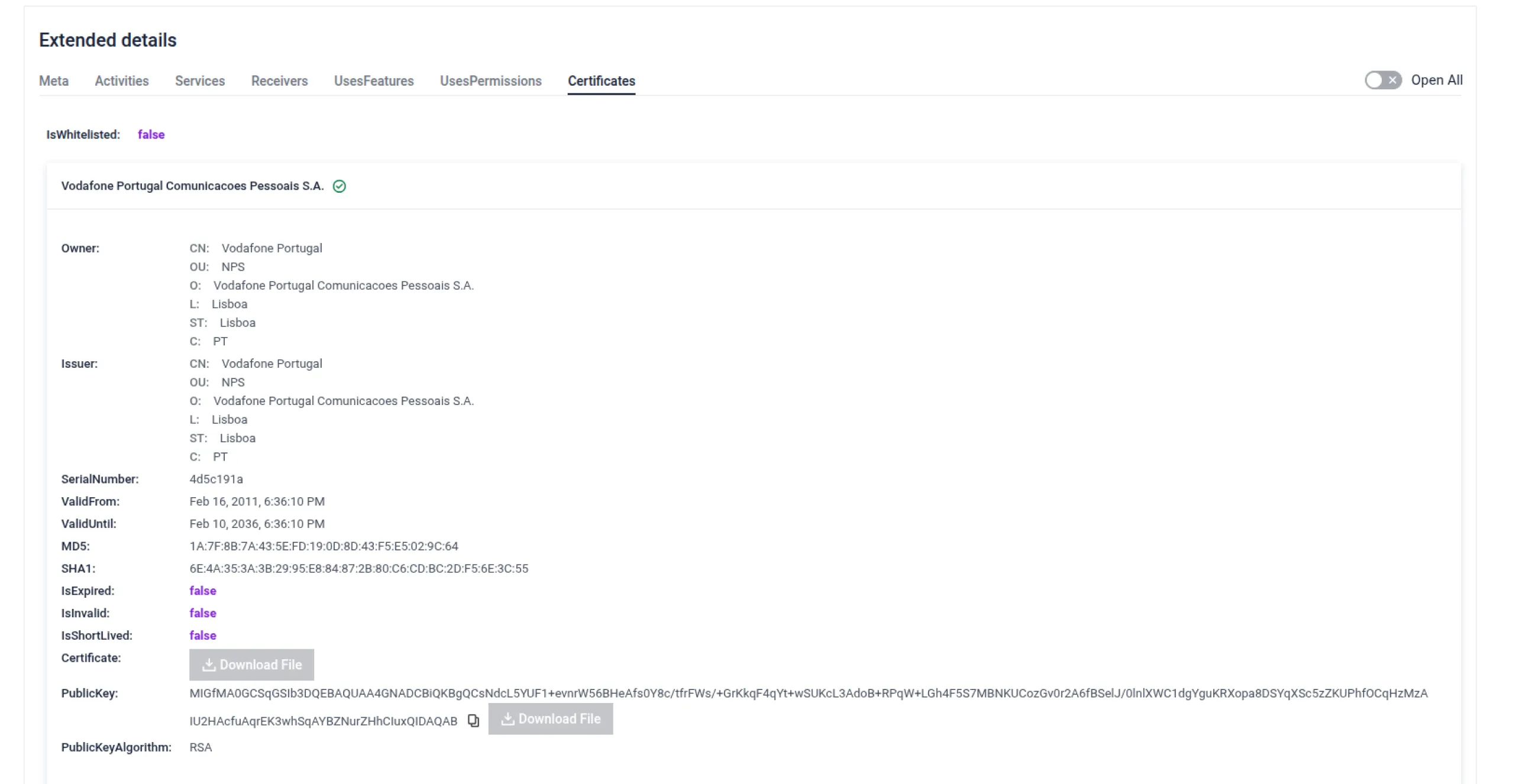

- APK 憑證驗證:確保 APK 完整性,並降低mobile 威脅偵測中的誤報率

已解決的問題與穩定性改進

- 修正報告載入時的伺服器內部錯誤和使用者驗證問題

- 修正 URL 重定向迴圈和檔案類型錯誤辨識的問題

- 解決證書驗證的邊緣情況,以提高檢測準確性

- 消除沙箱 URL 渲染所造成的殭屍進程

- 改善記憶體與API 資源處理,增強系統效能

主動式安全團隊的策略更新

MetaDefender Aether 2.3.0 empowers security operations with faster analysis, smarter detection, and deeper visibility into sophisticated threats. Whether deployed in enterprise environments or integrated into SOC workflows, this update reinforces OPSWAT’s mission to protect critical infrastructure through comprehensive, AI-enhanced malware analysis.