隨著網路威脅的持續演進,攻擊者透過非常規的檔案類型、內嵌的惡意內容以及新穎的攻擊媒介,找到躲避偵測的新方法。OPSWAT的最新安全增強功能將威脅偵測提升到新的層級,為組織提供強大的工具,以更精確的方式分析、分類及解除威脅。從自訂檔案類型偵測到 PCAPs (網路封包擷取) 的深度檢測,這些升級可確保安全團隊能知名新興風險。

檔案類型偵測

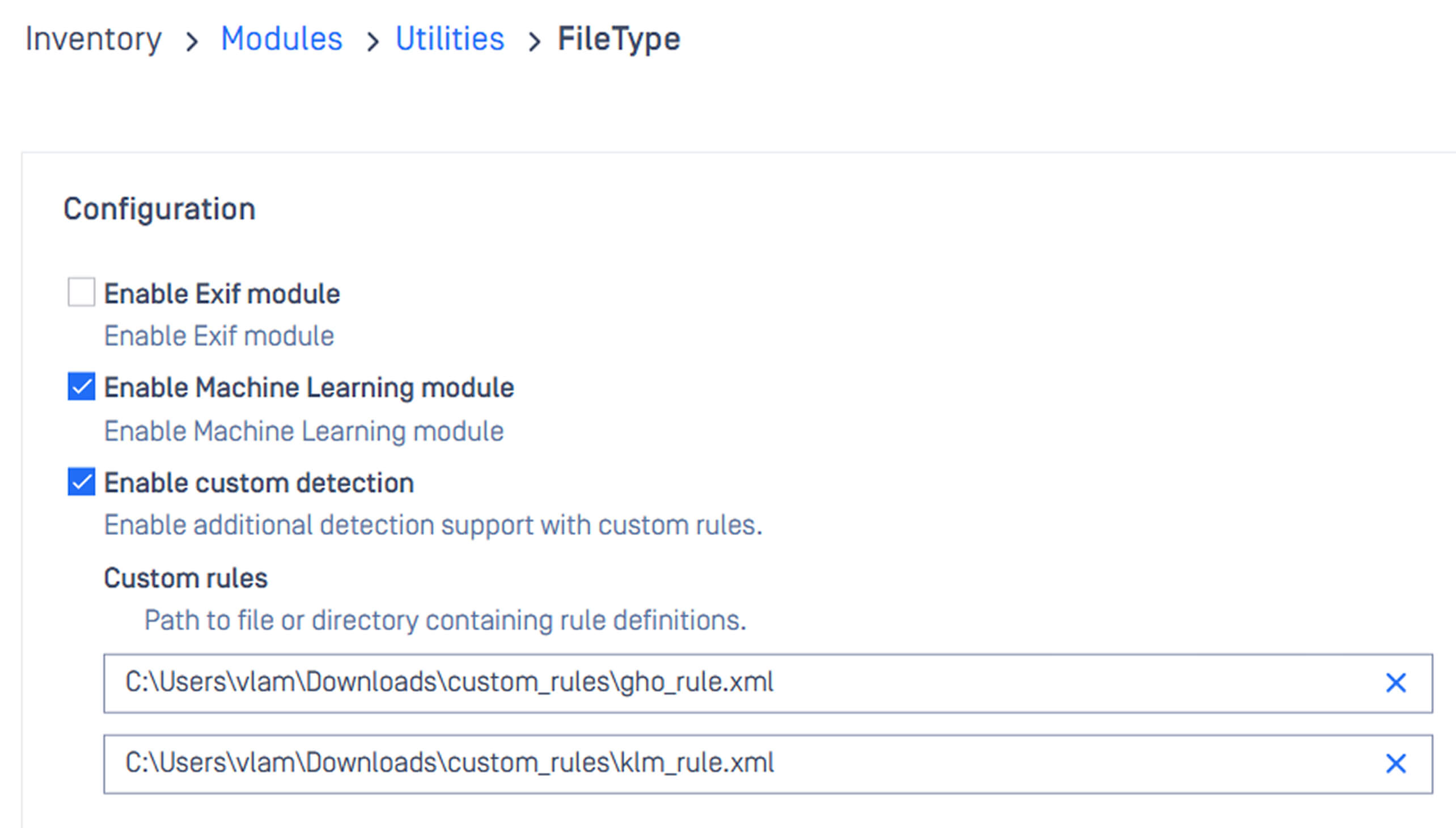

定義自訂規則

組織經常會遇到標準工具無法立即辨識的獨特或專屬格式的檔案。等待供應商提供的修復程式可能會阻礙工作流程,讓團隊不確定是否要封鎖這些檔案 (冒著中斷的風險) 或允許它們 (冒著暴露的風險)。

File Type Detection 引擎透過自訂的基於規則的檔案類型偵測來解決這個問題,讓組織能夠針對無法辨識的檔案定義自己的分類邏輯。

- 定義您自己的標準 (例如:標頭、擴展碼或位元組模式) 來分類不支援的格式。

- 立即行動 - 無需等待更新。

- 根據組織的特定檔案處理政策量身打造規則,在安全性和生產力之間取得平衡。

這將控制權交回您的手中,確保即使是利基或新的檔案類型也能符合您的工作流程。

深度CDR™技術

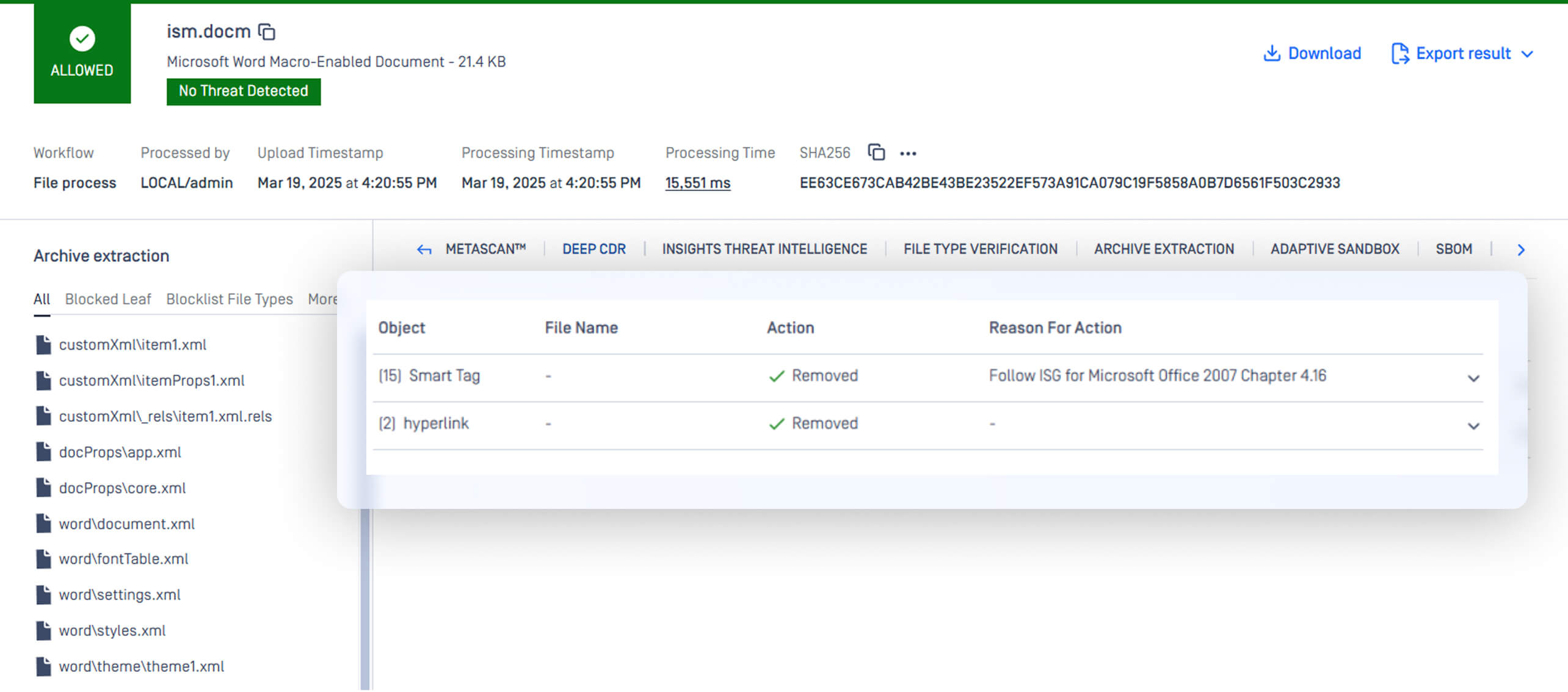

提供 「行動原因」

現代檔案不僅僅是文字和影像 - 它們包含元資料、內嵌物件,甚至是可作為攻擊媒介的隱藏腳本。雖然巨集已被廣泛認定為具有風險,但像檔案屬性、範本參照或嵌入在舊式 Office 檔案中的 QR 代碼等更微妙的威脅,卻往往迴避檢查。

Deep CDR™ 技術現已提供詳盡的「行動原因」說明,協助安全團隊理解特定元素遭清除的原因。此透明度對於合規性、鑑識分析及使用者信任至關重要。

偵測基於 ASCII 的 QR 代碼

威脅者不斷創新以逃避偵測。其中一種新興的策略是嵌入 ASCII 格式的惡意 QR 碼。掃瞄這些 QR 代碼時,可進入釣魚網站或惡意下載。

Deep CDR™ 技術現已能偵測並中和 ASCII 編碼的 QR 碼,在新型攻擊途徑被利用前即予以遏止。

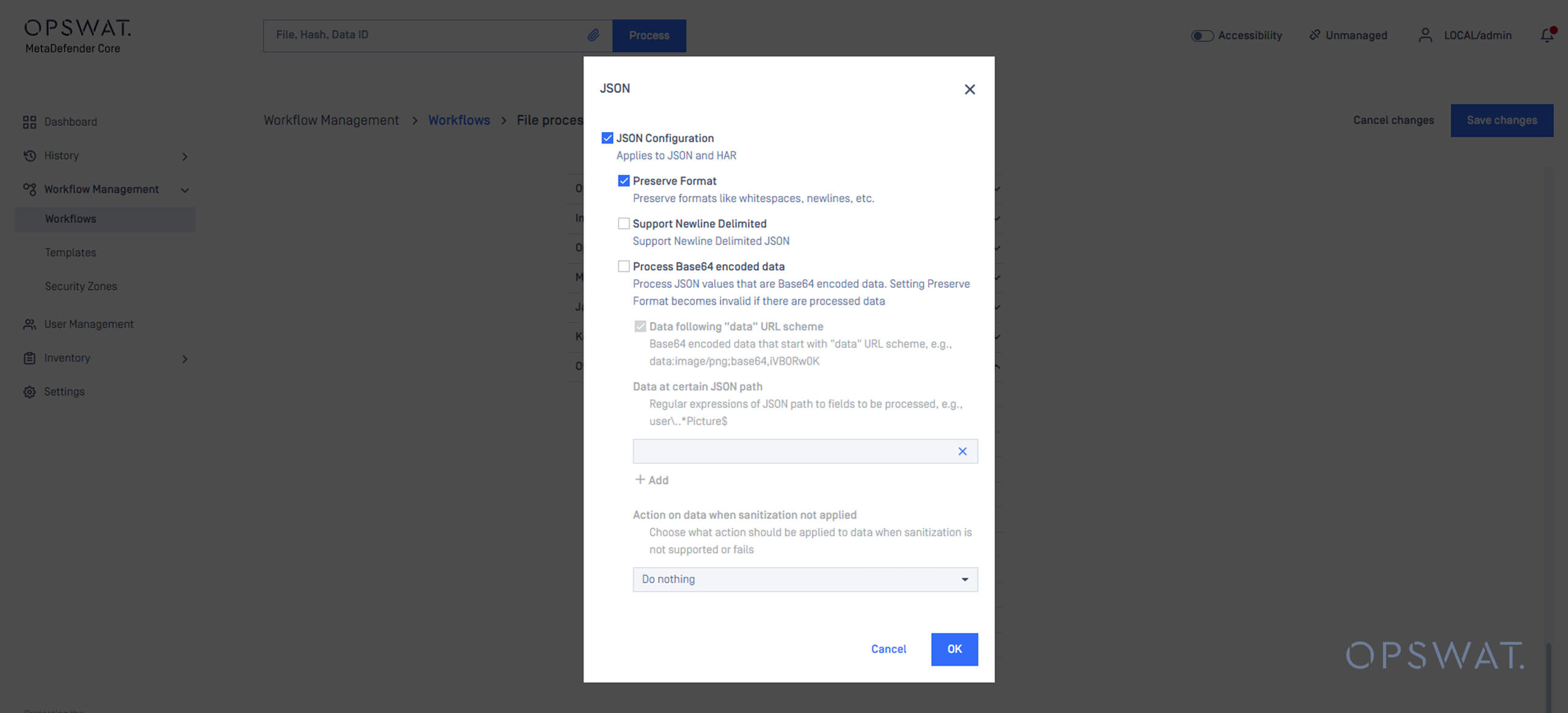

遞歸式淨化 Base64 編碼的 JSON 資料

另一項重要的增強功能是深入檢查 Base64 編碼的 JSON 資料。攻擊者越來越多地在API 回應或組態檔案內的編碼字串中嵌入惡意有效載荷。

Deep CDR™ 技術現已包含針對 Base64 編碼 JSON 內容的遞迴式淨化功能,確保:

- Base64 編碼的資料會被解碼。

- 擷取的內容已經過消毒。

- 經處理的資料會以 Base64 重新編碼,並重新插入 JSON 結構中。

此程序可確保結構化資料檔案中不會隱藏任何威脅。

檔案解壓縮

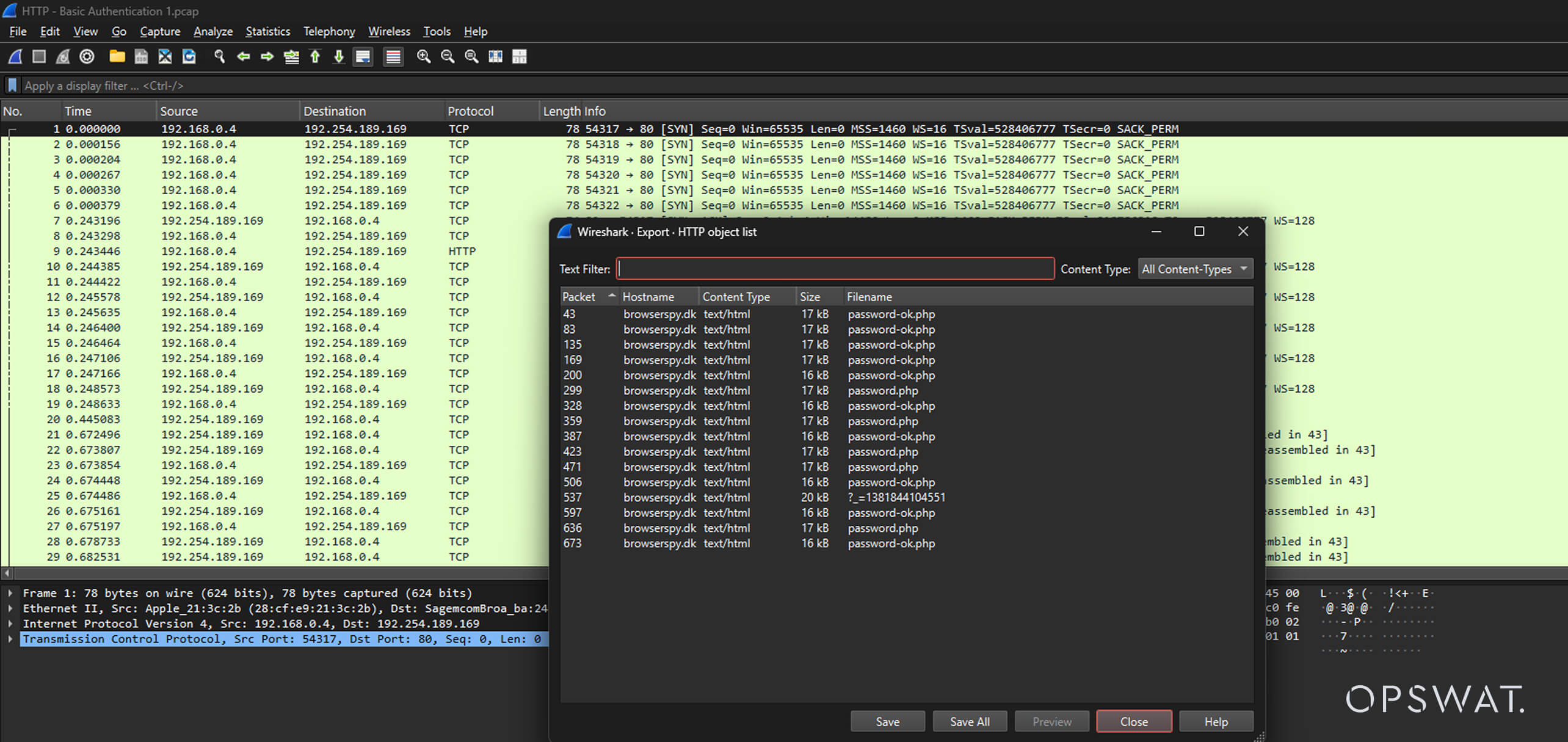

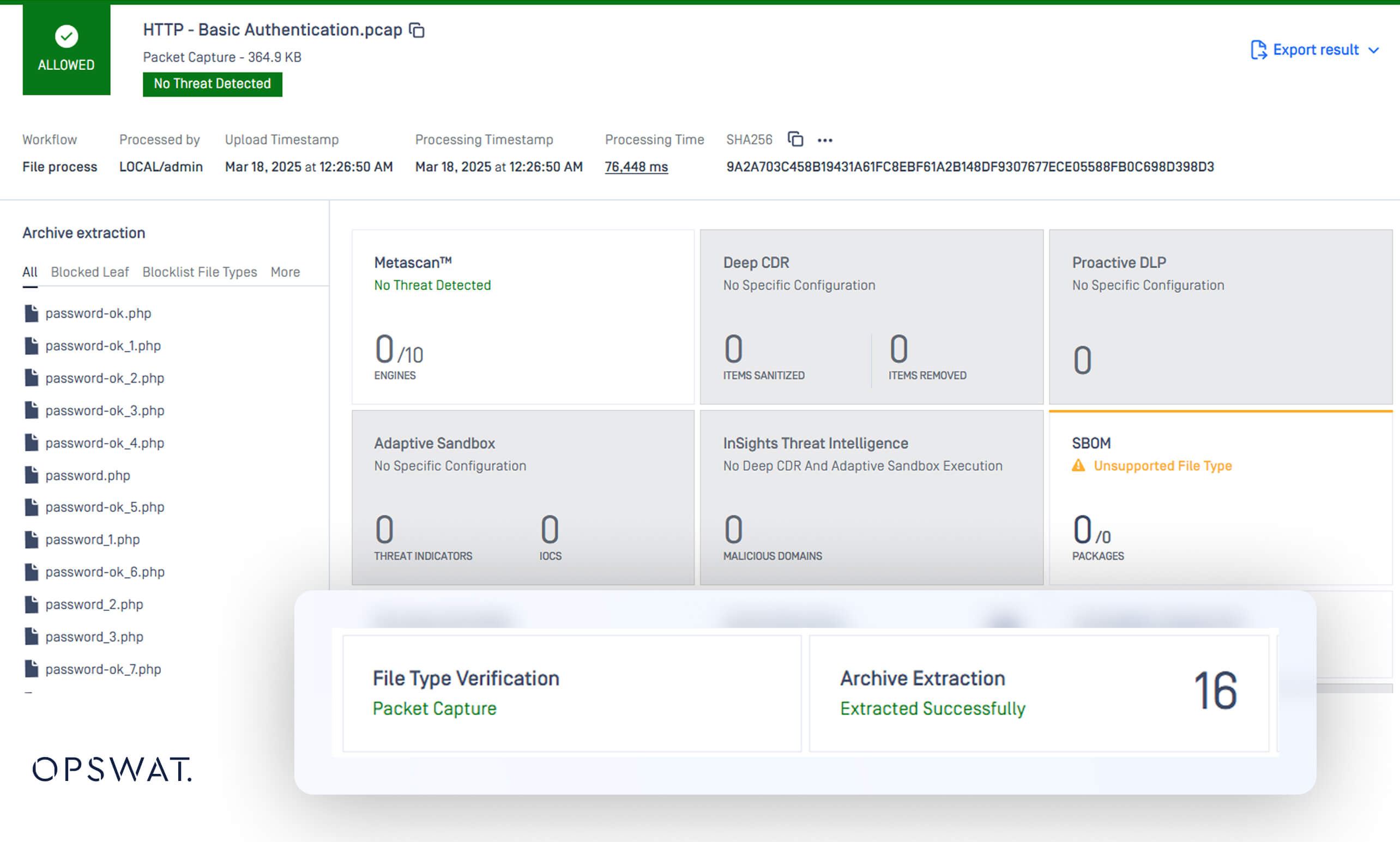

擷取並檢查 PCAP 檔案

網路封包擷取 (PCAP 檔案) 是鑑識調查人員的金礦,但也是許多安全解決方案的盲點。傳統工具通常會將 PCAP 視為不透明的容器,忽略內含的 HTTP、FTP 或 IMAP 流量。這種疏忽讓攻擊者得以透過看似良性的網路日誌竊取資料或傳送惡意軟體。

Archive Engine 現在可萃取並檢查 PCAP 檔案內的所有封包,並應用與獨立檔案相同的嚴格分析。透過重建網路會話和檢查擷取的有效負載,安全團隊可以偵測到:

- 惡意軟體下載

- 資料外洩企圖

- 指揮與控制通訊

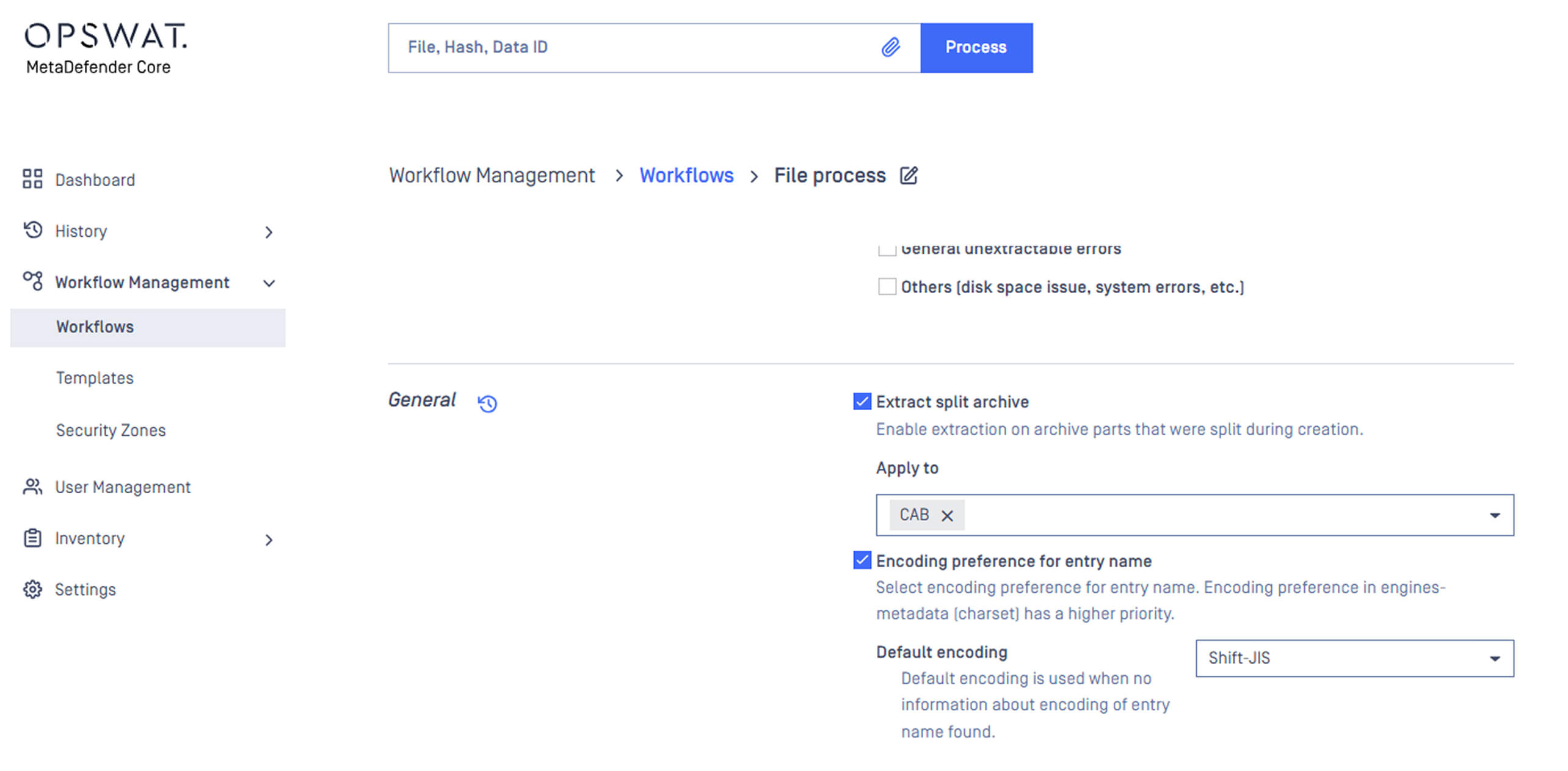

透過工作流程整合實現彈性配置

之前,多個全局組態選項受限於模組層級。在此更新中,關鍵組態已移至工作流程中,使以下功能得以實現:

- 在定義安全政策時具有更大的靈活性。

- 更容易根據組織需求進行客製化。

- 提高管理大規模安全部署的效率。

升級以滿足您的需求

Deep CDR™ 技術、File Type Verification歸檔提取引擎的最新更新,賦予安全團隊直接掌控檔案、文件與網路資料分析方式的能力,確保決策始終基於實際情境,而非憑空揣測。欲深入瞭解或親見這些功能運作實況OPSWAT 聯繫OPSWAT 。