Proactive DLP™是驅動OPSWAT MetaDefender 數項核心技術之一(包括Deep CDR™ 技術與 Metascan™ 多重掃描技術),透過在檔案傳輸前進行內容檢查,防止敏感及機密資訊從組織系統流出或流入。此功能有助於符合 HIPAA、PCI-DSS 及 GDPR 等法規要求。Proactive DLP 運用人工智慧與機器學習技術,以偵測圖像中的成人內容及文字中的冒犯性語言。

強化人工智慧,提供更佳的檔案識別能力

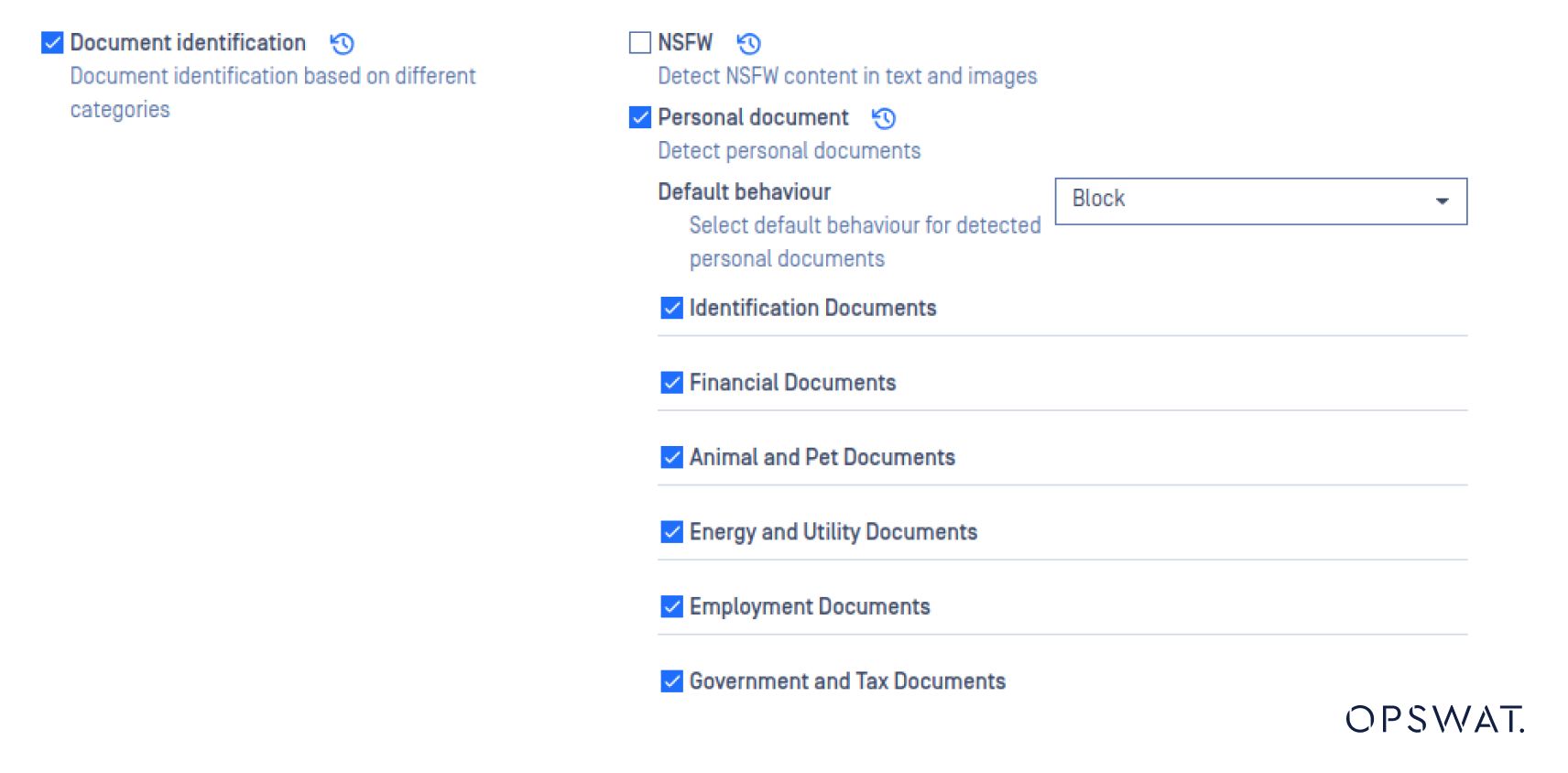

Proactive DLP 在已有的強大功能基礎上,進一步改進了其人工智慧驅動的檔案識別功能,提供更精確、更高效的檔案分類。這些增強功能可讓組織在更廣泛的檔案類型中更好地識別和保護敏感資訊。

AI 賦予檔案識別功能的最新增強功能包括

增強型機器學習模型

先進的機器學習演算法可提高偵測準確度,更精確地識別敏感檔案,並減少誤報。

擴充檔案類型支援

Proactive DLP 現在支援更廣泛的檔案類型,包括:

- 財務檔案

- OCR 處理過的檔案

- 專用檔案格式

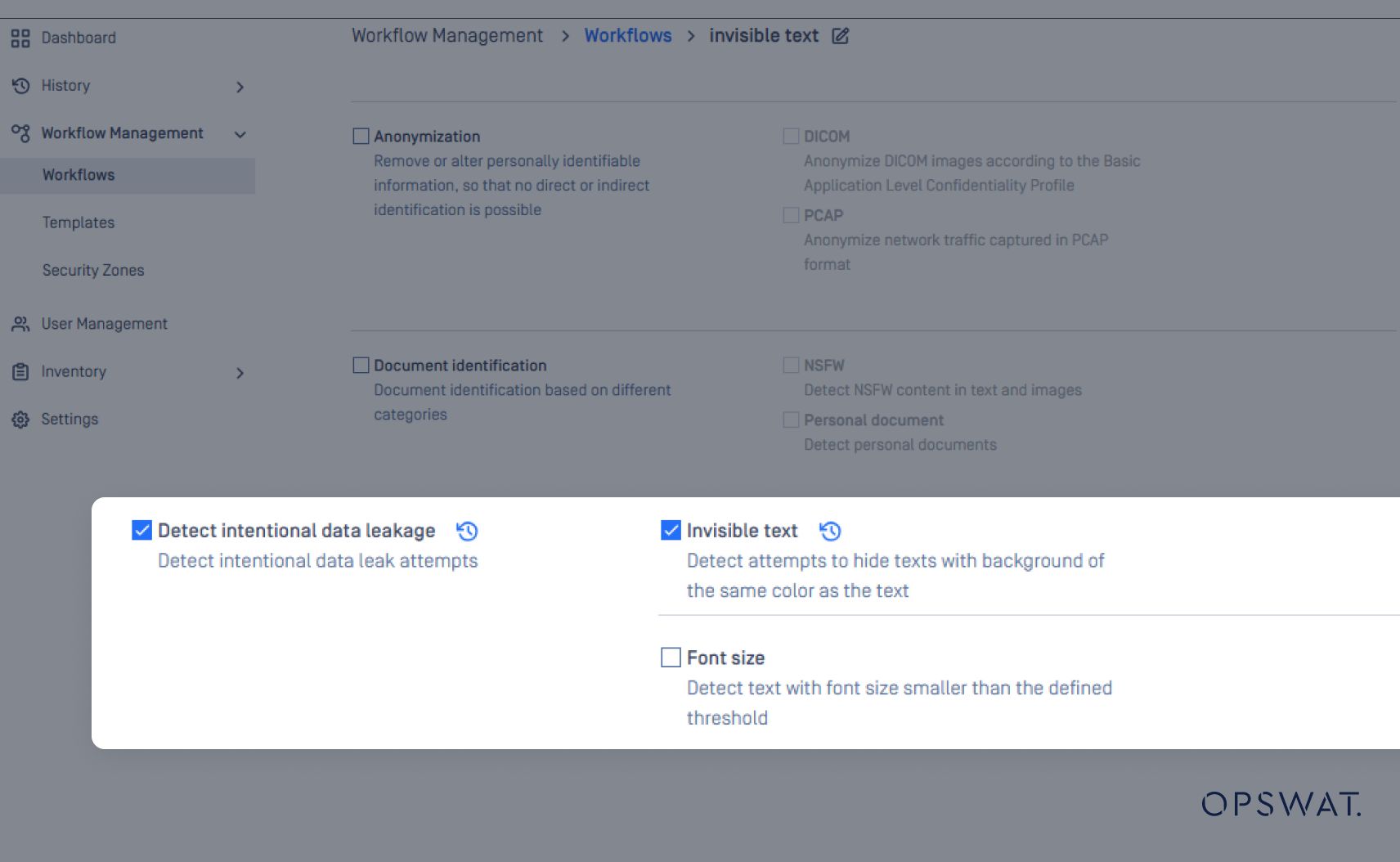

此功能可在MetaDefender Core 中啟動:

防止惡意內線洩漏資料

談到安全威脅和詐欺風險,我們通常會將焦點放在駭客和外部攻擊,企圖入侵公司網路以竊取資料及資料。然而,內部威脅是資料洩漏的另一個常見來源。

來自員工和其他可信賴內部人員的威脅正在增加。在 2023 年,每家企業每年因內部人員安全漏洞所造成的平均成本飆升至 1,620 萬美元,而控制此類事件的平均時間則延長至 86 天。企業採用強大的安全協定來保護敏感資訊和資料,比以往任何時候都更為重要。

內部威脅 vs 外部攻擊

過去五年來,相較於外部網路威脅,人們對於偵測與預防內部人員攻擊的挑戰的看法發生了顯著的轉變。對於惡意內部人員的關注度顯著上升,從 2019 年的 60% 上升至 2024 年的 74%。這種上升表明人們對蓄意內部攻擊有了更多的意識或經驗。

內部威脅是由組織內經授權的員工執行的惡意行為。這些威脅對於私人和公共組織來說都是重大的網路安全挑戰,因為內部攻擊會對組織資產造成廣泛的損害,通常比外部攻擊還要嚴重。內部威脅偵測領域中的大多數現有方法都著重於一般的攻擊情境。然而,內部攻擊可以透過各種方式執行,其中最危險的是資料洩漏攻擊,惡意的內部人員在離開組織之前就可以進行資料洩漏攻擊。這突顯出需要先進、細微的方法來識別這些新興風險。

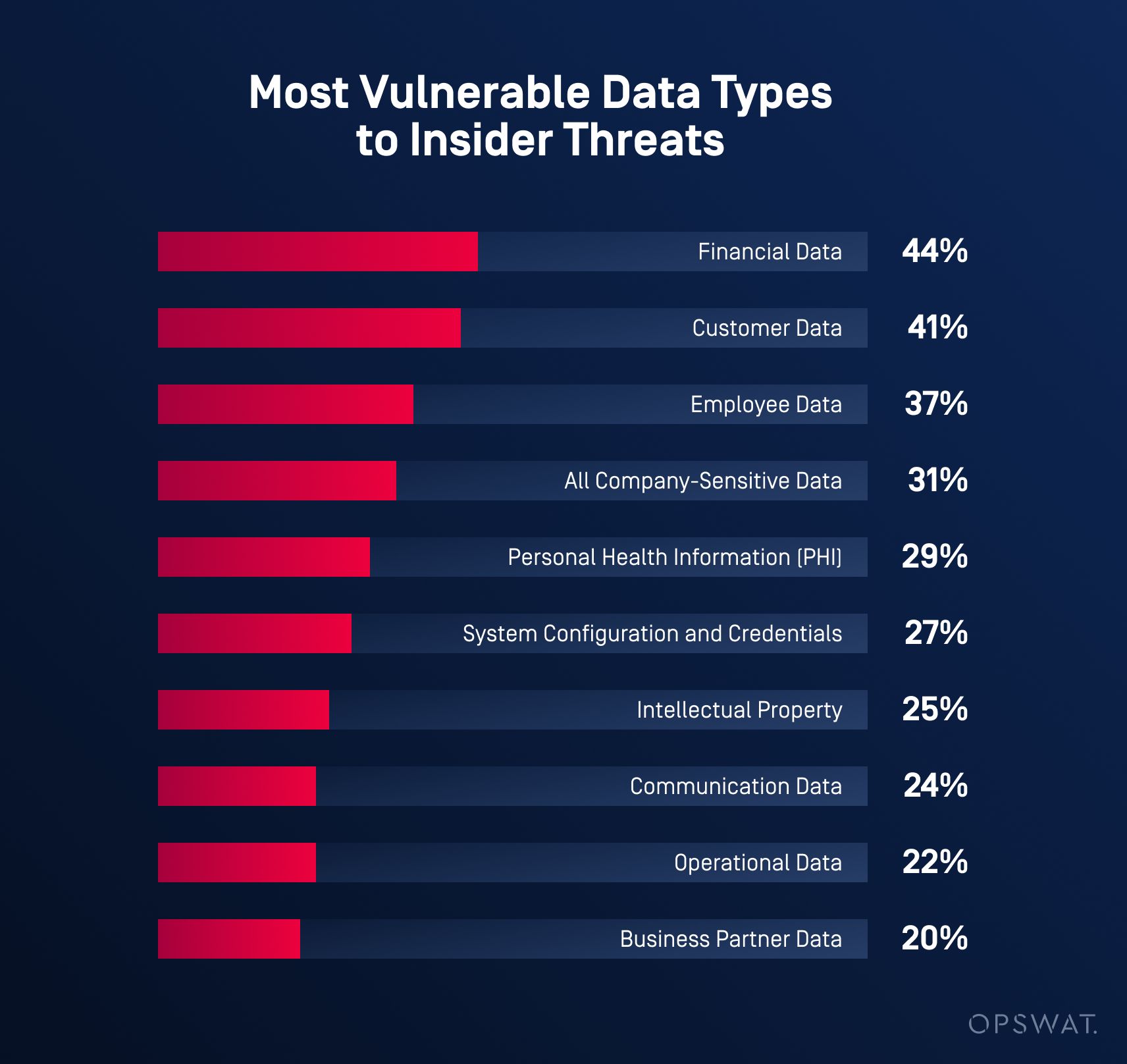

有風險的資料類型

根據《2024 年內部威脅報告》,財務資料、客戶資料和員工資料極易受到惡意內部人員的攻擊。財務資料由於具有直接賺錢的潛力,因此風險尤其高。客戶資料緊隨其後,引起對 PII(個人識別資訊)遺失的關注。員工資料也是一個重大的隱憂,突顯出錯誤處理敏感人事資訊所帶來的風險。該報告強調,所有公司敏感性資料都很容易受到影響,因此必須採取全面的資料安全措施。

偵測惡意內部威脅攻擊技術

惡意的內部人員通常會使用巧妙的技術繞過安全措施。

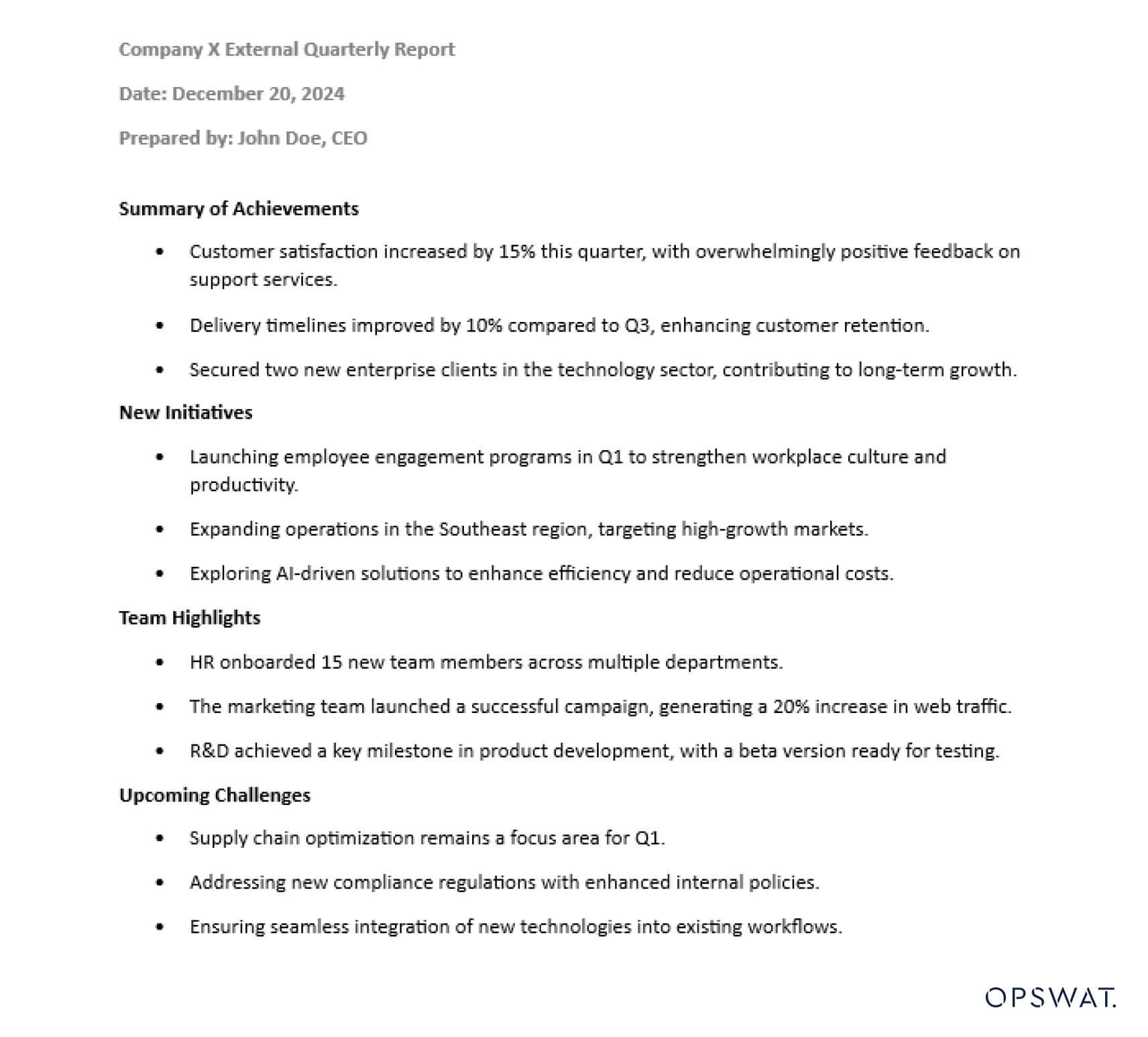

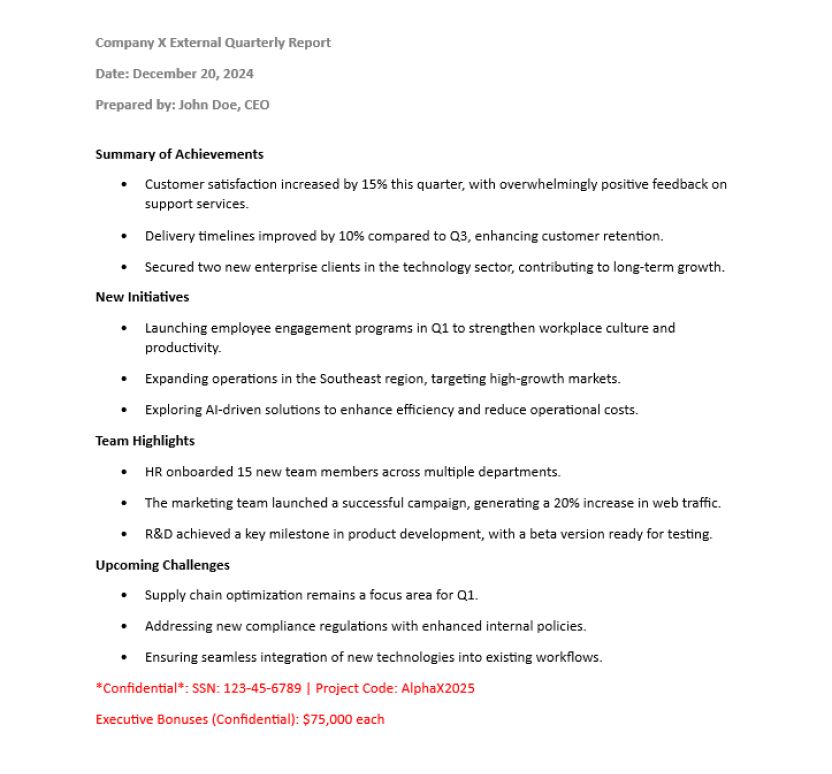

敏感檔案內的隱形文字範例

實際文字偽裝成隱形文字的範例

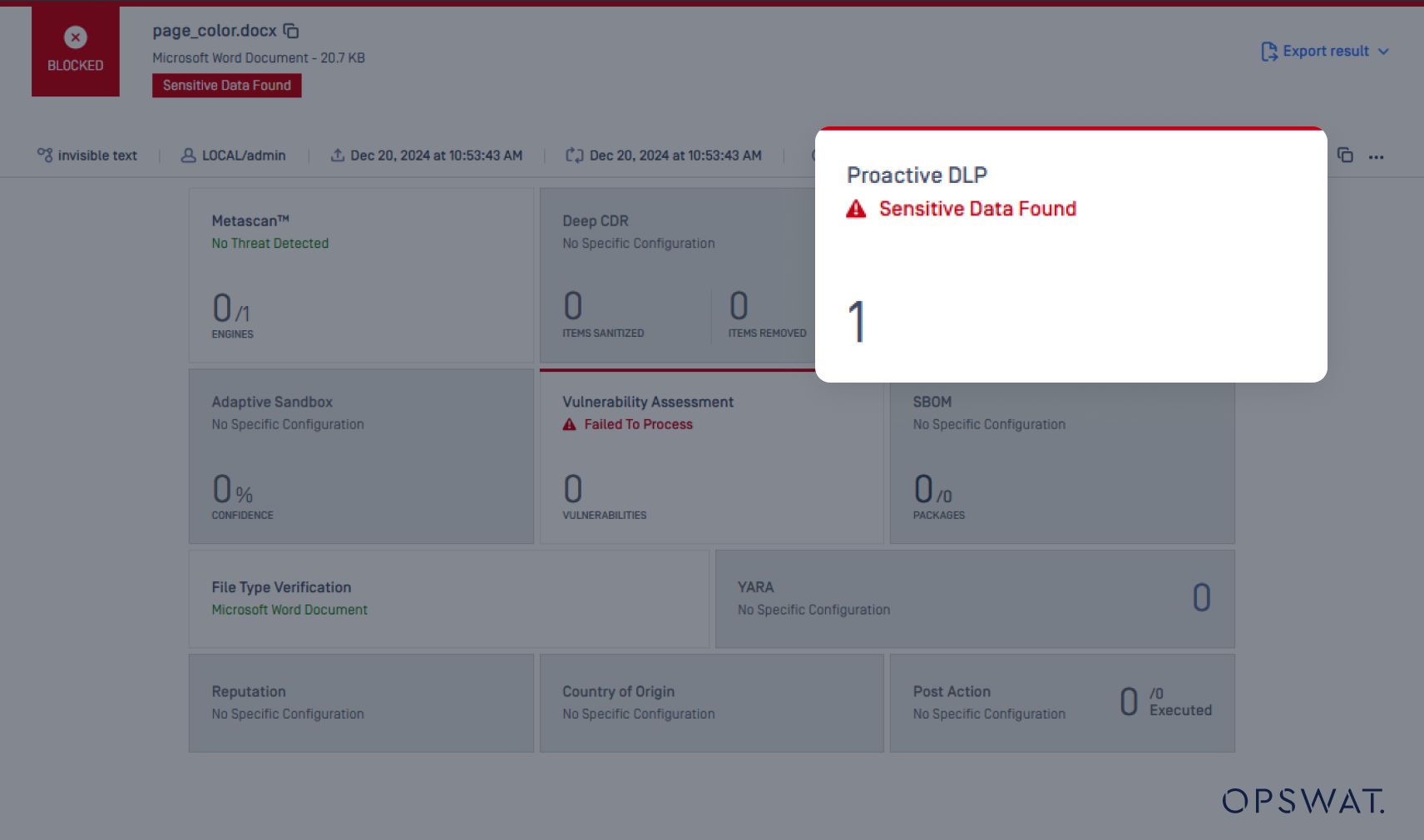

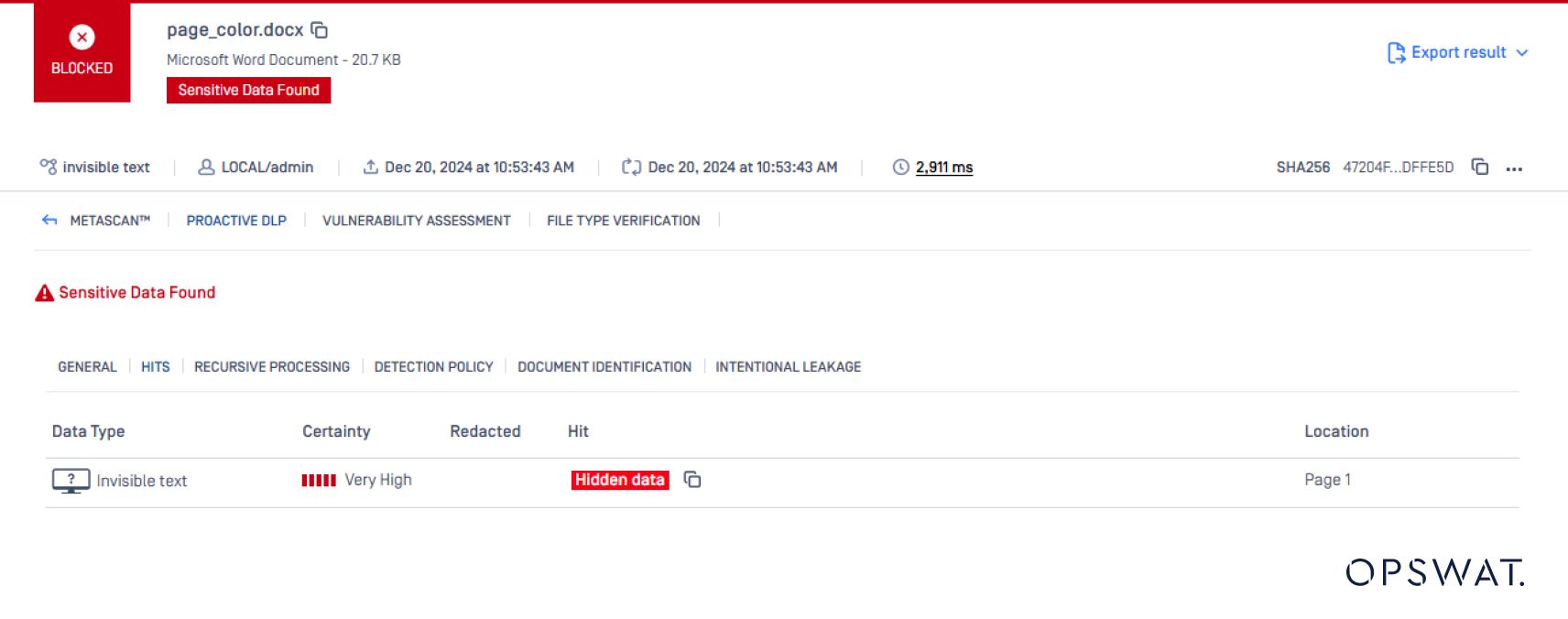

透過Proactive DLP ,組織可以主動偵測和預防這些技術。

這項新功能可確保任何惡意的內部技術都無法逃過審查,讓組織有能力對敏感資料維持更嚴密的控制,並防止違反法規。

保護敏感資料Proactive DLP

惡意內部人員的威脅是任何組織都不能忽視的現實。透過利用Proactive DLP 等先進技術,企業可以在保護敏感資訊和防止違反法規方面獲得競爭優勢。隨著使用 AI 驅動的檔案分類和惡意內部威脅偵測的不斷演進,組織必須隨時掌握資訊,並相應調整其安全策略。

其他資源

準備好開始使用Proactive DLP v2.22.0了嗎?查看這些有用的資源:

- 請造訪opswat.com/technologies/proactive-data-loss-prevention

- 升級至Proactive DLP™ v2.22.0

- 進一步瞭解其他進階Proactive DLP 功能:

有其他問題嗎?請聯絡我們:support@opswat.com。