檔案上傳的安全風險

惡意軟體

檔案上傳會將惡意軟體導入系統,可能會損害資料的完整性和安全性。

針對性的攻擊

網路罪犯可能會利用檔案上傳漏洞,在未經授權的情況下存取系統,或針對特定目標發動複雜的攻擊。

資源耗盡攻擊

大型或大量檔案上傳或存檔炸彈的設計目的,是透過製造拒絕服務狀況,使系統資源不堪負荷,並可能導致系統當機。

個人身份資訊 (PII)

GDPR 等法規要求組織透過實施限制和應要求刪除資料,保護使用者上傳的 PII 免遭未經授權的存取。

合規法規

PCI 和 HIPAA 等合規標準規定組織必須保護敏感資料,包括信用卡資訊和個人健康資訊,以防止未經授權的存取和潛在的資料外洩。

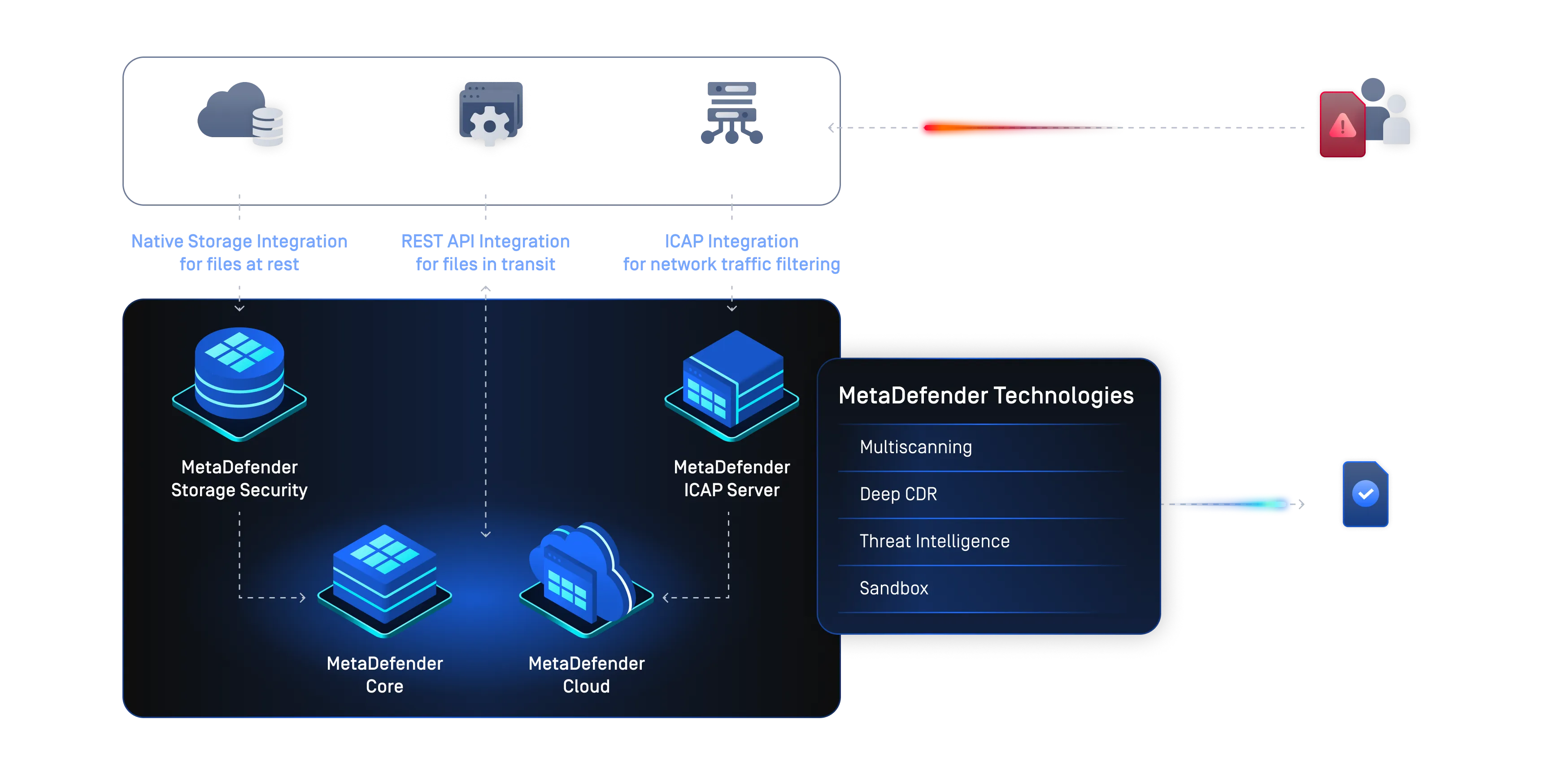

OPSWAT 解決方案

OPSWAT 利用多層技術和彈性部署保護檔案上傳:

MetascanMultiscanning

多引擎比一個引擎好

- 檢測近 100% 的惡意軟體

- 與 30+ 知名的 AV 引擎同時掃描

99.2% 檢測率

配備 Max Engines 套件

Adaptive Sandbox 自適應性沙箱

利用先進的模擬沙箱偵測惡意軟體

- 高速分析檔案

- 反避難沙箱引擎擷取 IOC

- 識別零時差威脅

- 透過API 或本機整合啟用深度惡意軟體分類

資源效率提高 100 倍

比其他沙箱

< 1hr setup

我們正在努力幫助保護您免受惡意軟體的侵害

威脅情資

蒐集威脅情資

蒐集威脅情資

利用即時Threat Intelligence增強偵測能力

- 關聯全球 50B+ 工件的 IOC、IP、URL 和檔案信譽

- 更快阻止新興威脅

- 豐富下游分析

更快

Speed up overall triage time

透明

以更清晰的視野守護關鍵環境

無縫部署

透過可擴充的 RESTAPI 和啟用原生連接器的平台進行部署,可與您現有的檔案上傳網路應用程式和安全基礎架構無縫整合。

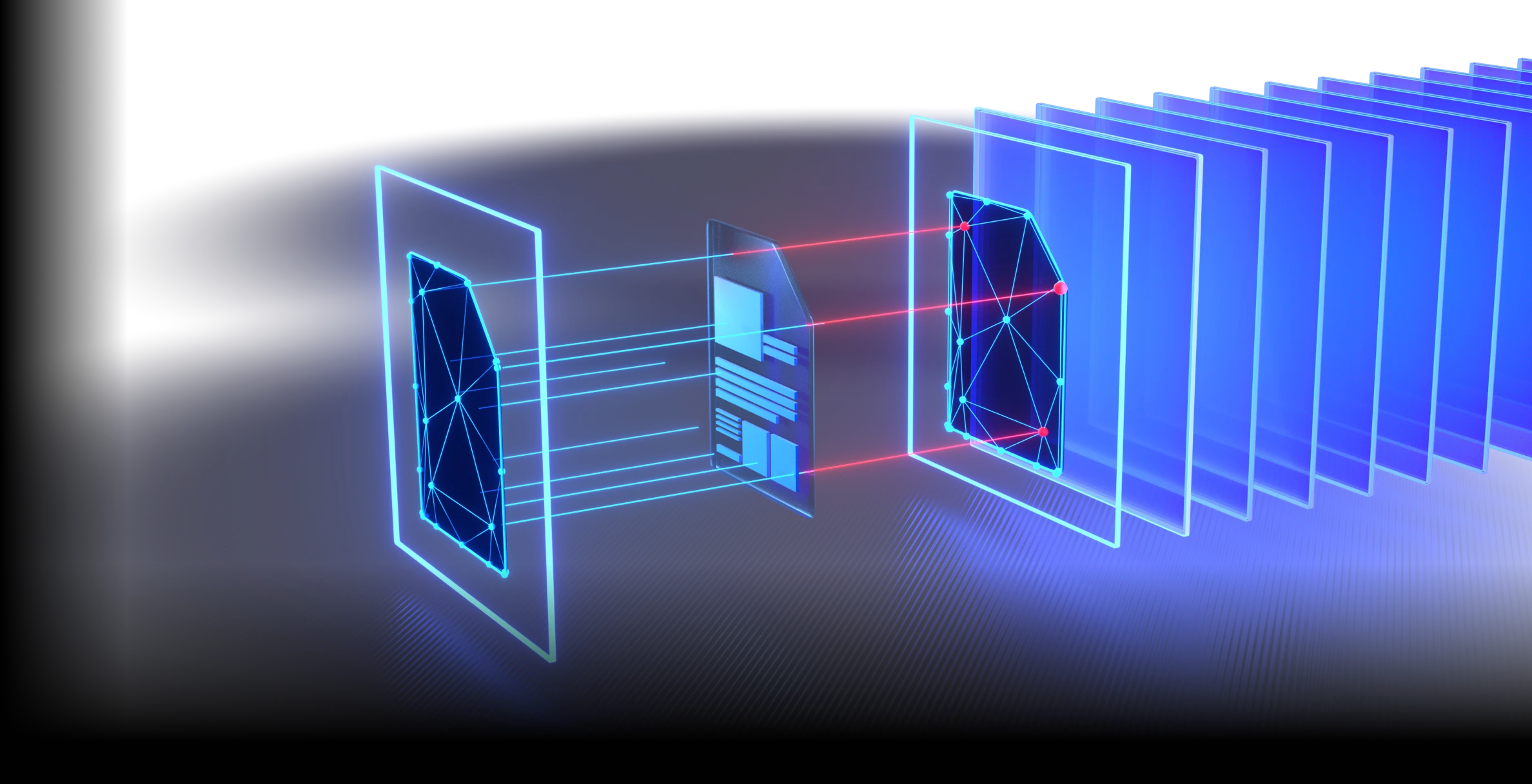

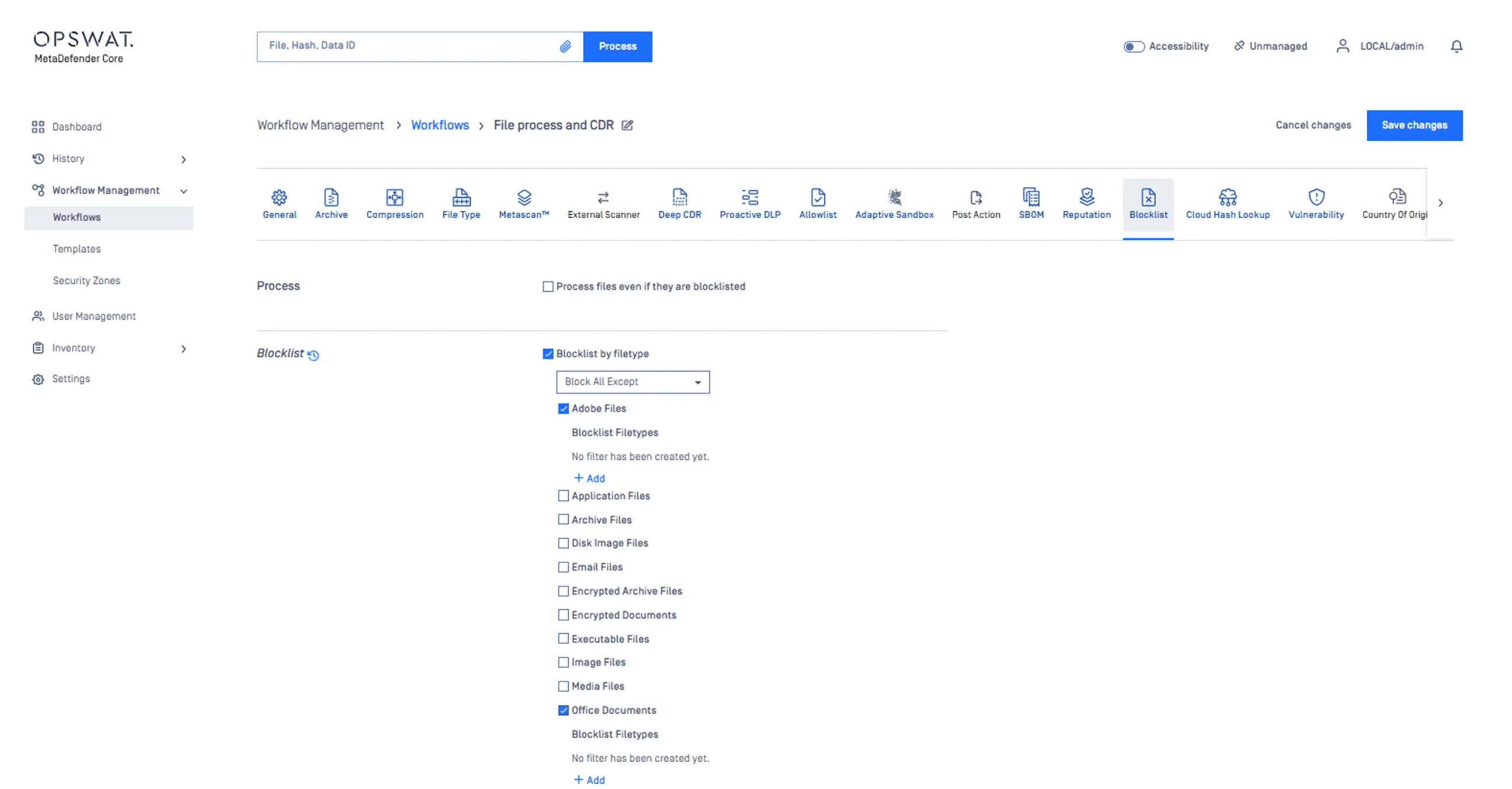

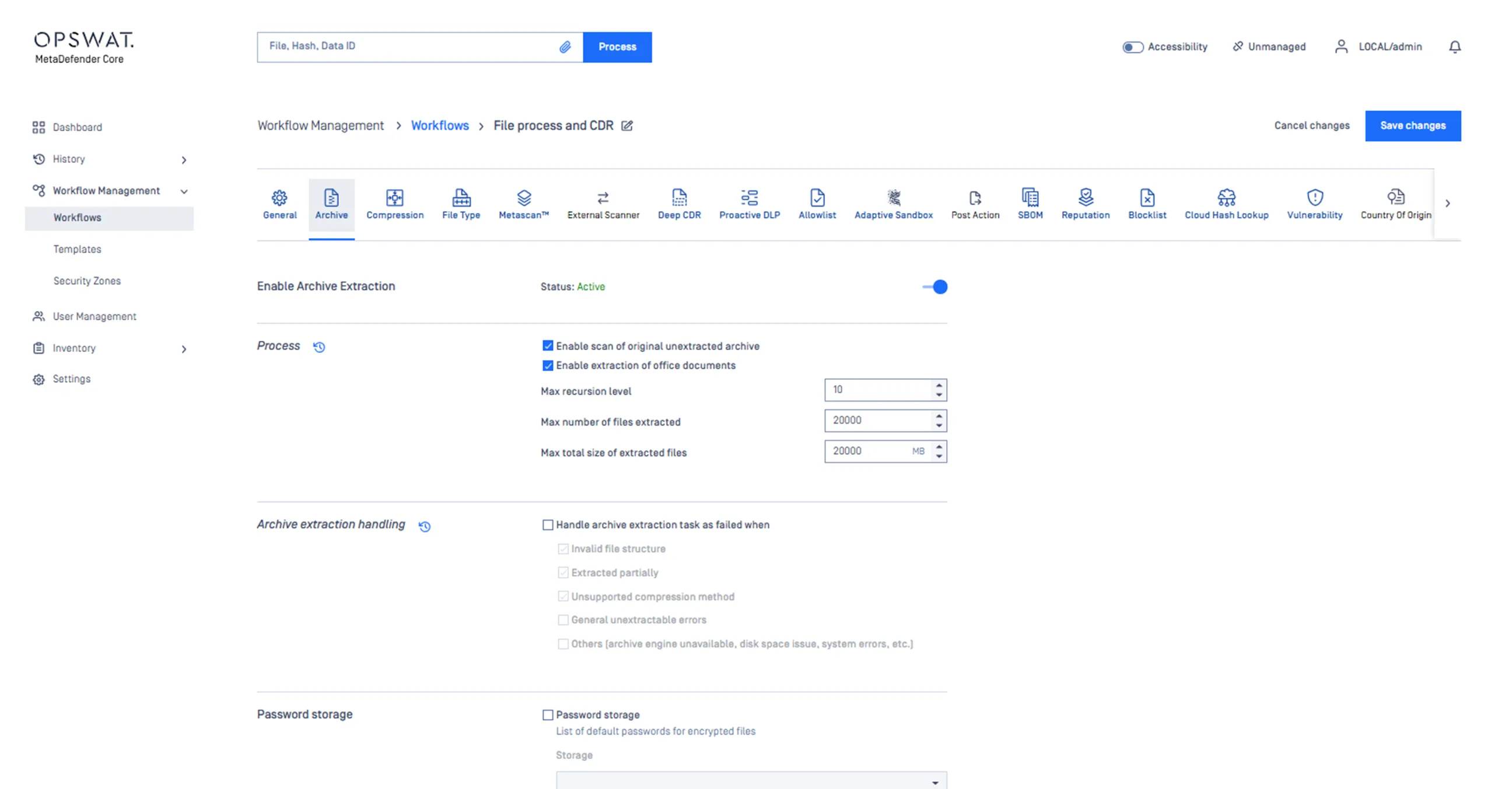

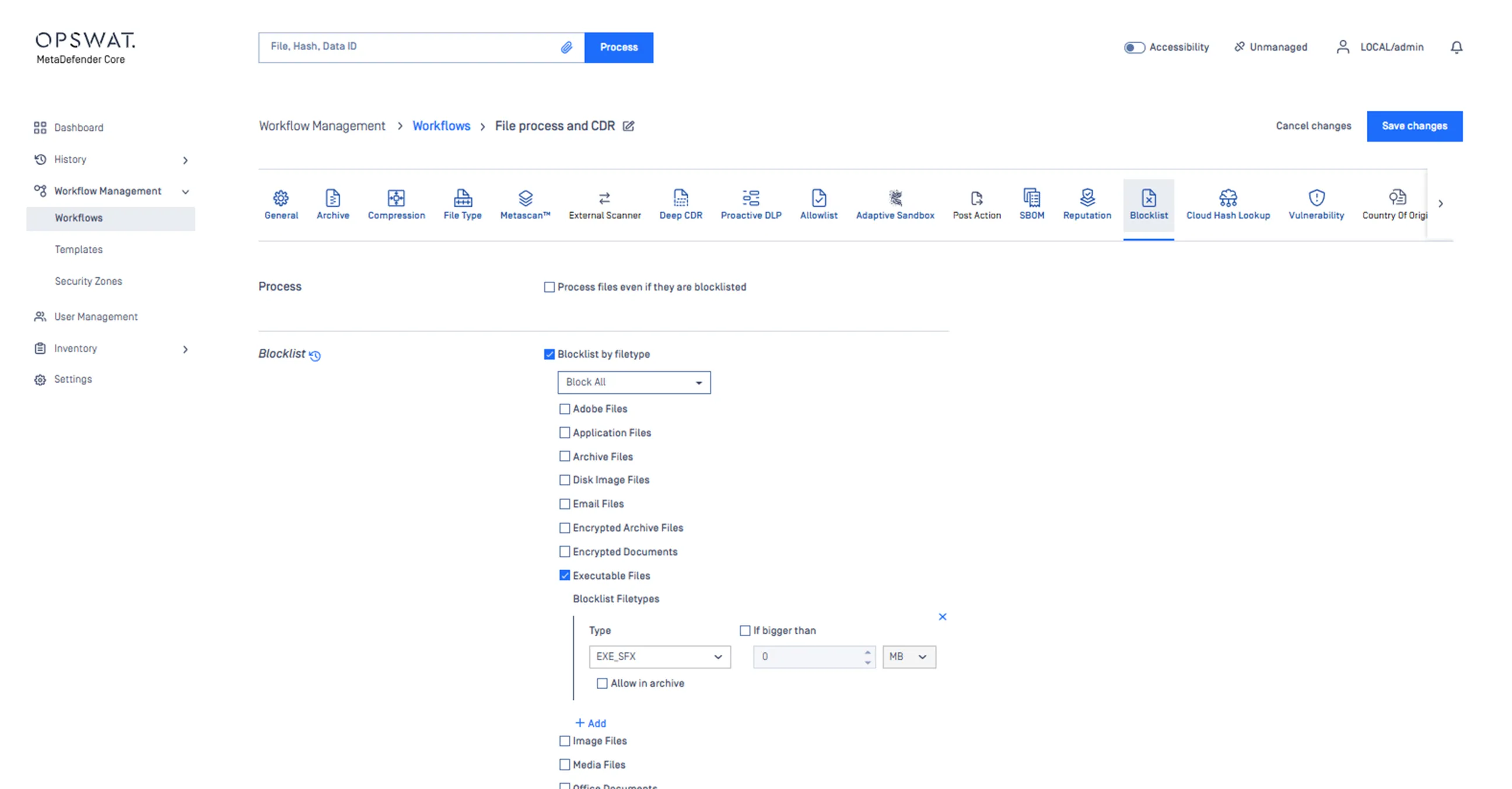

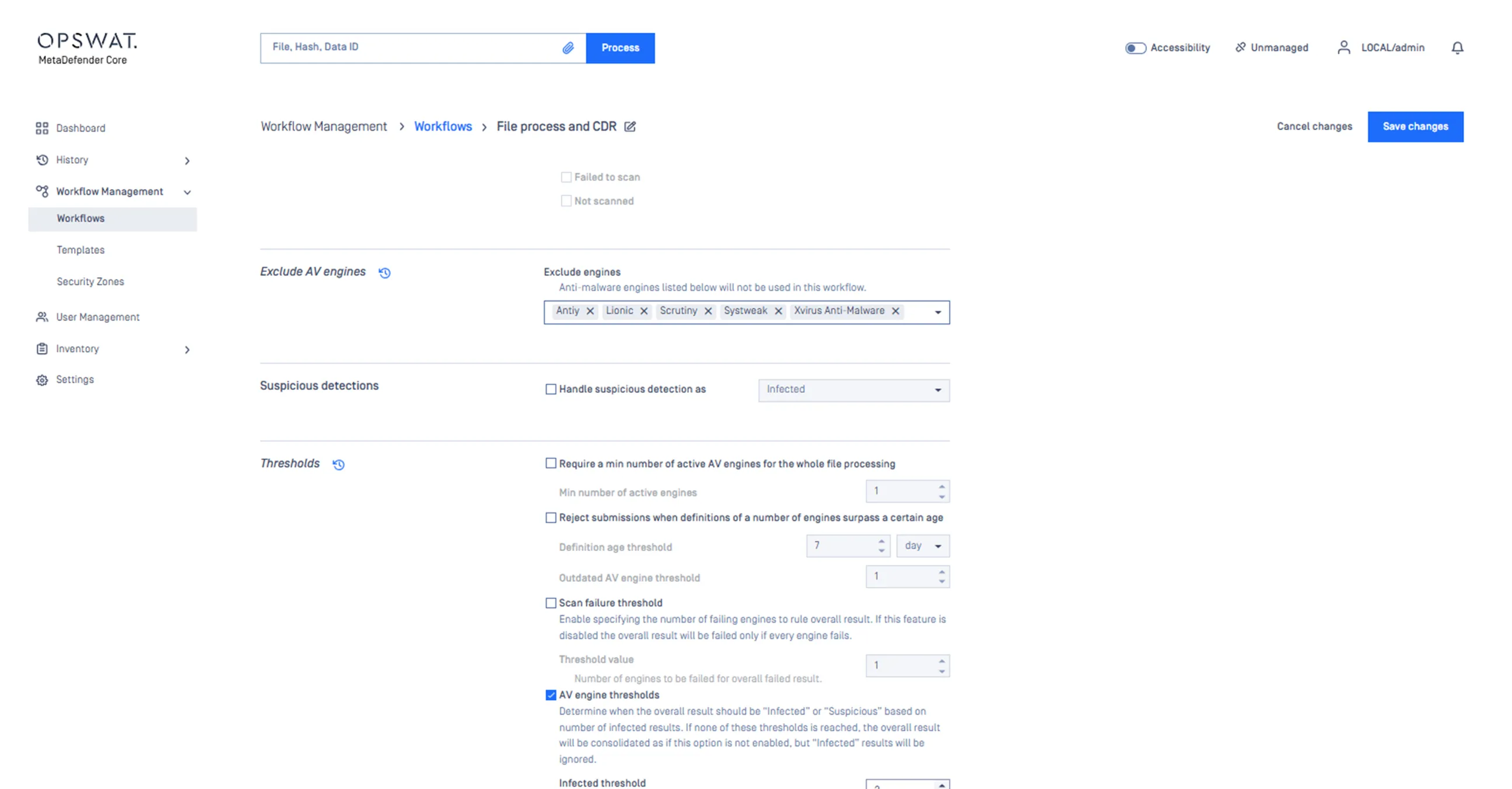

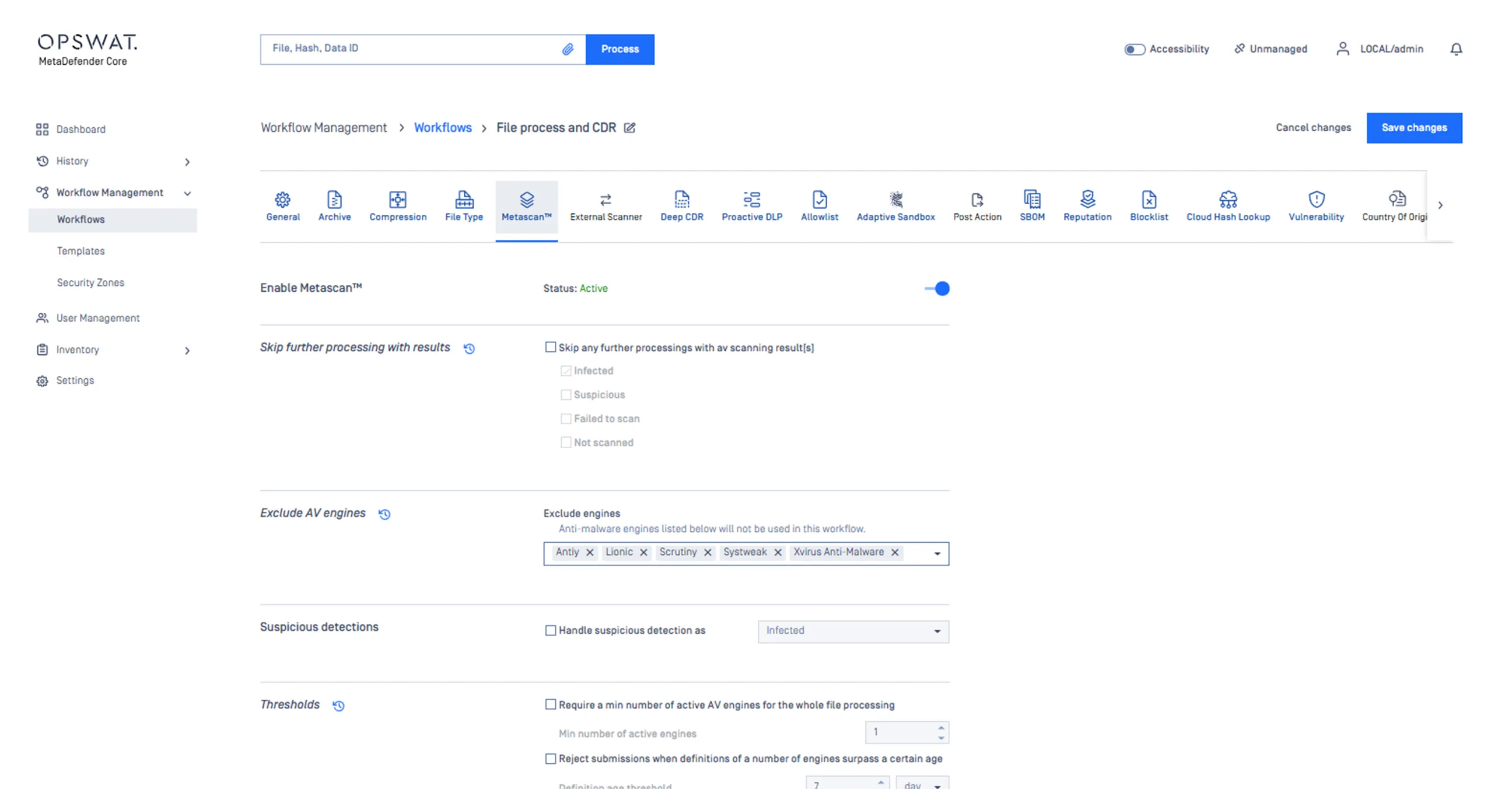

設定MetaDefender 以進行檔案上傳

MetaDefender 工作流程可讓安全專家彈性自訂安全政策、檔案處理和管理選項,以符合特定的安全需求和服務層級效能承諾。

以下是MetaDefender 上傳檔案的典型工作流程

生產力檔案限制

限制生產力檔案類型為 PDF、CSV、DOC 和 XLS,一般平均檔案大小為 5 MB,與預期上傳的檔案類型一致。

歸檔檔案限制

接受存檔檔案,但每個存檔檔案通常少於十個,以限制複雜性。

可執行檔案拒絕

拒絕可執行檔案,因為大多數檔案上傳使用個案都不涉及軟體。

低偵測臨界值

在檔案被標記並退回給客戶或合作夥伴進行修復之前,建立 1 或 2 個引擎的多重掃描偵測低臨界值。

自訂保護工作流程

Sandbox 檔案上傳的來源,在 MetascanMultiscanning、Deep CDR™ 技術、Proactive DLP Adaptive Sandbox 之間定義偵測與防護工作流程。

保護 檔案上傳動作

運用深度CDR™技術與Multiscanning,保障地方政府檔案上傳安全

我們的合作夥伴

自動安全的 每次檔案上傳

填寫表格,我們會在 1 個工作天內與您聯絡。

全球超過2,000家企業信賴。