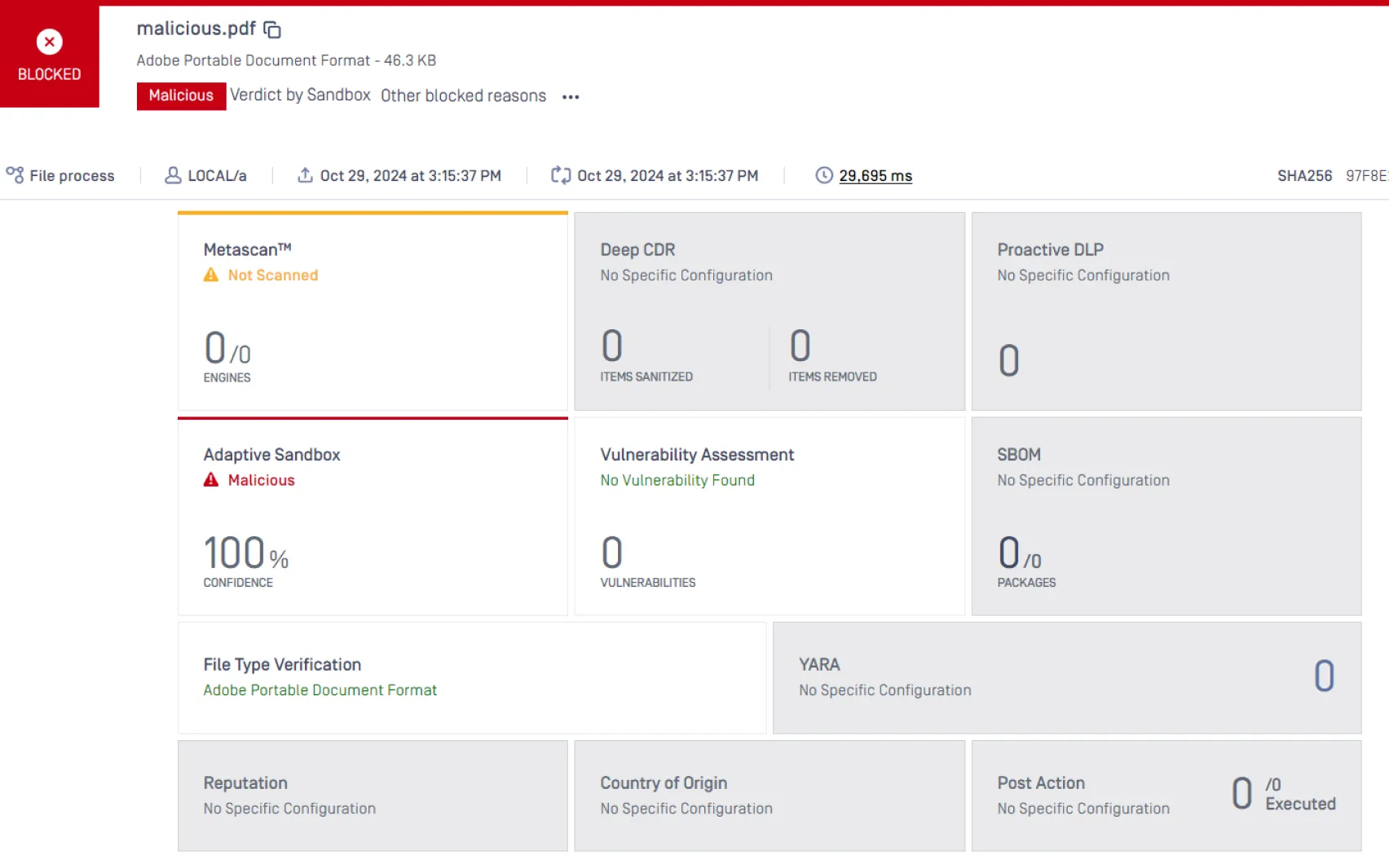

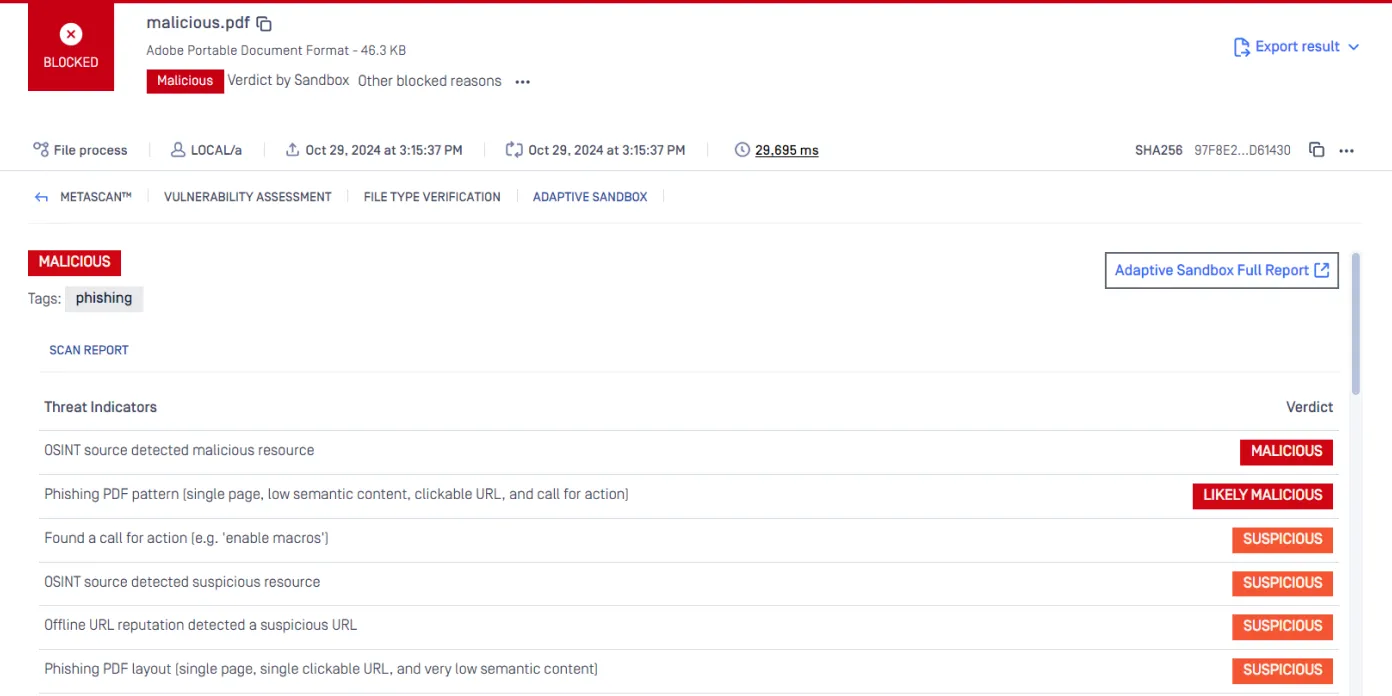

Adaptive Sandbox 自適應性沙箱

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- 防規避韌性

- 大數據分析

- 可操作的IOC

OPSWAT 獲得以下機構的信賴

指令級

模擬引擎

繞過反虛擬機器規避技術

25k+

Server

120+

支援的檔案類型

約 10 秒

快速通道分析

900+

行為指標

MISP、STIX、JSON 匯出

Cloud、本地部署、物理隔離部署

現代惡意軟體的設計初衷就是為了規避偵測

傳統的虛擬機器沙箱在效能、擴展性以及進階反分析技術方面面臨挑戰。

隱蔽型惡意軟體隱藏其行為

進階威脅能偵測虛擬機器、延遲執行、檢查地理位置,或僅在特定條件下觸發,導致傳統沙箱無法察覺實際的執行時行為。

沙箱機制會減緩檔案傳輸速度

基於虛擬機的爆破農場會造成瓶頸,迫使組織在邊界或 SOC 處理流程中,必須在深度檢測與運作速度之間做出取捨。

警示缺乏行為層次

靜態檢查與聲譽核查僅止於雜湊值和網域,對於攻擊者的意圖、所用工具或攻擊活動之間的關聯性,幾乎無法提供任何背景資訊。

Adaptive 迫使惡意軟體現形

一種能在不犧牲可視性、速度或部署靈活性的前提下,仍能擴展的指令級動態分析。

從檔案提交到行為裁決

一套分層式的靜態與動態分析流程,旨在揭露隱蔽技術與多階段攻擊。

主要特點

防規避架構

指令層級模擬可降低受虛擬機器指紋識別技術(例如長時間休眠、地理圍欄檢查、沙箱偵測及延遲載荷執行)的影響。

高吞吐量

每台伺服器每日可處理多達 25,000 次以上的分析,並採用快速通道動態檢查技術,能支援企業級環境,且不會造成效能瓶頸。

彈性部署模式

可在雲原生、本地部署、混合式或完全隔離的環境中部署,以符合法規要求及高度安全的運作限制。

Adaptive 覆蓋範圍

Adaptive Sandbox 應對現代規避策略Sandbox 設計,包括:

- 地理圍欄與位置驗證

- 長時間休眠與延遲執行迴圈

- 經過混淆處理的 VBA 程式碼與損毀的 OOXML 載荷

- 壓縮或膨脹的可執行檔

- Shellcode 與僅存於記憶體中的有效載荷

- 多級裝載機與卸載機

透過在指令層級操控執行流程,此引擎會揭露某些在虛擬機器環境中可能永遠不會觸發的行為。

隨處部署,隨處整合

可擴充的全面性檔案安全解決方案,可與您的檔案無縫整合,並隨檔案到達任何地方。

資源

MetaDefender

2025OPSWAT 威脅趨勢報告