數字醫療的新時代

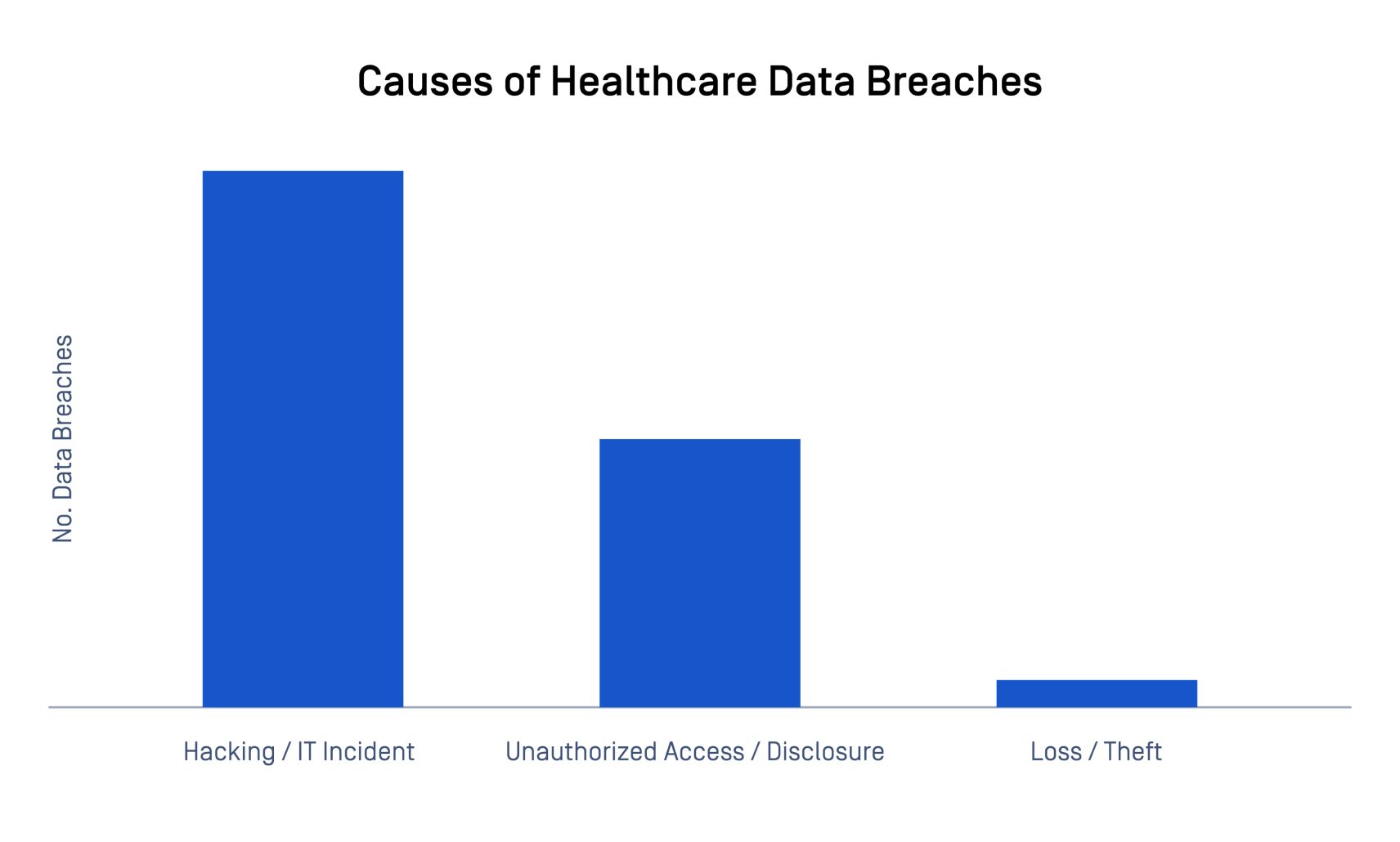

在過去的一年裡,數位醫療保健和技術領域取得了重大進展,公司不斷開發解決方案來支援患者和醫生。醫療保健系統的持續數位化和自動化在改善健康結果方面具有巨大潛力。然而,正如我們最近對Change Health的高調網路攻擊所看到的那樣,醫療保健領域數位服務的激增也給保護醫療資料帶來了前所未有的挑戰。

醫療 IT 領導者必須實施強大的安全控制措施,並瞭解用戶行為,以有效監控資料完整性。這需要採用以人為本的方法並監控資料移動,以確定意圖並確保資料保護。雖然透過安全通道將用戶連接到敏感的醫療資料至關重要,但這只是更大的安全框架的一個方面。此外,隨著醫療保健流程自動化提高決策效率,它也帶來了資料丟失的風險。這種損失可能以各種形式表現出來,包括資訊盜竊、資料洩露、操縱和未經授權與第三方共用。因此,在醫療保健中實施 資料外洩防護 (DLP) 措施至關重要。

針對醫療保健的備受矚目的網路攻擊

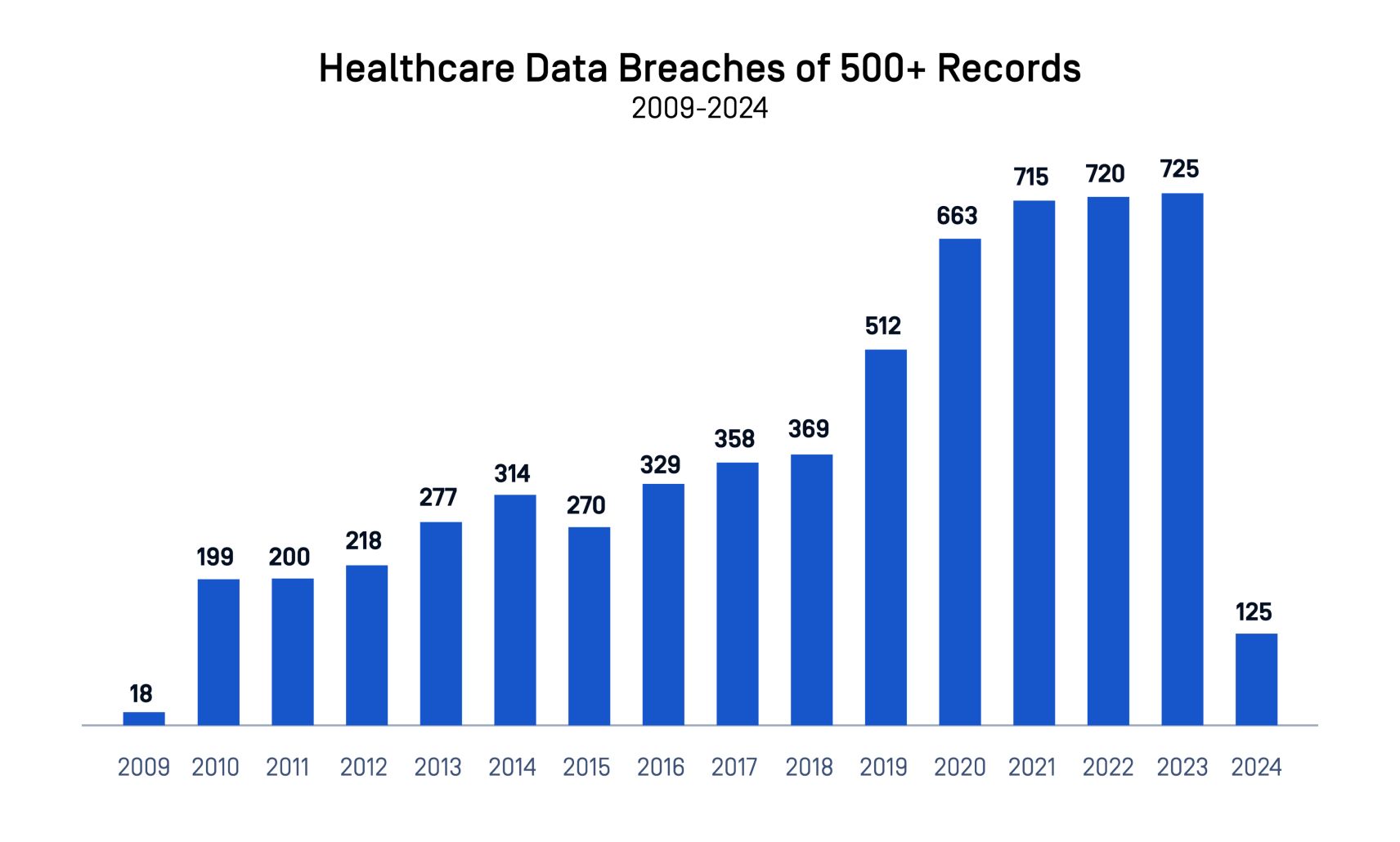

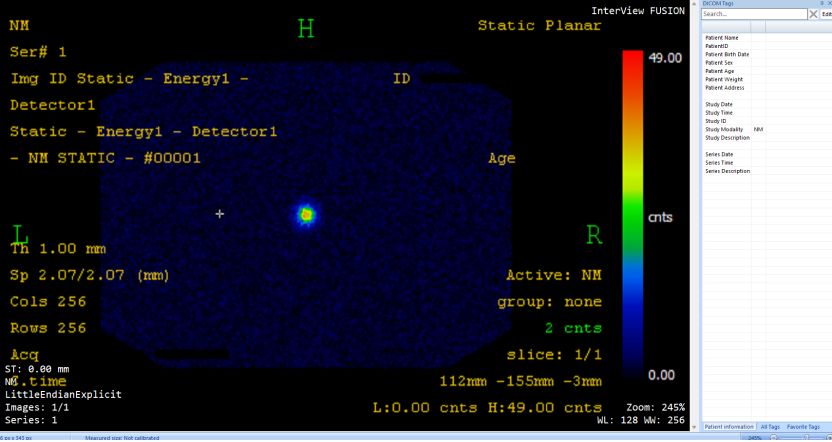

2023年,衛生與公眾服務部 (HHS) 民權辦公室 (OCR) 報告了 541 起資料洩露事件,影響了 500 多人。其中一些事件影響了數百萬甚至數千萬人,例如夏季在HCA Healthcare廣泛宣傳的違規行為。

同年感恩節,Ardent Health Services 遭受了勒索軟體攻擊,促使 30 家醫院系統主動關閉並暫停所有使用者對其的訪問 IT 應用。這導致了非緊急程序的延誤。

截至 2024 年 2 月,HIPAA Journal 記錄了 24 起資料洩露事件,涉及 10,000 條醫療記錄。

今年針對醫療保健供應商的最重大網路攻擊集中在聯合健康集團(UnitedHealth Group)的子公司Change Healthcare。在 ALPHV 攻擊之後,該公司面臨第二次勒索軟體危機。威脅行為者聲稱擁有 4 TB 的公司資料,包括現役美國軍事人員的個人身份資訊 (PII)、患者醫療記錄、付款詳細資訊等。

根據美國健康協會 的一份報告 ,近 60% 的受訪醫院報告每日收入損失至少 100 萬美元,其中 74% 表示 Change Healthcare 事件直接影響了其設施內的患者護理。

聯邦和州監管的加強

隨著立法者採取行動,圍繞醫療保健資料安全的新行業要求即將出臺。

HIPAA公司

HIPAA 隱私規則、45 CFR 第 160 部分以及第 164 部分的 A 和 E 子部分描述了受保護健康資訊 (PHI) 的允許和要求使用和披露。PHI 可以以任何形式存在,包括紙質、電影和電子形式,並被視為個人可識別的健康資訊。

HIPAA 安全規則、45 CFR 第 160 部分和第 164 部分的子部分 A 和 C 概述了電子 PHI (ePHI) 的要求。涵蓋的實體及其業務夥伴必須維護 ePHI 的機密性、完整性和可用性。

HIPAA 違規通知規則 45 CFR §§ 164.400-414 要求受 HIPAA 保護的實體及其業務夥伴在未受保護的健康資訊遭到洩露後提供通知。

NIST標準核電站(

2024 年 2 月發佈的 NIST 特別出版物 800 NIST SP 800-66r2 為受監管實體(即 HIPAA 涵蓋的實體和業務夥伴)提供了評估和管理 ePHI 風險的指南,確定了受監管實體可能考慮作為資訊安全計劃的一部分實施的典型活動,並提供了受監管實體可以全部或部分利用的指南來説明改善其網路安全態勢並協助實現合規性根據 HIPAA 安全規則。

HHS公司

2023 年 12 月,衛生與公眾服務部 (HHS) 發佈了一份概念檔,概述了其醫療保健行業的網路安全戰略。該戰略強調加強執法力度和建立更高的行業慣例標準。隨後,在 2024 年 1 月,HHS 公佈了其醫療保健和公共衛生部門特定的網路安全績效目標 (CPG)。這些目標分為“基本”和“增強”類別,旨在解決醫療保健行業中普遍存在的網路安全漏洞。

HHS 405(d) 計劃為醫療保健組織提供實用指導,以應對實施強大資料安全措施的複雜性。該倡議強調了資料外洩防護 (DLP) 系統的戰略整合,作為全面資料安全框架的關鍵組成部分。客製化 DLP 解決方案以符合醫療保健工作流的獨特需求,有可能顯著減少誤報並提高資料保護計劃的整體有效性。

美國聯邦法律

《格雷姆-裡奇-比利雷法案》(GLBA)、《家庭教育權利和隱私法案》(FERPA) 和《公平信用報告法案》(FCRA) 等聯邦法律保護個人資料的機密性。除了這些聯邦法規外,新的州法律不斷湧現,進一步加強了資料隱私和保護措施:

在醫療保健資料安全中利用主動資料外洩防護

由於患者資料和安全至關重要,醫療保健供應商如何確保其現有的安全工具能夠有效應對不斷變化的威脅?

針對小型區域醫療保健供應商的攻擊明顯增加,這凸顯了採取強有力的網路安全措施的必要性。這些組織通常儲存極其敏感的資料,使其成為駭客的主要目標。實施「多層」安全方法,包括資料外洩防護和主動威脅檢測,對於最大限度地減少潛在危害至關重要。

OPSWAT Proactive DLP

DLP 涉及旨在避免無意或未經授權洩露敏感資料(如患者記錄或 PHI)的策略。這在醫療保健領域尤為重要,因為 PHI 的妥協會對患者產生深遠影響,可能導致身份盜用或醫療受損。建立強大的 DLP 策略對於組織緩解資料洩露和維護醫療保健資料的安全性和機密性至關重要。

如何OPSWAT Proactive DLP 運作

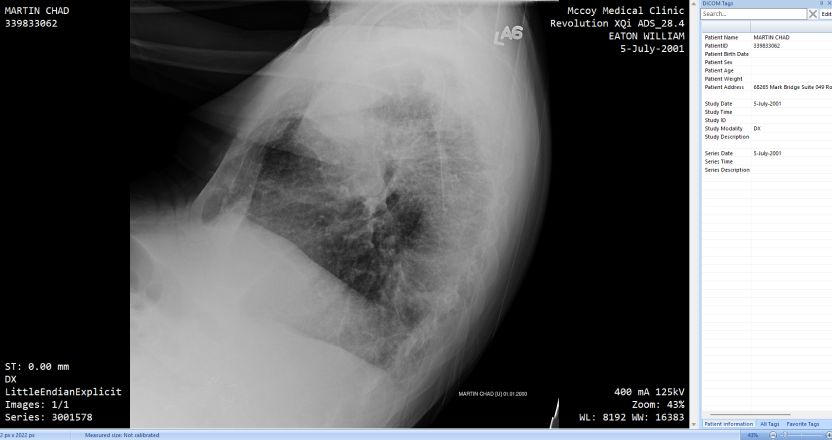

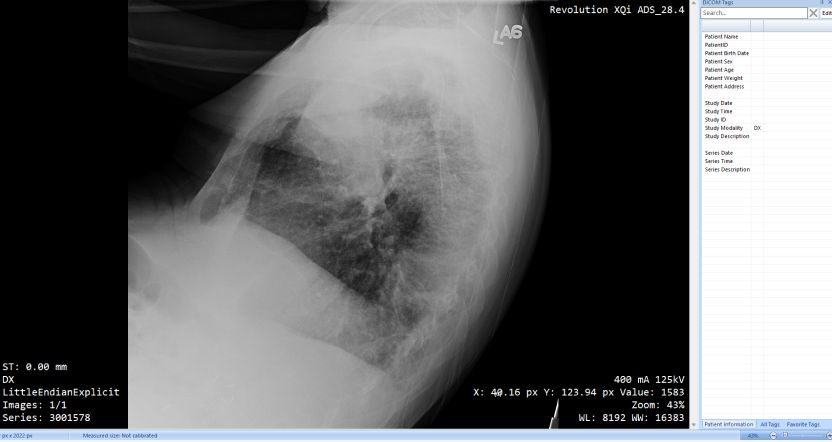

OPSWAT 主動式 DLP 可檢測並阻止檔案和電子郵件中的敏感、策略外和機密資料。主動式 DLP 旨在緩解潛在的資料洩露,採用一系列全面的安全措施,包括檢測檔攜帶的惡意軟體、採用 AI 驅動的檔案分類以及利用光學字元識別 (OCR) 進行敏感資訊編輯。它透過強大的資料外洩防護、訪問控制和風險緩解功能支援 HIPAA 合規性。

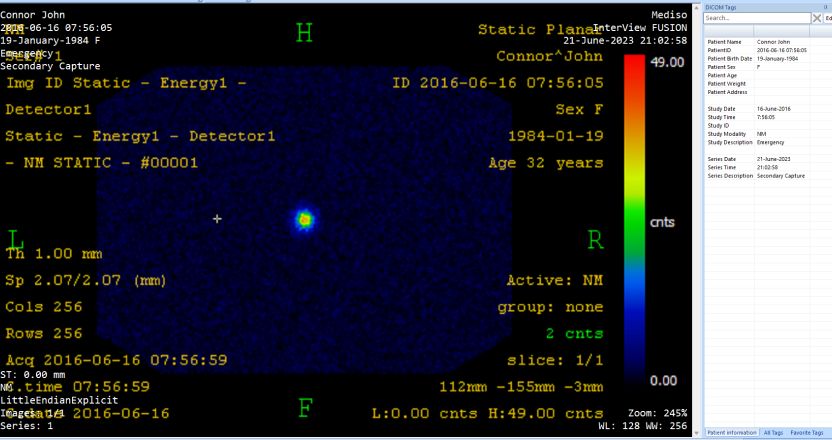

已編輯的 DICOM 檔範例

OPSWAT MetaDefender 平臺

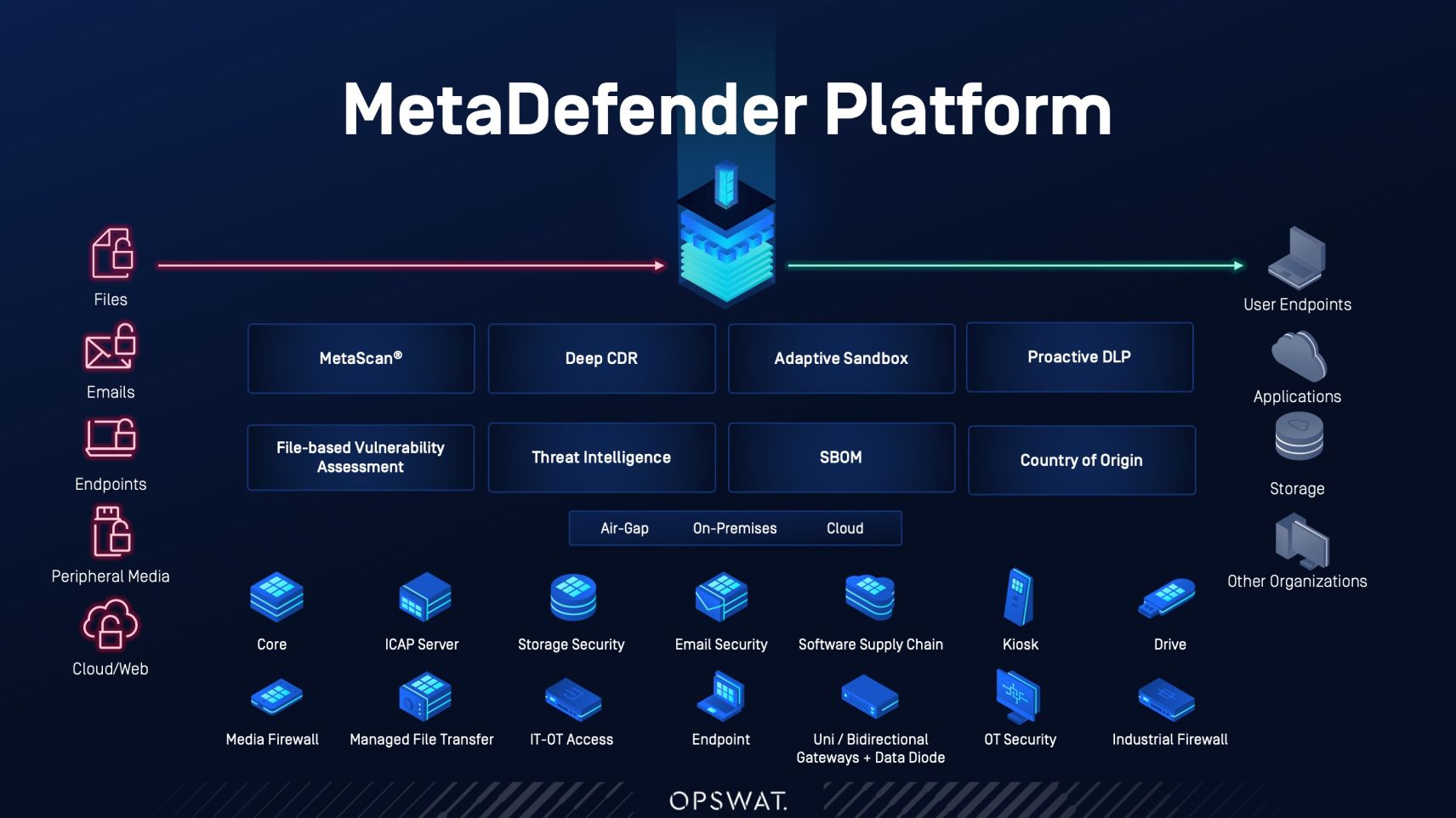

OPSWAT MetaDefender 該平臺 為醫療保健組織提供量身客製化的全面威脅防禦,以安全且經濟高效地處理健康資料。 MetaDefender 平台簡化了安全操作流程,易於擴展,併為縱深防禦戰略提供了市場知名的技術,例如:

瞭解操作方法 OPSWAT MetaDefender 在本 白皮書中,平臺可以幫助醫療保健實體應對其資料安全挑戰。

規劃數位醫療安全的未來

醫療保健行業面臨著來自日益複雜的網路攻擊(包括人工智慧攻擊)的迫在眉睫的威脅,這帶來了超越傳統安全措施的巨大挑戰。量身客製化的網路釣魚計劃、對系統漏洞的自動利用以及數位化和自動化程度提高帶來的其他日益增長的風險因素對患者資料完整性和營運連續性構成了嚴重風險。

為了有效應對這些不斷變化的威脅,醫療保健 IT 團隊必須實施強大的資料保護協定,以保護敏感的 PHI 免受威脅參與者的侵害。這種積極主動的方法確保醫療保健組織能夠很好地滿足合規標準,並繼續為患者提供重症監護。

保護 您組織的敏感資料。