Salesforce 或許是您企業資料的存放處,但無法保證您的資料在此處也絕對安全。

隨著谷歌、Workday、安聯人壽、GAP、香奈兒、可口可樂、宜家等產業巨頭相繼證實[1]2025年發生與Salesforce相關的資料外洩事件,顯然一通電話或一個受感染檔案就足以突破該平台的防護體系。

在上述多數案例中,檔案上傳、嵌入式連結以及基於 OAuth 的整合功能,皆成為資料外洩的入侵途徑。

Salesforce攻擊手法已然改變。

惡意行為者並非強行入侵,而是潛入受信任的工作流程。

這揭示了在保護這些環境的方式以及未來應如何捍衛它們方面,存在著關鍵性的缺口。

2025年Salesforce安全危機:數據解析

攻擊者對 Salesforce 的興趣與其採用率成正比。

根據2025年威脅情報分析,檔案上傳與OAuth濫用已成為重大SaaS安全事件背後的首要攻擊途徑,暴露了雲端安全策略中的關鍵盲點。

攻擊量暴增

- 2025年第一季Salesforce威脅偵測率較2024年第四季提升20倍

- 近十億筆記錄遭竊:協調式SaaS攻擊事件

- 39家以上主要機構遭入侵,包括Google、可口可樂、Adidas、安聯保險、法國航空、荷蘭皇家航空及Marks & Spencer。

這些並非邊緣事件。

它們影響了全球品牌、受監管行業以及擁有成熟安全計劃的組織。

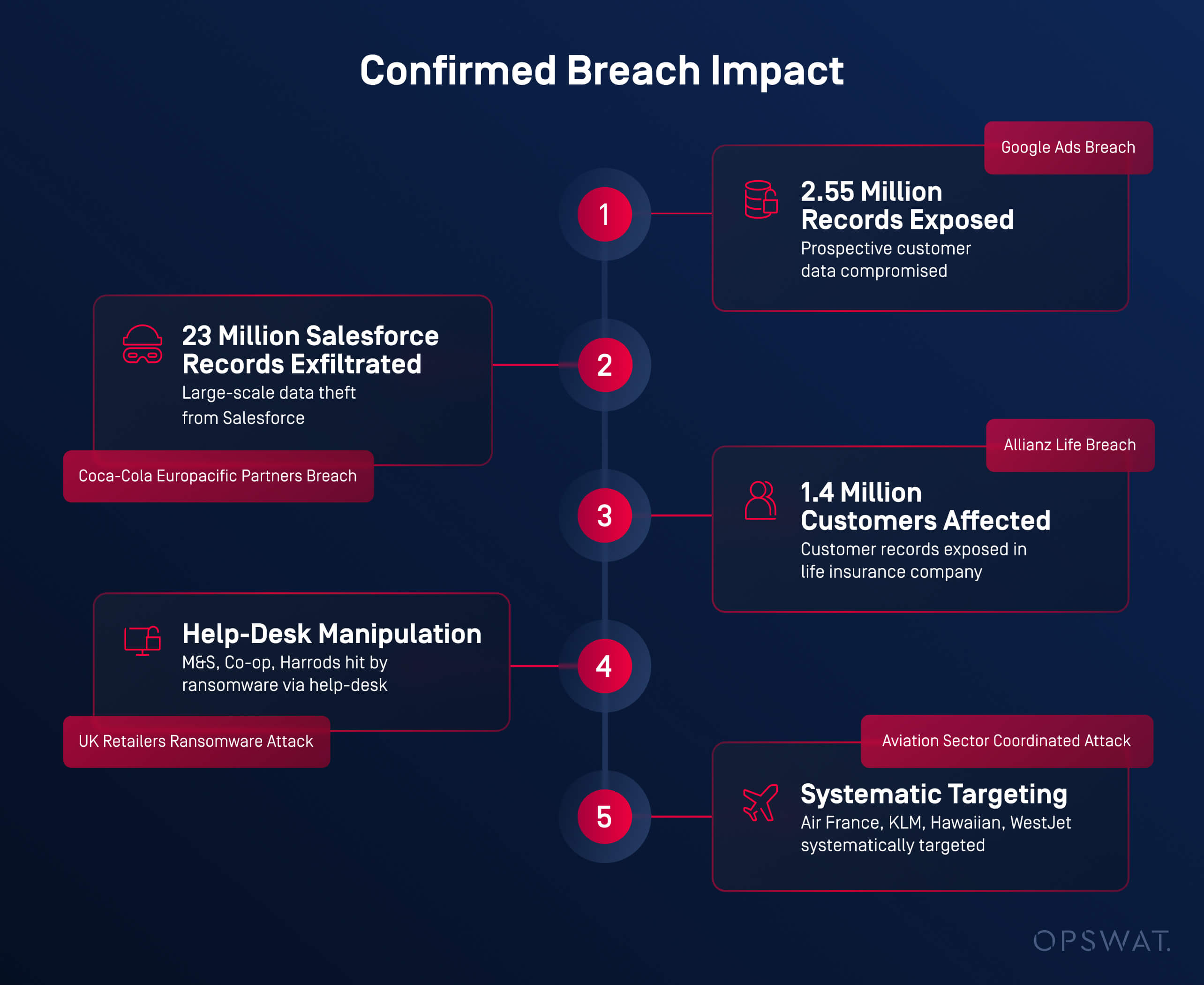

已確認的資料外洩影響

- Google Ads:255萬筆 潛在客戶記錄外洩

- 可口可樂歐亞太平洋合夥公司:逾2300 萬筆Salesforce記錄遭竊取外洩

- 安聯人壽:140萬客戶受影響

- 英國零售商(M&S、Co-op、哈羅德百貨):客服中心操作失當導致勒索軟體部署

- 航空業(法國航空、荷蘭皇家航空、夏威夷航空、西捷航空):系統化、協調性的鎖定策略

所有事件中都出現了一個共同點:惡意檔案與連結透過受信任的 Salesforce 工作流程進入系統,且未經檢查與審查。

文件作為武器:日常文件如何成為攻擊載體

在2025年年初期間,多位安全產業分析師揭示了一種模式。

攻擊者正利用看似合法的檔案繞過傳統防禦機制,在Salesforce等SaaS平台內直擊終端用戶。

劇本已改寫。

攻擊者不再利用軟體漏洞,而是專注於透過正常業務流程傳遞的可信文件格式——包括上傳、共享記錄及系統整合。

此方法更為有效,因為檔案上傳的安全審查通常相當簡略。

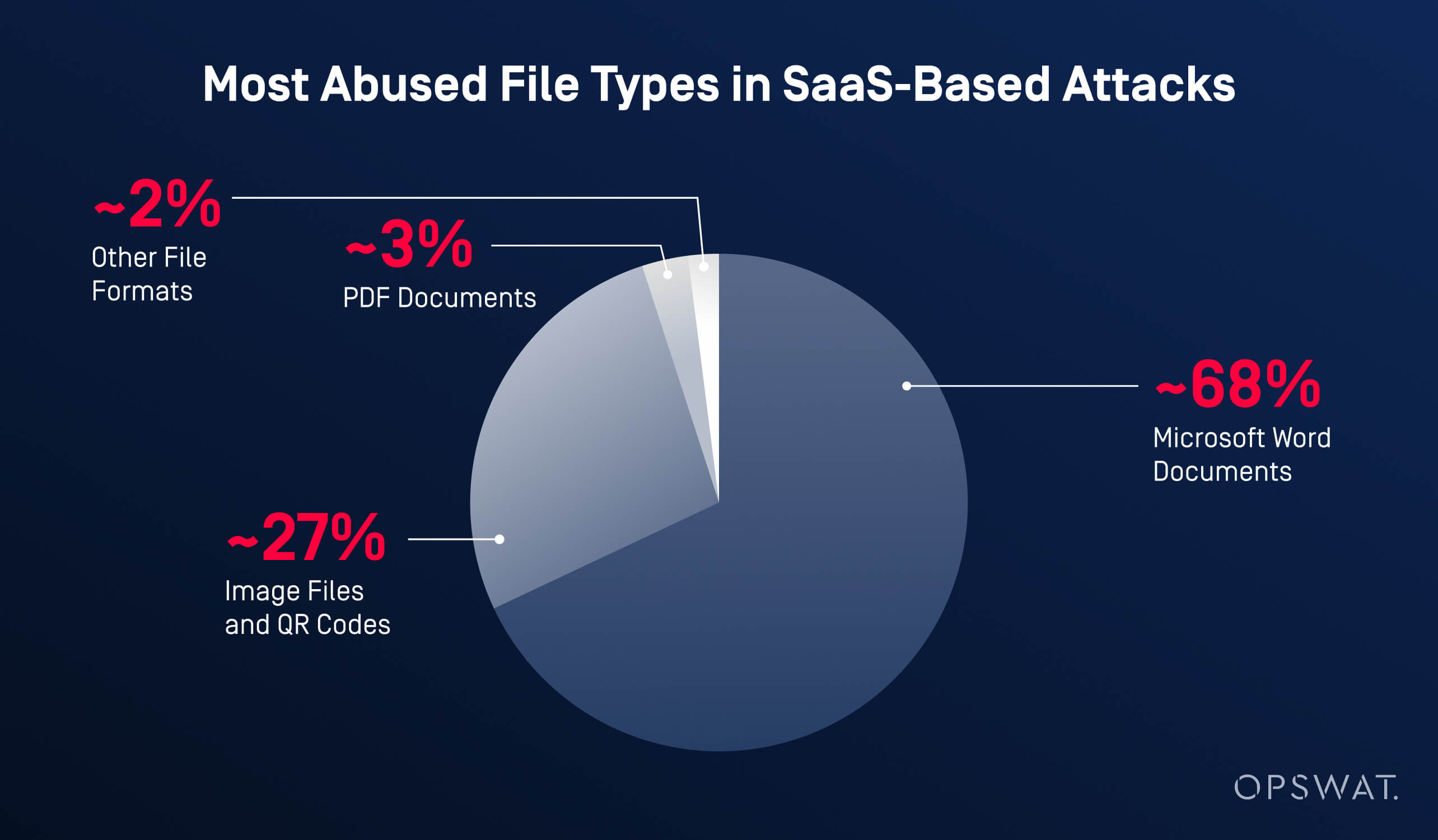

SaaS 攻擊中最常遭濫用的檔案類型

武器化的檔案上傳功能濫用用戶信任,將有害內容隱藏於日常檔案之中。[2-5]

Microsoft Word 文件 (~68%)

Word 文件仍是最常見的惡意活動傳遞方式。

攻擊者將釣魚連結或外部惡意軟體下載網址植入郵件,並搭配諸如「請查收發票」或「更新合約已附上」等具說服力的社會工程訊息。

一旦直接上傳至 Salesforce,這些檔案便完全繞過了電子郵件的安全控管機制。

圖像檔案與QR碼(約27%)

正如微軟及其他產業威脅報告所強調,基於QR碼的釣魚攻擊(俗稱「QR釣魚」)在2025年呈現加速蔓延之勢。

惡意QR碼被嵌入圖像檔案中,主要利用mobile mobile mobile 較低的可見度與檢查機制,將使用者重定向至竊取憑證的網頁。

PDF 文件(約 3%)

PDF檔案常偽裝成發票、合規表格或法律文件。

部分郵件內含嵌入式JavaScript程式碼,其餘則將用戶導向外部的釣魚網站或惡意軟體託管網站。

其他檔案格式(約佔2%)

攻擊者還利用了:

- 用於瀏覽器型釣魚頁面的 HTML 檔案

- ZIP 壓縮檔用於隱藏次要有效載荷

- 利用公式技術執行惡意邏輯的 Excel 檔案

為何這招有效

這些檔案未引發警報,因為它們看似合法、通過了Salesforce的正規工作流程,且 獲得用戶信任。

隨著組織加強網路邊界與電子郵件閘道的防護,攻擊者便轉而採取阻力最小的途徑:鎖定可信平台內的可信檔案。

惡意軟體演化危機

隨著基於檔案的資料交換日益普及,惡意軟體已變得更為複雜且更難偵測,往往能繞過傳統的簽名式安全工具。

根據OPSWAT ,惡意軟體複雜度在六個月內 飆升127%,主要驅動因素包括: 每次傳遞時變異的變形惡意軟體、直接在記憶體中執行的無檔案攻擊、延時載荷、反沙盒規避技術,以及隱藏於合法檔案結構內的加密惡意內容。

為何傳統防禦失敗

- 單一防毒引擎僅能偵測50–70%的威脅,意味著30–50%的威脅會持續漏網。

該檢測缺口解釋了為何:

- 67.72% 的惡意 Word 文件成功繞過防禦系統

- 26.78% 的 QR 碼攻擊成功繞過了電子郵件和終端點防護機制

- 當攻擊者完全避開電子郵件後,Salesforce便成為了理想的攻擊載體。

隱藏於檔案內的連結:進階網址規避策略

在某些現代攻擊中,注入點已超越檔案本身。

在這些情況下,真正的危險往往隱藏在文件和圖片中嵌入的網址內。

資安研究人員持續指出,攻擊者較少著重於惡意軟體的投放,而更傾向利用 乍看合法的連結,將用戶導向惡意網站。

當使用者點擊時,傳統的安全檢查早已被繞過了。

常見於實際環境中的基於網址攻擊技術

品牌冒用與相似域名

攻擊者經常註冊與可信品牌高度相似的網域名稱,手法包括替換字元、添加額外字母或濫用子網域。

例如,包含知名服務的拼寫錯誤版本,或在網址中添加可信品牌名稱以誤導用戶認為其安全無虞。

新註冊網域名稱 (NRDs)

大量網路釣魚攻擊活動仰賴於在攻擊發生前數週甚至數日內新創建的網域。這些網域缺乏既定聲譽,僅在攻擊活動期間短暫使用,且往往在被封鎖清單標記前便遭棄用。

濫用網址縮短服務

來自廣泛使用服務的縮短連結會隱藏最終目的地,使使用者與基礎安全工具無法察覺連結的實際指向。此技術之所以持續流行,在於它能規避基於聲譽評分與關鍵字的簡易過濾機制。

濫用合法平台與重定向

攻擊者日益頻繁地利用可信賴的基礎設施作為掩護,例如搜尋引擎重定向、雲端服務或內容傳遞平台。這些網址表面看似無害,能通過初步信任檢查,隨後才將用戶重定向至釣魚網站或惡意軟體託管頁面。

不熟悉或低成本頂級網域名稱(TLDs)

某些頂級域名(TLD)因註冊成本較低且執法較寬鬆,在網路釣魚活動中遭受不成比例的濫用。雖然沒有任何頂級域名本質上具有惡意,但攻擊者偏好那些能快速建立且棄用後無須承擔後果的網域。

為何它依然有效

靜態聲譽評分(檢查域名是否曾被偵測到或出現在已知封鎖清單上)在攻擊者快速輪替域名、濫用可信服務,或將惡意行為延遲至傳遞完成後時,便會失去作用。

現代網址威脅需要超越表面層次的檢查。

有效的防禦取決於情境分析、行為訊號與持續監測。

深度檢測尤其需要在可信賴的SaaS平台內部實施,因為用戶在這些平台上更可能毫不猶豫地點擊操作。

理解完整的 Salesforce 攻擊面

Salesforce 提供多種上傳、共享及交換檔案的方式——而攻擊者幾乎利用了所有這些管道。

他們並非鎖定單一功能,而是濫用整個檔案導入生態系統,將惡意內容混入日常業務流程中。

Salesforce 關鍵檔案式入口點

客戶接觸管道

外部提交路徑經常成為攻擊目標,因為它們專為接收來自不可信用戶的檔案而設計。這類路徑包含電子郵件轉案例表單、網頁轉案例表單、Cloud 以及透過客戶入口網站進行的上傳功能。

內部協作工具

攻擊者利用了諸如Chatter貼文、共享檔案,以及與Slack和WhatsApp等通訊平台的整合功能,同時也利用了在ExperienceCloud 共享的內容。

API、整合與自動化

自動化資料流引入了額外風險。透過資料載入工具、連線應用程式及第三方工作流程自動化工具進行的檔案匯入,允許惡意內容在無需使用者直接互動的情況下進入 Salesforce 環境。

為何傳統安全控制措施對 Salesforce 而言仍顯不足

儘管在網路安全方面投入了大量資金,許多組織仍處於暴露狀態。

產業研究(包括威瑞森《資料外洩調查報告》)顯示,近68%的安全事件涉及人為失誤,而多數傳統安全工具從未設計用於保護Salesforce等SaaS平台。

核心問題在於能見度與時機。

傳統控制措施主要針對電子郵件或終端點,導致Salesforce系統內的檔案上傳及儲存內容大多未經檢查。

- 電子郵件安全閘道僅限於收件匣傳送階段,不會掃描直接上傳至 Salesforce 的檔案。

- Endpoint 保護的是 裝置而非雲端平台,通常僅在檔案下載後進行掃描。

- Cloud 安全中介軟體(CASB)僅提供有限的深度檔案檢查功能,且經常無法偵測到嵌入式或加密威脅。

- 基於簽名的檢測對零日攻擊和多態性惡意軟體無效,因此無法有效防禦現代武器化的文件。

隨著攻擊者日益利用可信賴的SaaS平台散佈惡意軟體與惡意連結,若缺乏專用的檔案上傳安全防護,這些漏洞將使Salesforce環境持續處於易受攻擊的狀態。

MetaDefender Salesforce 如何保障檔案上傳安全

MetaDefender Salesforce透過在檔案與連結進入 Salesforce 系統的瞬間進行檢查,有效填補了此安全漏洞。

運用先進的雲原生檔案安全技術,在內容儲存、共享或經由 Salesforce 工作流程處理之前,直接於入口點實施深度檢測。

透過結合多層次惡意軟體掃描、內容分析與連結檢測MetaDefender 及早MetaDefender 惡意軟體、釣魚連結及隱藏威脅。

結論:Salesforce 安全始於檔案

2025年的安全數據[6]清楚揭示一項事實:檔案已成為鎖定Salesforce等SaaS平台的主要攻擊途徑。攻擊者日益利用檔案上傳與共享內容繞過傳統防禦機制,而OAuth濫用更使威脅能完全突破多因素驗證(MFA)的管控。

與此同時,少數傳統安全工具是專為保護 Salesforce 工作流程或在上傳時點檢查檔案而設計的。

要有效降低風險,必須在惡意檔案或連結接觸使用者或業務流程之前實施預防措施。

MetaDefender Salesforce 正是為此而生。

真正的問題已不再是攻擊者是否會鎖定您的 Salesforce環境,而是您能否在他們得逞前阻止他們。

常見問題:Salesforce 檔案上傳安全性

為何檔案上傳在 Salesforce 中構成安全風險?

攻擊者日益頻繁地利用檔案上傳與嵌入式連結來繞過電子郵件及邊界防禦系統。2025年的安全研究顯示,受信任的Salesforce工作流程已成為惡意軟體與網路釣魚攻擊的主要入侵途徑。

Salesforce 的原生安全機制能否阻止惡意檔案?

Salesforce 確保平台本身的安全性,但不會深度檢查上傳的檔案或嵌入的網址。若未實施額外管控措施,威脅便可能透過附件、API 及整合功能滲入系統。

在 Salesforce 攻擊中,哪些檔案最常被惡意利用?

攻擊者最常濫用Word文件、含QR碼的圖像檔案及PDF文件,因為這些檔案看似合法且能輕易繞過傳統安全防護機制。

MetaDefender Salesforce 如何彌補此差距?

MetaDefender Salesforce 會在檔案與連結進入 Salesforce 的當下進行檢查,於內容儲存、分享或於工作流程中使用前,便能阻擋惡意軟體與網路釣魚攻擊。