OPSWAT知名惡意軟體分析解決方案背後的故事

需要更聰明的沙箱

隨著網路威脅變得越來越複雜,防毒解決方案等傳統安全措施也越來越難跟上腳步。惡意軟體作者已做出調整,使用先進的混淆技術、反沙箱措施,以及無檔案惡意軟體策略來逃避偵測。早期的惡意軟體分析系統依賴基本的API 鉤接或核心監控來擷取行為,但這些方法往往會被精密的惡意軟體偵測到,讓惡意軟體得以隱藏其真面目。

隨著贖金軟體、零時差攻擊和 APT(進階持續性威脅)的崛起,組織需要更全面的解決方案來偵測、分析和緩解這些威脅,以免它們對其環境造成嚴重破壞。這就是沙箱 - 在隔離環境中執行可疑檔案或程式以觀察其行為的程序 - 在自動化惡意軟體分析中扮演關鍵角色的原因。

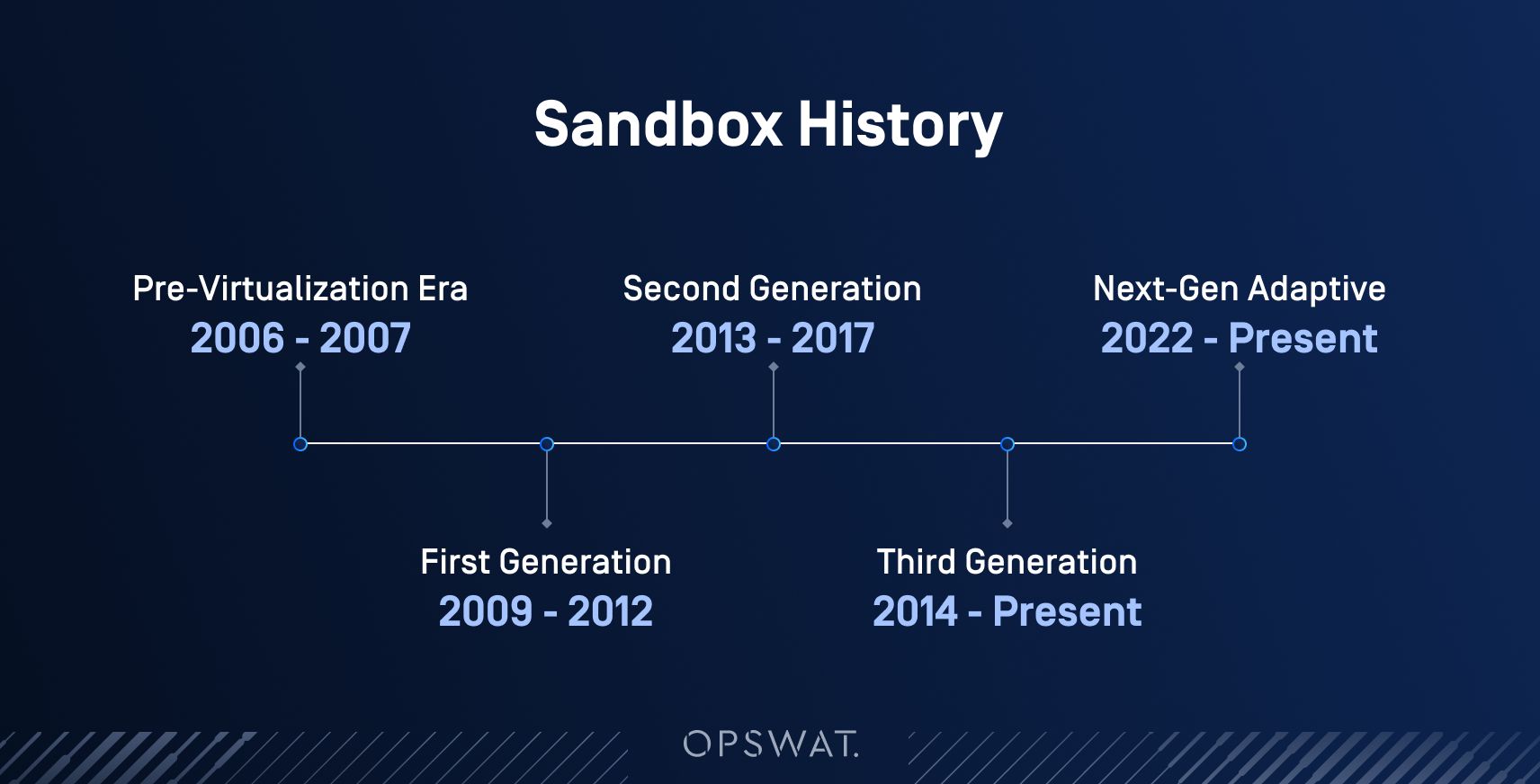

但隨著威脅的演進,沙箱技術也在不斷演進。從簡單的API 掛鉤到虛擬化、混合分析,再到現在的模擬,沙箱已成為現代惡意軟體偵測的必要工具。讓我們來探索沙箱技術演進的主要里程碑,並解釋現代沙箱如何應對當今日益竄改的威脅。

沙箱 是什麼?

沙箱是一個安全、隔離的環境,用來透過動態分析(透過執行或模擬程式即時觀察程式的行為)測試可疑檔案,以辨識潛在威脅。這可讓安全專業人員偵測檔案可能嘗試的任何有害動作,例如未經授權的資料存取、傳播到系統的其他部分或利用漏洞。

透過在沙箱中模擬各種真實世界的情境 (例如典型的網路通訊或使用者互動),安全團隊可以深入瞭解惡意軟體在實際環境中可能會如何運作。這種隔離可確保即使軟體是惡意的,它仍會被控制在沙箱環境中,使更廣泛的系統和網路不受感染。

現代沙箱結合使用動態與靜態分析 (在未執行的情況下檢查程式碼結構) 來更好地辨識惡意軟體,包括新的或之前未見過的威脅。沙箱對於識別改變外觀以避免偵測的多形性惡意軟體或採用延遲執行策略的威脅尤其有效。沙箱通常會整合到先進的網路安全解決方案中,例如下一代防火牆、安全電子郵件閘道和端點防護平台,針對複雜的威脅提供額外的安全層級。

沙箱技術如何隨著時間演進

2006:早期API 掛鉤沙箱

- 技術:引進使用者模式API 鉤接,直接在主機系統上擷取惡意軟體的行為。然而,這些沙箱缺乏適當的隔離,導致端點容易受到攻擊。

2007:早期學術沙箱 項目

- 技術:與API-hooking 沙箱類似,這些專案著重於學術研究,但缺乏隔離性,因此容易被惡意軟體繞過。

值得注意的廠商:

SunbeltSoftware,學術專案

2009:導入虛擬化沙箱

- 技術:這個時代引進了完整的系統虛擬化,讓惡意軟體可以在獨立的虛擬機器中執行。這樣就能完全封鎖惡意軟體,提供更安全的分析。

2010:商用虛擬化沙箱

- 技術:引入使用虛擬化的多階段執行環境,以偵測進階持續性威脅 (APT),超越傳統的偵測機制。

值得注意的廠商:

Cuckoo 基金會、FireEye

2012:基於裝置的虛擬化沙箱

- 技術:專注於內部裝置型沙箱,適用於高安全性環境,提供完全隔離和豐富的行為分析,是空氣隔離網路的理想選擇。

2013:混合型分析

- 技術:結合靜態程式碼分析與動態執行,結合記憶體轉儲以提供更深入的鑑識洞察力,特別是針對躲避性惡意軟體。

值得注意的廠商:

FireEye、Joe Security、Payload Security (後來被 CrowdStrike 收購)

2014:基於管理程序的沙箱

- 技術:這些沙箱在管理程序層級分析惡意軟體,避免API 掛鉤,並提供核心層級的可視性,同時增強隱蔽性以對抗反沙箱技術。

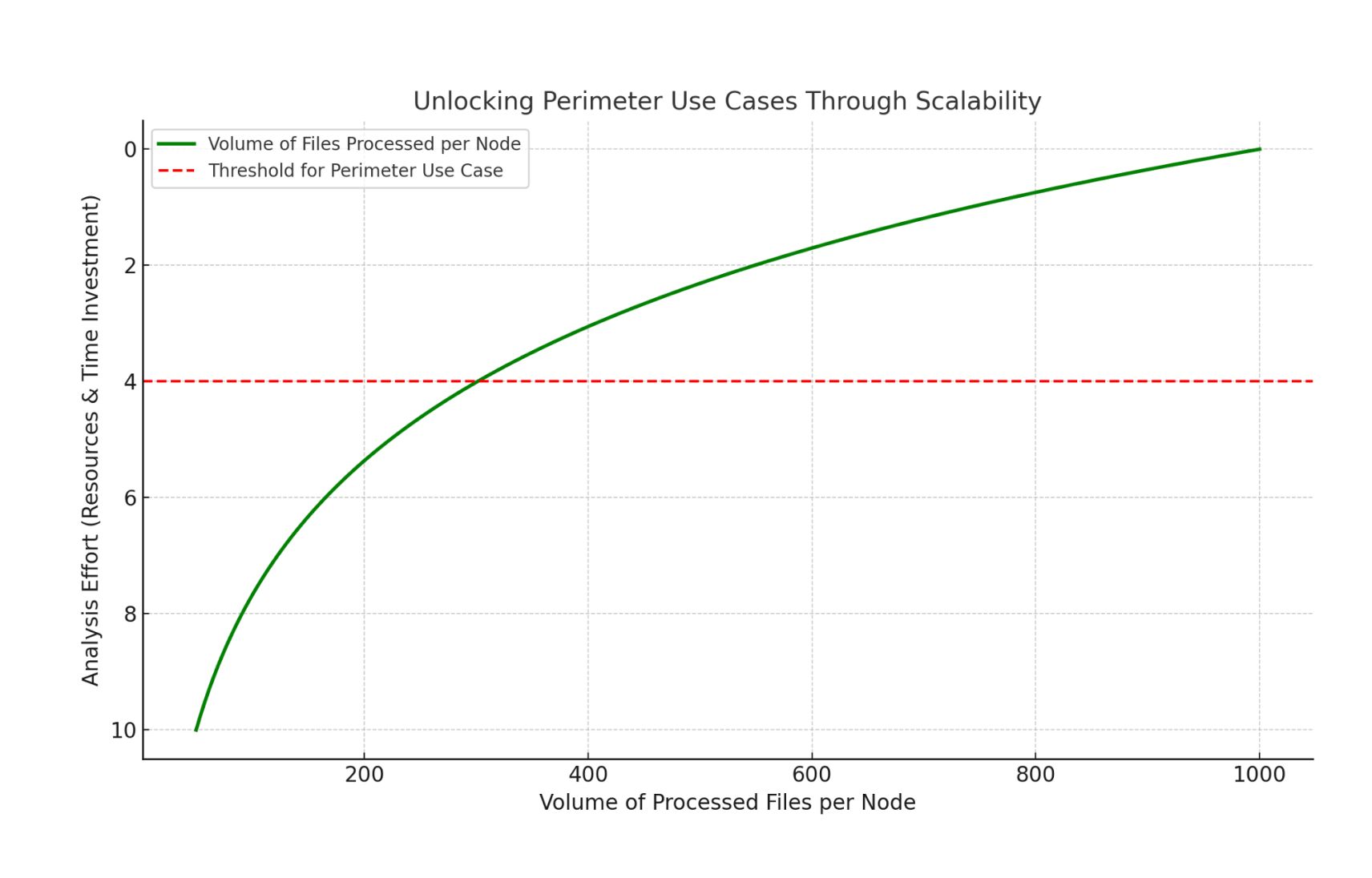

2017-2022: 跨平台與雲端-Native 沙箱ing

- 技術:推出跨平台支援 (例如 Windows、macOS、Linux) 及雲端原生部署,整合API 驅動的工作流程,以進行大規模惡意軟體偵測。

值得注意的廠商:

VMRay、Joe Security、CrowdStrike

2022: 新世代Adaptive 技術

- 技術:新興的沙箱正在演進為整合 AI 驅動的洞察力、靜態和動態分析以及信譽引擎的全面性威脅偵測平台。這些平台包含自己的協調管道,提供端對端威脅偵測與回應功能。

- 功能:支援多雲端部署,結合高處理能力與 SOAR(安全協調、自動化與回應)功能,自動化整個偵測生命週期。

值得注意的廠商:

OPSWAT 發布

混合分析與模擬的崛起

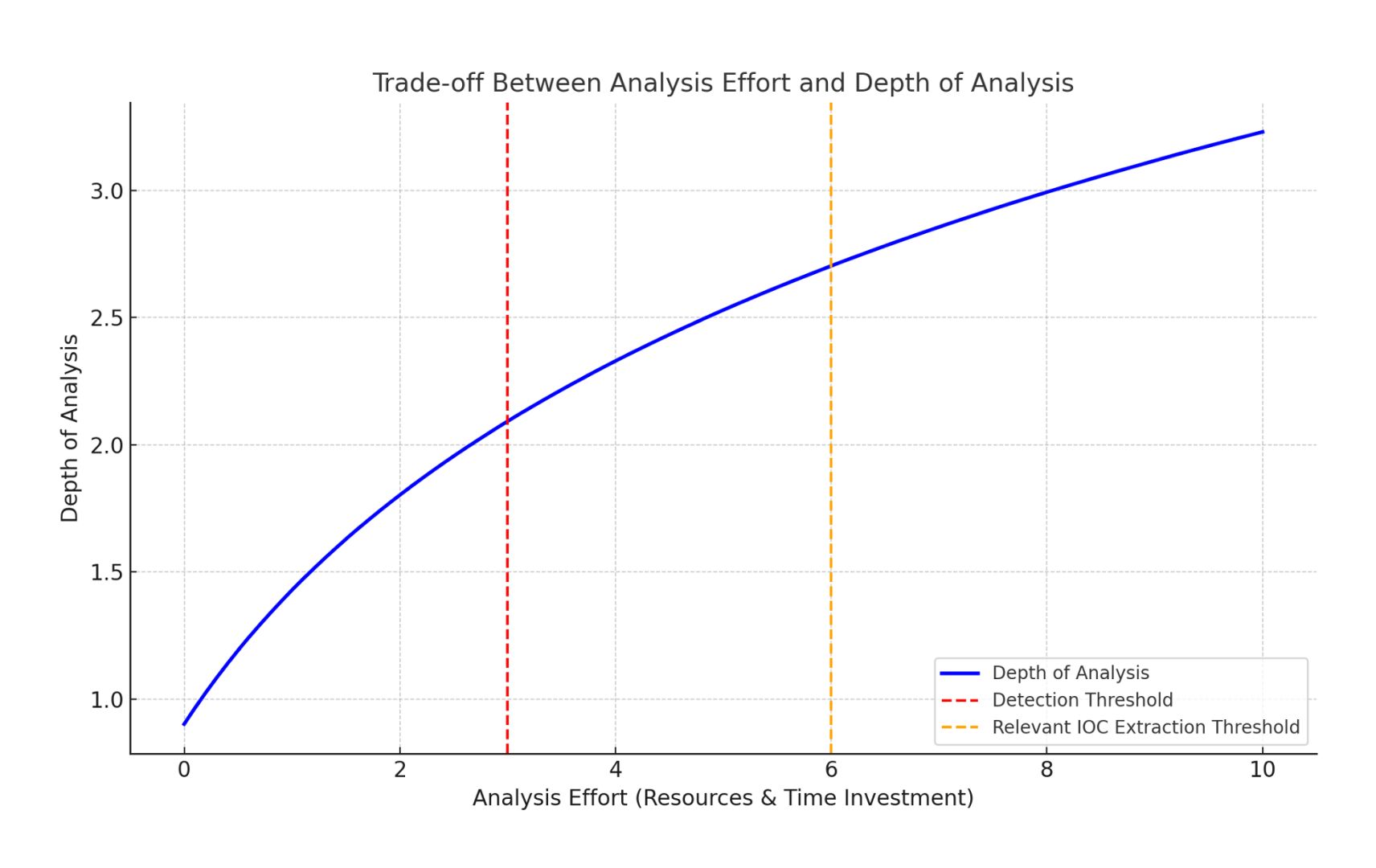

隨著惡意軟體作者的技術不斷演進,單靠靜態分析顯然不足以偵測現代威脅。沙箱需要適應這些不斷演進的策略,而混合分析的引進是向前邁進的重要一步。

VxStream沙箱 和 Joe沙箱 知名結合動態執行與靜態記憶體分析。這種混合方法可深入分析試圖使用加密或混淆等技術隱藏其真正行為的惡意軟體。透過檢查記憶體轉儲,安全團隊可以發現在正常執行過程中不會顯現的惡意意圖。

沙箱技術的最新趨勢是採用模擬技術,即在完全合成的環境中執行惡意軟體,以盡可能接近真實世界的系統。OPSWAT MetaDefender Adaptive沙箱 及其他先進平台使用模擬與混合分析來處理無檔案惡意軟體、記憶體駐留威脅,以及專門針對端點防禦的惡意軟體。

我們的現況:現代沙箱解決方案概述

| 沙箱 類型 | 技術 | 部署 | 主要特點 | 理想使用個案 |

| 雲端-威脅偵測平台 | 混合分析、AI 和 TI | 雲端-原生 | API-可整合至現有平台的驅動式混合分析 | 企業端點防護、大規模偵測 |

| 基於裝置沙箱 | 多階段 APT 偵測 | 地端 | 完全隔離、多階惡意軟體分析 | 空氣封閉或高安全性環境 |

| 基於管理程序沙箱 | 管理程序層級監控 | 雲端/內部部署 | 隱匿式監控,可抵抗沙箱規避 | 逃避式惡意軟體偵測、目標性威脅或進階威脅 |

| 基於模擬 沙箱 | 仿真 | 雲端/On-premises/td> | 高處理能力、離線/空隙支援(例如 URL 聲譽引擎) | 大型企業偵測、關鍵基礎設施、高安全性 |

使用個案範例

| 使用個案 | 說明 |

| 關鍵基礎設施 / 空氣隔離 | 針對公用事業、醫療保健及國防的隔離、安全環境進行離線分析。 |

| 大規模自動分析 | 大容量、可擴充的惡意軟體處理,並提供快速的週轉時間。 |

| 進階威脅偵測 & 有針對性的攻擊 | 識別複雜的長期威脅和針對高價值目標的客製化攻擊。 |

| 企業Endpoint 防護 | 跨分散式端點的持續監控與惡意軟體偵測。 |

| 鑑識惡意軟體研究 | 詳細的逆向工程和深入的惡意軟體分析,用於安全研究。 |

| 雲端-原生威脅偵測 | 無縫雲端整合,以進行自動化、大規模的威脅偵測。 |

關鍵要點

對於希望實施全面惡意軟體分析的組織而言,沙箱的選擇取決於其特定需求,不論是雲端原生解決方案的擴充性、應用程式型工具的安全性,或是管理程序型偵測的隱蔽性。無論如何,沙箱仍是立即偵測惡意軟體和深入鑑識分析的重要工具。勝過惡意軟體的競賽仍在繼續,而沙箱正知名於惡意軟體。

沙箱已演進至可對抗越來越狡猾的惡意軟體

早期的沙箱依賴基本的API 掛鉤和核心監控,但對於複雜的惡意軟體證實無效。現代的沙箱結合了混合分析與模擬,甚至可以偵測到高度混淆的威脅。

Adaptive 與混合沙箱對於偵測進階威脅而言至關重要

透過結合靜態和動態分析,以及模擬和人工智慧驅動的洞察力,現今的沙箱可以更有效地分析複雜的威脅,例如贖金軟體、零時差攻擊和進階持續性威脅。

沙箱解決方案因部署需求而異

從用於空氣隔離環境的內部裝置型沙箱,到用於大規模威脅偵測的雲端原生、API 驅動型平台,組織應該選擇符合其特定安全需求的沙箱技術。

沙箱的未來

現代沙箱技術的演進已遠遠超越其最初的迭代,結合了虛擬化、混合分析和模擬,以處理日益複雜的威脅。由於惡意軟體作者會持續改進他們的策略,沙箱演進的下一步可能會涉及更多 AI 驅動的偵測和適應性學習系統,以保持知名地位。

在其社群網站免費體驗這項技術:www.filescan.io

Jan Miller 是一位網路安全專家,在惡意軟體分析、沙箱技術和混合威脅偵測方法方面擁有超過十年的經驗。他是 Payload Security 的創辦人,Payload Security 是 VxStream沙箱 背後的公司,後來被 CrowdStrike 收購,並演變成 Falcon沙箱 。Jan 在混合分析方面的創新工作為現代沙箱設定了標準,結合了靜態與動態的惡意軟體偵測方法。

目前,他在OPSWAT 擔任技術長,專注於推進關鍵基礎設施和高安全性環境的沙箱技術。

- MetaDefender Aether ,

- 惡意軟體分析