Microsoft Office 文件仍是網路入侵最有效的工具之一。它們備受信任、廣泛使用,並深度嵌入日常運作中。近期與俄羅斯威脅行為者相關的活動,結合如CVE-2026-21509 等漏洞,揭示了 Office 為何持續成為可靠的入侵入口,尤其針對高價值與敏感環境時更是如此。

漏洞:設計上的信任利用

CVE-2026-21509 漏洞使攻擊者得以將合法 Office 文件武器化,使其在正常檔案處理過程中觸發攻擊。無需巨集。無警示。無明顯警訊。該文件看似尋常,因為從結構上而言,它確實如此。

問題就在於此。Office 檔案是複雜的容器,它們支援嵌入式物件、參照以及為提升生產力而設計的動態內容。正是這種複雜性,讓攻擊者得以在正常的文件處理流程中隱藏執行路徑。

漏洞如何運作

Microsoft Office 內建的安全管理員,其功能如同嵌入式物件的守門人。當 Office 遇到 OLEObject 時,會檢查封鎖清單(Kill Bits)以判定該物件是否具有危險性。

CVE-2026-21509 漏洞直接利用此信任機制。攻擊者將特定屬性與標記嵌入文件的 XML 結構中。這些標記實質上向安全性管理員提交憑證,傳遞「此物件值得信賴,無需檢查」的訊號。安全性管理員遵循指示,惡意OLEObject便得以在未經審查的情況下執行。

此漏洞發生於早期階段,即解析與渲染過程中。文件無需呈現惡意外觀,僅需被開啟即可觸發攻擊。

一種模式,而非特例

CVE-2026-21509 遵循了熟悉的模式。

在 CVE-2024-30103 漏洞中,攻擊者利用 Office 處理遠端範本的方式,得以在無需巨集且僅需最低限度使用者互動的情況下執行惡意程式碼。此前,CVE-2023-36884 漏洞曾遭國家支持團體積極利用,透過精心設計的 Office 文件在正常渲染過程中觸發攻擊。

每個案例都印證了同一個關鍵點:漏洞發生在早期階段,即解析與渲染過程中。文件無需具備惡意外觀,僅需被開啟即可觸發攻擊。

此種手法與俄羅斯威脅組織的運作模式高度契合。他們偏好採用能融入常規工作流程的技術,避免產生明顯跡象,並利用信任關係而非強行入侵來達成目的。

辦公室零日事件的真正教訓

這堂課的重點不在於某個漏洞或某次攻擊行動,而在於攻擊面本身。

辦公室文件通常被視為資料,而非可執行內容。現代攻擊手法正是利用了這種認知。安全團隊無法依賴預先掌握哪些漏洞處於活躍狀態,或哪些攻擊程式正在傳播。零時差攻擊之所以有效,正是因為它們在被利用時仍處於未知狀態。

對於運行關鍵系統的組織而言,這改變了安全防護的方程式。重點不應放在文件開啟後才識別漏洞,而必須著重於徹底消除文件執行隱藏邏輯的能力。

OPSWAT 如何應對此威脅

OPSWAT 兩項互補技術OPSWAT Office零時差漏洞挑戰:Deep CDR™技術透過移除執行能力來防止漏洞遭利用,而Adaptive Sandbox 則藉由行為分析Sandbox 惡意文件的真實意圖。

深度CDR™技術:透過結構化淨化中和攻擊漏洞

Deep CDR™ 技術透過對檔案結構採取零信任策略,從源頭解決問題。

Deep CDR™ 技術不以判定文件是否惡意為前提,而是預設將複雜檔案視為潛在風險。該技術透過解構文件,移除所有可被利用的動態元素——包括腳本、嵌入物件及異常結構——最終重建出保留商業內容的潔淨版本。

CDR™ 技術如何深度阻斷 CVE-2026-21509

Deep CDR™ 技術的運作原理與 Office 安全管理員截然不同。它不評估信任度,不檢查黑名單,也不分析標記。它僅會移除所有違反政策的內容,包括 OLEObjects。

透過將文件徹底解構,在重建前清除所有可被利用的活躍元素,Deep CDR™ 技術使攻擊機制完全失效。無論可信與否,文件中不復存在任何可執行的 OLEObject。最終產生的文件雖保留商業內容,卻喪失執行能力。

此方法無需知曉 CVE-2026-21509 或任何未來變體。若漏洞利用依賴嵌入式物件存續於使用者環境中,則其設計上必然失敗。

對資訊安全長而言,這重新定義了風險討論的框架。Office零時差漏洞不再是情報問題,而成為設計選擇。文件或許會送達,但送達時已喪失執行隱藏邏輯的能力。

Adaptive Sandbox:透過行為分析揭露惡意意圖

儘管Deep CDR™技術能透過結構化淨化防止惡意利用, Adaptive Sandbox 則採取不同策略:在受控環境中執行文件,並觀察其實際運作行為。

為何行為分析至關重要

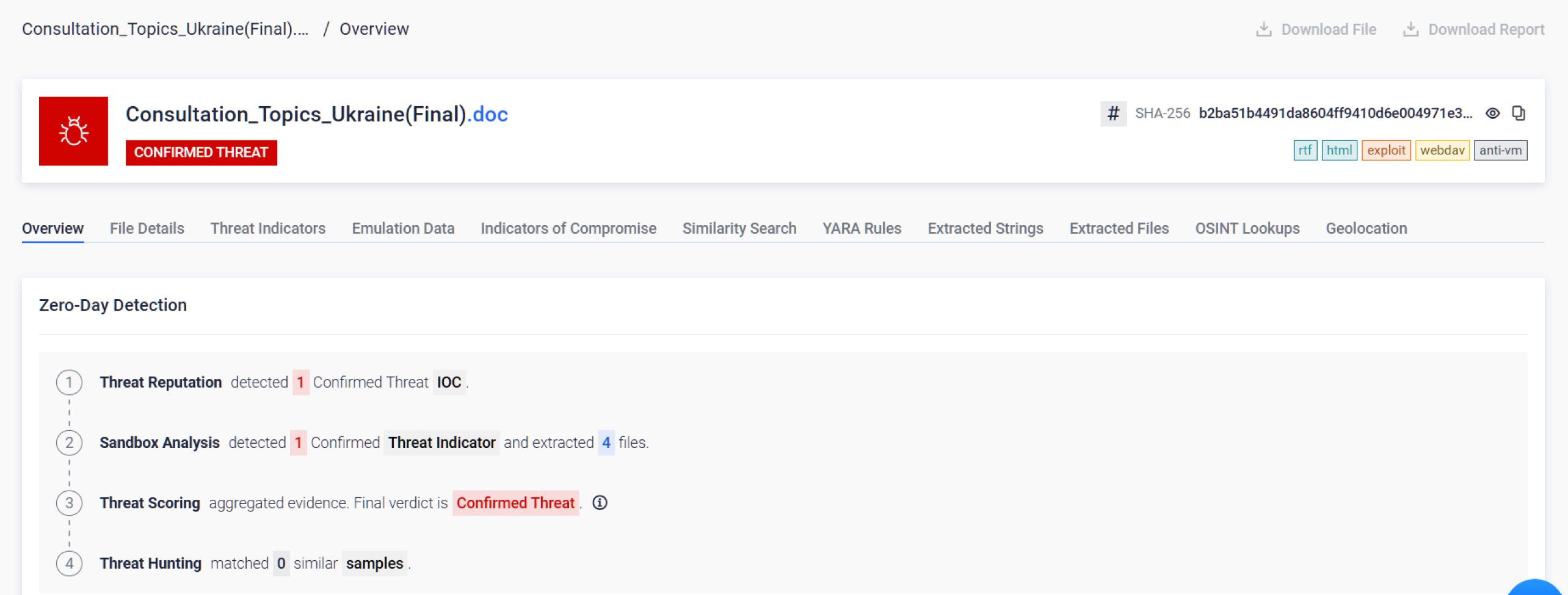

CVE-2026-21509 事件揭示了靜態分析的局限性。與 APT28 針對烏克蘭行動相關的惡意文件在結構上看似正常,其 XML 標籤中嵌入的標記也未觸發明顯的惡意軟體簽名。傳統偵測方法難以應對,因為這些文件根本不存在明顯的「異常」可供偵測。

Adaptive Sandbox 截然不同。它並非試圖在靜態程式碼中識別惡意模式,而是將文件置於受控環境中執行,並觀察其實際行為。

Adaptive Sandbox 如何Sandbox 攻擊行動

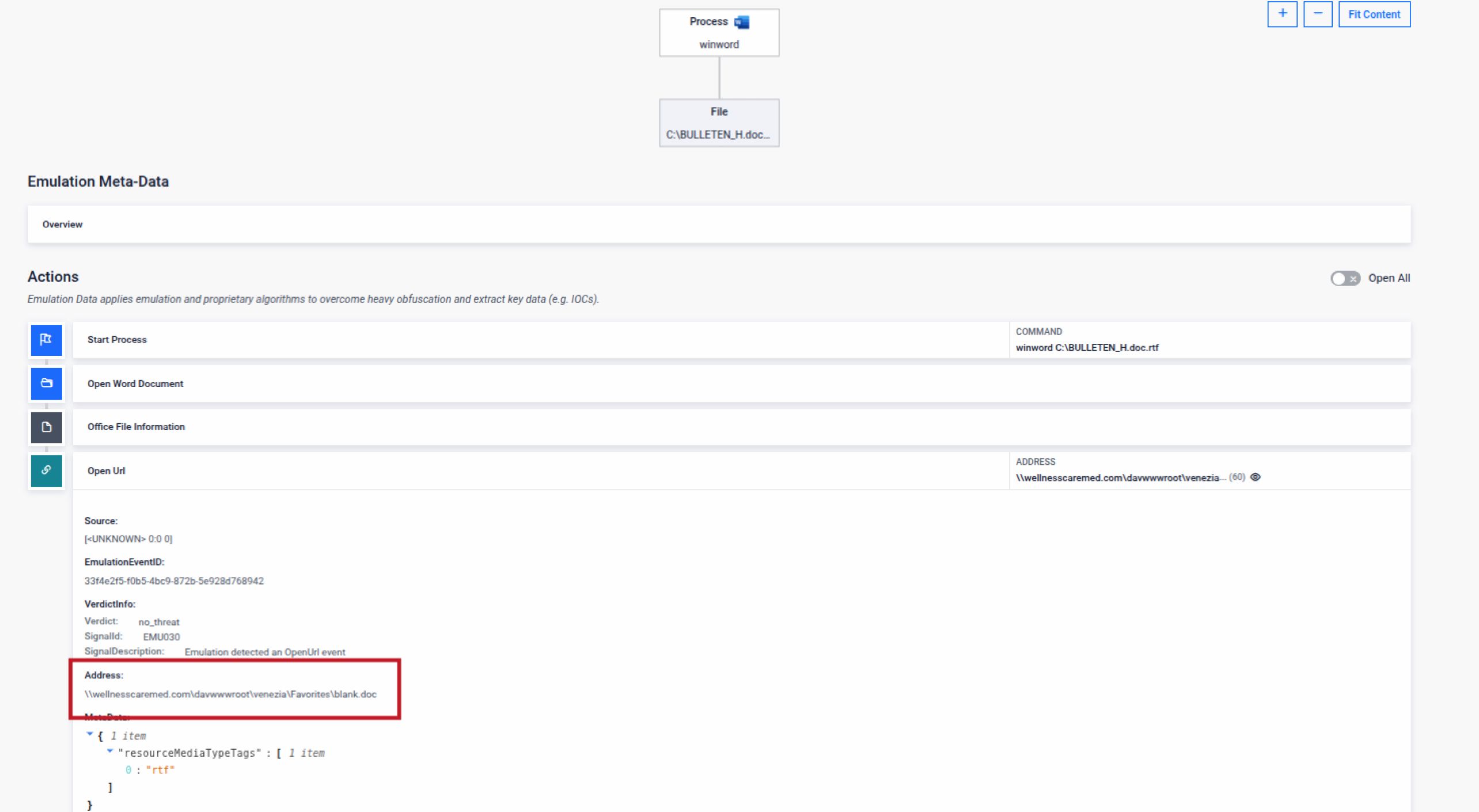

當Adaptive Sandbox 利用CVE-2026-21509漏洞的惡意文件時,它並未搜尋已知的漏洞利用簽名。而是執行該文件並觀察其運作過程。

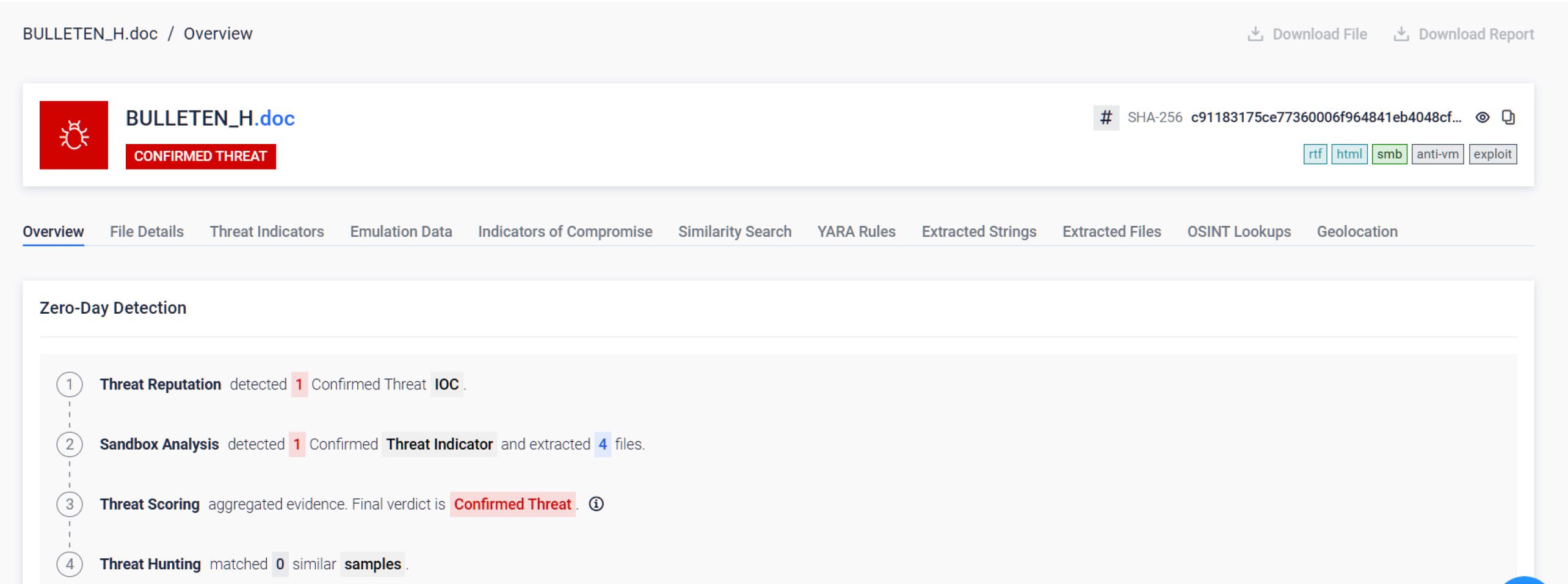

實際利用CVE-2026-21509漏洞的惡意文件

檔案開啟的瞬間,內嵌的 OLEObject 便如攻擊者所預期的那樣觸發。但它並未連接到受害者的網路,而是暴露了其真實目的:建立 WebDAV 連線至外部威脅行為者的基礎設施,以擷取下一階段的有效載荷。

關鍵在於這種網路行為。並非XML結構。也非特定標記的存在。而是文件在獲得執行機會時所採取的實際動作。

Adaptive Sandbox 並模擬所有活躍且可被利用的元素,建立完整的行為輪廓。即使面對未知漏洞,只要文件試圖連線外部伺服器、下載額外有效載荷、執行隱藏指令或建立指令控制連線Sandbox 文件送達使用者前,Sandbox 此類行為。

若 OLEObject 包含惡意程式碼Adaptive Sandbox 透過行為Sandbox ,而非簽名比對。

兩項技術協同運作

對於在高風險環境中運作的組織,Deep CDR™ 技術與Adaptive Sandbox 不同但互補的角色:

- 深度 CDR™ 防禦技術:確保進入環境的文件無法執行惡意邏輯。在檔案送達使用者前,已徹底清除其攻擊能力。當文件需經安全處理方能交付終端使用者時,請採用此技術。

- Sandbox 透過受控執行揭露 可疑文件的行為意圖,支援威脅情報、事件應變及鑑識分析。當您需要精確理解文件的設計目的時,請使用此工具。

CVE-2026-21509 利用了對檔案結構的信任。Deep CDR™ 技術可移除可被利用的結構。Adaptive Sandbox 該漏洞利用程式原本設計的運作目的。

這兩種方法都不需要預先知曉漏洞的存在。兩者都能確保當下一個Office零日漏洞出現時,貴組織不會坐等發現其危害。

結論:安全源於設計,而非偵測

Office漏洞攻擊將持續湧現。威脅行為者會不斷利用檔案複雜性,因為這招確實有效。實務要點很簡單:在高風險環境中,Office文件必須在設計上就具備安全保障。不需監控。不需「可能乾淨」。開啟時就該是安全的。

CVE-2026-21509 絕不會是俄羅斯駭客利用的最後一個 Office 漏洞。下一個漏洞可能早已存在。唯一有意義的問題是:在您的環境中,文件是否具備執行隱藏邏輯的機會?

深入瞭解如何將 Deep CDR™ 技術與Adaptive Sandbox 整合至現有安全架構中。