AI (人工智慧) 正迅速影響戰場兩端的網路安全。防衛者利用 AI 更快速地偵測威脅,而攻擊者則部署智慧型工具來攻破系統、逃避偵測,以及自動化大規模的惡意活動。結果如何?一個不斷演變的威脅環境,了解 AI 驅動的攻擊能力成為建立彈性防禦的必要條件。

什麼是 AI 驅動的網路攻擊?

AI 驅動的網路攻擊使用人工智慧和機器學習,以更快的速度、更高的精確度和更大的欺騙性進行攻擊。這些行動超越了傳統的網路威脅,可從每次嘗試中學習,並適應其目標。與遵循靜態規則的傳統方法不同,這些攻擊可以即時轉移,通常具有類似人類的行為。

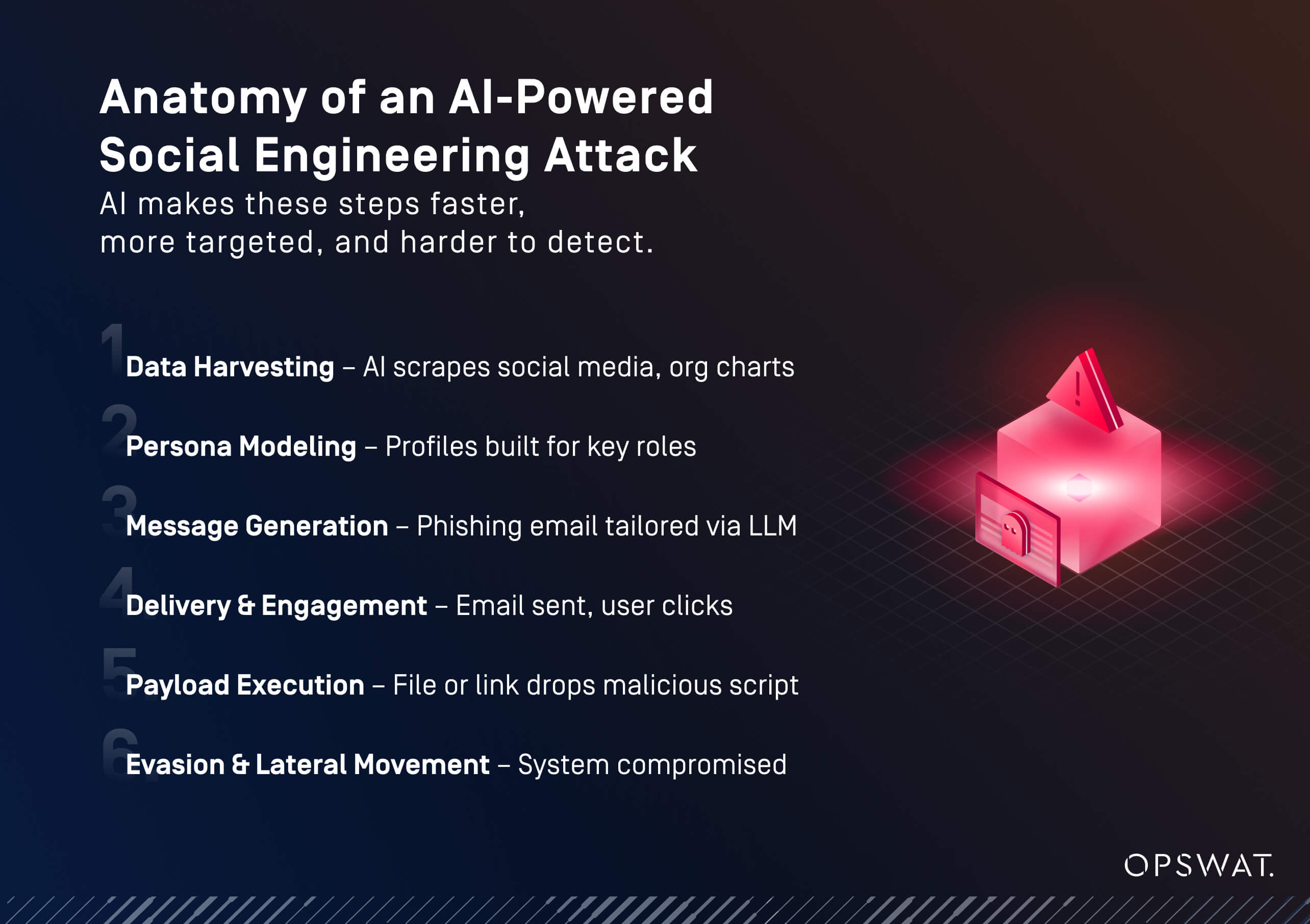

為了說明這一點,請想像一封會根據您的職稱調整語氣的網路釣魚電子郵件。這封電子郵件聽起來就像您的財務長會傳送的訊息 - 緊急、精緻,並提及目前的預算事宜。在幕後,AI 利用關於您角色的公開資料精心製作了這封電子郵件。您點選附件,但似乎什麼都沒有發生。您沒有看到的是,惡意軟體默默地嘗試不同的方式來繞過您公司的防禦系統,不斷轉換策略,直到找到有效的方法為止。這不再是假設的情況。它正在發生。

以 AI 為基礎的網路攻擊包含各式各樣的智慧型威脅媒介,從以意想不到的方式操控系統的深度學習攻擊,到模仿人類決策的認知駭客策略。這標誌著從簡單的入侵攻擊轉變為演算法驅動的入侵攻擊,即使是先進的防禦系統也無法招架。

| 傳統攻擊 | AI 驅動的攻擊 |

|---|---|

| 手動執行 | 自動化邏輯 |

| 靜態有效載荷 | Adaptive |

| 已知的漏洞 | 零時差漏洞 |

| 網路釣魚範本 | 情境感知誘餌 |

| 線性滲透 | 動態決策 |

人工智慧對網路安全的威脅與日俱增

AI 擴大了攻擊者的能力,使他們能夠以更快的速度、更大的規模進行攻擊。有了生成式 AI,單一操作員現在可以在幾分鐘內生成數以千計的網路釣魚電子郵件、深度偽造視訊或度身訂造的攻擊。由於這些工具會持續改進,因此每次失敗的嘗試都能為下一次更有效的嘗試提供資訊。

根據IBM X-Force® 的統計,2024 年以身分為基礎的攻擊佔入侵總數的 30%,這主要是由於傳送資訊竊取惡意軟體的網路釣魚電子郵件激增,以及使用 AI 來擴大憑證收集工作所造成。這一統計數字突顯出憑證外洩的危險與日俱增,並強調了主動式 AI 感知防禦策略的迫切需要。

AI 驅動的攻擊對威脅份子很有吸引力,因為它們可實現自動化的駭客入侵技術,即時適應防禦,讓靜態防火牆和過時的防毒工具無法發揮效用。尤其是,神經網路入侵可以發現人類可能忽略的模式,而智慧型惡意軟體作業則可跨越分割的網路進行持續、隱蔽的存取。

AI 驅動的網路攻擊種類與範例

讓我們來探討這些威脅在現實世界中是如何發生的。從冒充詐騙到深度內嵌的有效負載,攻擊者正利用 AI 以前所未有的層級擴大入侵規模並使入侵個人化。這些策略通常會結合社交工程與自動執行程式碼。瞭解這些攻擊的結構有助於建立有效的緩解策略。

3 種常見的 AI 產生的攻擊類型

AI 的多樣性讓一系列的攻擊形式成為可能,而這些攻擊形式往往是為了繞過技術防禦和人類直覺而設計的。

使用 AI 進行網路釣魚

大型語言模型 (LLM) 可以模仿內部溝通方式起草量身打造的電子郵件,增加偵測的難度

AI 驅動的駭客軟體

攻擊者使用演算法找出高價值目標,並選擇最佳攻擊時機

Deepfake 社交工程

合成音訊或視訊內容可冒充主管批准詐欺交易

AI 如何增強社交工程

AI 可以產生利用信任和熟悉感的策略,讓社交工程變得更快、更可擴展、更難被發現。

- 模仿企業語氣和詞彙的文字

- 使用視訊語言模型的教學與指導

- 合成影像或憑證以支援身份詐騙

開發機器學習系統

有些機器學習攻擊主要針對 AI 系統本身。由於這些攻擊不會觸發傳統的警示系統,因此往往不為人所察覺。一些例子包括

- 中毒訓練資料集

- 建立敵意輸入以混淆模型

- 產生虛假的遙測或日誌以繞過監控工具

個案研究與實際案例

威脅並不是理論上的。在各行各業中,實際的公司正在應用 AI(無論是在防禦或營運上)來解決長期以來的挑戰。這些使用案例突顯了平衡網路安全、生產力和適應性的實際實作。

以下所有範例均取材自OPSWAT 客戶的實際部署。雖然每個範例都反映了不同的業務需求,但共同點都是使用智慧型解決方案來安全地解決實際問題。

全球汽車業領導者

為解決供應商需USB,該公司Managed File Transfer MFT)™、 Kiosk™及Diode技術。這些工具 不僅提供多層次掃描功能,更能管控存取權限並實現單向傳輸至營運技術系統,有效防止透過可移除媒體引入人工智慧驅動的惡意軟體。閱讀完整案例請點此。

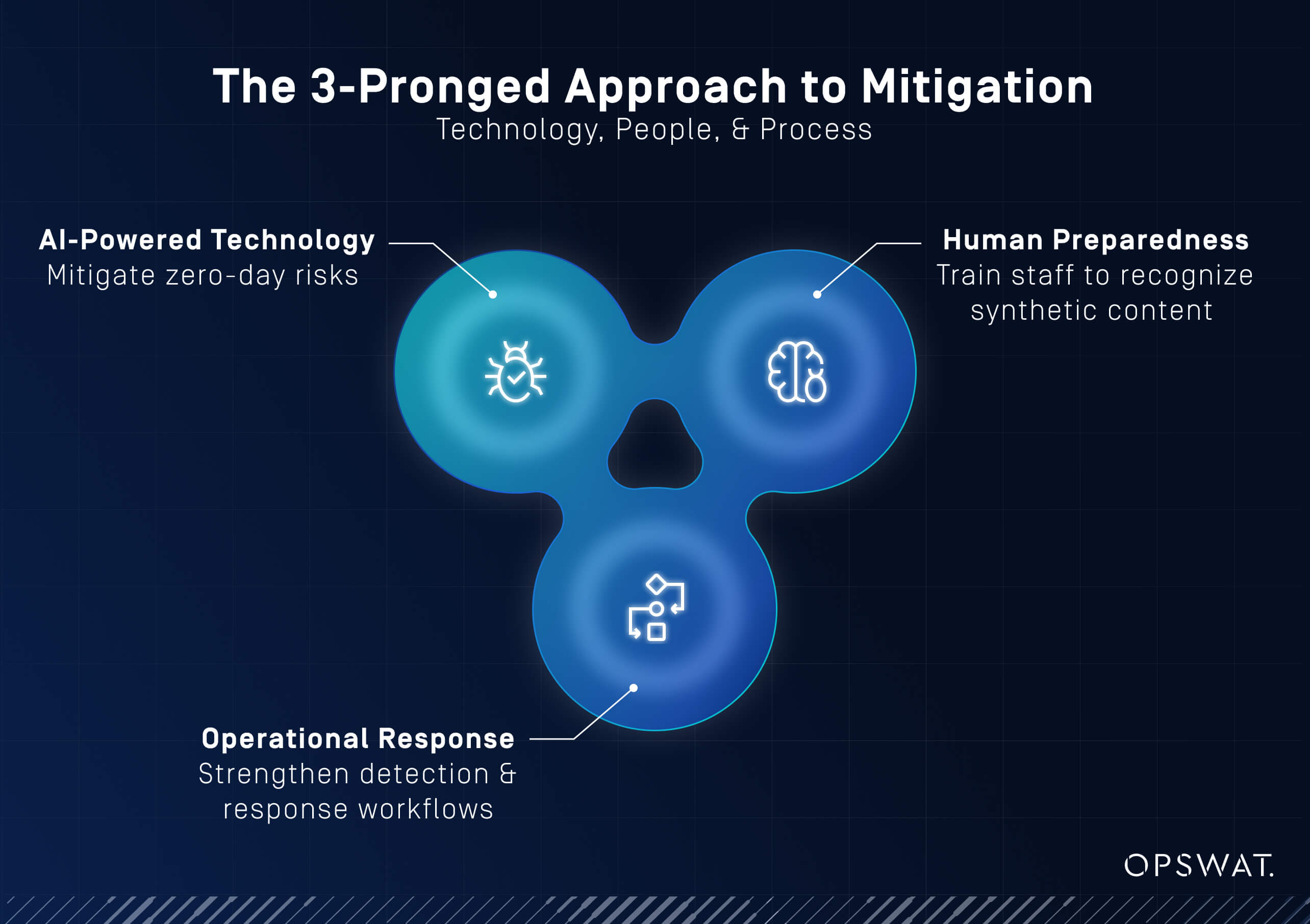

AI 驅動網路攻擊的緩解策略

組織如何抵禦這種智慧型、適應性強的威脅?

好消息是,人工智慧也可作為防禦者的力量倍增器。從自動檔案檢查到政策驅動的執行,正確的工具可以提供強大的反制措施。但成功需要的不只是技術。它需要策略、治理和跨功能的協調。

開發機器學習系統

防禦需要採用 AI,但以您的條件為準:

- 將多層掃描 (多重掃描、CDR、沙箱) 整合到每次檔案交換中

- 使用特定領域的 AI 模型,而非公開的 LLM

- 建立內建安全性的系統,而非後加的系統

建立安全文化與技能

AI 威脅不僅是技術上的挑戰,也是人類的威脅。為了讓您的員工為突如其來的攻擊做好準備,請考慮這些先發制人的措施:

- 訓練員工辨識 AI 產生的內容

- 在技術和營運團隊中建立 AI 素養

- 在專家知識離開工作崗位前將其擷取,然後將其數位化以便重複使用

建立現代事件回應計畫

回應計畫也必須演進。在處理適應性、AI 驅動的威脅時,傳統的劇本可能會有所不足。團隊需要考慮更快的決策週期和更複雜的攻擊行為。您可以這樣做:

- 包括人工智慧產生異常的跡象

- 測試針對模擬智慧型威脅的回應

- 記錄和分析持續改善和審計準備的行動

AI 在網路安全領域的未來

我們正在進入一個攻擊可以完全自主的階段。惡意軟體不僅會由 AI 撰寫,還會決定發射的時間、地點和方式。這些自主性的網路攻擊需要新的思維。為了對抗這些攻擊,組織需要

- 採用可因應威脅的模組化架構

- 優先使用可解釋的 AI,以維持對其工具的信任

- 根據工業工作流程和獨特的資料集調整模型

安全的 MFT 在 AI 彈性網路安全中的角色

隨著網路攻擊變得越來越聰明,檔案傳輸仍然是易受攻擊的切入點,尤其是在作業環境中。這正是安全 Managed File TransferMFT) 解決方案發揮關鍵作用。與臨時傳輸方法不同,MFT 平台提供政策式控制、稽核追蹤和分層掃描,這些都是抵擋現代 AI 增強威脅的必要條件。

OPSWAT 產品副總裁 Jeremy Fong 強調了這種演進:"MFT 過去是關於業務效率。如今,它關係到可視性、控制和合規性。我們已從單純移動檔案,轉變為顯示這些檔案是如何被檢查、保全及追蹤的。這種轉變反映出,面對日益智慧化與自動化的網路威脅,對於透明度與可稽核性的需求與日俱增。

Managed File Transfer MFT)解決方案,融合多層防護機制與集中式治理功能。該系統能依據使用者角色、資產風險等級,甚至檔案來源實施策略管控。正如Jeremy Fong所言:「我們打造此平台旨在適用於物理隔離環境與營運技術(OT)環境。它不僅具備安全性,更能契合團隊實際運作模式。」

強化您的防禦策略

AI 已經在重塑網路衝突的規則。從關鍵基礎建設營運者到企業安全團隊,都必須採取迅速且策略性的因應措施。

OPSWAT 以安全為首要考量之解決方案,包含MetaDefender Managed File Transfer MFT)™、Sandbox™ 及 Metascan™Multiscanning。這些解決方案能協助您偵測、防範並從人工智慧強化威脅中恢復,同時確保營運運作不受干擾。

這些技術專為現代威脅而設計:

- Deep CDR™ 技術能偵測檔案各層級的隱藏威脅,並在不單純依賴偵測機制的前提下,有效中和內嵌風險。

- 沙箱功能可即時揭露惡意行為,而疫情預防功能則可阻止新威脅在環境中擴散。

- File-based vulnerability assessment和來源驗證確保檔案可信賴。

有了OPSWAT,您不僅能對 AI 威脅做出反應,還能保持知名。

開始使用經過驗證的使用案例。透過分層、適應性的防禦,同時安全的 您的 IT 與 OT 工作流程。

AI 驅動的網路攻擊常見問題集

AI 攻擊的範例是什麼?

冒充財務長授權詐欺付款的 deepfake 視訊。

AI 資料外洩的範例是什麼?

從共用磁碟機中掃描的檔案中萃取敏感洞察力的 AI 工具。

為什麼 AI 在網路安全方面很危險?

與傳統方法相比,它能讓攻擊者更快地擴展、個人化和適應。

什麼是網路攻擊中的武器化 AI?

AI 工具可自動建立、部署和調整攻擊有效載荷。

AI 驅動的網路攻擊趨勢為何?

攻擊正變得越來越自動化、更難偵測,而且能夠大規模模仿人類或系統行為。