總結

2021 年 7 月,發生了一起複雜的網路入侵事件,攻擊者利用 Google Feed Proxy 服務的連結,將惡意 Microsoft Word 檔案下載至受害者的裝置上。一旦使用者無意間啟用巨集,Hancitor 有效載荷動態連結庫 (DLL) 便會被執行,並呼叫廣泛使用的 Cobalt Strike 工具;該工具在分析受感染網路的特性後,便釋放了多個有效載荷。 短短一小時內,攻擊者便能取得網域管理員權限,並完全掌控該網域。在本篇部落格中,我們將說明OPSWAT Multiscanning ——Metascan以及Deep CDR™ 技術(內容解除武裝與重建),是如何偵測到這項潛在威脅並成功阻止這場高階攻擊的。

攻擊

與當今的許多網路攻擊一樣,入侵始於向目標網路中的一個或多個用戶發送魚叉式網路釣魚電子郵件。我們熟悉使用檔案中的隱藏巨集來下載惡意負載的攻擊策略。這種攻擊更加規避和複雜,因為嵌入的巨集不會直接下載有效負載,而是在檔案案中提取並運行 shellcode(OLE 物件)以下載有害的有效負載。

Microsoft Word檔案包含惡意巨集,能夠安裝Hancitor木馬下載器[1]的嵌入式副本,已發送給使用者。當使用者打開並啟用檔案中隱藏的巨集時,它會從受害者的 appdata 資料夾中編寫並執行 DLL 檔。然後,Hancitor DLL下載並交付了包含Cobalt Strike的各種有效載荷[2] 和Ficker Stealer[3]。

如何 OPSWAT 可以説明您防止這種高階攻擊

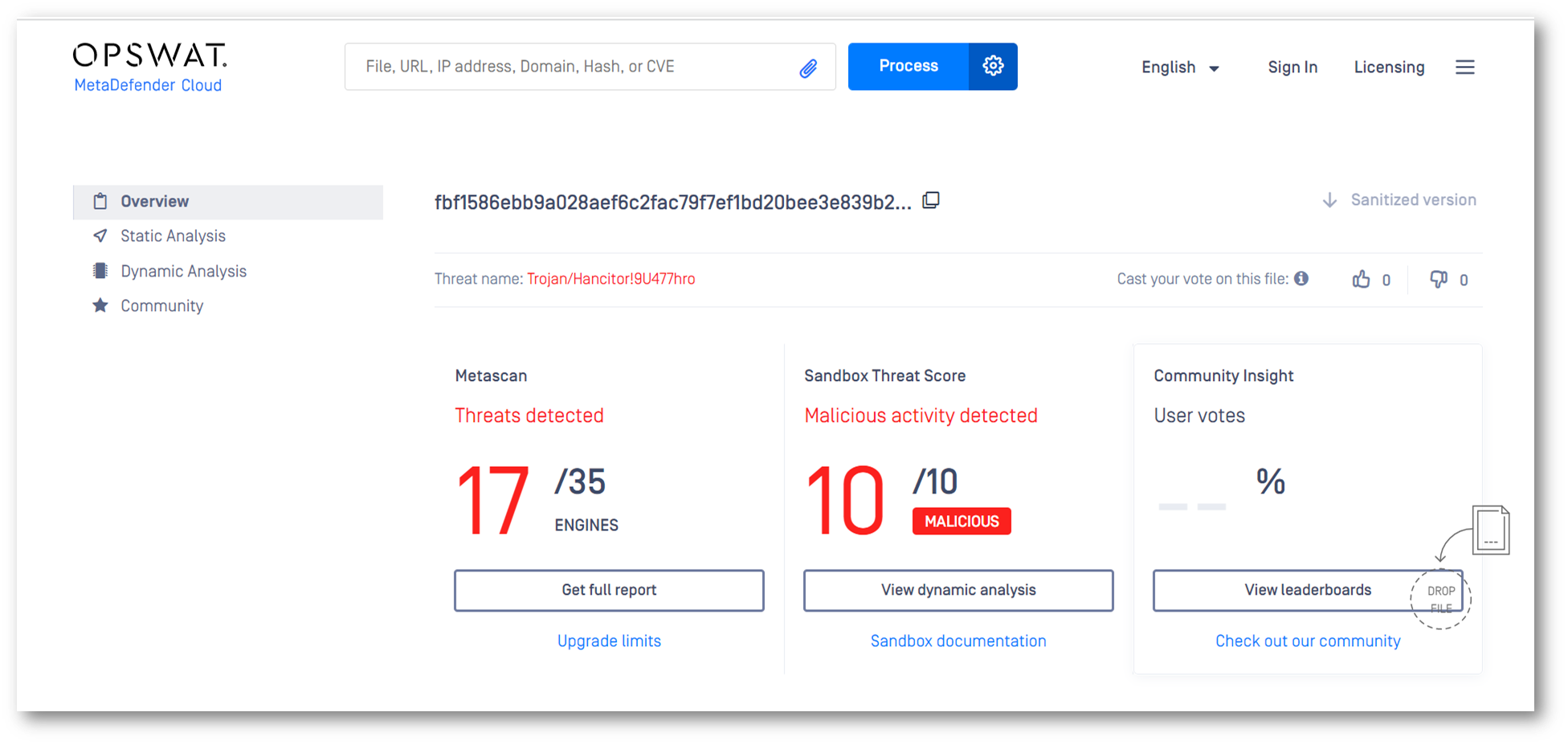

掃描惡意MS Word檔 OPSWAT MetaDefender,只有 17/35 個防病毒引擎發現了威脅。這明確表明,使用單個或幾個AV引擎進行掃描不足以保護您的組織和使用者。具有規避策略的高階惡意軟體可以繞過傳統防禦。單個防病毒引擎可以檢測 40%-80% 的惡意軟體。 OPSWAT Metascan 允許您在本地和雲中使用 30 多個反惡意軟體引擎快速掃描檔,以實現超過 99% 的檢測率。

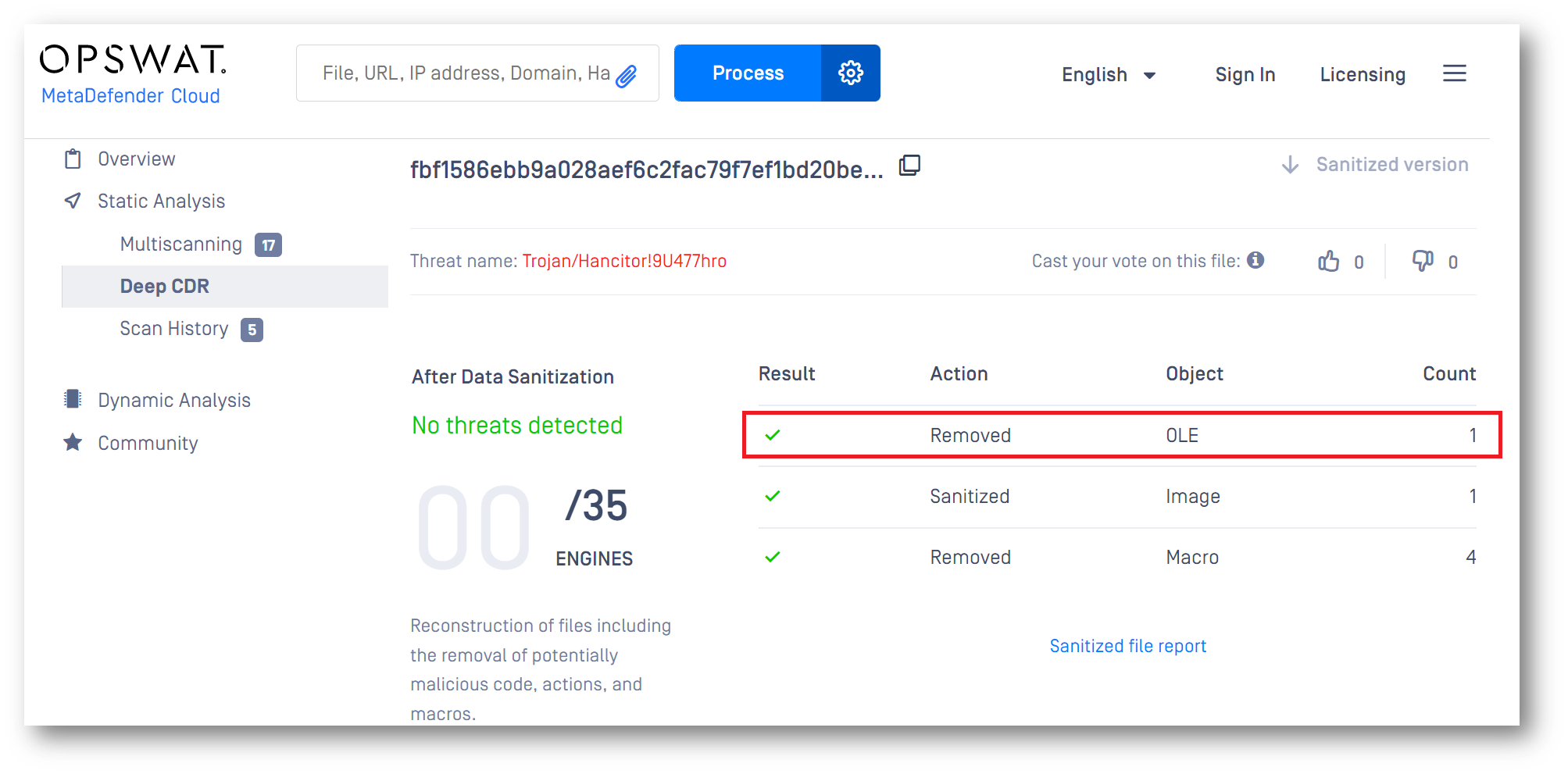

然而,確保您的組織和使用者免受複雜攻擊及零日攻擊侵害的最佳方法,是透過Deep CDR™ 技術對所有檔案進行淨化處理。檔案在進入淨化系統時會經過評估與驗證,以確保檔案類型與一致性。接著,所有檔案元素將被拆解為獨立組件,並移除或淨化潛在的惡意元素。透過提供詳細的淨化報告,Deep CDR™ 技術還讓管理員無需額外的分析工具,即可分析惡意軟體的行為。 以下我們將示範 Deep CDR™ 技術如何移除檔案中的所有潛在威脅,並向使用者提供安全無虞的檔案。

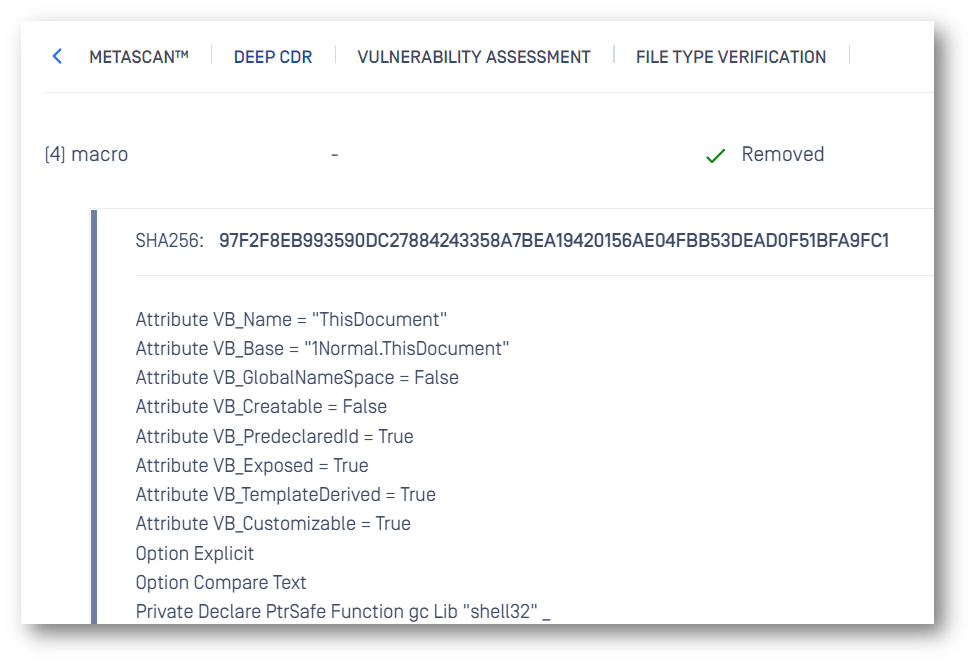

透過 Deep CDR™ 技術分析這份惡意 Word 文件後,我們發現了數個活躍元件,包括一個 OLE 物件和四個巨集。我們對程式碼進行去混淆處理後,發現其試圖執行 (C:\Windows\System32\rundll32.exeC:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG)。

如清理結果所示,檔案案中的所有活動內容均已從檔案中刪除。其中一個嵌入物件(OLE 物件)會將 Hancitor 木馬(ier.dll 檔)安裝到使用者的電腦上(一旦他們無意中啟動它),如果它在到達使用者之前沒有被中和。

為了保護他們的網路,任何組織都必須確保發送給其內部員工的所有檔/電子郵件都是安全的,同時確保檔的可用性。我們在幾毫秒內提供具有最大可用性的安全檔,因此您的工作流程不會中斷。

透過對每個檔案進行消毒並移除任何潛在的嵌入式威脅,Deep CDR™ 技術能有效「解除」所有基於檔案的威脅,包括:已知與未知的威脅;複雜且具備沙箱感知能力的威脅;以及配備惡意軟體規避技術的威脅,例如完全無法偵測的惡意軟體、VMware 偵測技術、混淆技術等。

進一步了解Deep CDR™ 技術, 或諮詢OPSWAT 專家,以找出最能防範零日攻擊及進階隱匿型惡意軟體的最佳資安解決方案。

1. Hancitor 是一個惡意軟體下載器,它為其他病毒滲透打開“後門”。

2. Cobalt Strike 是一種遠端存取工具,已被網路犯罪分子用於提供後續惡意軟體。

3. FickerStealer 是一種資訊竊取惡意軟體,旨在提取敏感資訊。