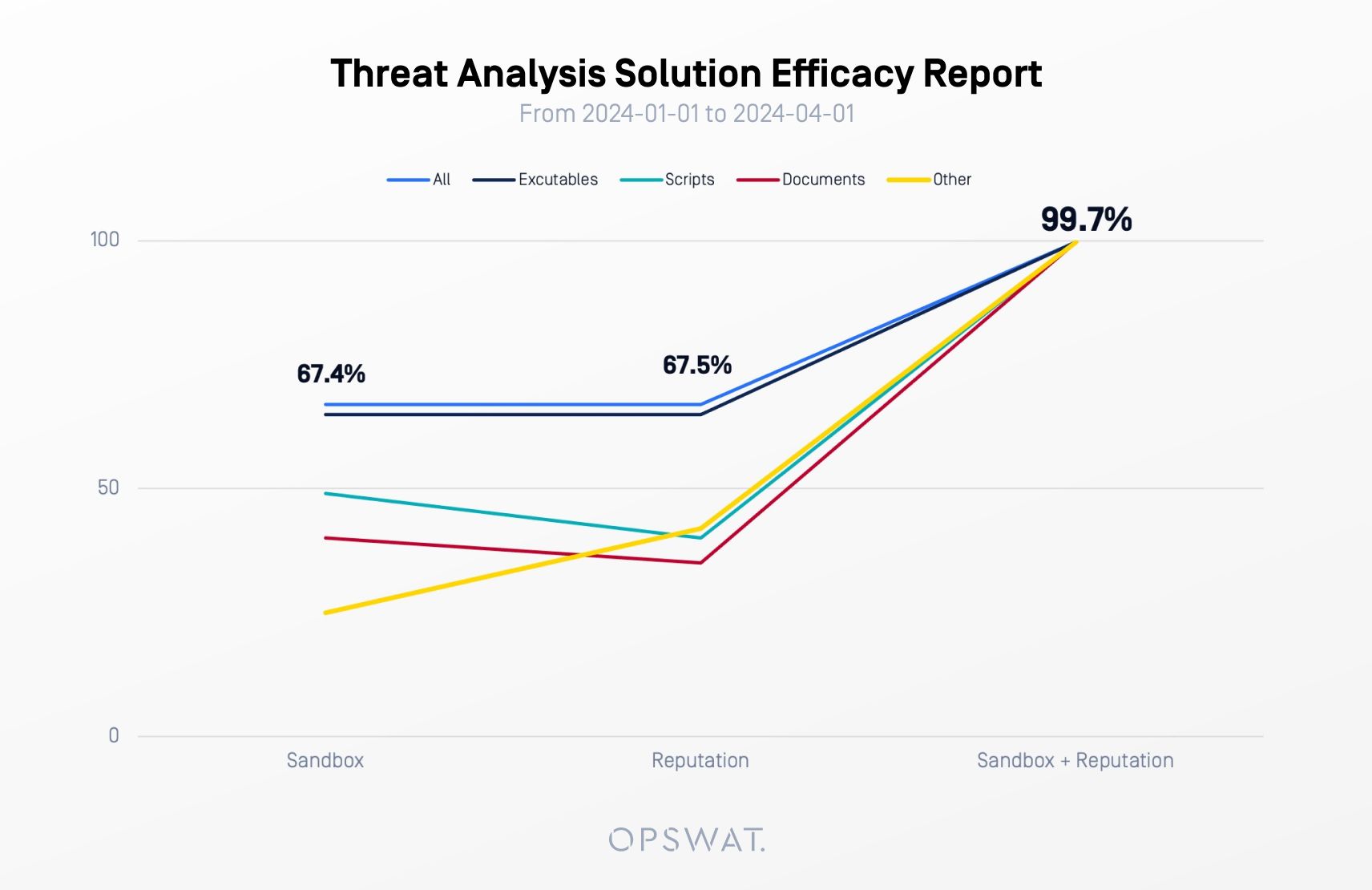

我們欣喜地推出網路安全韌性的最新里程碑MetaDefender v2.0.0。此版本不僅帶來更新的用戶介面,更搭載強大功能MetaDefender 效能提升至近100%——整體效能提升逾30%。

新的UX設計 Filescan.io 代表了向前邁出的重要一步,將美學吸引力與增強的功能融為一體。新的、回應速度更快的UI以使用者至上的方法為中心,併為新功能奠定了面向未來的基礎。

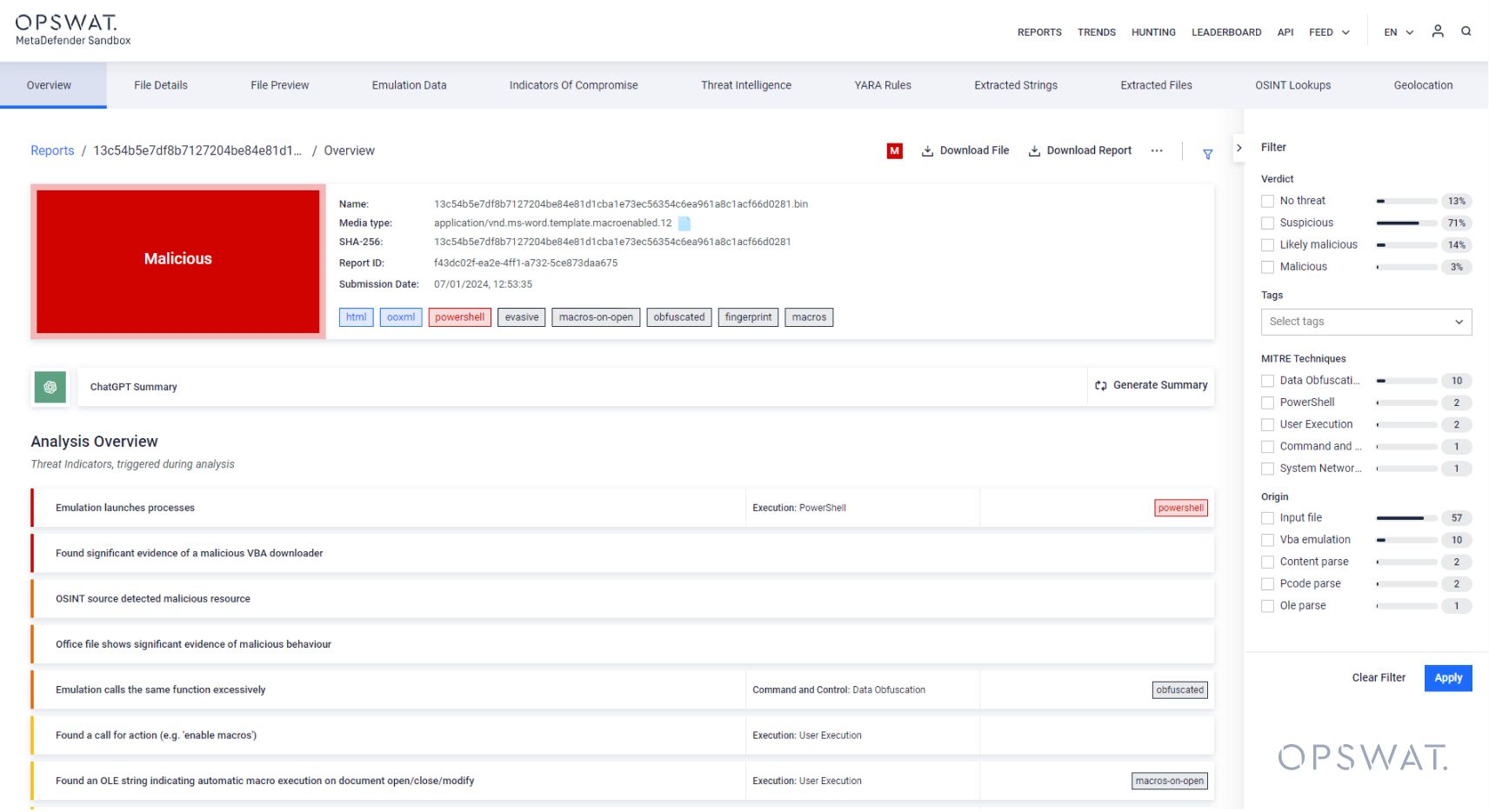

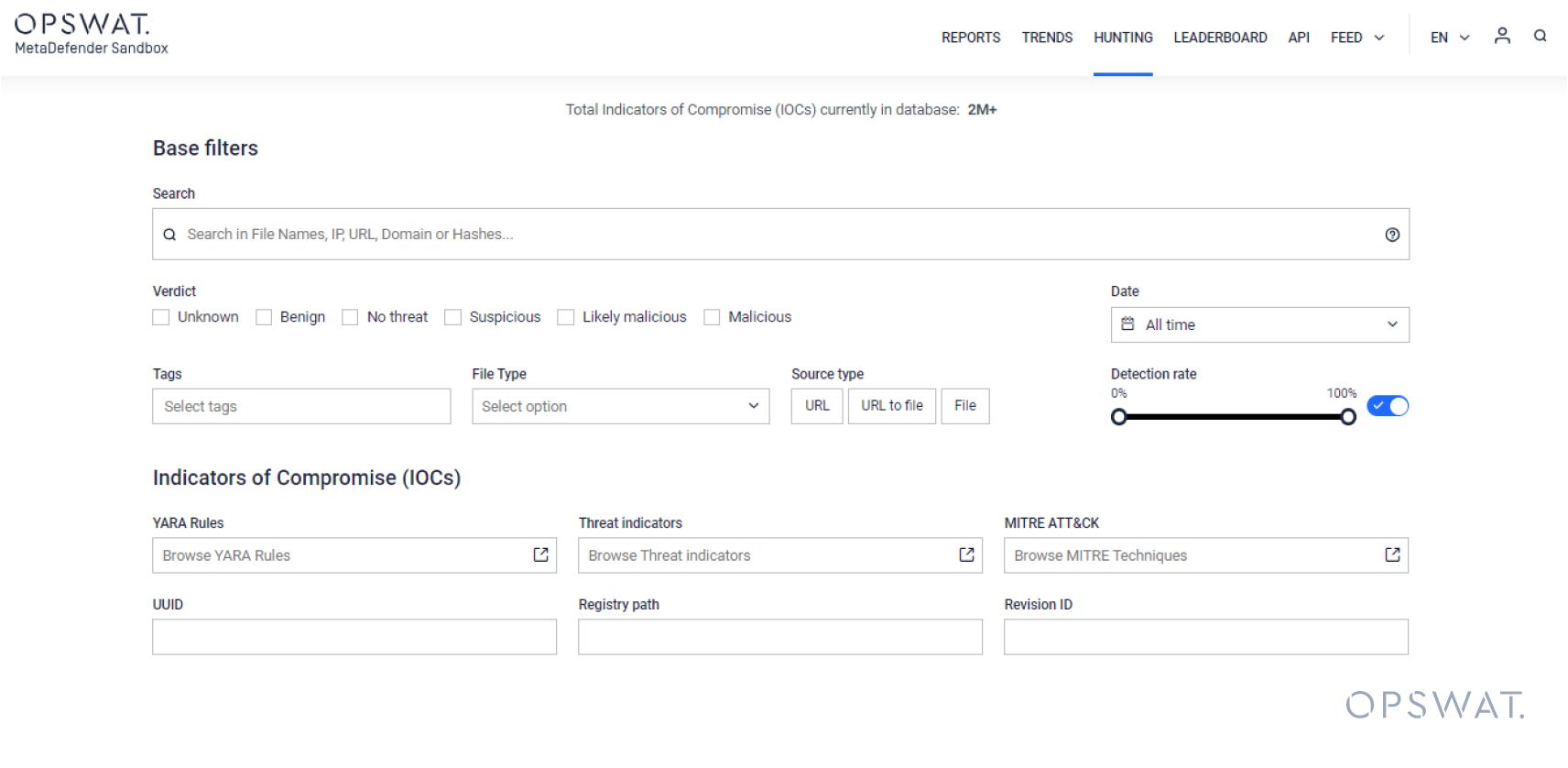

新的簡化用戶介面

1.乾淨清新的使用者介面,統一的用戶介面 OPSWAT 查看並刷新了報表設計。可以過濾最有趣的指標,以便使用者可以專注於最重要的資訊。

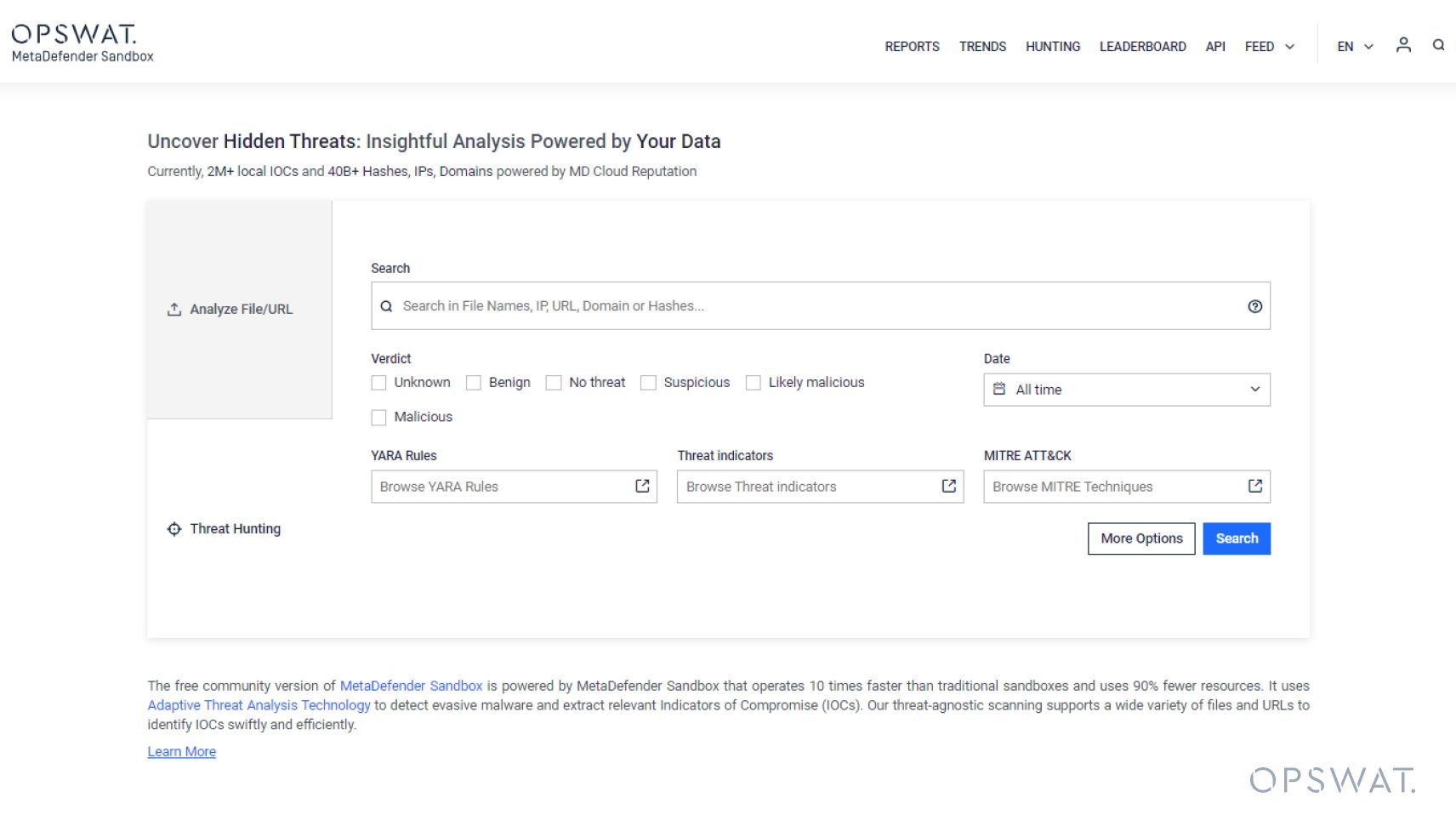

2.在首頁提供威脅獵取與分析功能,並簡化導覽,使用起來毫不費力。

威脅獵人可以使用最常見的篩檢程式輕鬆訪問威脅獵人頁面的簡化版本。此頁面易於使用,具有新的組合搜索欄位,用於名稱、IP、域和哈希。許多過濾器允許多個值,YARA規則的更複雜和精確的篩檢程式,以及威脅指示器和MITRE ATT&CK技術和策略。

支援 沙箱 在離線系統上安裝

以前 沙箱 安裝需要 Internet 連接,但現在可以使用預構建的安裝包*在離線系統上運行安裝過程。

離線安裝程式的特點和優勢 沙箱

誰從中受益 沙箱 v.2.0.0 版?

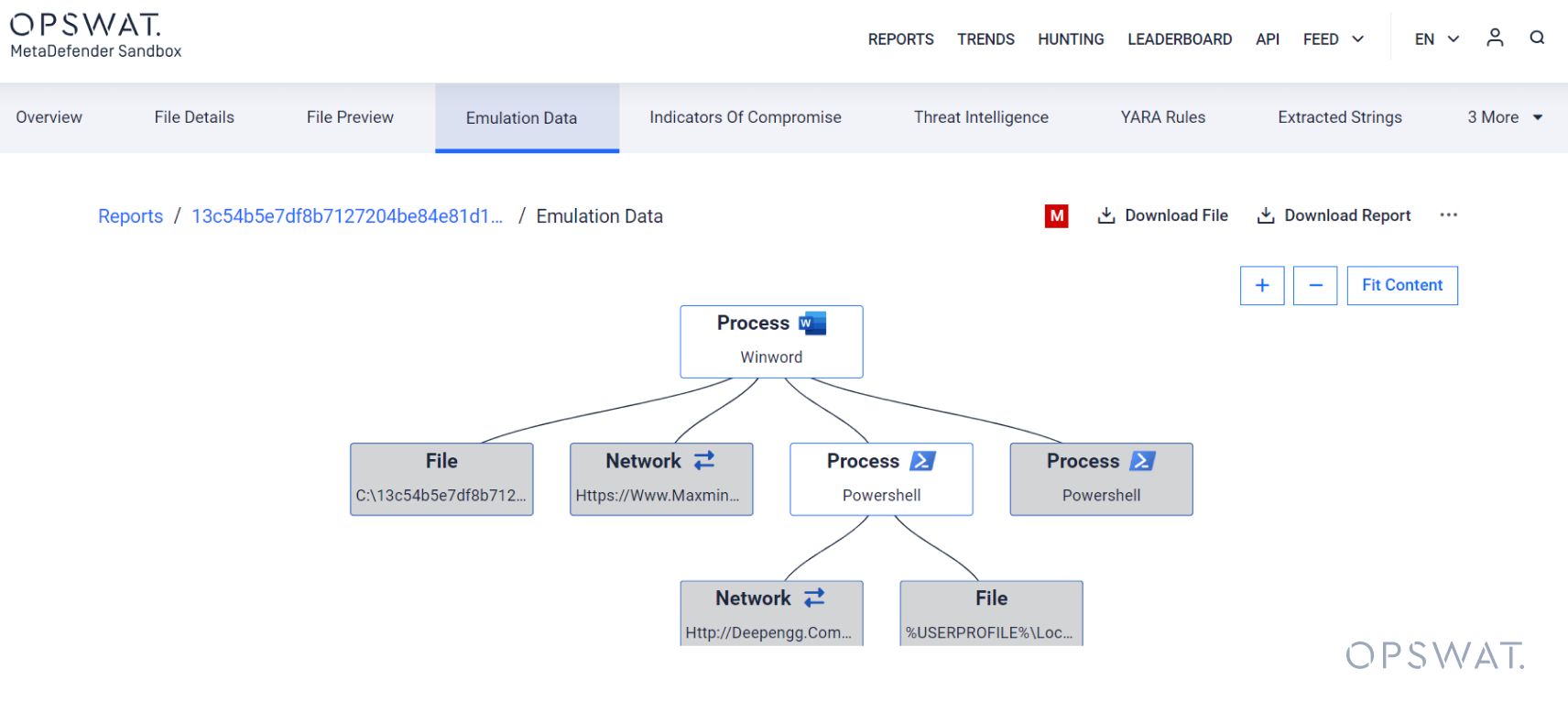

增強了 MSI、LNK、AutoIT 和 ODF 檔的元數據和行為資訊提取

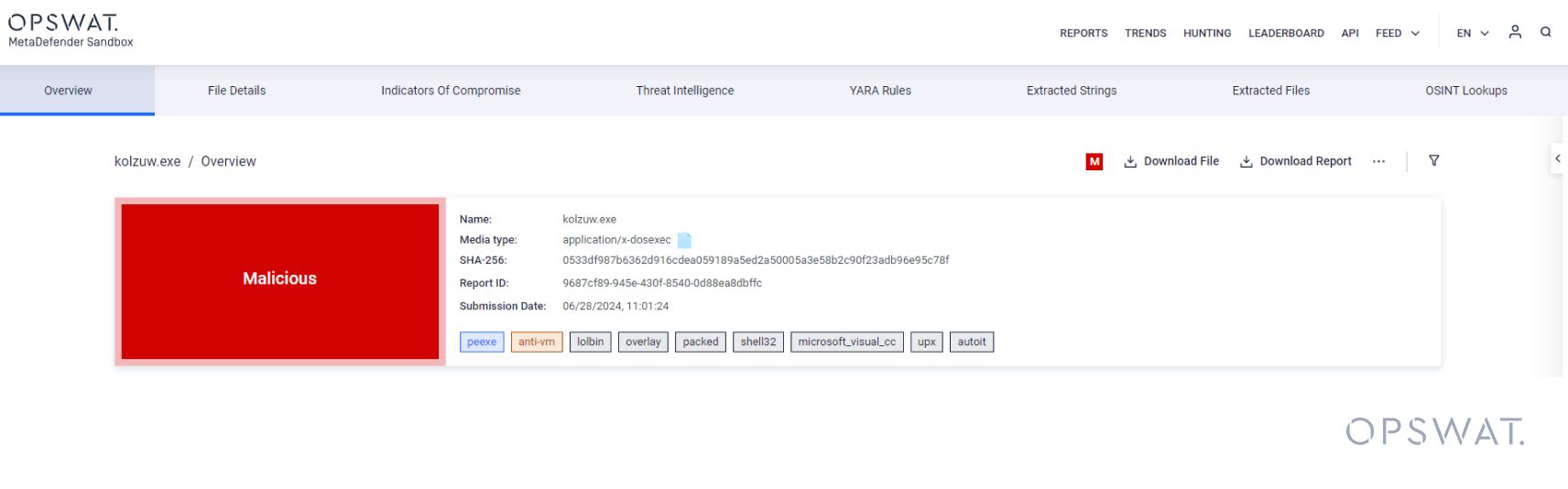

隨著惡意軟體作者的不斷創新,透過更複雜的方法(如 MSI 安裝程式和 LNK 快捷方式)分發惡意代碼變得越來越普遍。傳統的沙箱環境可能無法提取所有資訊並完全處理這些檔案類型,從而導致威脅檢測和分析方面的差距。

此範例演示了我們現在如何為根輸入檔案應用相應的 AutoIT 標記:

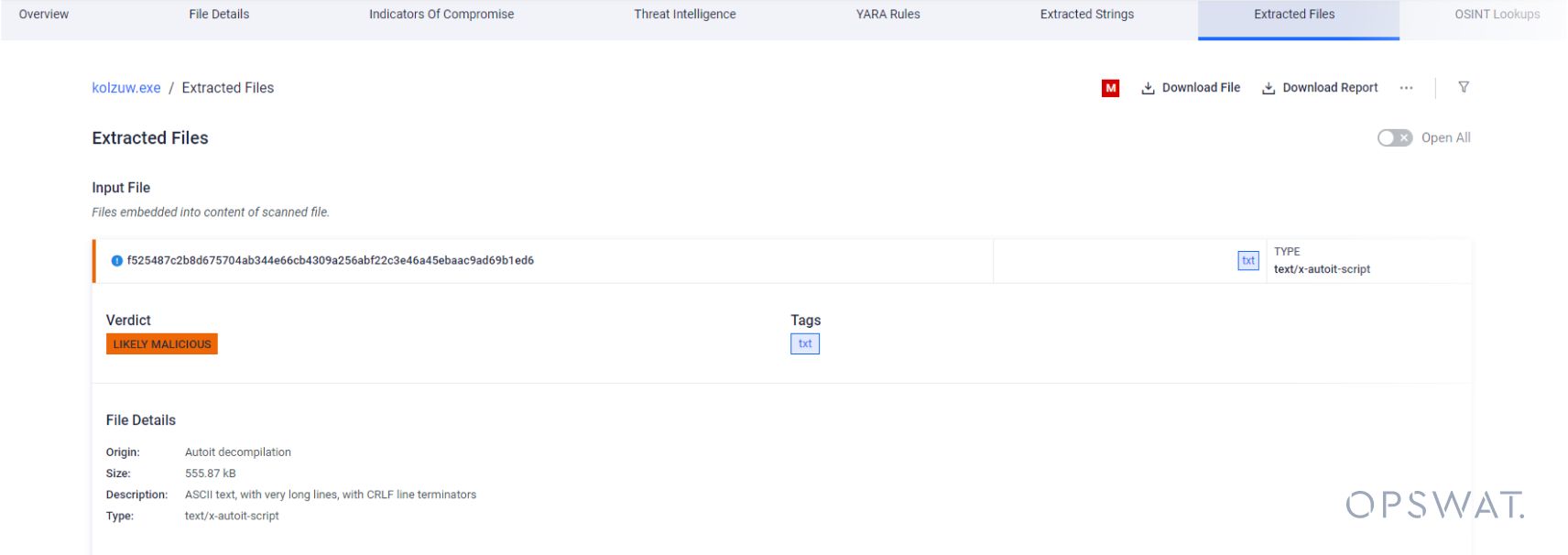

然後,我們可以看到 AutoIT 腳本是從同一個 PEEXE 輸入檔中提取並逆向編譯為純文字的:

改進了已支援的檔案類型的指示器和檢測

在眾多新增指標中,我們納入Office文件圖示與PEEXE圖示的相似度比對。駭客常利用文件圖示與副檔名偽裝可執行檔案類型。MetaDefender Dhash(專為圖像設計的相似度雜湊演算法),標記出被用於可執行檔案的此類圖示。

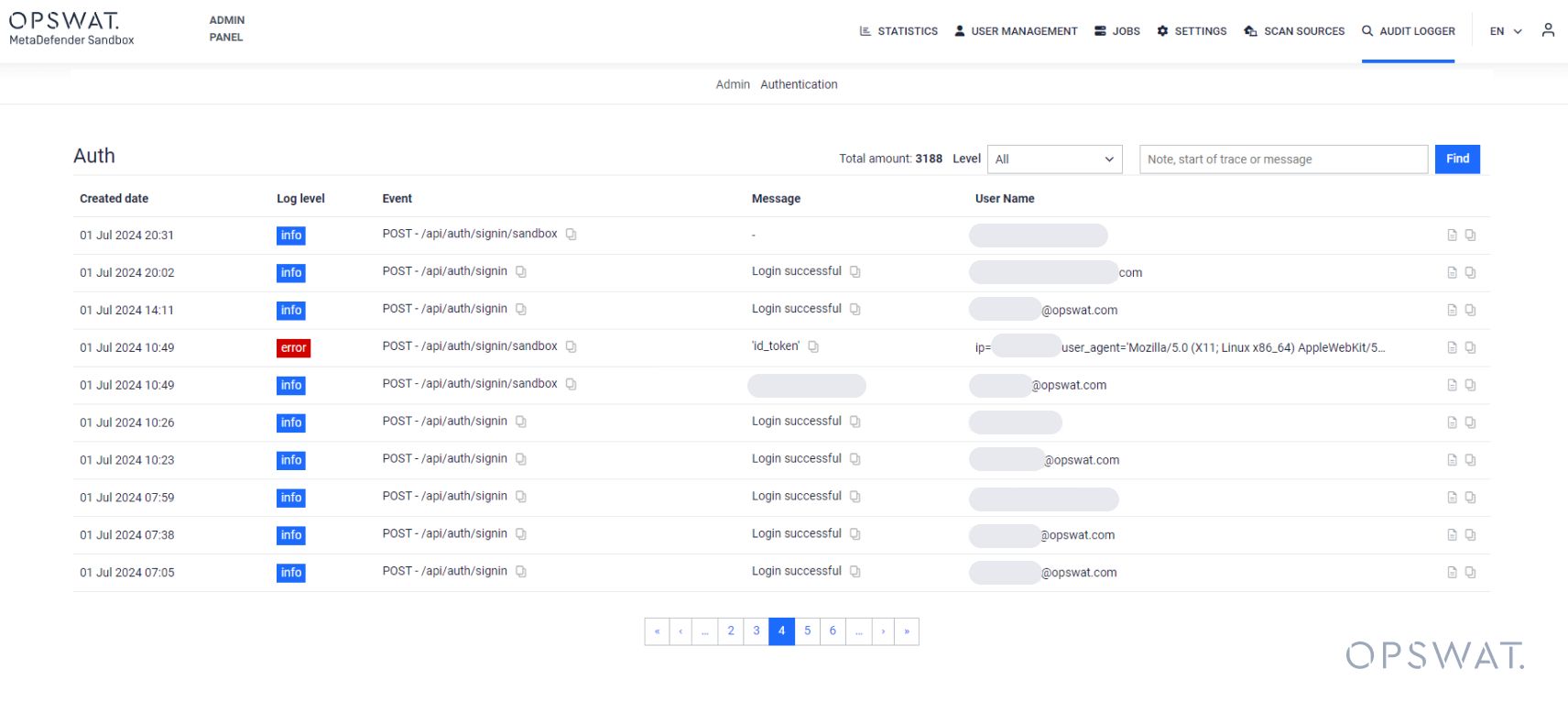

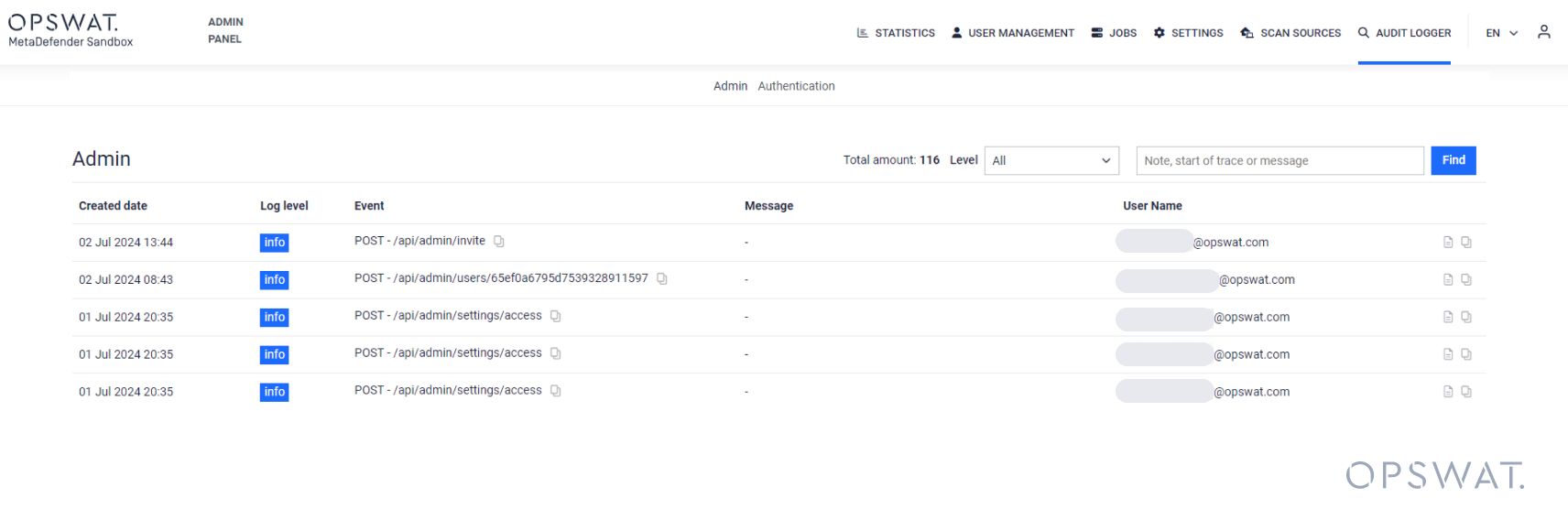

管理員設置和使用者身份驗證的審計軌跡記錄框架

新的審計軌跡記錄功能可捕獲系統中發生的事件。這些事件包括設置更改、登錄和註銷,以及操作是成功還是失敗的寄存器。審計記錄器捕獲事件、負責該事件的使用者、發生錯誤時的錯誤消息以及適用的前後狀態

審計軌跡的類型

有多種類型的審計軌跡,每種類型的審計軌跡都記錄系統的特定元件的事件。

管理員設置

管理員審核記錄器記錄管理員面板上發生的任何事件,包括更改設置;創建、修改或刪除使用者或組;等。

使用者身份驗證

身份驗證審核記錄器會記錄任何登錄和註銷事件。