大多數資安團隊都在以錯誤的方式掃描檔案庫

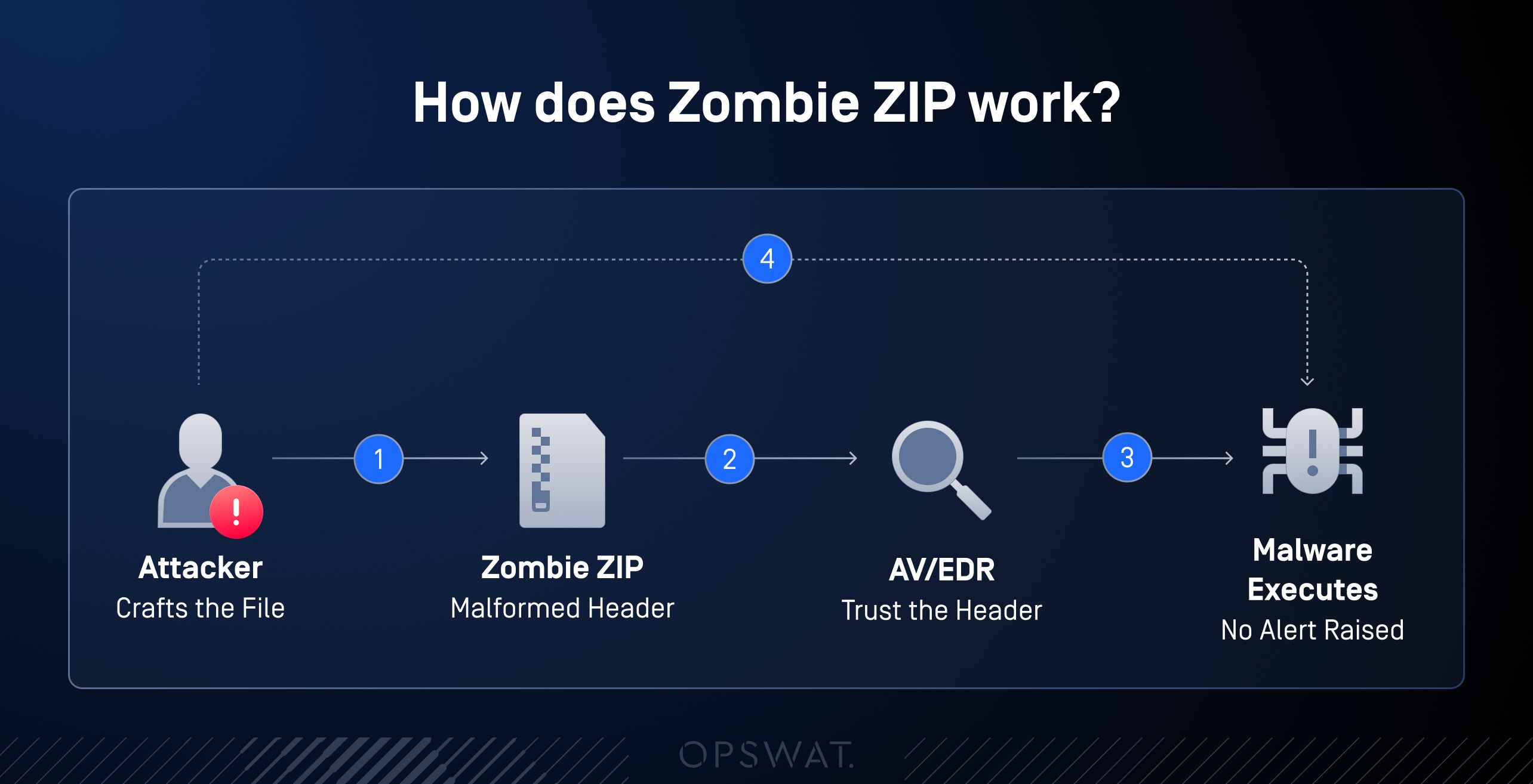

若詢問大多數資安團隊如何處理收到的 ZIP 檔案,你會得到相同的答案:「我們會掃描它們。」他們的意思是,其惡意軟體防禦或 EDR 解決方案會讀取壓縮檔的標頭、解壓縮內容,並掃描已知的威脅。問題在於,大多數掃描引擎都會信任壓縮檔對自身的聲明。攻擊者多年來早已懂得如何利用這項假設。

2026 年初,研究人員公佈了一種名為「Zombie ZIP」的技術細節(追蹤編號為CERT/CC 安全通報 VU#976247及CVE-2026-0866),展示了如何透過刻意篡改的 ZIP 壓縮檔,繞過 98% 的反惡意軟體引擎。 這種規避機制無需利用零日漏洞或國家級駭客工具,僅需一個十六進位編輯器,以及對多數安全工具解析壓縮檔元資料時處理方式過於寬鬆的理解即可。

什麼是 Zombie ZIP

「殭屍 ZIP」(Zombie ZIP)是一種利用 ZIP 壓縮檔格式結構不一致性的規避技術。它並非依賴特定應用程式或作業系統的漏洞,而是濫用 ZIP 規範本身,在壓縮檔的宣告結構與實際內容之間製造差異,從而使其能夠繞過跨平台的掃描器。

標準的 ZIP 壓縮檔會使用一個名為「壓縮方法」(Compression Method)的標頭欄位,用以標示儲存資料的編碼方式。當 Method=0 時,表示資料以未壓縮形式儲存;而 Method=8 則表示採用 DEFLATE 壓縮。Zombie ZIP 會刻意將此欄位設定為 Method=0,即使其有效載荷實際上仍採用 DEFLATE 壓縮。CRC-32 校驗和是針對未壓縮資料計算的,而非針對壓縮檔中實際儲存的壓縮位元組。

結果是產生了一個檔案庫,其聲明結構與實際內容不符。大多數安全工具缺乏驗證此差異的機制。

Zombie ZIP 是如何執行規避的

當安全掃描器遇到「殭屍 ZIP」檔案時,它會從檔案標頭讀取宣告的壓縮方式,將有效載荷視為原始未壓縮位元組,並對這些位元組進行掃描以查找已知的惡意簽名。由於有效載荷實際上是使用 DEFLATE 壓縮的,掃描器讀取到的高熵壓縮資料並未與任何簽名匹配。因此,它會判定該檔案為乾淨,並放行該檔案。

攻擊者在目標系統上的載入程式運作方式有所不同。它會忽略宣告的方法欄位,強制將資料流解壓縮為 DEFLATE 格式,並完整還原有效載荷。

- 攻擊者將 ZIP 標頭設定為 Method=0(STORED),但實際載荷仍維持 DEFLATE 壓縮格式。此外,CRC-32 校驗和也刻意設定為不匹配的值。

- 防病毒(AV)或進階威脅防禦(EDR)掃描器讀取到 Method=0,將有效載荷視為原始位元組,僅偵測到壓縮雜訊,未匹配任何簽名,並回傳「無異常」的判定結果。

- 一個由攻擊者控制的自訂載入器會忽略宣告的方法,強制解壓縮 DEFLATE 流,並復原完整的有效載荷以供執行。

- 載荷在終端裝置上展開——無論是勒索軟體、遠端存取工具(RAT)或憑證竊取程式——而所有邊界掃描器均將該檔案判定為乾淨。系統未觸發任何警報。

大多數掃描引擎都會無條件信任壓縮檔的元資料。它們處理的是檔案聲稱的類型,而非其實際內容。這種假設不僅限於 ZIP 格式,更是攻擊者在多種壓縮檔格式中加以利用的漏洞。

宣告的格式與實際格式不符

Zombie ZIP 是「格式混淆」這種更廣泛攻擊類別的一個例子。攻擊者通常會:

- 將可執行檔的名稱變更為無害的副檔名(例如:.exe 改為 .pdf,.js 改為 .txt)

- 嵌入同時符合兩種不同格式規範的多語言檔案

- 使用許多掃描程式會完全跳過的冷門或舊版壓縮格式(例如 RAR4、ACE、ARJ,以及帶有非標準標頭的 7z)

- 將檔案嵌套在其他檔案中,以耗盡掃描器的遞迴限制

- 僅對元資料進行適度的篡改,使其無法被掃描,導致許多工具會默默放行該檔案,而非將其攔截

這些技術無一例外都利用了同一個根本弱點:依賴檔案自身聲稱的類型,而非對其實際結構進行深入驗證。

一旦滲透進去會發生什麼事

CERT/CC VU#976247 正式確認,檔案掃描層存在結構性盲點,此漏洞目前已在實際運作的勒索軟體及遠端存取工具(RAT)攻擊活動中遭到利用。

一個能通過外圍檢測的「殭屍 ZIP」檔案,可在不觸發警報的情況下,將勒索軟體釋放程式、遠端存取工具或憑證竊取程式傳送至終端裝置。在檔案不斷跨越信任邊界的領域中——例如處理客戶文件的金融服務業、接收保險表格的醫療保健系統,以及處理承包商提交文件的政府機關——此類風險始終存在,且在傳統掃描下難以察覺。

如何偵測與防範「殭屍 ZIP」

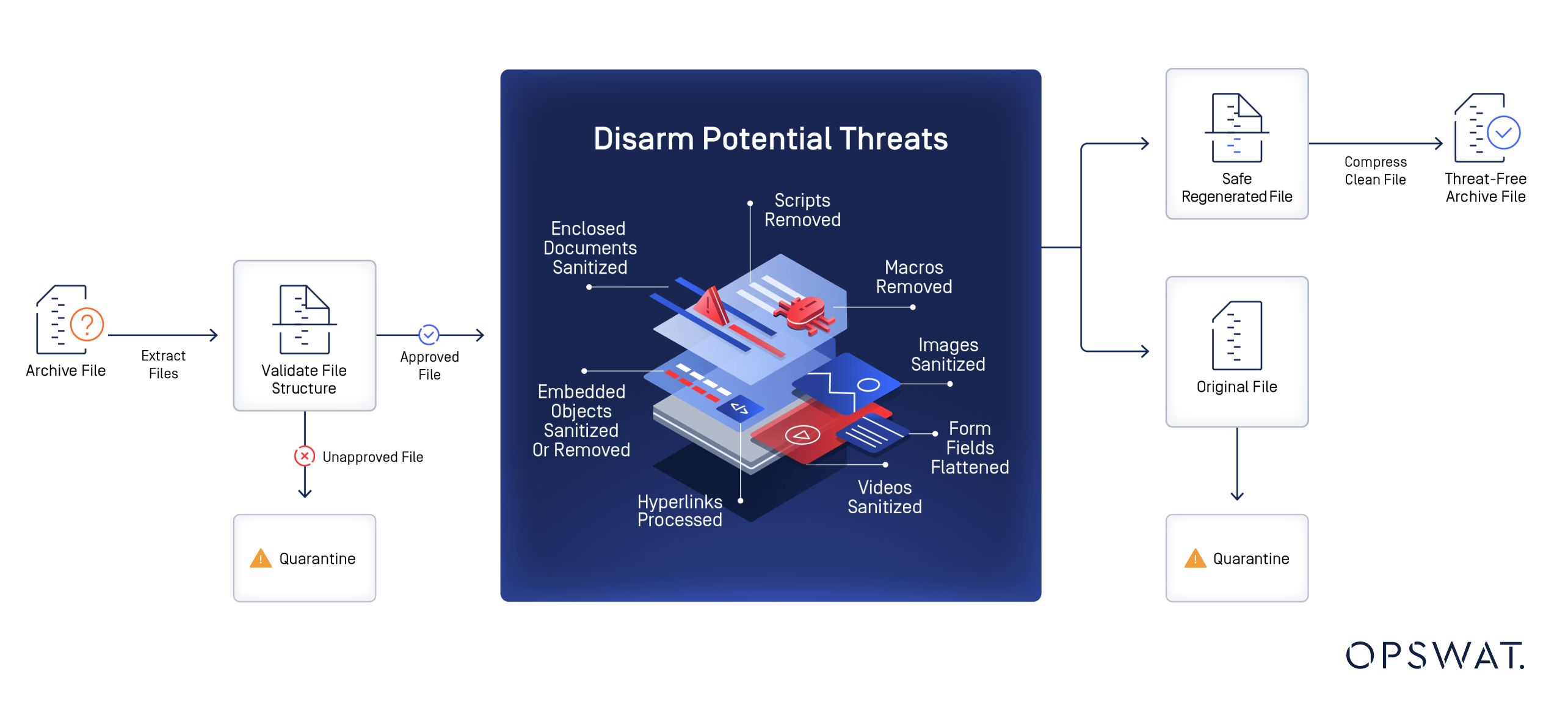

偵測到格式錯誤的壓縮檔固然有用,但僅靠偵測是不夠的。最有效的應對措施是將壓縮檔重建納入清理流程中。

該平台並不會直接信任收到的壓縮檔,而是將其內容解壓縮至受控環境中,檢查每個解壓縮的檔案,並根據已驗證的內容重新建立一個乾淨的壓縮檔。輸出檔是從頭開始生成,並附有準確且格式正確的元資料。

此方法可消除「殭屍 ZIP」攻擊途徑。由於標頭是由淨化引擎所生成,因此不存在任何會誤導掃描器的畸變標頭。原始壓縮檔是否宣告 Method=0 或使用 DEFLATE 壓縮皆無關緊要,因為重建過程必須先成功解壓縮。若有效載荷無法透過符合標準的解壓縮工具解壓縮,則會被攔截,而非放行。

透過OPSWAT MetaDefender Core™實現分層防護

要抵禦「殭屍 ZIP」及檔案格式混淆攻擊,僅靠單一檢測方法是不足的。MetaDefender Core 依序Core 三項技術:檔案類型偵測、壓縮檔解壓縮,以及 Deep CDR™ 技術。每項技術皆針對威脅的不同面向進行處理,三者結合能彌補基於簽名的掃描所無法填補的結構性漏洞。

檔案類型偵測是驗證的第一步。它不會直接信任宣告的檔案副檔名或標頭,而是透過「魔術位元組分析」、具格式辨識能力的解析,以及經過訓練可識別偽造或不符類型的人工智慧模型,來分析檔案的實際位元組結構。在「殭屍 ZIP」檔案中,宣告的 Method=0 與壓縮載荷的高熵內容在結構上存在不一致,而這種不符現象在此階段即可被偵測到。

「檔案解壓縮」功能會直接處理實際的資料流,而非依賴已宣告的元資料。該功能會成功提取內容以進行逐檔掃描,或因 CRC 校驗碼不符而標記該檔案為無法解壓縮。透過可配置的政策,可決定解壓縮失敗時是否應觸發阻擋,而非靜默通過。

Deep CDR™ 技術會對每個提取的檔案進行淨化處理,並根據經過驗證的輸出結果重建壓縮檔。該技術能移除潛在的惡意動態內容(包括巨集、嵌入式腳本及漏洞利用程式碼),同時保留文件的可用性。最終產出的壓縮檔完全由淨化引擎生成,因此不會繼承原始檔案中的結構錯誤。

關鍵要點

- 在進行掃描前,請先驗證檔案類型。Zombie ZIP 正是利用了「宣告的檔案類型等同於實際檔案類型」這項假設。檔案類型偵測功能會在執行任何簽名掃描之前,先偵測到結構上的不符。

- 在做出決定前請先解壓縮。若未解壓縮檔案內容便進行掃描,等同於掃描容器而非內容。解壓縮檔案可揭露其內部實際內容,以便進行逐檔檢查。

- 重建,而非僅進行檢查。Deep CDR™ 技術會對每個檔案進行消毒,並從頭重建壓縮檔。由於原始壓縮檔的元資料均未被保留,因此輸出檔不會包含任何結構異常的問題。

- 應將解壓縮失敗視為阻擋條件。對於無法被符合標準的解壓縮工具解壓縮的「殭屍 ZIP」檔案,應予以阻擋並標記,而非默默地將其當作損壞檔案放行。

- 請配置您的平台,而不僅僅是簽名規則。Zombie ZIP 設計上便能規避基於簽名的掃描。對此的解決方案是透過工作流程配置,在檔案進入環境的每個環節強制執行解壓縮、類型驗證及淨化處理。