APT(進階持續性威脅)的運作方式有別於典型的網路攻擊。它們不採取大規模的攻擊行動,而是仰賴精準鎖定目標、精心設計的誘餌,以及專為融入日常工作流程而設計的惡意軟體。攻擊者經常將文件作為攻擊工具,將有效載荷隱藏在合法工具中,並特別設計攻擊手法以規避傳統的基於簽名的防禦機制。

為了說明這些威脅仍可被偵測出來,我們分析了五個針對中東、伊朗、巴基斯坦及南亞地區政府、國防、金融與製造業環境的真實 APT 案例。在每個案例中MetaDefender 皆透過其整合威脅聲譽、自適應沙箱、威脅評分及機器學習相似度搜尋的統一零日漏洞偵測管道,成功偵測並分析了這些攻擊。

為何針對性進階持續性威脅(APT)至關重要

針對性的 APT 攻擊行動旨在滲透特定組織,而非廣泛傳播。此類網路攻擊通常鎖定政府機構、關鍵基礎設施、金融機構及工業部門,因為在這些領域,竊取情報或造成運作中斷可能具有戰略價值。

與常見的惡意軟體不同,APT 攻擊經過精心設計,旨在規避傳統的防禦機制。攻擊者經常利用標靶式釣魚文件、分階段傳遞有效載荷,以及專門用於繞過基於簽名的偵測或自動化分析系統的技術。

這種日益精進的技術,正是組織機構將行為分析與零日漏洞偵測列為優先事項的原因之一。安全團隊越來越需要掌握檔案在執行過程中的行為表現,而不僅是靜態分析時的表象,藉此揭露那些刻意設計成隱匿自身的威脅。

五個真實世界的 APT 案例

攻擊 #1:針對政府機構的魚叉式網路釣魚攻擊

上下文

APT34(亦稱 OilRig)是一個涉嫌與伊朗政府有關聯的威脅組織,活躍至今已逾十年。該組織以針對中東地區政府、能源及金融機構發動定向網路間諜行動而聞名,通常透過精心製作的魚叉式網路釣魚電子郵件來取得初始存取權限。

威脅情報報告顯示,APT34 經常利用惡意文件來傳送客製化惡意軟體,並維持對受害者環境的長期存取權限。這些攻擊行動旨在讓收件者誤以為是例行公事,同時卻在暗中部署用於監控和資料蒐集的工具。

攻擊概覽

在此案例中,攻擊者透過一封針對政府及海事組織的魚叉式網路釣魚電子郵件,散佈了一份惡意 Microsoft Word 文件。該檔案的標題以阿拉伯文標示,內容主題圍繞海軍艦艇的戰備狀態,顯示其設計意圖在於讓區域內的軍事或外交收件人誤以為該文件與自身相關。

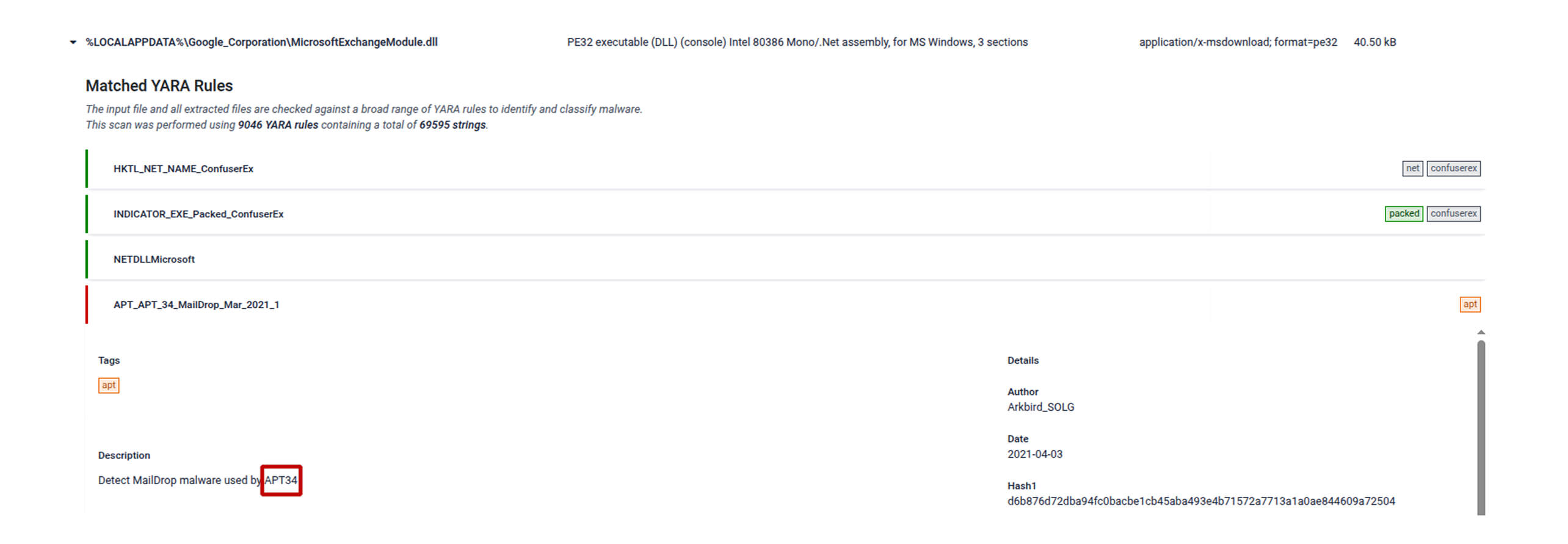

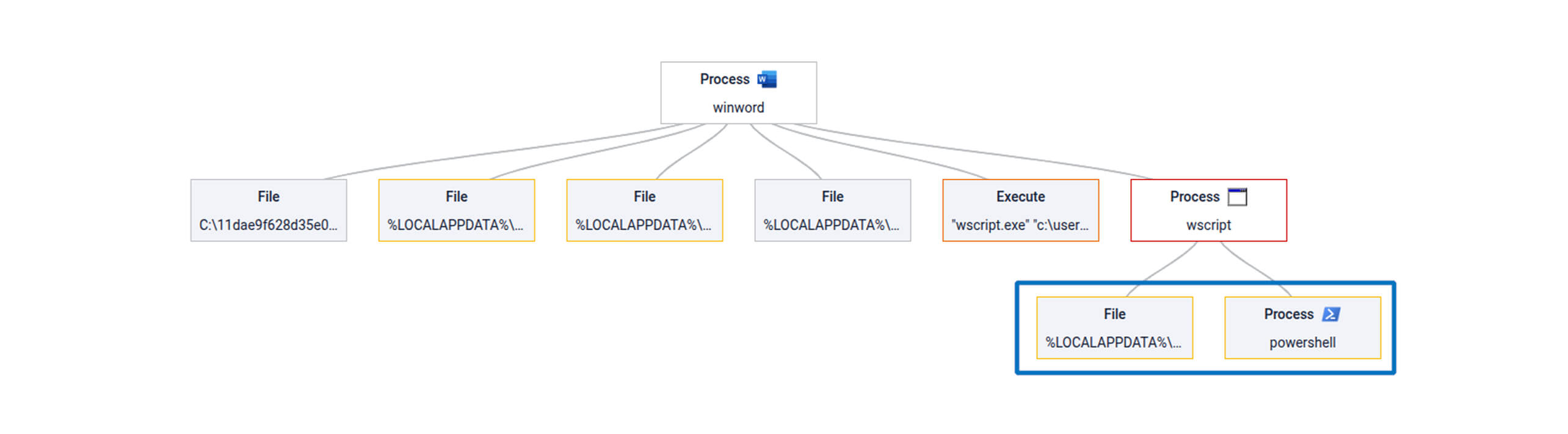

開啟文件時,系統會提示使用者啟用巨集。一旦啟用,該巨集便會建立一個偽裝成合法 Google 相關資料夾的目錄,並將其他檔案釋放到系統中。隨後,該巨集會執行一個小型 VBA 腳本,該腳本利用 PowerShell 和 .NET 反射機制,載入兩個屬於 Karkoff 惡意軟體家族的 DLL 有效載荷。

產業警示

此次攻擊凸顯了攻擊者持續利用基於文件的魚叉式網路釣魚手法,以滲透敏感環境。政府機關、外交組織及海事機構仍經常成為攻擊目標,因為其掌握的資訊具有戰略情報價值。

這些領域的安全團隊應將基於文件的威脅視為主要的入侵途徑。即使僅有一份透過電子郵件傳送的惡意檔案,也可能成為更大規模間諜行動的入侵入口。

如欲進一步了解此攻擊事件並查閱完整分析報告,請參閱OPSWAT 報告。

攻擊 #2:利用受保護巨集進行的魚叉式網路釣魚攻擊

上下文

攻擊概覽

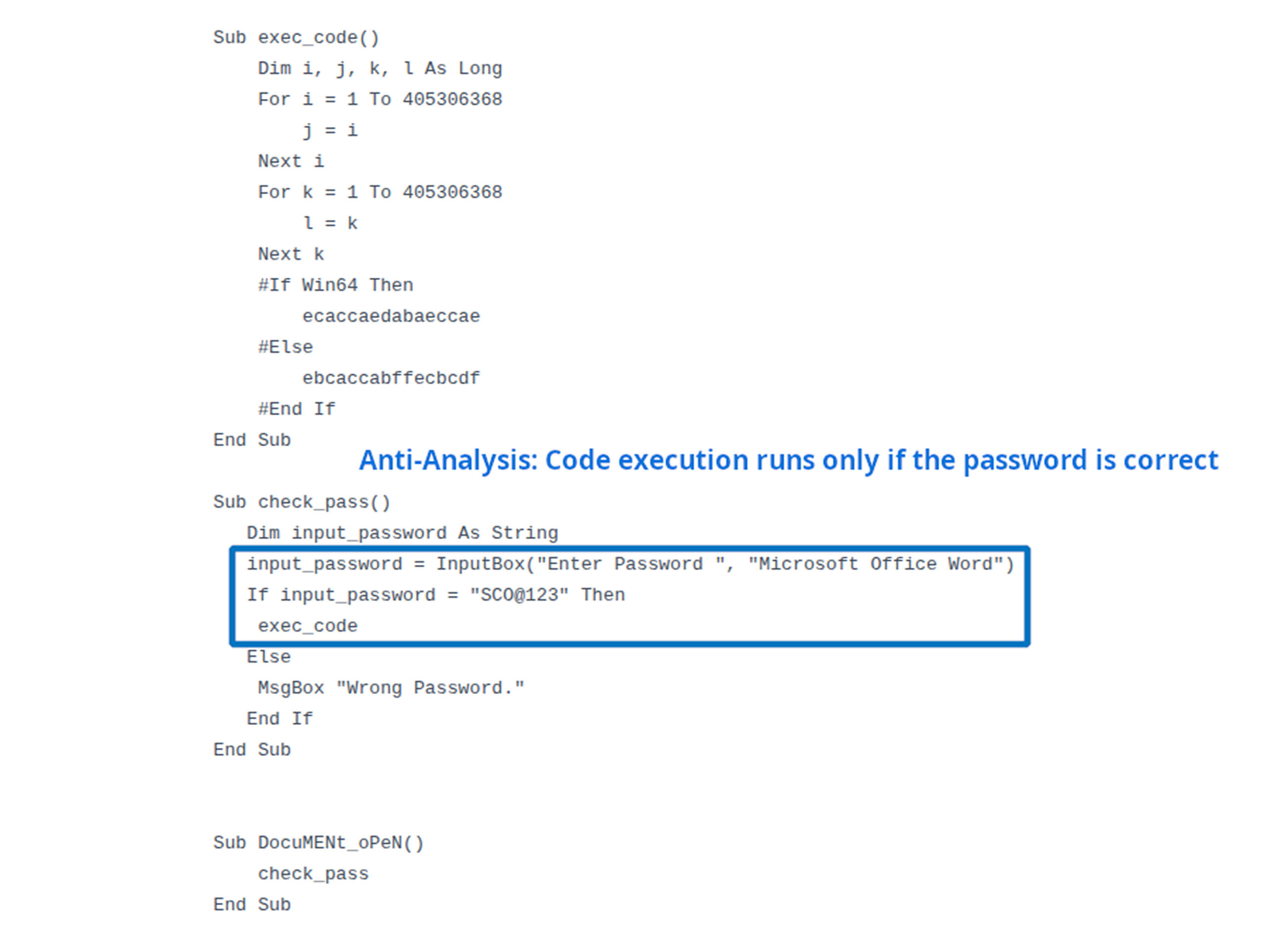

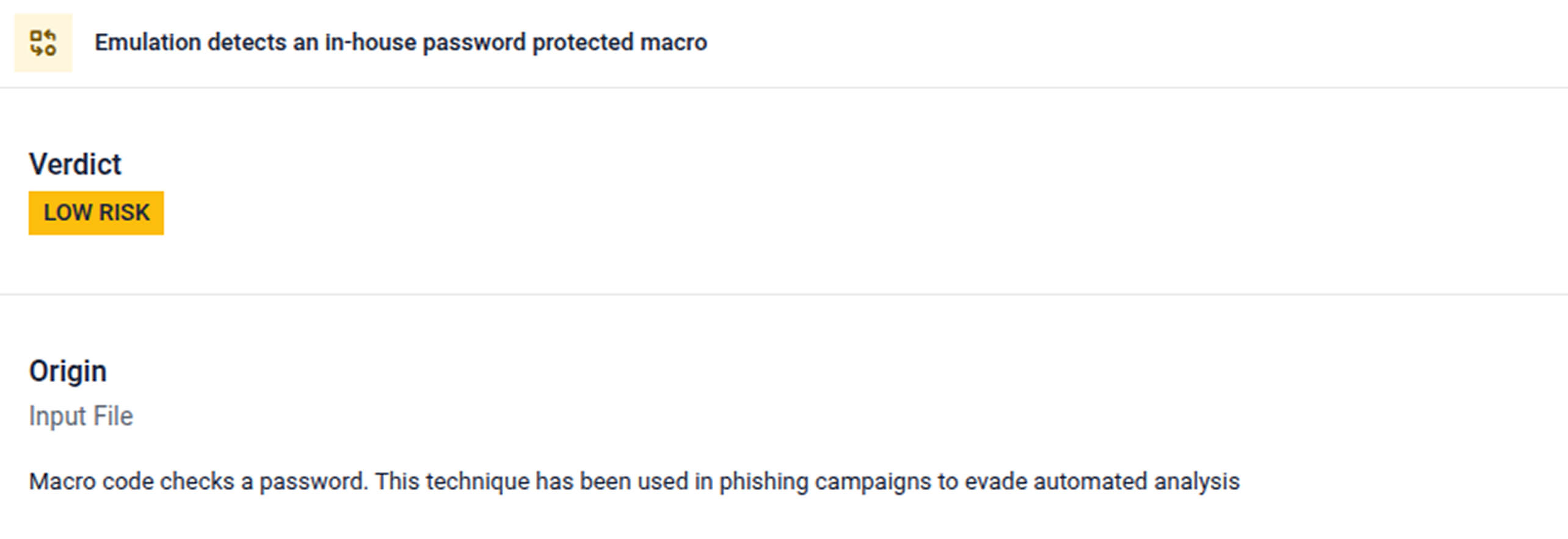

在此案例中,攻擊者透過一封針對南亞製造業及政府部門相關組織的魚叉式網路釣魚電子郵件,發送了一份惡意 Microsoft Office 文件。該文件包含一個受密碼保護的巨集,而電子郵件中竟方便地提供了正確的密碼,以此誘使受害者啟用該巨集的執行功能。

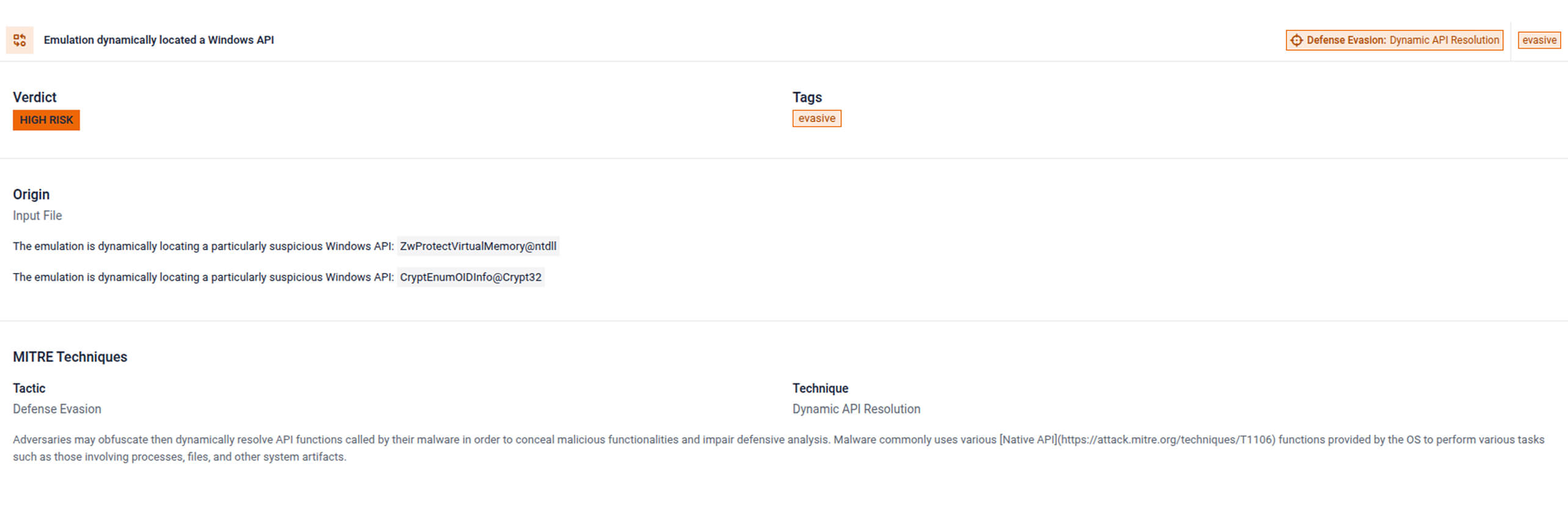

一旦輸入正確的密碼,該巨集便會執行隱藏的惡意邏輯,其設計目的是為了規避自動化分析。該程式碼包含旨在消耗分析資源的無意義迴圈、動態生成的殼碼,並最終透過 Windows CryptEnumOIDInfoAPI 機制執行有效載荷,使攻擊得以繞過傳統的偵測技術。

產業警示

此次攻擊顯示,高度針對性的攻擊行動往往會利用細微的技術手段來規避自動化防禦系統。製造業組織、政府機構以及與區域供應鏈相關的產業部門經常成為攻擊目標,因為攻擊者預期員工會經常交換文件和技術檔案。

這些產業的安全團隊應對受密碼保護的文件及啟用巨集的檔案格外謹慎。即使是透過電子郵件傳送、看似合法的檔案,也可能隱藏著旨在繞過傳統檢測工具的複雜入侵技術。

如欲進一步了解此攻擊事件並查閱完整分析報告,請參閱OPSWAT 報告。

攻擊 #3:鎖定關鍵基礎設施的憑證竊取文件

上下文

網路間諜行動經常以與政府及關鍵基礎設施環境相關的組織為目標。與伊朗有關的威脅活動一再針對特定目標進行入侵,旨在從敏感網路中竊取憑證、內部文件及情報。

威脅情報報告亦顯示,此類攻擊活動通常會優先竊取憑證作為初始立足點。透過竊取的憑證,攻擊者得以悄無聲息地擴大存取權限,並在目標環境中長期維持持久性。

攻擊概覽

在此範例中,攻擊者發送了一份含有波斯語內容的惡意 Office 文件,旨在針對伊朗境內的組織。該文件旨在收集憑證和內部文件等敏感資訊,同時還會擷取受感染系統的螢幕截圖。

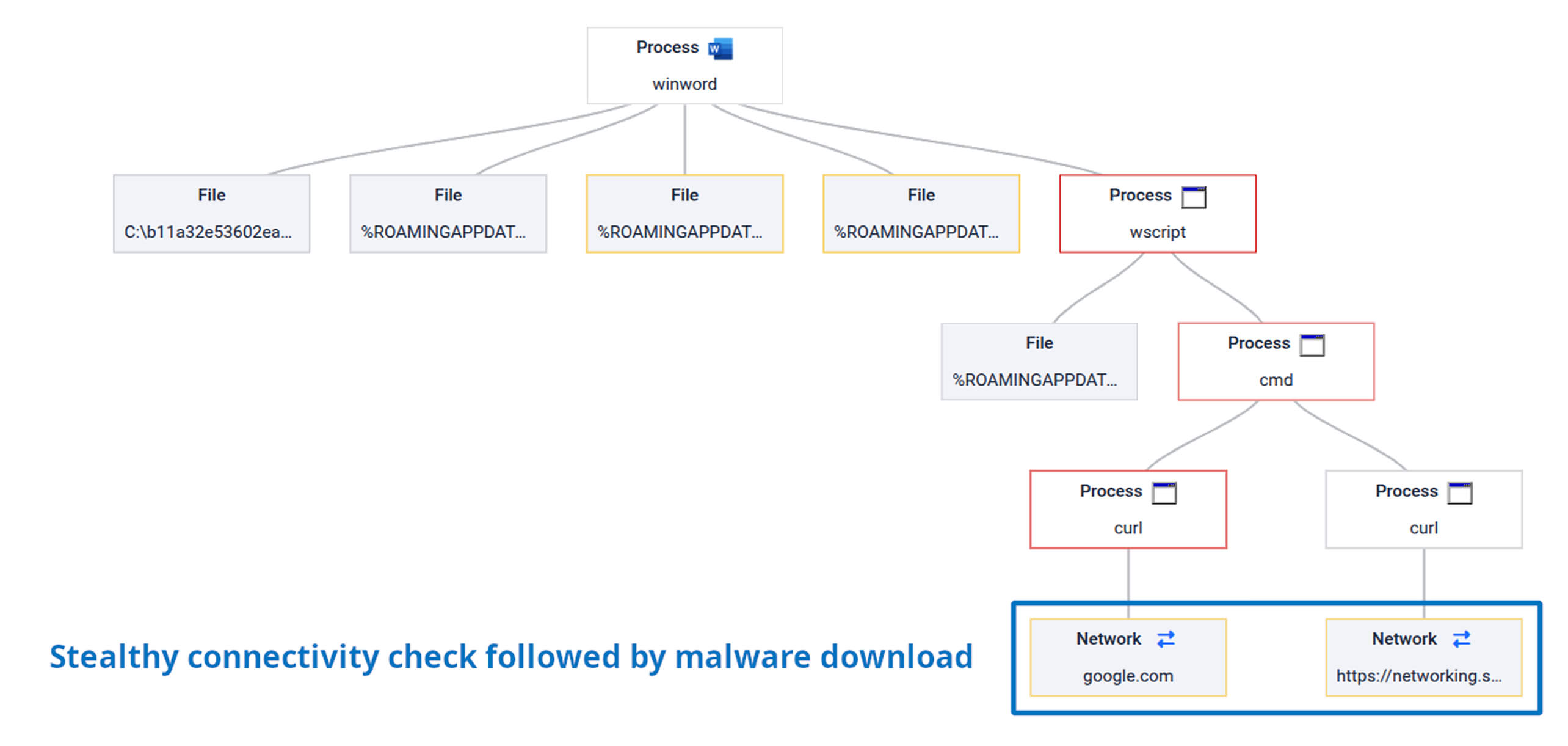

在建立持久性後,該惡意軟體會在繼續執行活動前,針對 google.com 等受信任的網域進行隱蔽的連線檢查。此步驟旨在確保系統具備穩定的網際網路連線,才會啟動後續通訊或潛在的資料外洩行為。

產業警示

此範例說明了憑證竊取威脅如何經常被用於針對關鍵基礎設施環境的定向入侵。這些領域通常運作於受控網路中,攻擊者在嘗試收集資料前,必須先驗證連線狀態。

負責管理關鍵系統的組織應密切監控可疑文件行為,以及新開啟檔案所觸發的意外網路檢查。這些早期徵兆可能預示著更大規模入侵行動的開始。

如欲進一步了解此攻擊事件並查閱完整分析報告,請參閱OPSWAT 報告。

攻擊 #4:MuddyWater 的「網路安全指南」魚叉式網路釣魚文件

上下文

MuddyWater 是一個廣受報導的威脅組織,與伊朗的網路間諜活動有關。研究人員已記錄到該組織利用魚叉式網路釣魚電子郵件和惡意文件,鎖定中東地區的外交、電信、金融及政府機構。

近期報導顯示,該組織透過釣魚電子郵件散佈一種名為「RustyWater」的 Rust 基礎植入程式,這些郵件偽裝成網路安全指引,並附帶啟用巨集功能的 Word 文件。此攻擊行動鎖定中東地區的各類組織,並利用極具說服力的誘餌來觸發巨集執行。

攻擊概覽

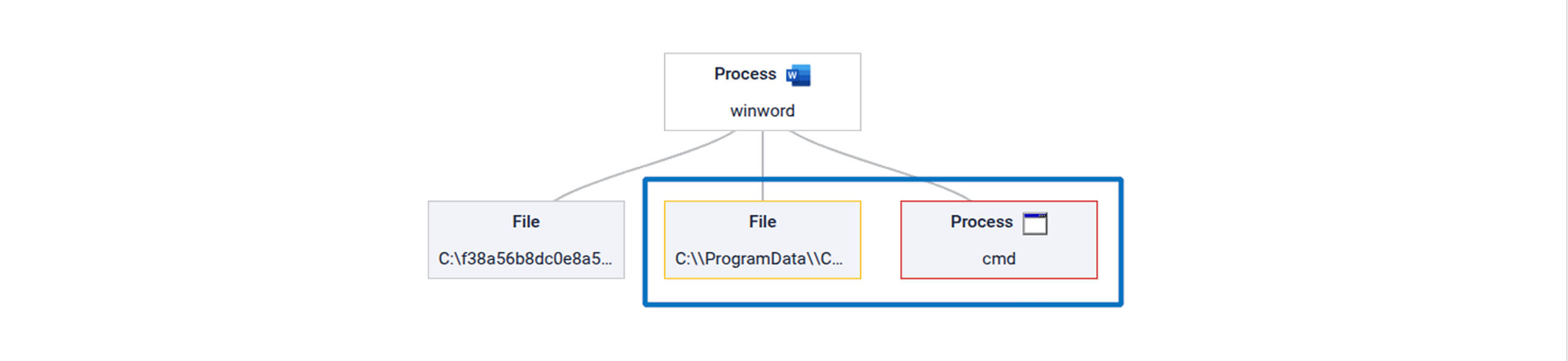

在此範例中,攻擊者從某家區域性mobile 合法帳戶,發送了一封標題為「網路安全指南」的針對性釣魚電子郵件。該電子郵件附帶了一份惡意 Word 文件,其設計旨在偽裝成例行政策或安全公告。

一旦啟用巨集,該文件便會提取嵌入檔案內的十六進位編碼有效載荷,並將其重建為 Windows 可執行檔。該惡意軟體會寫入磁碟,並透過混淆邏輯啟動,該邏輯會在執行過程中重新建構關鍵字串,以增加分析巨集的難度。

該植入的可執行檔部署了一個基於 Rust 的植入程式,其中包含反除錯機制、加密的操作字串,並會在建立指揮與控制通訊之前檢查已安裝的安全工具。

產業警示

此次攻擊顯示,針對性的網路釣魚攻擊往往會利用逼真的政策或安全相關主題,以提高收件人開啟附件的可能性。外交機構、電信業者及金融機構仍是此類攻擊的主要目標。

這些領域的安全團隊應謹慎對待啟用巨集的文件,特別是當這些文件是透過意外收到的電子郵件傳送時。即使是看似包含常規網路安全指引的檔案,也可能隱藏著旨在建立長期入侵通道的惡意軟體。

如欲進一步了解此攻擊事件並查閱完整分析報告,請參閱OPSWAT 報告。

攻擊 #5:瞄準航空與運輸業的 CraftyCamel 多語言惡意軟體

上下文

隨著攻擊者不斷尋求入侵敏感營運環境的途徑,針對航空及運輸組織的高度針對性攻擊行動已有所增加。這些產業通常管理著複雜的系統與供應鏈,使其成為間諜活動與長期入侵的誘人目標。

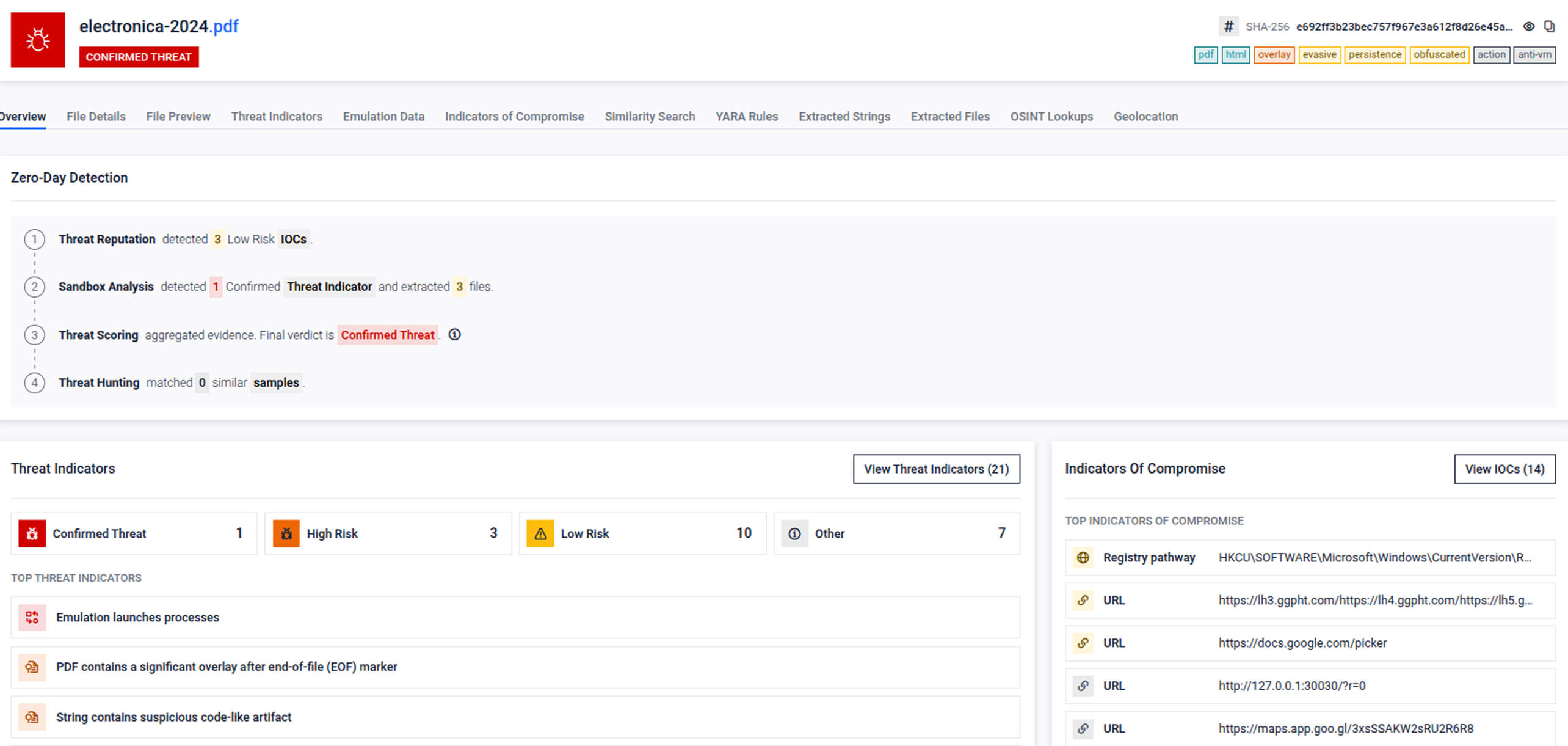

近期報導描述了一項名為「CraftyCamel」的攻擊行動,該行動利用了能夠同時以多種檔案格式運作的「多格式檔案」。這些檔案旨在繞過傳統的檢測工具,並鎖定航空及營運技術環境。

攻擊概覽

在此範例中,攻擊者發送了一封精心製作的釣魚電子郵件,並假冒遭入侵的合法公司名義寄送,以提升可信度。該郵件內含一個 ZIP 壓縮檔,其中包含偽裝成合法文件的檔案,但實際上是用來執行隱藏程式碼的。

在該檔案庫中,攻擊者使用了多種格式的檔案,包括一個偽裝成 Excel 文件的偽造檔案(實際上是 Windows 捷徑檔(LNK)),以及其他 PDF/HTA 和 PDF/ZIP 的組合檔案。這些檔案利用了 mshta.exe 等受信任的 Windows 工具來執行隱藏的腳本,最終載入偽裝成圖片的最終惡意軟體有效載荷。

產業警示

此次攻擊顯示,現代入侵行動越來越依賴複雜的檔案結構來規避傳統偵測工具。航空、衛星、電信及運輸機構尤其容易受到威脅,因為它們經常交換技術文件和運作檔案。

這些領域的安全團隊應意識到,看似無害的文件可能隱藏著多種嵌入式格式或隱藏的執行路徑。要偵測這些威脅,必須進行深度檢查,才能揭露隱藏在複雜檔案結構中的惡意行為。

如欲進一步了解此攻擊事件並查閱完整分析報告,請參閱OPSWAT 報告。

MetaDefender 是如何偵測到這五個的

這些例子顯示出一種常見模式:攻擊者仰賴精心製作的檔案,旨在規避傳統的檢測機制。啟用巨集的文件、受保護的腳本以及多語言檔案,皆是為了繞過基於簽名的掃描及基本的靜態分析而設計的。

MetaDefender 透過統一的零日漏洞偵測流程來應對這項挑戰,該流程運用多層互補機制分析每個檔案。系統不再僅依賴單一偵測技術,而是綜合評估信譽、行為及相似性訊號,為資安團隊提供單一且值得信賴的判定結果。

此處理流程由四個協同運作的層級組成:

- 針對包含數十億個指標的全球情報庫進行威脅聲譽檢查

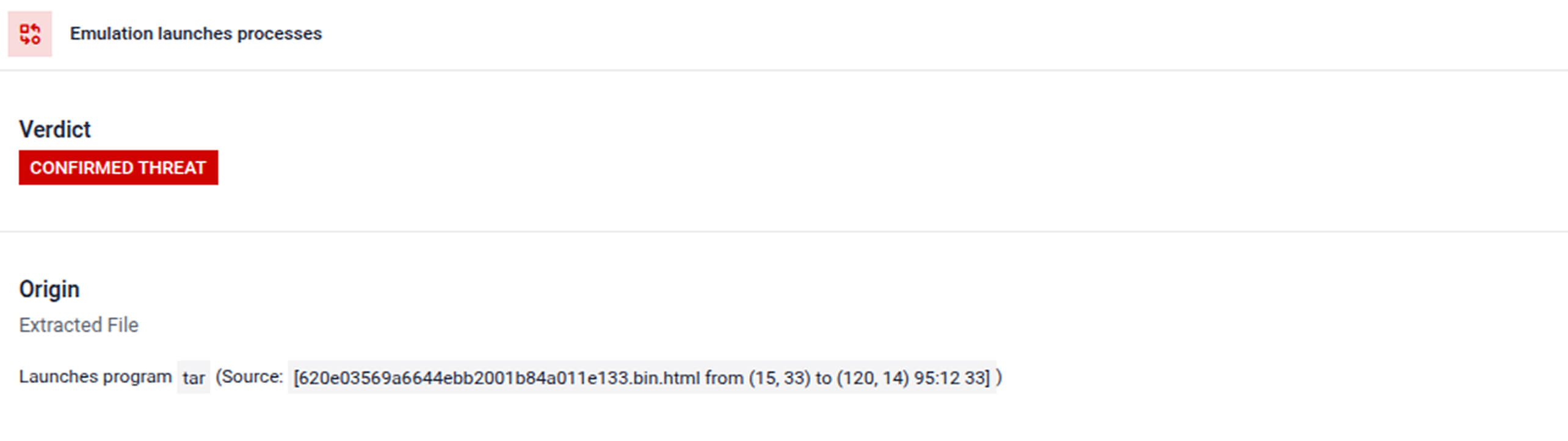

- 指令層自適應沙箱技術,透過 模擬 CPU 與作業系統的行為,以在執行過程中偵測惡意活動

- 將行為指標、聲譽資料及分析結果相互關聯,整合為統一的風險評估

- 威脅獵捕技術運用 機器學習相似性搜尋,藉此識別相關的惡意軟體變種及攻擊活動模式

這些層級共同揭露了諸如隱藏式巨集執行、分階段載荷傳遞以及反分析技術等隱蔽行為。最終針對每個檔案產生單一且可採取行動的判定結果,使資安團隊能夠迅速偵測針對性攻擊,同時減少調查過程中的干擾。

這些案例證明了什麼

這五個案例顯示,現代 APT 攻擊是如何設計來規避傳統安全控管的。每項攻擊行動都利用了針對性釣魚文件、受保護的巨集、多階段載荷傳遞或多語言檔案等技術,將惡意行為隱藏在看似普通的檔案中。

綜觀這些案例,顯示MetaDefender 能夠在各種截然不同的入侵情境中,持續偵測到特定區域的威脅、針對特定產業的攻擊模式,以及具有隱蔽性的惡意軟體:

1. 針對性攻擊高度依賴基於檔案的入侵技術。

針對性釣魚文件、偽裝的附件以及複雜的檔案結構,仍是入侵敏感環境的常見途徑。

2. 攻擊者越來越常設計惡意軟體,以規避自動化分析。

諸如受保護的巨集、分階段載荷傳送以及反分析檢查等技術,旨在繞過傳統的檢測工具。

3. 無論面對何種攻擊手法,偵測機制都必須保持一致。

當攻擊活動採用多種檔案格式和傳遞策略時,資安團隊不能僅依賴單一偵測方法。

4. 行為檢查對於識別隱藏的威脅至關重要。

觀察檔案在執行過程中的行為,可以揭露僅靠靜態分析可能無法察覺的惡意活動。

透過整合聲譽資料、行為分析、威脅評分及相似性偵測MetaDefender 即使在攻擊者偽裝其工具、有效載荷或傳遞方式的情況下,仍能提供一致且可重複的偵測能力。最重要的是,這些案例顯示,即使針對性攻擊活動旨在繞過傳統防禦機制,仍能在其達成目標之前被偵測出來。

這對受監管及高風險環境為何至關重要

針對性的 APT 攻擊極少以隨機受害者為目標。它們鎖定的是那些一旦竊取資訊、造成營運中斷或取得長期存取權限,便能為攻擊者帶來戰略優勢的組織。

政府機關、國防機構、金融機構及製造商正面臨一個共同的挑戰:專門設計用以規避傳統檢測機制的針對性檔案型威脅。這些環境仰賴安全的文件交換、軟體更新及營運連續性,這使得單一惡意檔案便成為可能造成嚴重後果的入侵點。

MetaDefender 透過提供專為受監管及高風險環境設計的統一式零日漏洞偵測功能,來滿足這些需求。其偵測流程可提供情境智慧、鑑識級的可視性、以合規為導向的報告,以及針對每個檔案的單一可信判定結果。這有助於組織在進行主動威脅獵捕的同時,維持對 NERC CIP、NIS2、IEC 62443、SWIFT CSP 及 CMMC 等框架的合規性。

在這些領域營運的組織不能假設複雜的攻擊會停止演變。但透過將行為檢測與情報驅動的分析相結合,資安團隊便能在針對性威脅損害關鍵系統之前,及早發現並加以防範。

探索MetaDefender 偵測到的真實APT 案例。

進一步了解 MetaDefender 及統一式零日漏洞偵測。