介紹

自 2021 年以來,我們發現針對拉丁美洲各地銀行和金融業的 HTML 走私網路攻擊不斷增加。威脅者持續在大規模惡意軟體攻擊活動中使用這種迴避技術來散播 Mekotio、/style、Trickbot 和 QakBot 等特洛伊木馬。偵測混淆 HTML 走私所面臨的獨特挑戰,使其成為持續且普遍的威脅媒介。

HTML 走私使用各種欺騙技術,將惡意有效載荷傳送至受害者的端點。威脅者通常會在電子郵件附件中偽裝惡意指令碼,或分享感染惡意軟體的檔案。其中一種特別難以捉摸的方法是使用 Base64 編碼將惡意程式碼隱藏在 HTML 內容中。

本文詳細介紹了 Base64 編碼作為一種混淆 HTML 夾帶有效負載的技術。我們研究了檢測 Base64 編碼威脅的固有困難,以及組織如何使用 OPSWAT 進階威脅防護解決方案協助解決此問題。

Base64 編碼的欺騙性

Base64 編碼是一種將二進位資料轉換為文字的方法,廣泛用於各種合法用途,包括檔案傳輸和電子郵件附件。然而,它也可以透過走私有效載荷混淆等技術被利用於惡意目的,即攻擊者將惡意資料隱藏在看似無害的檔案中。

此方法不需要複雜的混淆,而是將 Base64 編碼的有效負載直接嵌入 HTML 標籤,例如 <img>

惡意軟體透過將可執行檔案編碼為良性文字,以躲避偵測惡意二進位檔的過濾器。目標瀏覽器可以解碼腳本,並在主機上組裝有效載荷。Base64 編碼即使在使用一般影像時,也能進行強大的攻擊。

- 使用隱藏技術隱藏於 EXIF 資料中。

- 以雜訊的形式嵌入像素中。

- 附加到影像檔案的末端。

Base64 攻擊流程

偵測編碼威脅的挑戰

傳統的防毒解決方案嚴重依賴於以特徵碼為基礎的偵測,因此經常會遺漏經 Base64 編碼混淆的新惡意軟體變種,而社交工程策略也經常被成功地用來將 Base64 編碼的有效載荷傳送給毫無戒心的終端使用者。

更進階的欺騙手法如隱藏術,可將惡意軟體隱藏在良性的影像和媒體檔案中。Base64 編碼可以將惡意程式碼偽裝成人類無法察覺的雜訊。雖然 Base64 編碼在資料傳輸上有合法的用途,但對於包含 Base64 編碼字串的影像,尤其是來歷不明的影像,一定要小心謹慎。

其他妨礙偵測 Base64 編碼威脅的挑戰包括

- 將有效負載分割成多個檔案並在本機重新組合的編碼。

- 可繞過靜態簽章資料庫的變形惡意軟體。

- 插入會損壞簽名的額外空格或字元。

- 插入傳統防毒程式很少檢查的不尋常檔案類型。

- 在更新簽章前快速散佈新變種。

利用OPSWAT MetaDefender Core發現走私的有效載荷

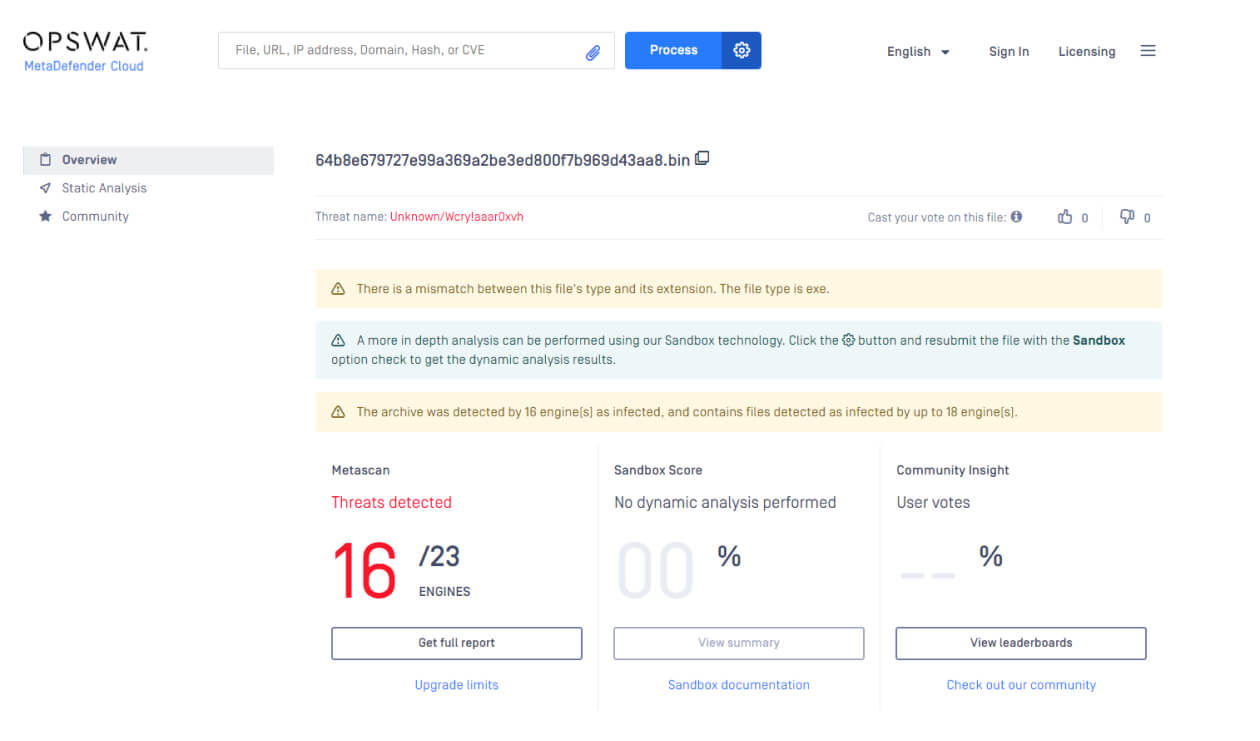

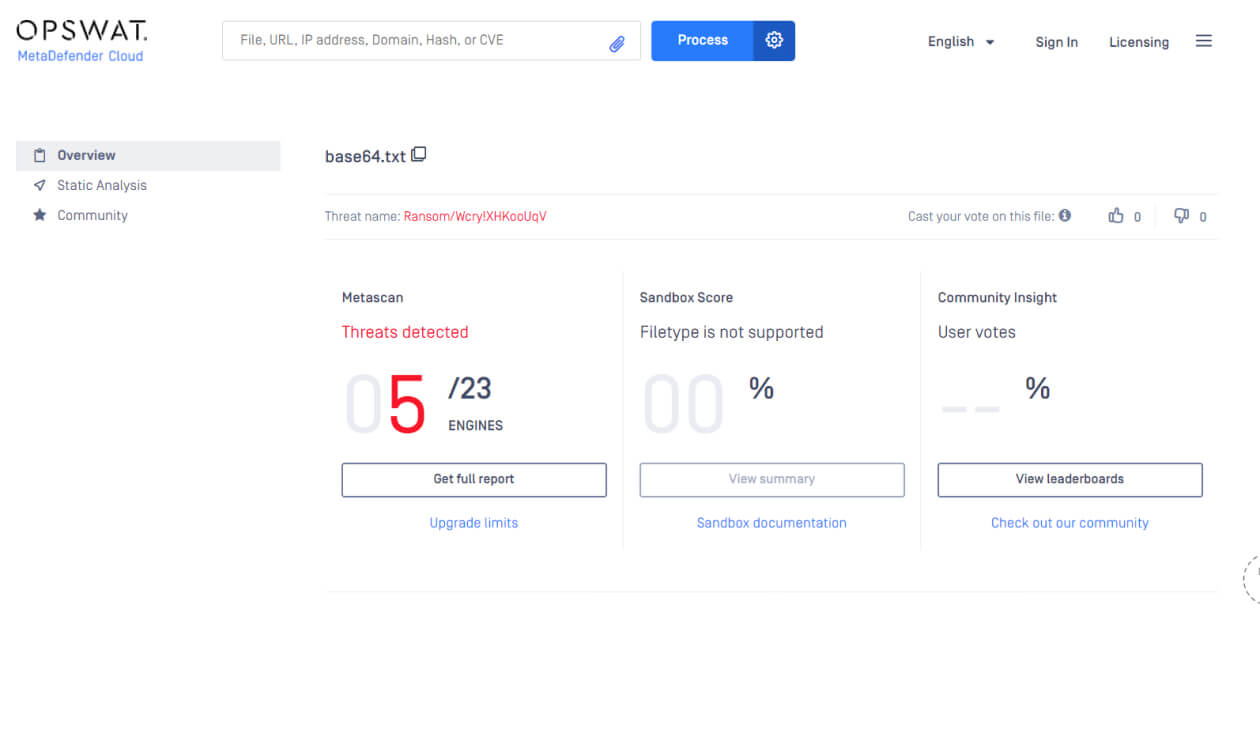

雖然單一防毒引擎對新興威脅的成效有限,但結合多個引擎可大幅提高惡意軟體偵測率。 OPSWAT MetaDefender Core利用 30 多個反惡意軟體引擎,偵測出高達 99.2% 的已知和零時差惡意軟體。

改進靜態簽名資料庫以偵測新型惡意軟體雖是良好起點,但走私的惡意載荷仍可能逃過防毒軟體的偵測。企業需要實施強大的深度防禦策略,透過多重安全層級來防範零時差攻擊。這包括採用動態防護技術,例如 Multiscanning、Deep CDR™技術(內容解除武裝與重建)及 Adaptive Sandbox。這些技術能協助及早偵測並阻斷惡意軟體攻擊(特別是利用HTML夾帶連結與附件的攻擊),從而保護敏感資料。

請參閱metadefender.opswat.com 上的範例結果。

主動偵測技術結合深度通話記錄分析™與Adaptive Sandbox

Deep CDR™ 技術透過解構並重新生成無任何潛在惡意程式碼的淨化檔案,阻止 Base64 編碼方案執行。對於嵌入 HTML 檔案內的圖像等檔案類型,Deep CDR™ 技術會執行解碼、威脅清除與重建程序,確保淨化後的圖像能安全還原。

Deep CDR™ 技術在清除 Base64 注入攻擊時能維持影像真實性。使用者可查看安全解碼的影像,潛在威脅已在背景中無縫中和。此技術提供強效防護,同時不干擾工作流程。

MetaDefender 是一項基於模擬的惡意軟體分析技術,能快速掃描數千個檔案以偵測惡意軟體,並同步揭露各層混淆技術,從而識別出關鍵的入侵指標(IOCs)。

在分析採用混淆技術的檔案時,例如Base64編碼的有效負載或HTML走私MetaDefender 徹底檢查檔案內容、提取JavaScript程式碼,並模擬其行為模式以密切監控任何可疑活動。這項自適應分析能力MetaDefender 能識別惡意行為,例如嘗試解碼並執行Base64編碼的惡意軟體,或執行嵌入於HTML內容中的隱藏腳本。

超越周邊防禦

Base64 攻擊所構成的隱密威脅,突顯出為何公司必須擴大其防禦範圍,以防範未知的外部來源。儘管有強大的網路安全性,預測惡意檔案可能入侵內部端點是非常重要的。作為額外的防禦層,強大的端點防護是不可或缺的。OPSWAT MetaDefender 透過多種反惡意軟體引擎掃描傳入的檔案,促進主動式檔案安全。這有助於識別可能躲過周邊防禦的混淆零時差威脅。

修復技術如Deep CDR™技術更進一步,能在潛在惡意檔案危害終端設備前,先行解除其威脅、中和其危害並重建檔案。實施此類全面性檔案安全措施,既能限制突破邊界防禦的威脅所造成的損害,亦可降低對邊界安全作為唯一防禦線的依賴。

OPSWAT 可讓組織部署多層端點安全,作為防禦當今環境中不斷演化的威脅的重要防線。

- 深層CDR™技術 ,

- MetaDefender Aether ,

- MetaDefender Core