我們欣喜地推出網路安全韌性領域的最新MetaDefender v1.9.3。此版本彰顯了我們致力於賦予組織抵禦新興威脅能力的承諾。

Python 解包和解編譯:揭開隱藏的威脅

MetaDefender v1.9.3 透過新增對 PyInstaller、Nuitka 及 py2exe 的Python 解包與反編譯支援,成功揭露先前隱藏的惡意項目。藉由剖析與解析編譯後的 Python 檔案,組織能主動偵測潛藏威脅並採取防禦措施。

擴展惡意軟體配置提取以支援 Cobalt Strike 惡意軟體系列:對抗高階威脅

增強的惡意軟體配置提取器現在支援 Cobalt Strike (CS) 惡意軟體系列。CS 的破解版本被威脅參與者廣泛使用,可以繞過磁碟交互,將記憶體中代理(稱為信標)部署到受害主機上。CS 信標透過各種協議促進命令和控制 (C2) 通訊, 提供大量功能,例如許可權升級, 憑據提取, 橫向移動, 和資料洩露.

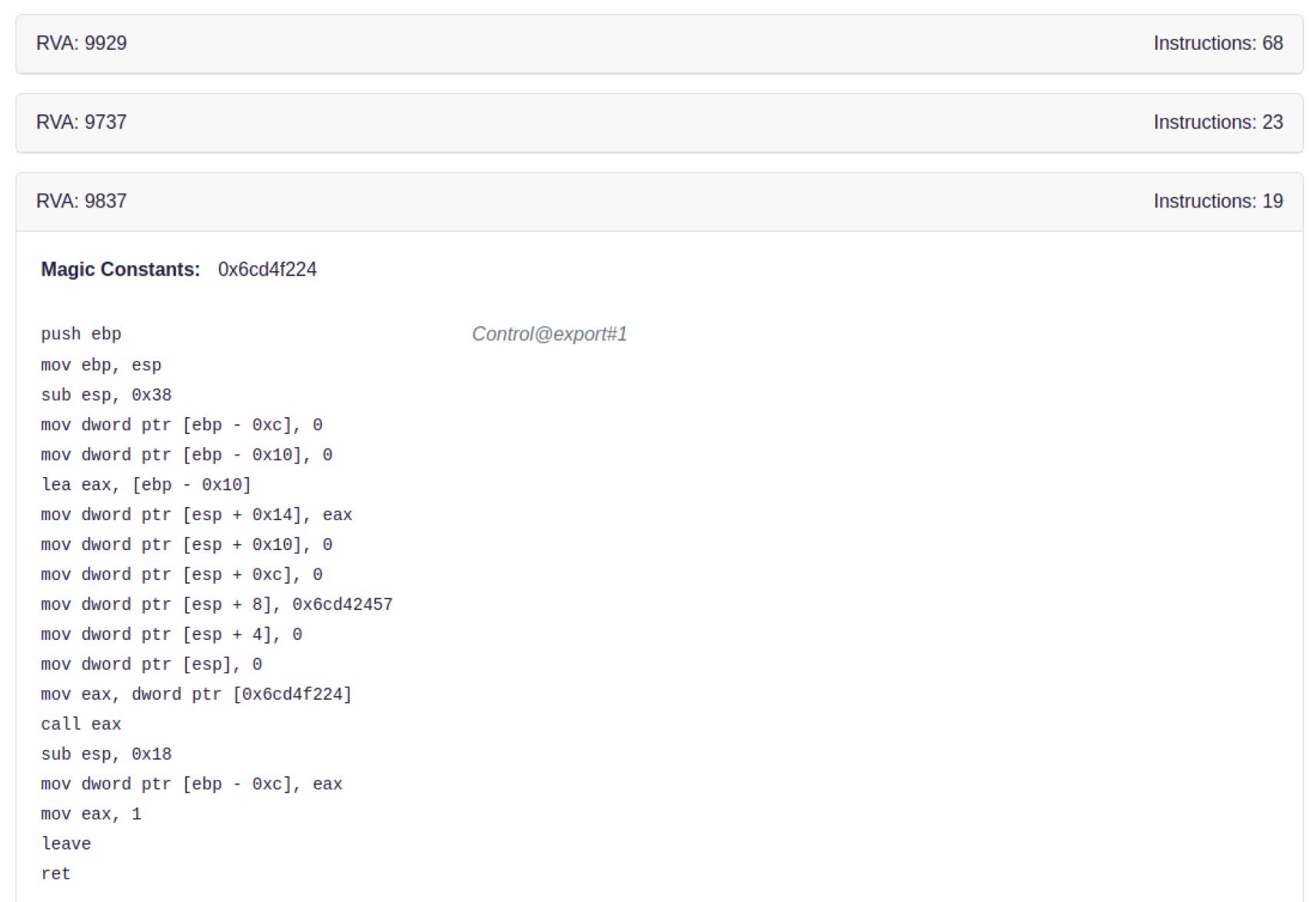

匯出函數的反彙編:瞭解 Windows 二進位檔

MetaDefender 突破表面層級分析,透過顯示二進位函數來檢視檔案在 Windows 環境中的行為模式及實際執行的功能(例如:當外掛函數嘗試建立網路連線並開啟惡意網址時)。如今企業組織能深入洞察檔案行為與潛在風險,從而做出更明智的安全決策。

威脅指標優化:識別可疑活動

作為預防措施,我們的新威脅指示器將具有兩個不同部分的可執行檔案標記為同名;這些相同的部分名稱可能會混淆 AV 引擎。這項措施有助於組織在潛在的IOC升級之前識別它們。

VBA 宏代碼提取:揭示 DWG 檔中的惡意意圖

該版本包括從 DWG 檔中提取 VBA 宏代碼,從而更深入地瞭解 AutoCAD 檔案中隱藏的潛在威脅。AutoCAD檔可以執行「終止」功能,這可能表示惡意。透過發現 DWG 檔中嵌入的勒索軟體關鍵字之外的惡意代碼,組織可以降低與這些經常被忽視的攻擊媒介相關的風險。

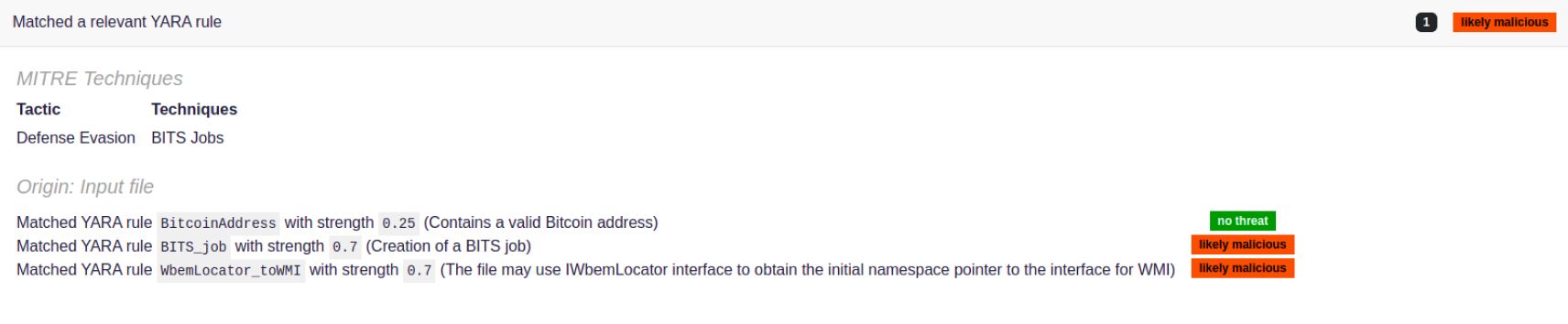

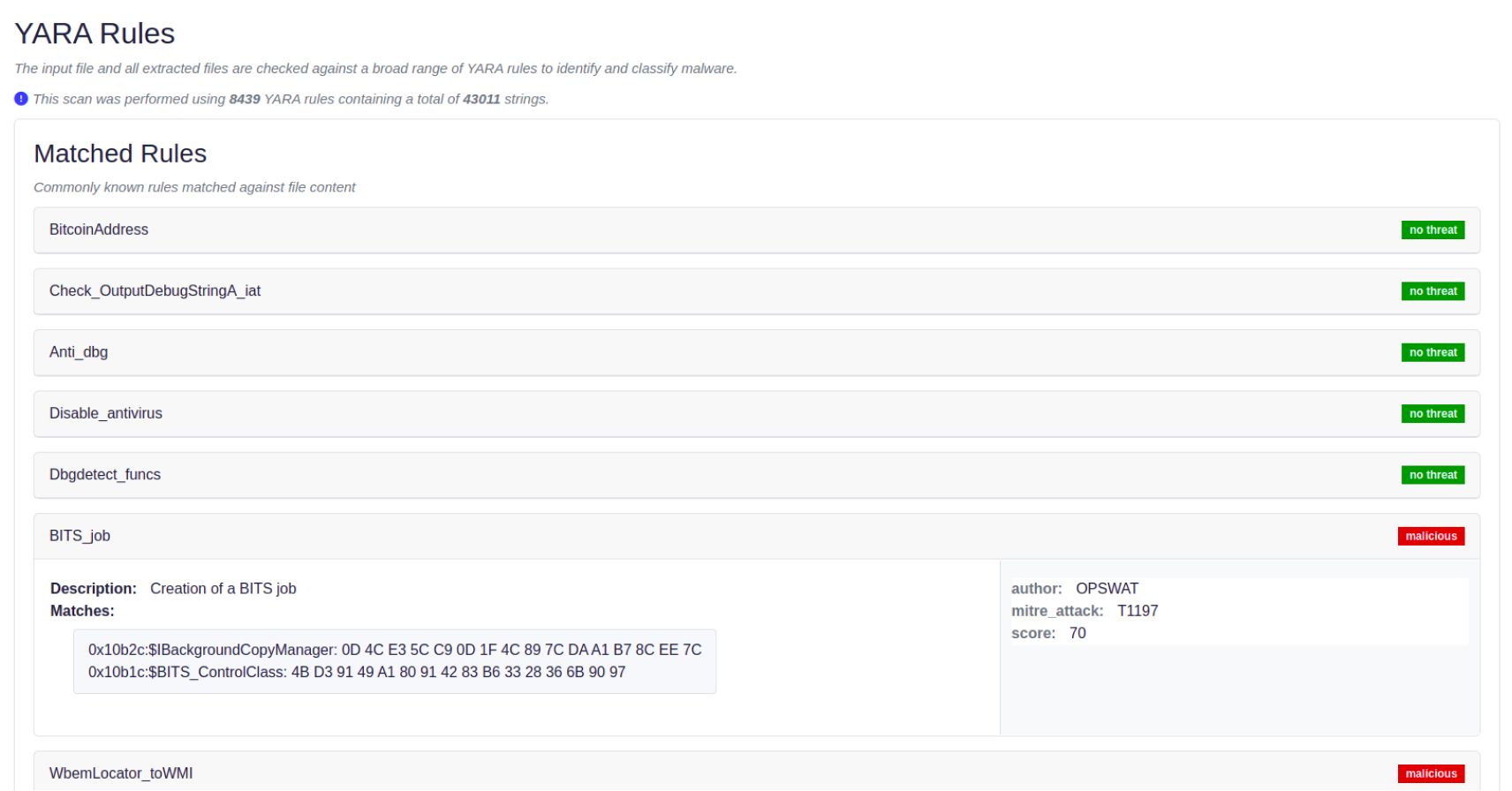

MITRE Att&ck 技術映射:與行業標準保持一致

MetaDefender 現已支援從 YARA 規則元數據映射 MITRE Att&ck 技術。透過對接產業標準,組織可強化其威脅情報能力。

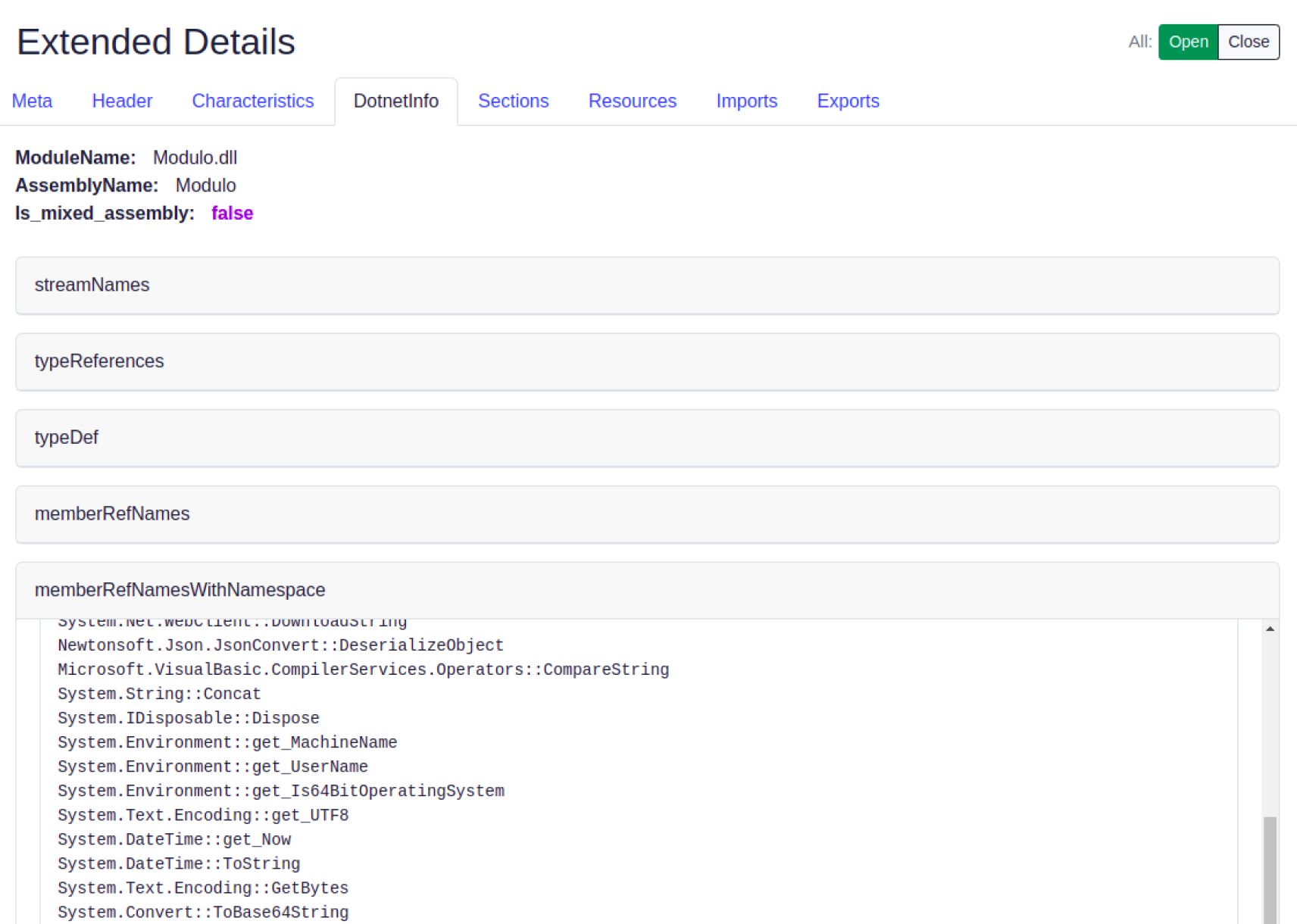

.NET 可執行檔的“檔案詳細資訊”部分中的新 DotnetInfo 選項卡

新的 DotInfo 選項卡直接迎合 Dotnet 的具體情況,便於拆卸並提供對功能的寶貴見解。我們 沙箱 擁有自己的一系列指標,從「殺戮」等果斷行動和進程“睡眠”等微妙操作,到避免靜態檢測的“載入”等戰略規避。

管理增強功能:簡化操作

除了進階威脅偵測功能MetaDefender v1.9.3 更推出多項管理強化措施,旨在簡化操作流程並提升效率。從優化的代理處理機制到強化排程管理功能,這些特性確保沙箱環境能流暢無縫地運作。