2025 年 6 月底,Cisco 揭露了兩個重要的遠端程式碼執行漏洞:CVE-2025-20281和CVE - 2025-20282。這些漏洞會影響 ISE (Identity Services Engine) 和 ISE-PIC (Passive Identity Connector)。這兩個漏洞的最高 CVSS 分數為 10.0,若被利用,可讓未認證的遠端攻擊者以 root 權限執行任意程式碼。

雖然這兩個漏洞都會造成重大風險,但 CVE-2025-20282 尤其值得注意的是,它依賴於一個常被忽略的威脅媒介:檔案上傳。

CVE-2025-20282:您需要知道的事

CVE-2025-20282 影響 Cisco ISE 和 ISE-PIC 3.4,允許未經認證的遠端攻擊者上傳任意檔案到受影響的裝置,然後以提升的權限執行。根本原因是什麼?在上傳過程中缺乏檔案驗證檢查。

根據 Cisco 的建議:

「成功的攻擊可讓攻擊者在受影響的系統上儲存惡意檔案,然後在系統上執行任意程式碼或取得 root 權限」。

CVE-2025-20282 與 CVE-2025-20281 不同,CVE-2025-20281 源於不正確的API 請求驗證,而 CVE-2025-20282 則是不正確檔案輸入處理的典型範例,這是一個重要的安全漏洞,可透過完善的檔案上傳安全實務加以緩解。

OWASP 的檔案上傳指南強調檔案驗證

OWASP File Upload Cheat Sheet長期以來都強調在允許檔案進入任何環境之前先驗證檔案的重要性。Core 建議包括

- 驗證檔案類型和副檔名

- 掃描檔案型惡意軟體

- 限制上傳位置

- 實施 CDR(解除武裝與重建內容)

在 CVE-2025-20282 的案例中,由於未執行適當的檔案驗證,攻擊者得以將惡意檔案放置在特權目錄中,有效繞過基本的防護措施。

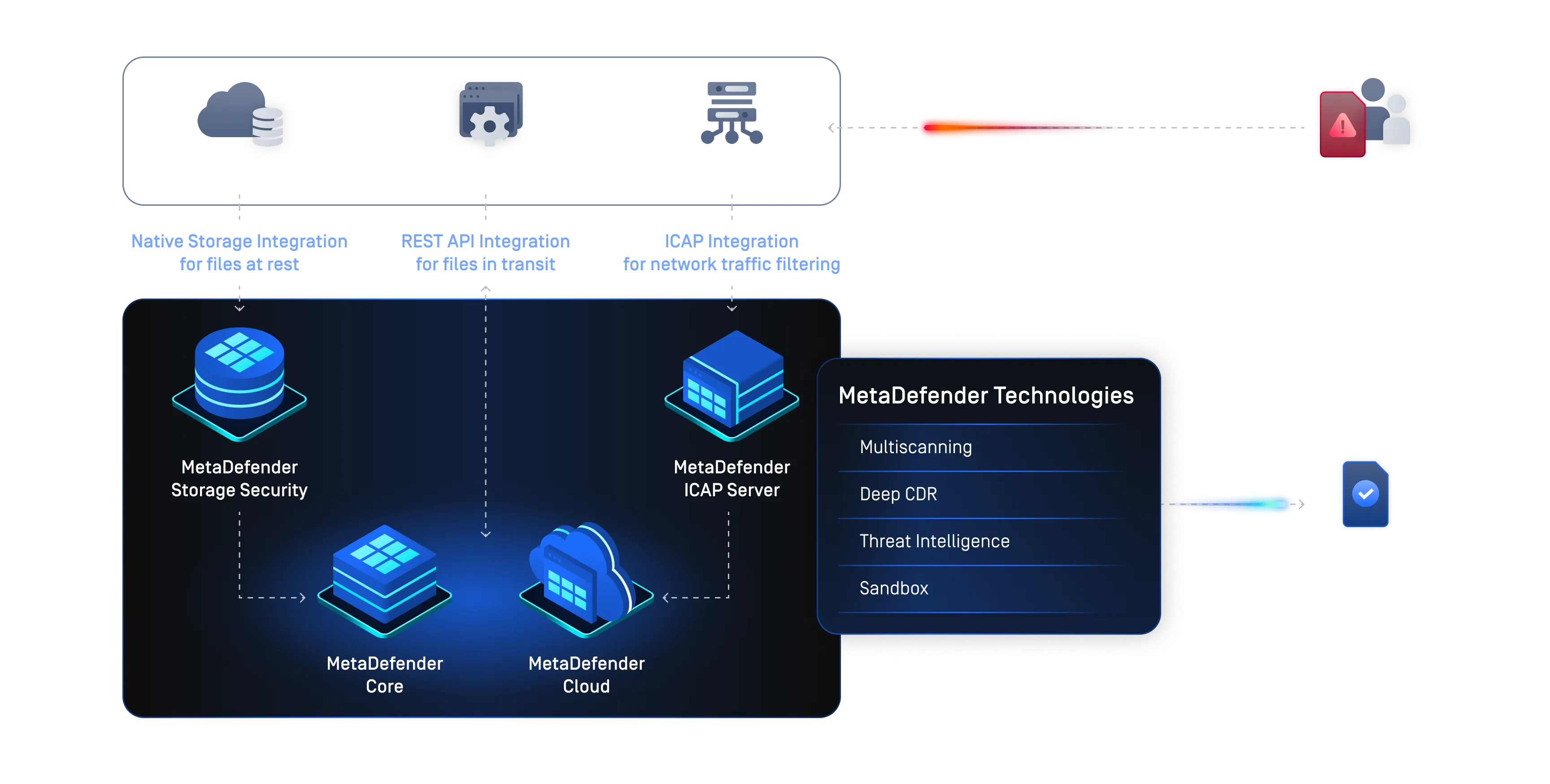

這正是OPSWAT的MetaDefender 平台要阻止的風險。

使用OPSWAT MetaDefender®執行檔案安全最佳實務

MetaDefender for File Security 解決方案策略性地部署在檔案上傳和傳輸點時,可在惡意檔案到達目標系統之前阻止它們,從而防止 CVE-2025-20282 等零時差漏洞被利用。

MetaDefender for File Security 採用業界知名的多層技術,包括

- Metascan™Multiscanning:使用 30 種以上的反惡意軟體引擎掃描檔案

- File Type Verification:確認真正的檔案類型,不論副檔名為何

- File-Based Vulnerability Assessment: 在安裝之前偵測應用程式漏洞

- SBOM: 識別包含已知 CVE 元件的檔案和原始碼

- 政策執行:自動攔截或隔離未通過檢查的檔案

使用個案:檔案上傳安全性

當MetaDefender for File Security 置於檔案上傳工作流程 (如 Cisco ISE 的網頁介面) 前時,可確保:

- 檔案在接受前會先經過掃描與驗證

- 封鎖未知或未經授權的檔案類型,以防止欺詐

- 偵測並移除惡意有效載荷

- 使用人工智慧驅動的模型偵測 PII(個人識別資訊)和敏感資料,然後封鎖或刪除這些資料

- 持續執行安全政策

無論檔案是由使用者手動上傳或透過自動化系統上傳,OPSWAT 都能消除 CVE-2025-20282 所利用的漏洞,在系統看到檔案之前就對其進行驗證。

修補與預防

Cisco 已針對這兩個漏洞釋出修補程式:

- cve-2025-20281:已在 ISE 3.3 補丁 6 和 3.4 補丁 2 中修正

- cve-2025-20282:已在 ISE 3.4 Patch 2 中修正

雖然目前沒有證據顯示有活躍的攻擊,但風險仍然很高。使用 Cisco ISE 的組織應立即套用修補程式,並考慮其檔案上傳工作流程的真正安全性。

CVSS 10.0 漏洞現已與檔案上傳機制聯繫起來,顯而易見:光靠惡意軟體掃描是不夠的,檔案驗證是不可或缺的。

檔案驗證並非可選

CVE-2025-20282 不只是 Cisco 的問題。它提醒我們任何接受檔案上傳的系統都是潛在的目標。

透過實施MetaDefender for File Security 這種結合惡意軟體掃描與檔案副檔名驗證的檔案上傳防禦層,組織可以縮小這個差距:

- 預先上傳掃描:在周邊防禦惡意檔案

- 多層檔案分析:提供廣泛的威脅偵測與預防

- 檔案層級的零信任強制執行:防止不安全的內容進入組織環境

如果您希望強化基礎結構以對抗下一次零時差攻擊,或防止已知漏洞被利用,請從檔案安全性著手。

進一步瞭解OPSWAT MetaDefender for File Security如何保護檔案上傳、傳輸和儲存工作流程,並取得專為您的組織量身打造的解決方案。