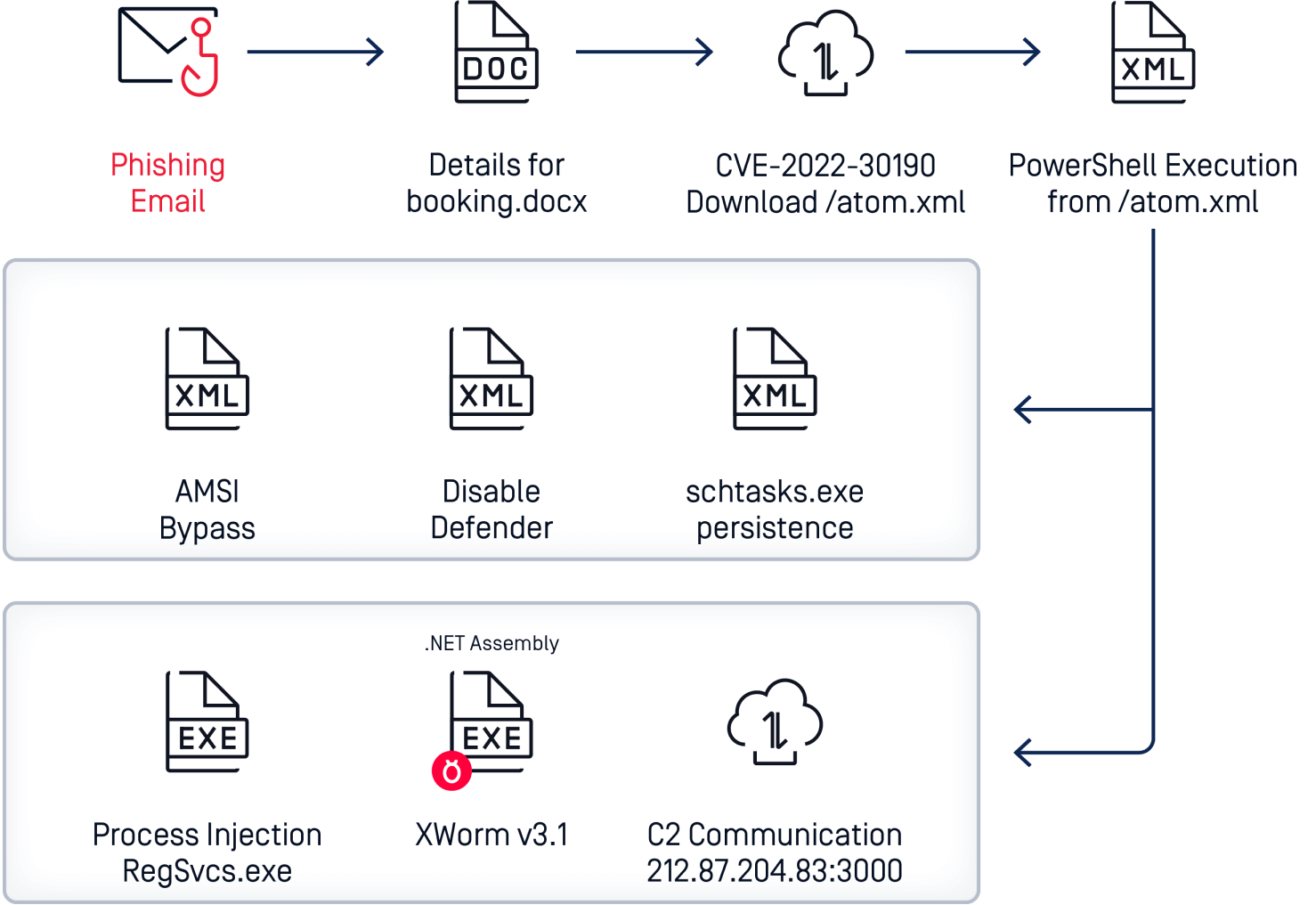

在網路安全領域,威脅不斷演變,促使需要先進的防禦機制。攻擊媒介的一種轉變涉及使用無巨集的辦公檔,正如 Securonix Threat Labs 報告的 “meme4chan” 事件所示,該事件利用了 CVE-2022-30190 Follina 漏洞——而不是巨集來武器化檔案並刪除混淆的 Power Shell 腳本,主要針對位於德國的製造、酒店、醫療保健公司和其他商業實體。

儘管威脅形式隨時間演變,Deep CDR™ 技術仍能針對這些不含巨集的辦公室檔案攻擊提供強大的防護。本篇部落格文章將說明其運作原理。

了解威脅

Microsoft 的產品現在 預設阻止巨集 ,以防止基於巨集的攻擊。然而,此舉導致了策略的改變,攻擊者轉向基於零時差漏洞利用的技術來執行他們的惡意意圖,使這些偽裝的辦公檔案成為一種重大風險,可以在不被發現的情況下滲透到網路中。在meme4chan攻擊中,攻擊者首先發送帶有惡意Office檔附件的網路釣魚電子郵件,該電子郵件在打開時利用Microsoft Office檔案中的漏洞。該漏洞允許檔案中的嵌入物件執行包含惡意負載的 PowerShell 代碼。這最終會繞過惡意軟體掃描程式,禁用 Microsoft Defender,並最終執行名為 XWorm 的惡意蠕蟲。

對於傳統的電子郵件安全解決方案,這種攻擊是無法檢測到的,因為它不依賴於巨集,這是一種常見的眾所周知的攻擊模式。 OPSWAT Email Security 解決方案提供了解決風險和防止類似攻擊的關鍵功能。

Deep Content Disarm and Reconstruction Deep CDR™ 技術)

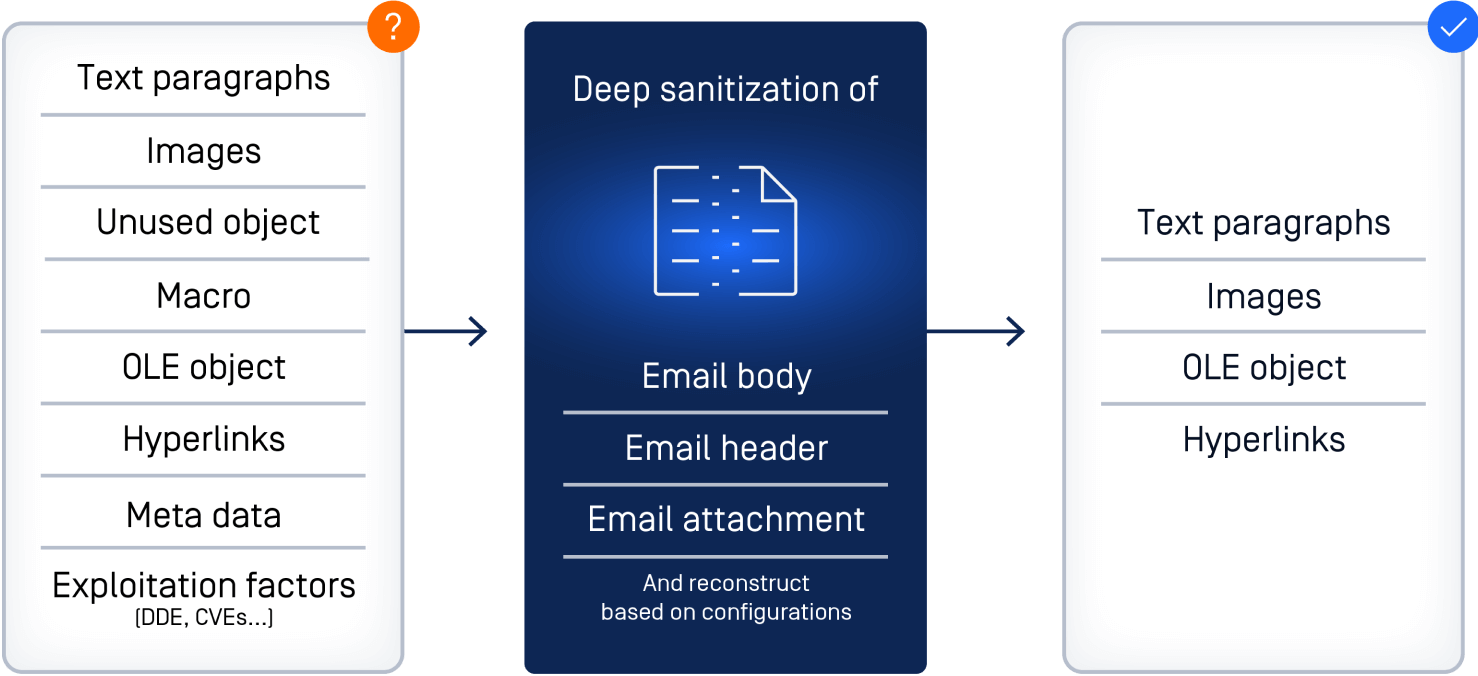

Deep CDR™ 技術是一項強大的防禦措施。這是一項主動式預防技術,其運作原理是將檔案拆解為各個組成部分,並移除或淨化其中潛在的惡意元素(例如嵌入式物件、腳本和巨集),無論這些元素是否為已知威脅,從而實質上「解除」檔案中所有有害的活躍物件的危害。此舉可確保文件內的任何惡意內容在被激活之前即被中和,從而有效防範威脅。

一旦移除活性內容,Deep CDR™ 技術便會將檔案還原至原始格式,在維持檔案可用性的同時,確保其安全性。透過對每個檔案進行淨化處理,Deep CDR™ 技術能確保企業營運無縫持續,且不影響安全性。

在MetaDefender Email Security 應用 Deep CDR™ 技術的優勢

Deep CDR™ 技術在對抗惡意無巨集 Office 檔案方面的成效,源於:

- 主動防護:Deep CDR™ 技術不再依賴已知的威脅簽名或模式,而是會停用所有活躍內容,在潛在威脅造成危害之前便予以消除。

- 保留可用性:Deep CDR™ 技術在完成資料淨化後,能完整重建檔案及其功能,確保業務連續性不受中斷。

- 全面防護:Deep CDR™ 技術可對多種檔案類型進行消毒,包括受密碼保護的壓縮檔——這也是惡意載荷的另一種常見傳遞方式。

總而言之,像 meme4chan 這樣的無巨集辦公室檔案攻擊日益猖獗,凸顯了實施先進且主動的電子郵件安全措施之必要性。Deep Content Disarm and Reconstruction Deep CDR™ Technology)是OPSWAT MetaDefender Email Security 的一項先進威脅防禦技術,透過對超過 120 種檔案類型及電子郵件中的惡意動態內容進行淨化處理,保護組織免受利用未知及零日漏洞進行攻擊的威脅。Deep CDR™ Technology 確保貴組織的電子郵件安全系統能夠應對不斷演變的網路威脅態勢。