先進的網路威脅能夠透過比基於簽名的偵測機制和信譽資料源更快的變異速度,來規避傳統的安全工具。攻擊者經常修改惡意軟體變種、變更惡意指標,並將惡意行為隱藏在看似合法的檔案中。

為了偵測這些威脅,資安團隊需要能夠關聯多種指標的情報,例如聲譽指標、行為跡象,以及惡意軟體變種之間的關聯性。

MetaDefender 背後的Threat Intelligence 整合聲譽資料、沙箱生成的 IOC(入侵指標)以及基於機器學習的威脅相似性搜尋,來應對這項挑戰。這有助於資安團隊偵測零日威脅,並識別已知惡意模式與活動之間的關聯性。

透過MetaDefender forCore 部署時,此智慧分析功能可直接在本地端及物理隔離環境中運作。企業可利用基於模擬的動態分析來分析可疑檔案,同時透過關聯性威脅情報來豐富分析結果,藉此協助識別具有隱蔽性及前所未見的威脅。

為何僅基於聲譽的Threat Intelligence

傳統的威脅情報平台仰賴聲譽指標,例如檔案雜湊值、IP 位址、網域及網址。這些指標雖有助於識別已知威脅,但當攻擊者修改惡意軟體,或變更網域或 IP 位址等惡意指標時,這些指標所能提供的背景資訊便相當有限。

基於聲譽的Threat Intelligence的局限性

| 基於聲譽的情報系統的局限性 | 對安全團隊的影響 |

|---|---|

| 基於雜湊的指標容易改變 | 當指標發生變化時,惡意檔案可能繞過聲譽檢測 |

| 指標缺乏行為背景 | 分析師無法觀察到檔案在執行過程中的行為 |

| 指標會獨立顯示 | 難以判定是否存在相關的惡意活動 |

| 情報來源零散 | 分析師必須在各種工具之間切換,以調查威脅 |

Threat Intelligence 透過整合多種情報類型來克服此項限制。該引擎不再僅依賴靜態指標,而是將聲譽資料與動態分析中提取的行為特徵,以及針對相關樣本進行的威脅相似性搜尋結果相結合。

此方法使資安團隊能夠跳脫孤立的指標,透過將這些指標與已知的惡意模式進行關聯分析,從而偵測出可識別先前未見惡意軟體變種的模式。

Threat Intelligence 如何關聯指標

透過分析靜態指標與行為跡象,該系統能夠揭示惡意檔案、相關指標與已知惡意活動之間的關聯。Threat Intelligence 作為四層零日漏洞偵測流程的一部分運作,負責分析進入環境的檔案。每一層皆提供不同類型的情報,藉此強化整體判定結果。

1. 威脅聲譽

第一階段會將檔案及相關 IOC 與全球威脅情報指標進行比對。系統會將檔案、URL、網域及 IP 位址與已知的惡意指標進行比對,以快速識別先前曾被偵測到的威脅。

2. 動態分析

當無法僅透過聲譽檢查對檔案進行分類時,系統會將其於基於模擬的動態分析環境中執行。此階段會產生行為相關的分析結果,例如產生的檔案、登錄檔變更、執行鏈及網路回調,藉此揭示檔案在執行過程中的行為模式。

3. 威脅評分

從動態分析中提取的行為特徵會與聲譽指標進行關聯分析,以評估可疑活動。

4. 威脅相似度搜尋

最後階段運用基於機器學習的威脅相似性搜尋,以偵測樣本之間的結構與行為相似性。這使引擎能夠透過將未知檔案與已知的惡意模式進行關聯比對,從而識別出先前未見過的檔案。

這些情報功能相互配合,將孤立的指標轉化為相互關聯的威脅情報。安全團隊得以更深入地掌握檔案的行為模式、其與已知攻擊的關聯性,以及這些檔案是否屬於現有威脅的新變種。

MetaDefender CoreThreat Intelligence

透過MetaDefender forCore 部署時Threat Intelligence 會直接在本地端安全環境中運作。這使組織能夠在不將資料傳送至外部服務的情況下分析可疑檔案,對於受監管或採用物理隔離的環境而言,這點至關重要。

該引擎與MetaDefender 基於模擬的動態分析功能協同運作。進入環境的檔案會在受控的分析環境中執行,系統會在此觀察檔案行為並提取指標(IOCs)。

隨後Threat Intelligence 會對這些行為特徵進行關聯分析。聲譽指標提供已知惡意指標的背景資訊,而沙箱生成的指標則揭示檔案在執行過程中的行為模式。威脅相似性搜尋會將檔案的行為與結構特徵,與先前分析過的樣本進行比對。

Threat Intelligence 所使用的情報訊號

| 情報訊號 | 源 | 這揭示了什麼 |

|---|---|---|

| 聲譽指標 | 威脅聲譽引擎 | 已知的惡意指標 |

| 行為產物 | 動態分析 | 檔案在執行過程中的行為 |

| 結構特徵 | 檔案檢查 | 可疑的檔案結構或壓縮方式 |

| 威脅相似性搜尋 | 檔案機器學習相似度分析 | 所分析檔案之間的結構與行為相似性 |

由於該引擎與MetaDefender Core 處於相同運作環境,企業可將此分析功能直接整合至現有的檔案處理流程中。透過電子郵件閘道、檔案傳輸平台、儲存裝置掃描或其他檢查點提交的可疑檔案,在進入內部系統之前,即可進行分析並與威脅情報進行關聯比對。

此架構將行為分析與威脅情報直接整合至MetaDefender Core 。因此,企業不僅能偵測到具有隱蔽性的威脅,同時還能對敏感資料保持完全的控制權。

安全挑戰及Threat Intelligence 如何應對這些挑戰

資安團隊通常仰賴各自獨立的工具來偵測威脅、分析惡意軟體行為,並調查相關攻擊事件。這種工具分散的狀況不僅拖慢調查進度,也使得難以將不同攻擊階段的指標相互串聯。

Threat Intelligence 透過在統一的情資處理流程中,將聲譽指標、行為跡象及相關樣本進行關聯分析,從而應對這些挑戰。

來自聲譽數據的有限背景資訊

當攻擊者修改惡意軟體變種時,僅憑聲譽指標可能無法揭露真正的威脅。透過將動態分析過程中提取的行為特徵與聲譽指標及威脅相似性搜尋進行關聯分析,Threat Intelligence 能提供更深入的背景資訊,藉此評估可疑檔案並識別先前未見過的惡意軟體變種。

調查孤島

在許多環境中,沙箱分析、聲譽查詢和威脅相似性搜尋都是透過獨立的工具來運作。分析人員必須在不同系統之間切換,才能判斷可疑檔案是否屬於更廣泛的攻擊行動。

Threat Intelligence 自動對這些 IOC 進行關聯分析,讓分析人員能在單一調查流程中檢視行為跡象、相關指標以及已分析的檔案。此舉不僅能縮短調查時間,更有助於分析人員判斷檔案是否與已知的惡意活動有關,或是代表一種新的威脅。

受限或物理隔離環境中的可視性

許多營運關鍵基礎設施的組織無法依賴基於雲端的威脅分析。MetaDefender forCore Threat Intelligence 能直接在本地環境中運作,使可疑檔案無需外部連線即可進行分析。

高精準度的入侵跡象

動態分析會產生諸如被丟棄的檔案、網路回調、登錄檔修改及執行鏈等行為跡象。當這些跡象與聲譽指標及威脅相似性搜尋相互關聯時,便能提供高精度的指標(IOC),從而協助加速調查與應對作業。

Threat Intelligence 在MetaDefender Core 中的定位

在許多組織中,可疑檔案會透過多種管道進入系統環境,例如電子郵件附件、檔案傳輸、上傳以及可移除儲存裝置。資安團隊需要一種方法來分析這些檔案,同時既不干擾正常的業務流程,也不將敏感資料暴露給外部系統。

透過MetaDefender forCore 部署時Threat Intelligence 將成為MetaDefender Core 內部檔案檢查流程的一部分。可對通過現有安全控制措施的可疑檔案進行分析,讓組織能在檔案進入內部系統之前即識別威脅。

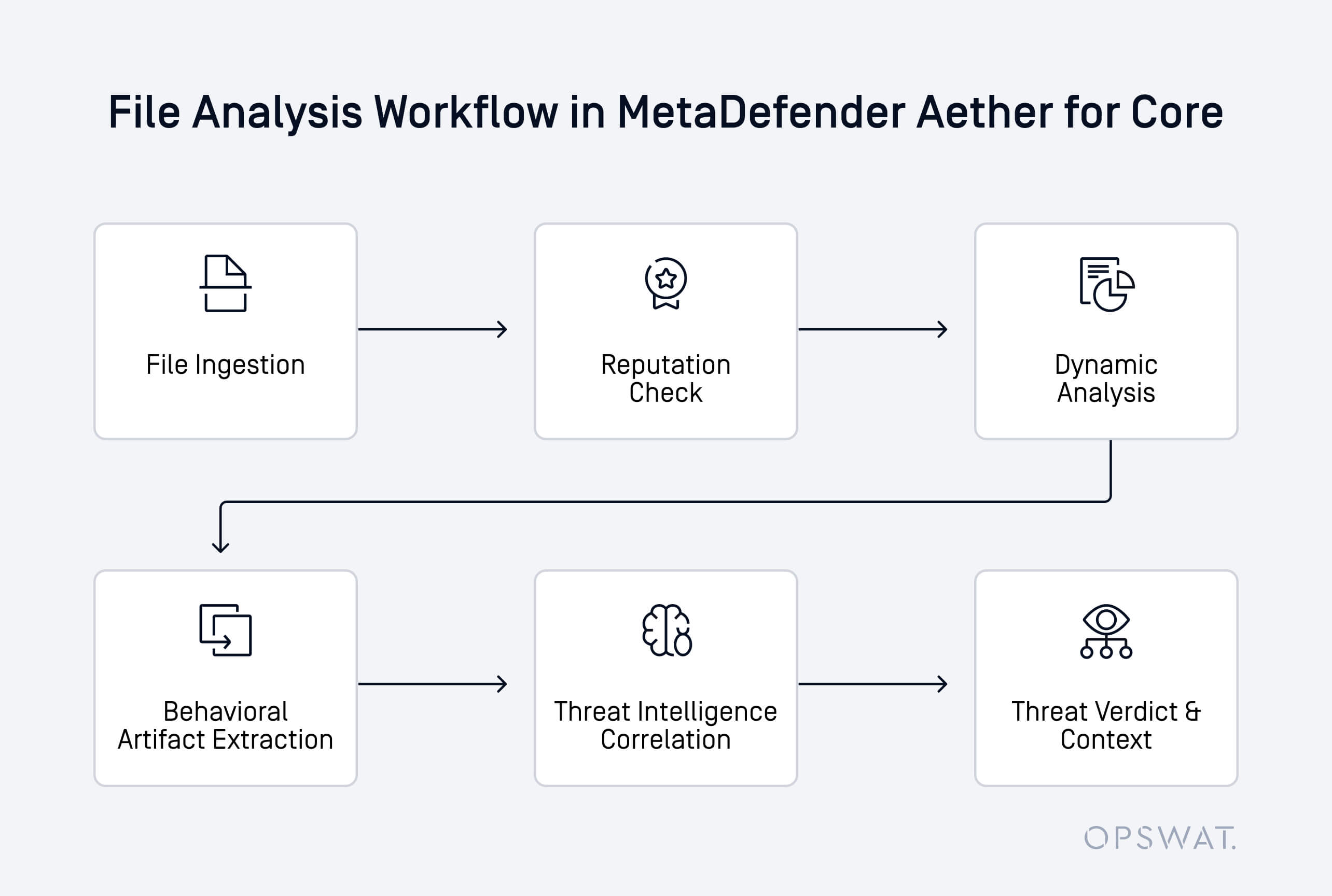

在MetaDefender Core ,分析流程通常遵循以下結構化的步驟:

- 檔案是透過內容傳輸管道(例如電子郵件、上傳或檔案傳輸)進入該環境的

- 靜態檢查與信譽評估會評估該檔案是否與已知威脅相符

- 可疑或未知檔案將在基於模擬的動態分析環境中執行

- 提取行為相關的痕跡,例如遺留檔案、登錄檔變更、執行鏈及網路回呼

- Threat Intelligence 會將這些痕跡與聲譽資料及威脅相似性搜尋進行關聯分析

- 該系統透過情境智慧產生最終判斷,協助分析師理解風險

由於引擎直接在MetaDefender Core 運作,企業可將此智慧分析應用於多個檢查點。無論是透過電子郵件閘道、檔案傳輸系統、儲存平台或其他內容工作流程進入的檔案,皆能受益於相同的關聯性分析。

此整合功能讓資安團隊能夠直接在運作工作流程中應用基於行為的威脅情報,協助他們更早偵測可疑檔案,同時確保整個環境中的檢查一致性。

為何以行為為中心的Threat Intelligence 對零日漏洞偵測至關Threat Intelligence

惡意軟體很少僅依賴單一的靜態指標。因此,資安團隊需要的是聚焦於攻擊行為及攻擊間關聯性的情報,而非孤立的指標。

以行為為中心的威脅情報透過關聯多種指標來解決此挑戰,這些指標能揭示惡意檔案的行為模式。Threat Intelligence 不再僅依賴聲譽資料,而是分析執行行為、相關指標(IOC)以及受分析檔案之間的相似性,藉此協助評估這些檔案是否可疑。

此方法透過以下方式提升偵測效能:

- 透過分析行為跡象來識別前所未見的威脅

- 揭示具有相似執行模式的惡意軟體變種之間的關聯性

- 將可疑檔案與相關的惡意活動及對應的 IOC 建立關聯

- 提供情境智慧,協助分析人員理解檔案的意圖

在MetaDefender forCore 中,這些功能與基於模擬的動態分析並行運作。沙箱環境能揭露隱藏的行為,而Threat Intelligence 則會將分析結果與信譽指標及先前分析過的樣本進行關聯比對。

透過整合這些行為跡象,組織能夠偵測到那些原本會逃過基於簽名的偵測或聲譽資料餵送的零日惡意軟體。這使資安團隊能夠更早識別出前所未見的威脅,並在攻擊擴散至整個環境之前採取應對措施。

透過行為驅動的Threat Intelligence,更快偵測未知威脅

透過MetaDefender forCore 部署時Threat Intelligence 將直接在組織環境內運作。資安團隊可利用基於模擬的動態分析來分析可疑檔案,同時將分析結果與威脅情報進行關聯分析,藉此偵測先前未被發現的檔案及相關惡意活動。

透過將威脅情報關聯分析直接整合至MetaDefender Core ,企業能在檢查流程的早期階段分析檔案,並在威脅侵入內部系統之前,對可疑活動獲得更全面的掌握。

透過行為驅動的威脅情報,強化您的零日漏洞偵測策略。歡迎諮詢我們的專家,了解「Threat Intelligence 」如何提升您在MetaDefender Core 偵測效能。