歐盟透過採納 2024/2847 號法規(亦稱 CRA,即「網路韌性法案」),大幅提升了其網路安全態勢。作為首個針對 PDEs (具備數位元素產品) 的橫向網路安全法規,CRA 為在歐盟市場上銷售的硬體和軟體確立了具法律約束力的安全要求。

2024年,該法規正式規定了涵蓋整個產品生命週期的強制性網路安全義務,從安全開發、第三方元件盡職調查,到漏洞處理及事件通報。

自 2026 年 9 月起,製造商將被要求通報遭主動利用的漏洞及嚴重資安事件。至 2027 年 12 月,全面符合規範將成為強制性要求,涵蓋文件記錄、生命週期資安管控措施,以及Software Bill of Materials (SBOM) 。

對於資訊長 (CIO)、資訊安全長 (CISO)、產品安全主管和合規團隊而言,CRA 帶來了營運、財務和法規方面的後果。組織必須準備好如何實踐 Secure by Design、實施持續性弱點監控、維護可供稽核的 SBOM 文件,並確保專有和開源元件的 Supply Chain 透明度。

本文提供了一份關於遵守 CRA 法案的實用指南,內容涵蓋軟體供應鏈義務、軟體成分清單(SBOM)要求、生命週期責任,以及組織為因應法規執行應立即採取的戰略步驟。

《網路韌性法案》概覽

《網路韌性法案》是什麼?為何會提出這項法案?

《網路安全法案》(CRA)建立了首個適用於含數位元件產品的歐盟橫向網路安全框架。

該規章旨在:

- 降低互聯網產品的系統性漏洞

- 提高軟體供應鏈的透明度

- 確保生命週期漏洞管理

- 將責任歸咎於製造商

誰必須遵守?

- 軟體製造商

- 嵌入軟體的硬體裝置

- 進口商與經銷商

- 整合第三方或開源元件的開發人員

- 關鍵或重要數位產品的供應商

《網路韌性法案》CRA下的軟體供應鏈

元件盡職調查

製造商必須對第三方元件進行盡職調查,包括評估已知的漏洞並監控安全性更新。

端到端漏洞責任

製造商仍須對所有整合元件中的漏洞負責,不論其來源為何。

Secure-by-Design and Secure-by-Default

產品必須預先整合安全設定,從設計之初就應將網路安全納入考量。

漏洞監控與通報

自 2026 年 9 月起,必須通報遭主動利用的漏洞及嚴重事件。

技術文件與保存

安全文件(包括軟體物料清單 SBOM)必須在產品上市後保留 10 年。

《網路韌性法案》CRA下的 SBOM 要求

CRA 要求,製造商需記錄具備數位元素的產品中,所使用的軟體元件,這些元件通常透過 SBOM 被記錄成文件,並作為產品技術文件的一部分,定期維護。儘管該法規並未規定特定的 SBOM 欄位,但業界標準的 SBOM 通常會包含元件識別碼、版本資訊、供應商或來源詳細資訊、依賴關係,以及加密雜湊值等完整性資料。

SBOM 必須:

- 機器可讀

- 作為技術文件的一部分予以維護

- 應歐盟當局提出之合理要求而提供

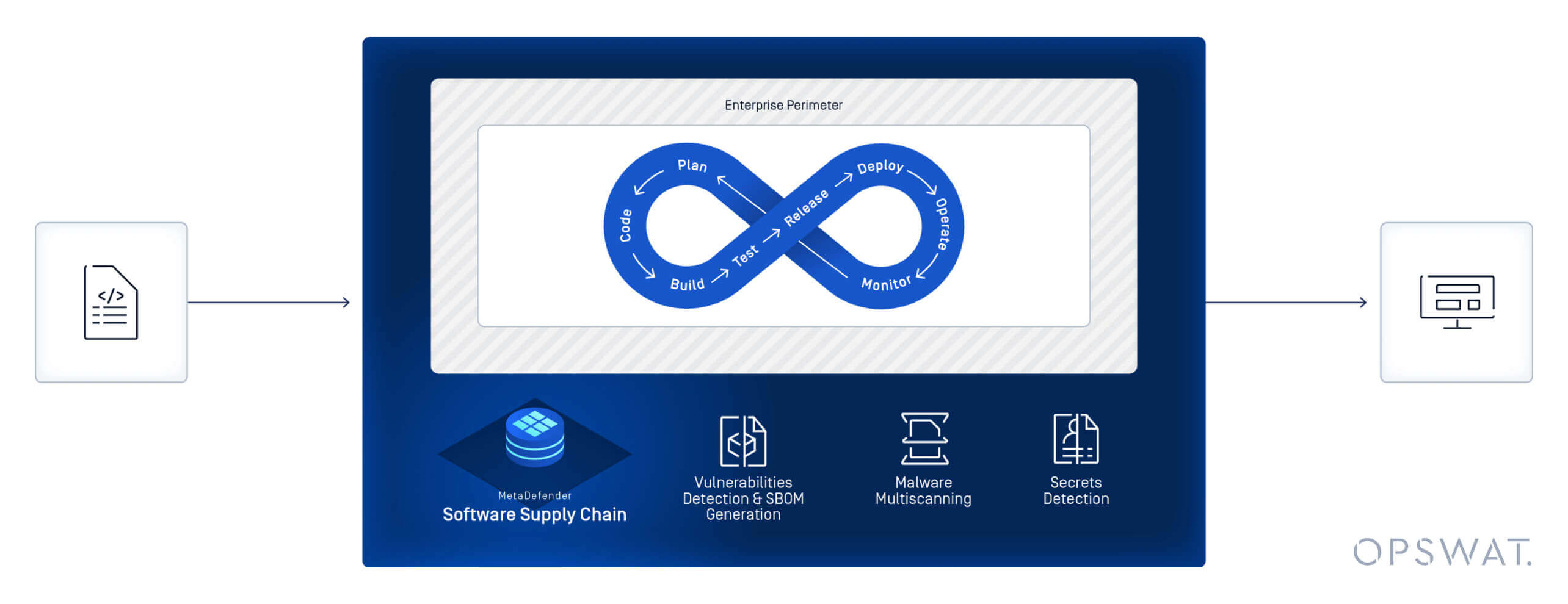

OPSWAT 能如何支援 CRA 規範下的軟體供應鏈合規性需求?

1.Software 透明度

- 元件名稱、版本及供應商識別碼

- 直接與傳遞性依賴關係映射

- 獨特的識別碼與加密驗證

- 集中式 SBOM 管理

2. 透明度與風險偵測

- 基於公共資料庫的的弱點偵測

- 軟體套件內的惡意軟體掃描

- 在發布前識別潛在風險

- 持續監控新的 CVE

3. 文件管理與稽核準備

- 生成機器可讀的軟體物料清單 (SBOM)(CycloneDX、SPDX)

- 可匯出的報表

- 安全的儲存空間與受控制的權限管理

如何使軟體符合《網路韌性法案》規範?

| 元件類型 | 範例 | 所需可見度 | 責任 |

|---|---|---|---|

| 主要應用 | 企業級 SaaS 平台 | 完整的產品層級 SBOM | 製造商 |

| Core | OpenSSL | 頂層與漏洞追蹤 | 製造商 |

| 中介軟體/執行環境 | 網頁伺服器或容器執行環境 | 依賴項驗證 | 製造商 + 供應商 |

| 第三方函式庫 | SDK、API | 傳遞性 SBOM 納入 | 製造商 |

《CRA 合規實務指南》

1. 進行準備度評估

評估:

- 目前的軟體清點做法

- 現有的 SBOM 生成

- 漏洞監控成熟度

- 文件保存流程

2. 建立內部治理機制

為以下項目明確界定職責:

- 開發者

- DevOps 團隊

- 安全團隊

- 法律/合規

- 採購

3. 自動化生成 SBOM

工具應:

- 為每個版本和更新產生 SBOM

- 與 CI/CD 管道整合

- 輸出 CycloneDX 和 SPDX 格式

- 驗證必填的最低資料欄位

4. 在整個軟體開發生命週期中整合 SBOM

SBOM 的成熟度會隨著各階段而演進:

- 設計 SBOM(預定元件)

- 建立 SBOM(編譯後的建構產物)

- 已分析的 SBOM(建置後檢查)

- 已部署的 SBOM(生產環境)

- 執行階段 SBOM(主動監控)

5. 維持持續的合規與監控

- 持續監控漏洞資料庫

- 當元件變更時,請更新 SBOM

- 建立漏洞披露工作流程

- 準備提交給主管機關的申請文件

《網路韌性法案》(CRA)所接受的 SBOM 格式

CycloneDX

以安全為核心,專為漏洞管理而優化。

SPDX

以授權為核心,廣泛應用於合規文件。

如何評估符合 CRA 要求的合規解決方案

在選擇供應商或工具時,請考慮:

- 以支援的格式產生 SBOM

- 與 DevOps 及容器註冊表的整合

- 持續性漏洞監控

- 惡意軟體掃描功能

- 符合審計要求的報表

- 安全的資料儲存與分享

請詢問供應商:

- SBOM 通常多久更新一次?

- 您如何處理傳遞性依賴關係?

- 漏洞情報是如何整合的?

- 貴公司如何支援監管申報工作流程?

無縫實施 CRA 的最佳實踐

- 盡早整合 SBOM 生成流程

- 自動化依賴關係映射

- 要求供應商提供 SBOM 資料

- 對團隊進行關於《消費者權益保護法》(CRA)職責的培訓

應避免的常見錯誤

| 錯誤 | 風險 | 解決之道 |

|---|---|---|

| 將 SBOM 視為靜態 | 已知漏洞的暴露 | 自動化持續更新 |

| 忽略傳遞性依賴關係 | 隱藏的供應鏈風險 | 使用遞迴依賴關係映射 |

| 手動 SBOM 流程 | 不一致與稽核失敗 | 實施自動化工具 |

各產業的特定考量

- 盡早整合 SBOM 生成流程

- 自動化依賴關係映射

- 要求供應商提供 SBOM 資料

- 對團隊進行關於《消費者權益保護法》(CRA)職責的培訓

關鍵與重要產品

作業系統、虛擬化平台、防火牆以及基礎建置元件正受到更嚴格的審查。

金融服務

組織必須將《通用資料保護條例》(GDPR)的合規要求,與更廣泛的歐盟網路安全框架(例如《數位營運韌性法案》(DORA))相銜接。

工業物聯網

嵌入式軟體必須長期保存文件並持續監控漏洞。

OPSWAT 能為 SBOM 提供:

OPSWAT 為團隊提供以下功能:

- 精確的軟體元件清單

- 針對原始碼與容器的 SBOM 生成

- 漏洞關聯性

- 授權透明度

軟體套件與構件的 SBOM

在不延緩開發進度的情況下,識別、優先處理並解決開源風險。

Container 影像的 SBOM

在每個容器層生成軟體物料清單 (SBOM),並在部署前偵測漏洞。

MetaDefender Software Supply Chain™

不僅止於文件記錄,更要應對進階的供應鏈威脅。

MetaDefender Software Chain™透過整合多重掃描技術與 30 多種防毒引擎、硬編碼機密偵測、深度容器層分析、漏洞識別,以及與程式碼儲存庫和 CI/CD 管道的原生整合,將零信任檢測機制嵌入軟體開發生命週期(SDLC)中,藉此防範惡意軟體、外洩憑證及依賴項風險,同時協助符合《歐盟網路韌性法案》等規範框架的要求。

常見問題

《網路韌性法案》CRA 何時開始適用?

申報義務將於 2026 年 9 月生效。全面實施將於 2027 年 12 月開始。

SBOM 是否必須公開?

不。若當局提出合理要求,必須向其提供。

開源元件也算嗎?

是的。所有整合組件均由製造商負責。

未遵守規定將面臨何種處罰?

最高 1,500 萬歐元,或全球年度營業額的 2.5%。

是否需要自動化?

雖然並未明確規定,但自動化對於滿足生命週期監控的要求至關重要。

下一步該如何?為《網路韌性法案》CRA 做好準備

《CRA》將軟體供應鏈安全列為在歐盟市場營運的必要條件,要求企業落實生命週期問責制、持續監控漏洞,並建立結構化的軟體物料清單(SBOM)文件。現在就開始,調整開發與安全流程的組織,不僅能降低合規風險,更能強化整體韌性。

OPSWAT 透過將軟體物料清單 (SBOM) 自動化、漏洞情報、多重掃描及零信任檢測,直接整合至開發工作流程中。OPSWAT 落實《網路韌性法案》(CRA)的要求,OPSWAT 幫助製造商強化軟體供應鏈,同時確保隨時具備接受稽核的準備。

瞭解OPSWAT 如何幫助貴組織落實 CRA 要求,並強化軟體供應鏈的安全性。